1.信息收集

在对目标进行渗透测试时,突然发现一个地址,这一看就知道是一个测试系统,还是开源的,那就先去下载源码。

上大型交友网站,下载源码后,进行代码审计。

2.从代码审计到sql注入

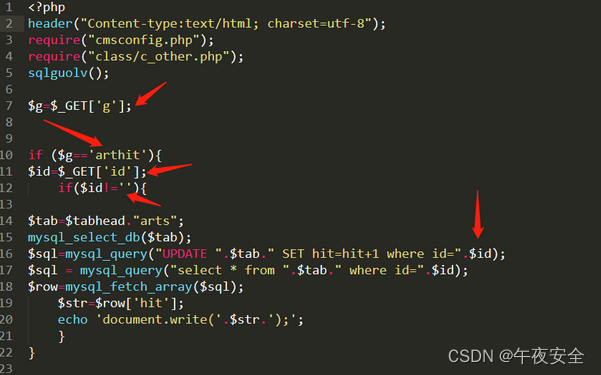

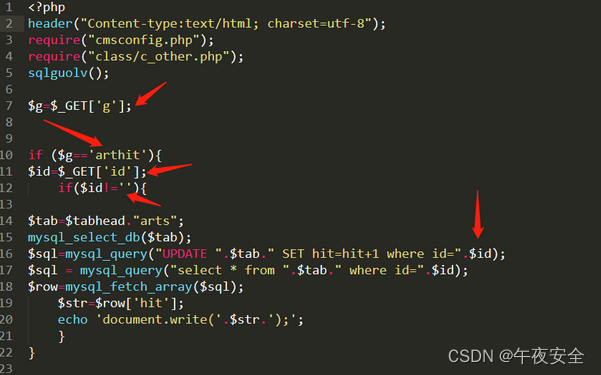

对源码进行审计,发现在hit.php文件中,$id和$g都是用户可控的,只要使参数g=arthit,参数id不为空,这里使用get方法接受id的值并带入sql执行语句,没有任何安全措施,更糟糕的是这里存在回显。

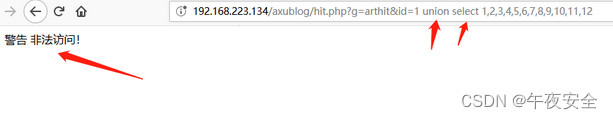

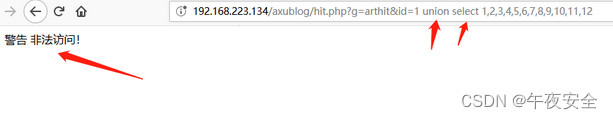

使用sql注入漏洞攻击,发现存在安全措施。

接着看源码,sqlguolv()函数非常可疑&#

在对目标进行渗透测试时,突然发现一个地址,这一看就知道是一个测试系统,还是开源的,那就先去下载源码。

上大型交友网站,下载源码后,进行代码审计。

对源码进行审计,发现在hit.php文件中,$id和$g都是用户可控的,只要使参数g=arthit,参数id不为空,这里使用get方法接受id的值并带入sql执行语句,没有任何安全措施,更糟糕的是这里存在回显。

使用sql注入漏洞攻击,发现存在安全措施。

接着看源码,sqlguolv()函数非常可疑&#

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?