IT小百科之“手把手教你如何实现秒破加密的Office办公文档”

小伙伴们,有时候辛辛苦苦从网上下载的office文档,刚要开心的阅读的时候,打开才发现office文档被加密了,是不是有种欲哭无泪的感觉啊?还有的时候自己把文件加密了,结果忘记了密码,那更是欲哭无泪!

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-LntjLzXF-1677424132854)(https://p3-sign.toutiaoimg.com/pgc-image/faf660ae2fc749d9829cc2f0179f833f~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=tztqsN9LV8ZZ%2BUl5CYab2UDYigE%3D)]

遇到这种尴尬的事情,有没有什么神奇的方法可以快速找回密码或者破解密码呢!

巧了,我知道一个快速破解Office密码的方法,只需3秒钟就可以破解复杂的密码打开加密文档!

教大家这个方法之前首先让大家先了解一下office的加密原理!

一、Office文档加密使用到的字段

1.Salt:随机生成16byte的数据(明文存储)

2.FreshNumber:随机生成16byte的数据(RC4加密后存储)

FreshNumberMD5:FreshNumber经过散列算法计算得到的哈希值(RC4加密后存储) 。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-uKR5eaHZ-1677424132855)(https://p3-sign.toutiaoimg.com/pgc-image/fd56fec756cb430b912ded73e90adfcb~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=O4zKb93Ol2ATJUsNWLY7Xz0Bxto%3D)]

二、office文件加密过程:

1.用户输入密码。

2.随机生成16字节的salt(密码学中被称为“加盐”),与用户输入的密码一起通过哈希算法生成40bit的密钥,用于加密,这保证了同样的密码会生成不同的RC4密钥。

3.RC4算法使用40bit的密钥开始加密。

来来,动动你们的小脑袋瓜,既然office文件可以判断用户输入的密码是否正确,那么说明正确的密码在office中保存了。那既能把密码保存在文中用来校验用户输入的密码是否正确,又能秘密保存密码不暴露呢?那当然是用散列算法了!那就是MD5了,MD5就是说可以把任意的长度的数据输出为固定的hash(哈希值),但是呢?又不可以从hash值推出明文,这样明文密码就安全了许多。

接下来,我们看看密码的验证过程。如图:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-qMgyqOe5-1677424132856)(https://p3-sign.toutiaoimg.com/pgc-image/dbdef149198145868f5f24dedb9d16e1~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=Pd5CkEGQlXp4dCIisQrr%2BShHwlc%3D)]

其次我们来了解一下常规的OFFICE加密破解方法:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-eOa7Wmne-1677424132857)(https://p3-sign.toutiaoimg.com/pgc-image/544cecf4b1da446f8faf95512cacd7da~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=H8xFUfEM4knHbmX1Ju%2FvWJXmWt4%3D)]

最后我手把手教大家如何实现3秒快速破解OFFICE文档密码:

开始喽!

先加密一下我们的office

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-o41Z68n7-1677424132857)(https://p3-sign.toutiaoimg.com/pgc-image/1d14d2613e9041169d2b76ba7cb73e6e~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=laboUnkNicIRmPjcSK78bW1oS%2FI%3D)]

创建加密文档。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-pV2Fkt5l-1677424132858)(https://p3-sign.toutiaoimg.com/pgc-image/94812d188f284affb8deabc5a50489fa~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=kczEshCsJON65s6KqrcLSLEQxh4%3D)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-XHn97OkN-1677424132858)(https://p3-sign.toutiaoimg.com/pgc-image/e18ee68ac2fc48de8dec3ae012defc33~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=w8Dn6BlSl%2BMtic4THs6fSV1v5oY%3D)]

确认,这样我们就加密好了一个加密文档。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-OCMMp8ZL-1677424132859)(https://p3-sign.toutiaoimg.com/dfic-imagehandler/6049a302-29f2-48cb-b2a0-fcc19a203419~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=QGTBVVcYAKngjScVk34urb030eA%3D)]

你看吧,这就是我精心制作的加密文档噢!!!

双击打开office就是这样一个可恶的弹窗。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-ERxp5atu-1677424132859)(https://p3-sign.toutiaoimg.com/pgc-image/ae5a1b257a254f1a99312a35041e5fa9~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=Z7iDPsl9cayK6xBzfMkqmqQ02Wk%3D)]

那就开始做你想做的事情吧!!

Let’s doing it.

打开我的“秘密武器”,如果有想要这个秘密武器的请私信我噢!我会给你们分享一下的噢!!

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-9PxdWlMu-1677424132860)(https://p3-sign.toutiaoimg.com/pgc-image/8004569989b54d8bb5861c52a39a5a77~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=9ZV3dCoMuKpe4O1UMzG7fnfaPwo%3D)]

接下来选择打开文件。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-aqZCtDoY-1677424132861)(https://p3-sign.toutiaoimg.com/pgc-image/07910bd5d79a46cda7c5842381f9818b~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=%2BoiDAh%2BGBLo33LOlyw5RqvXIyFY%3D)]

打开后就开始暴力破解了,当然密码越复杂,暴力破解的难度越大,时间越久。。

看见了没一秒钟就尝试了365个密码噢!!

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-nJRCbLPh-1677424132862)(https://p3-sign.toutiaoimg.com/pgc-image/957ba14bd5bc4d078bf2d5adf9581ae6~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=G5xpsL4Wd6Gk9NNyAPkhAf2B2rY%3D)]

你看密码就是tracey,破解成功了,是不是很激动啊!!!

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-BTnerNeZ-1677424132863)(https://p3-sign.toutiaoimg.com/pgc-image/10f2f2343d6b472b8a29dac2994fe6e8~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675751168&x-signature=%2BuGXEp7x0GeUOtob1Ba1EuvRHbI%3D)]

最后

从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,能力越强机会才越多。

网络安全基础入门需要学习哪些知识?

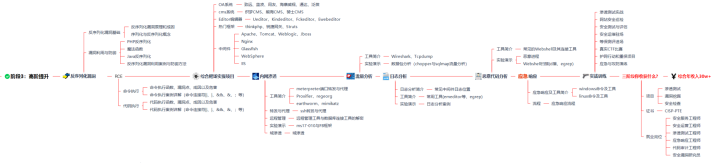

网络安全学习路线

这是一份网络安全从零基础到进阶的学习路线大纲全览,小伙伴们记得点个收藏!

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-v19T846c-1677167179814)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]编辑

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-v19T846c-1677167179814)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]编辑

阶段一:基础入门

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-sRoDZu4K-1677167179814)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-sRoDZu4K-1677167179814)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

网络安全导论

渗透测试基础

网络基础

操作系统基础

Web安全基础

数据库基础

编程基础

CTF基础

该阶段学完即可年薪15w+

阶段二:技术进阶(到了这一步你才算入门)

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-il25GFVz-1677167179815)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-il25GFVz-1677167179815)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

阶段三:高阶提升

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-ITOSD3Gz-1677167179816)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-ITOSD3Gz-1677167179816)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

阶段四:蓝队课程

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-SKCwwld2-1677167179818)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-SKCwwld2-1677167179818)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

蓝队基础

蓝队进阶

该部分主攻蓝队的防御,即更容易被大家理解的网络安全工程师。

攻防兼备,年薪收入可以达到40w+

阶段五:面试指南&阶段六:升级内容

需要上述路线图对应的网络安全配套视频、源码以及更多网络安全相关书籍&面试题等内容

314

314

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?