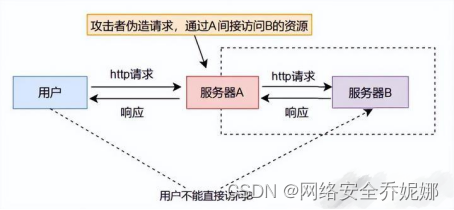

原理

SSRF(Server-Side Request Forgery):服务器端请求伪造,该漏洞通常由攻击者构造的请求传递给服务端,服务器端对传回的请求未作特殊处理直接执行而造成的。

危害

• 扫描内网(主机、端口)

• 向内部任意主机的任意端口发送精心构造的payload

• 攻击内网的Web应用

• 读取任意文件

• 拒绝服务攻击

防御

• 统一错误信息,避免用户根据错误信息来判断远程服务器的端口状态

• 限制请求的端口为http的常用端口,比如:80、443、8080等

• 禁用不需要的协议,仅允许http和https

• 根据请求需求,可以将特定域名加入白名单,拒绝白名单之外的请求

• 后台代码对请求来源进行验证

学习计划安排

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴可以扫描下方CSDN官方合作二维码免费领取哦,无偿分享!!!

如果你对网络安全入门感兴趣,

那么你需要的话可以点击这里网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

本文介绍了SSRF漏洞的概念、危害以及防御措施,强调了网络安全学习的六个阶段,提供了一份282G的免费学习资源包,包括入门到进阶内容,如学习路线、渗透测试资源、安全工具等。

本文介绍了SSRF漏洞的概念、危害以及防御措施,强调了网络安全学习的六个阶段,提供了一份282G的免费学习资源包,包括入门到进阶内容,如学习路线、渗透测试资源、安全工具等。

1235

1235

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?