JavaWeb-03-Servlet-15-过滤器防止用户恶意登陆

1.恶意登陆问题

以之前做的在线考试管理系统项目为例。(传送门:在线考试管理系统)

如果有人通过浏览器地址栏,绕过登陆验证,直接访问网站中的资源文件,那么网站中的数据就不安全了。

为了防止这种恶意登陆的情况发生,我们可以使用【令牌机制】。

2.令牌机制

令牌机制就是加一个密保,给所有合法用户一个令牌。

当用户访问资源文件时,需要先验证是否持有令牌:

- 有令牌,提供服务

- 没有令牌,拒绝提供服务

在我们的开发中,习惯于将HttpSession对象(会话作用域对象)所对应的【唯一id】作为令牌。

HttpSession对象就好比澡堂里的私人储物柜,而其所对应的唯一id就是私人储物柜的钥匙。

- 你买了票后,工作人员给你一把私人储物柜的钥匙,依靠这把钥匙,你能够合法的进入澡堂。

- 如果你没买票,在进澡堂时,就没有钥匙,人家就不让你进去。

3.第一版令牌机制实现

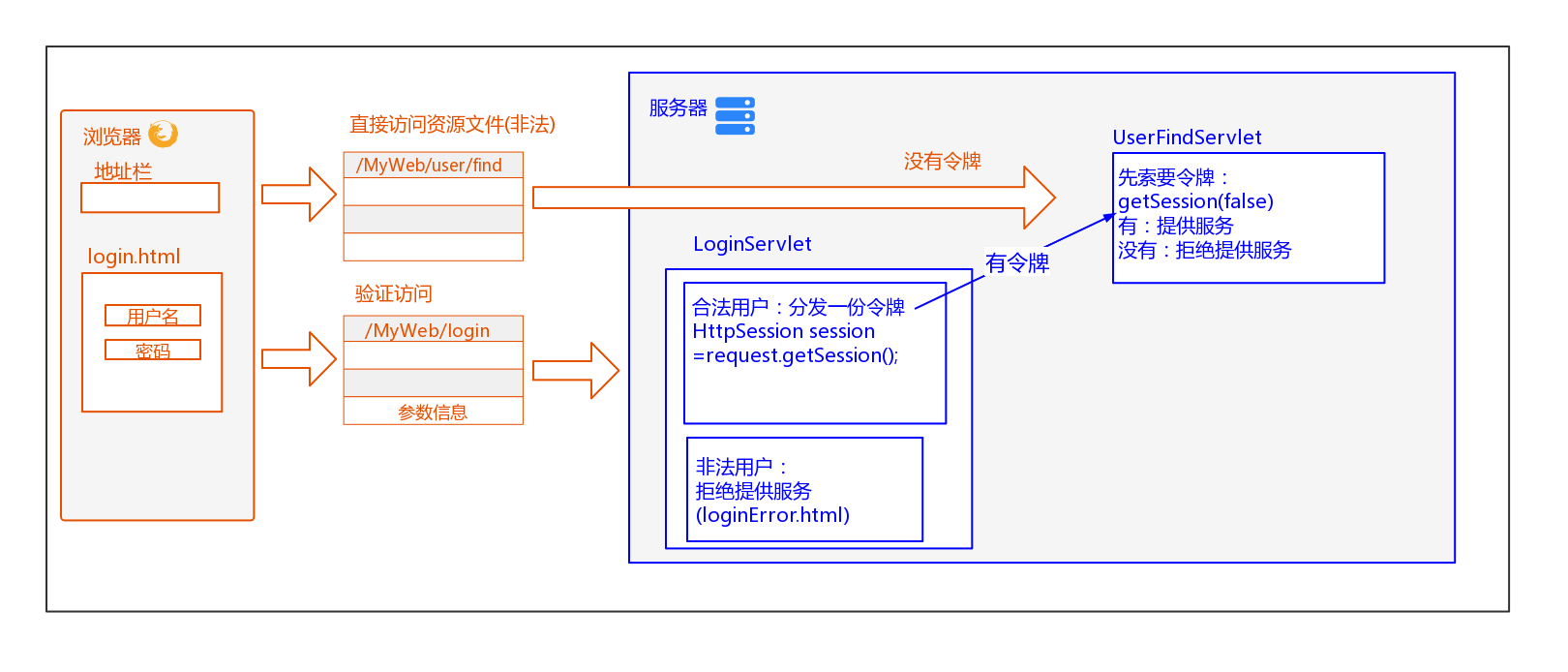

3.1实现原理图

下图是最基础的令牌机制实现方式:

开始修改代码:

3.2修改1:LoginServlet

public class LoginServlet extends HttpServlet {

@Override

protected void doPost(HttpServletRequest request, HttpServletResponse response) throws ServletException, IOException {

//1.告诉请求对象使用【utr-8】的方式对请求体中的内容进行重新编译

request.setCharacterEncoding("utf-8");

//2.调用请求对象获取请求体中的【请求参数信息】

String userName = request.getParameter("userName");

String passWord = request.getParameter("passWord");

//3.调用【UserDao】类将登录验证信息发送给数据库服务器

UserDao dao = new UserDao();

boolean result = dao.login(userName,passWord);

//4.调用响应对象,根据验证结果,将不同【资源文件地址】写入响应头中的location属性,发送给浏览器

if(result) {

//********************修改***********************

//在判断出当前用户是合法的后,通过请求对象向Tomcat服务器申请一个HttpSession对象给当前用户

HttpSession session = request.getSession();

//********************修改***********************

response.sendRedirect("/MyWeb/index.html");

} else {

response.sendRedirect("/MyWeb/loginError.html");

}

}

}

3.3修改2:UserFindServlet

public class UserFindServlet extends HttpServlet {

@Override

protected void doGet(HttpServletRequest request, HttpServletResponse response) throws ServletException, IOException {

//********************修改***********************

//索要当前用户在服务端的HttpSession对象

HttpSession session = request.getSession(false);

if(session == null) {

response.sendRedirect("/MyWeb/loginError.html");

return;

}

//********************修改***********************

UserDao dao = new UserDao();

List<Users> usersList = null;

PrintWriter out = null;

//1. 调用【UserDao】类将查询命令发送到数据库服务器上,得到所有的用户信息【List】

usersList = dao.findAll();

//2. 调用【响应对象】将用户信息结合< table>标签命令以二进制形式写入响应体中。

//在获取输出流前,通过响应对象设置浏览器解析响应体内容的方式以及字符集

response.setContentType("text/html;charset=utf-8");

//通过响应对象向Tomcat服务器借用输出流

out = response.getWriter();

out.print("<table border='1' align='center' cellspacing='0' cellpadding='0'>");

//标题行

out.print("<tr>");

out.print("<th>用户编号</th>");

out.print("<th>用户姓名</th>");

out.print("<th>用户密码</th>");

out.print("<th>用户性别</th>");

out.print("<th>用户年龄</th>");

out.print("<th>用户邮箱</th>");

out.print("<th>操作</th>");

out.print("</tr>");

//数据行

for (Users users : usersList) {

out.print("<tr>");

out.print("<td>" + users.getUserId() + "</td>");

out.print("<td>" + users.getUserName() + "</td>");

out.print("<td>" + users.getPassWord() + "</td>");

out.print("<td>" + users.getSex() + "</td>");

out.print("<td>" + users.getAge() + "</td>");

out.print("<td>" + users.getEmail() + "</td>");

out.print("<td><a href='/MyWeb/user/delete?userId="

+ users.getUserId() + "'>删除用户</a></td>");

out.print("</tr>");

}

out.print("</table>");

}

}

3.4修改3:UserAddServlet

public class UserAddServlet extends HttpServlet {

@Override

protected void doPost(HttpServletRequest request, HttpServletResponse response) throws ServletException, IOException {

//通知请求对象,使用utf-8字符集对请求体内的二进制内容进行一次重新解码

request.setCharacterEncoding("utf-8");

insert(request,response);

}

@Override

protected void doGet(HttpServletRequest request, HttpServletResponse response) throws ServletException, IOException {

insert(request,response);

}

private static void insert(HttpServletRequest request, HttpServletResponse response) throws IOException {

//********************修改***********************

//索要当前用户在服务端的HttpSession对象

HttpSession session = request.getSession(false);

if(session == null) {

response.sendRedirect("/MyWeb/loginError.html");

return;

}

//********************修改***********************

//1.调用【请求对象】读取【请求头】中的请求参数信息,得到用户的信息

String userName,passWord,sex,age,email;

UserDao dao = null;

Users users = null;

PrintWriter out = null;

userName = request.getParameter("userName");

passWord = request.getParameter("passWord");

sex = request.getParameter("sex");

age = request.getParameter("age");

email = request.getParameter("email");

//2.调用【UserDao】将用户信息放入insert命令,并借助JDBC规范发送到数据库服务器

dao = new UserDao();

users = new Users(null,userName,passWord,sex,Integer.valueOf(age),email);

boolean result = dao.add(users);

//3.调用【响应对象】将【处理结果】以二进制形式写入响应体中

response.setContentType("text/html;charset=utf-8");

out = response.getWriter();

out.print(result ? "<font style='color: green;font-size: 30px'>注册成功</font>"

: "<font style='color: red;font-size: 30px'>注册失败</font>");

}

}

3.5测试是否可以阻止恶意登陆

3.6缺点分析

根据开发过程和测试结果来看,这个方式有两个缺点:

- 开发难度大:需要在每一个动态资源文件里添加验证语句。

- 只能保护动态资源文件,静态资源文件仍可以被恶意访问到

4.第二版令牌机制实现

根据第一版的缺点,我们可以使用过滤器来进行改进。

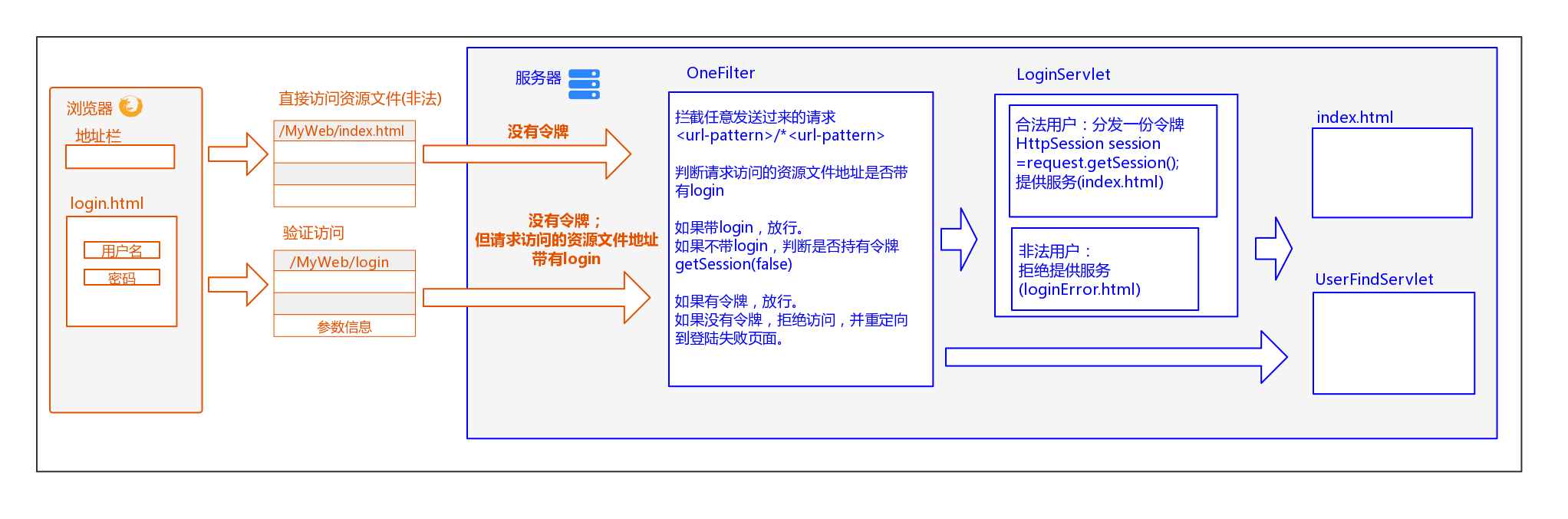

4.1实现原理图

为了保护静态资源文件,我们可以设置在Tomcat调用任意资源文件前,都先调用当前过滤器,将当前请求拦截下来。

<url-pattern>/*</url-pattern>

为了降低开发难度,我们可以将验证当前用户是否持有令牌的语句放进过滤器里,如此便不需要在所有动态资源文件里写了。

但是如果将验证令牌语句放进过滤器里,那么会将首次通过登陆页面访问的用户拒之门外。

为了避免这种情况发生,我们可以设置对访问登陆验证相关的请求放行,对其他请求继续验证是否持有令牌。

4.2代码改进

在src下新建一个过滤器接口实现类com.tsccg.filter.OneFilter

package com.tsccg.filter;

import javax.servlet.*;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import javax.servlet.http.HttpSession;

import java.io.IOException;

/**

* @Author: TSCCG

* @Date: 2021/08/21 17:51

*/

public class OneFilter implements Filter {

@Override

public void doFilter(ServletRequest servletRequest, ServletResponse servletResponse, FilterChain filterChain) throws IOException, ServletException {

//向下转型

HttpServletRequest request = (HttpServletRequest)servletRequest;

HttpServletResponse respnse = (HttpServletResponse)servletResponse;

//获取当前请求访问的资源文件地址URI

String uri = request.getRequestURI();//【/网站名/资源文件名】

//判断当前请求访问的资源文件是否与登陆相关【login.html】【LoginServlet】

if(uri.contains("login") || "/MyWeb/".equals(uri)) {

//如果相关则放行

filterChain.doFilter(servletRequest,servletResponse);

return;

}

//如果当前请求访问的是其他资源文件,进行令牌验证

//索要当前用户在服务端的HttpSession对象

HttpSession session = request.getSession(false);

if(session != null) {

filterChain.doFilter(servletRequest,servletResponse);

return;

}

respnse.sendRedirect("/MyWeb/loginError.html");

}

}

4.3恶意登陆测试

2974

2974

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?