(1)攻防演习防护过程

(1准备阶段

(2防守方案编制

(3防守工作启动会

(4人员结构组织

(5目标系统梳理

(6网络架构检查

(7APT检测,流量分析,态势感知和等安全监测设备梳理了解

(2)自查阶段

1.互联网资产扫描探测

2.漏洞扫描

3.渗透测试

4.安全风险检查(集权类系统,网络划分应用系统,网络攻击风险等检查)

5.安全基线/配置检查

6.安全设备策略有效性检查

7.日志审计情况检查

8.重大活动或之前进行的安全评估结果复查

9.安全监测,防护设备补充完善

10.安全整改加固

补充:需要部署的安全设备

边界隔离:边界区域部署网闸,下一代防火墙/UTM,并启用IPS,AV,防扫描等功能

旁路检测:核心区域部署入侵检测/审计类设备,如IDS/CS,网络审计,数据库审计,APT,全流量分析系统

数据传输加密:VPN,加密机

WEB服务器重点防护:服务器区前端部署WAF,部署网页防篡改系统

终端管控:终端管理系统,EDR

平台监控:安全管理平台,如大数据版USM,CSA

其他设备:漏洞扫描,基线核查,威胁情报系统,蜜罐,攻防演练平台

(3)演练阶段

1.授权与备案

2.预演习攻击

3.预演习防护

4.问题分析总结

5.安全整改与加固

(4)实战阶段

1,安全事件实时检测

2,安全事件分析

3,应急响应和决策处置

(5)总结阶段

在演习过程中还存在的脆弱点,开展整改工,进一步提高目标系统的安全防护能力。

防守事件分类:后门木马,异常登录,钓鱼邮件,漏洞攻击,暴力破解,数据窃取事件,拒绝服务。

事件分级

一级:演习目标被控制

二级:重要系统或设备被控制

三级:内网一般设备被控制

四级:DMZ区一般设备被控制

五级:DMZ区设备遭到攻击或内网终端遭到攻击

事件流转

按照扁平化指挥原则,通过建立护网行动即时通讯群组,统一进行调度

事件处置方法

技术研判组报告事件情况————应急处置组开展应急处置工作————事件上报组进行通报

应急响应

木马后门事件处置方法

1.先针对出现木马后门设备进行断网隔离处理

2.同时将该设备日志进行备份留存分析入侵途径

3.随后对操作系统进行重新部署或病毒软件进行全盘查杀

异常登录事件处置方法

1.先将相关账号下线并留存账号相关日志

2.随后针对问题账号采取修改口令或删除账号等方式进行处理

钓鱼邮件处置

1.对邮件内链接仔细核查朔源

2.删除相关邮件

3.对收到钓鱼邮件的主机进行病毒查杀

漏洞攻击处理

1.无补丁情况,采取白名单策略,对正常服务的路径进行加白

2.在主机配置强制访问控制策略,对进程,驱动等资源进行强制管理

3.有补丁情况,加强信息系统漏洞检测和补丁修复,采取相应技术手段,检查漏洞修复情况,并督促整改

暴力破解事件处置

1.针对产生暴力破解事件的相关IP进行有效封锁

2.并关注出现被暴力破解事件系统运行的状态

数据窃取的处置

1.组织技术研判组对失窃数据内容及范围进行研判,根据研判结果向相关业务主管部门进行通报

2.相关业务主管部门在收到通报后,应在第一时间根据技术研判建议采取相关处置措施,防止事件升级

拒绝服务攻击处置

1.借助互联网出口运营商防护资源实现拒绝服务流量清晰

2.关注出现拒绝服务攻击事件系统的运行状态

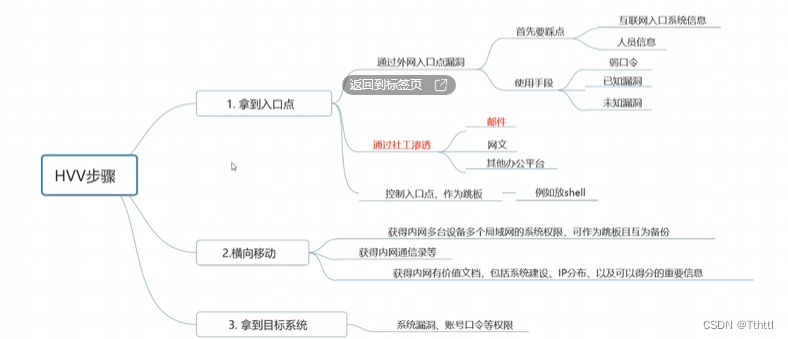

HW新变化

1.社工攻击使用增加,花样更多

2.0day漏洞利用成热门,得手快速擦除痕迹

3.信息采集途径和范围增多,发现薄弱点并进行横向移动,寻找薄弱点作为突破口

4.攻击不受工作时间限制,非工作时间实施攻击增多

5.攻击者不断更换攻击IP和被攻击目标

攻击手段

1.弱口令

2.0Day

3.钓鱼邮件

4.有限攻击集中管控类设备

5.分布式扫描

HW攻击方式

A(WEB) B(内网机子)C(目标)

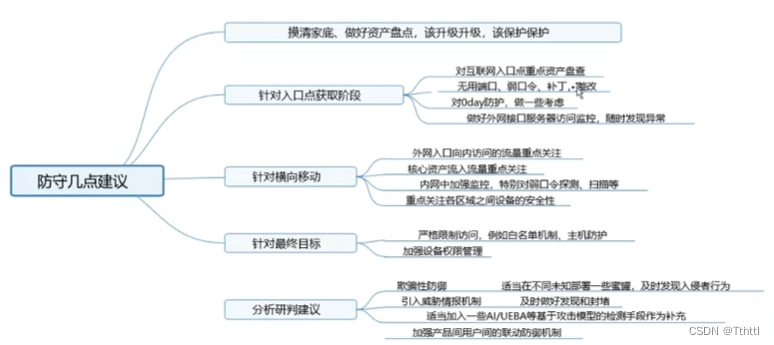

防守方职责——全面防护,与时俱进

个体问题解决:分析原因,形成解决方案,解决个体问题

整体能力提升:横向借鉴,发散思维,关口前移

加强攻击对抗分析:持续细化攻击分析,借鉴killchain,att&ck提升智能威胁分析,积极防御能力

完善纵深防御体系:以"面向失效的设计“为原则,加强网络安全信息统筹机制,手段,平台建设

有效的安全管理与运营:加强安全意识的教育摸清家底,人情风险专业的安全运营队伍加强应急指挥能力建设

基于攻击的防守应对措施

经验总结

1.攻击方不会守规矩,攻击时间随机

2.攻击方式多样,主要以网络远程入侵为主,还会有社工方式

3.谨慎上报目标系统:目标系统被攻破以为着该单位此次护网失败

4.充分备战最为关键:深入研究得分规则和总结往年攻防经验,在演习前做好充分的防护准备和应急预案等

5.全面检测,分析,展示机制不可缺失

6.建立威胁情报系统

7.证据妥善保管

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?