目录

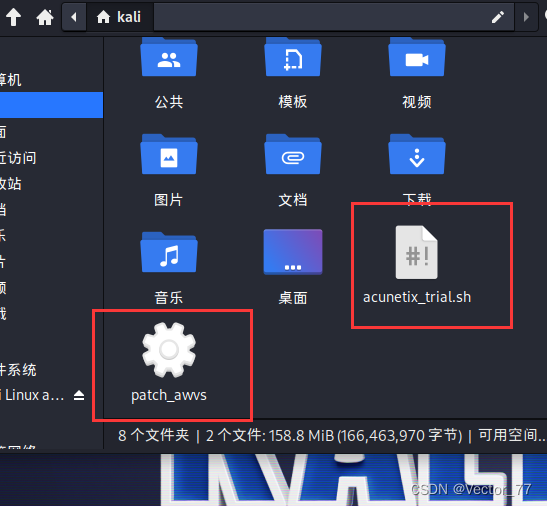

1)下载好linux版的awvs后,拖入kali中,解压缩,将里面的两个文件,放在/home/kali目录下

10)解决就是重启nessus(service nessusd restart),然后重新打开https://127.0.0.1:8834/就好啦

一、AWVS

1、安装AWVS

1)下载好linux版的awvs后,拖入kali中,解压缩,将里面的两个文件,放在/home/kali目录下

2)更改权限

chmod 777 acunetix_trial.sh patch_awvs

3)执行安装命令

3)执行安装命令

./acunetix_trial.sh

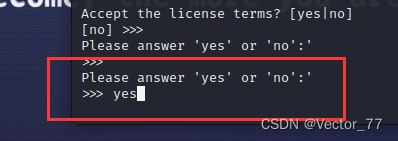

4)此后一直回车直到输入yes如图

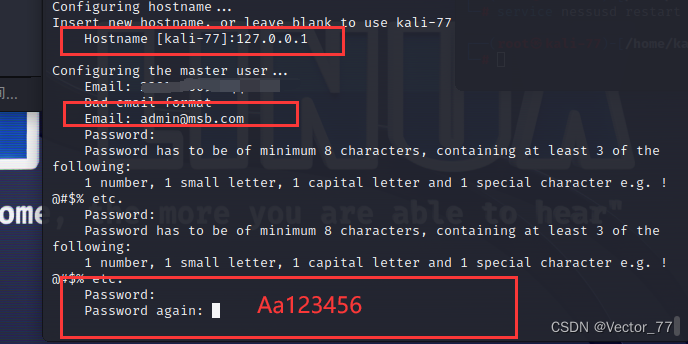

5)输入主机名称127.0.0.1和email,密码等

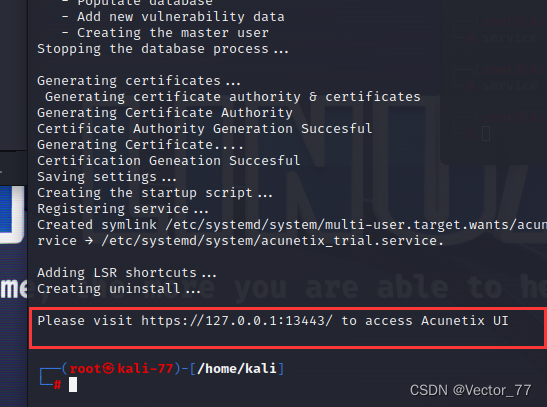

6)回车等待安装

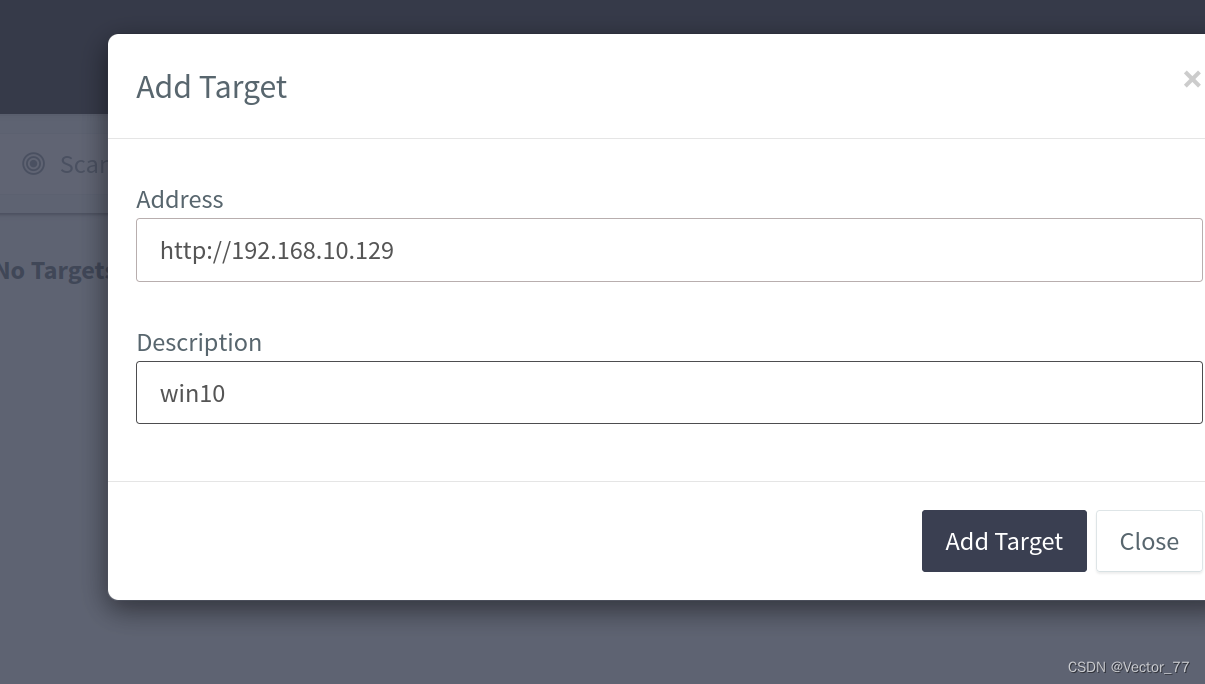

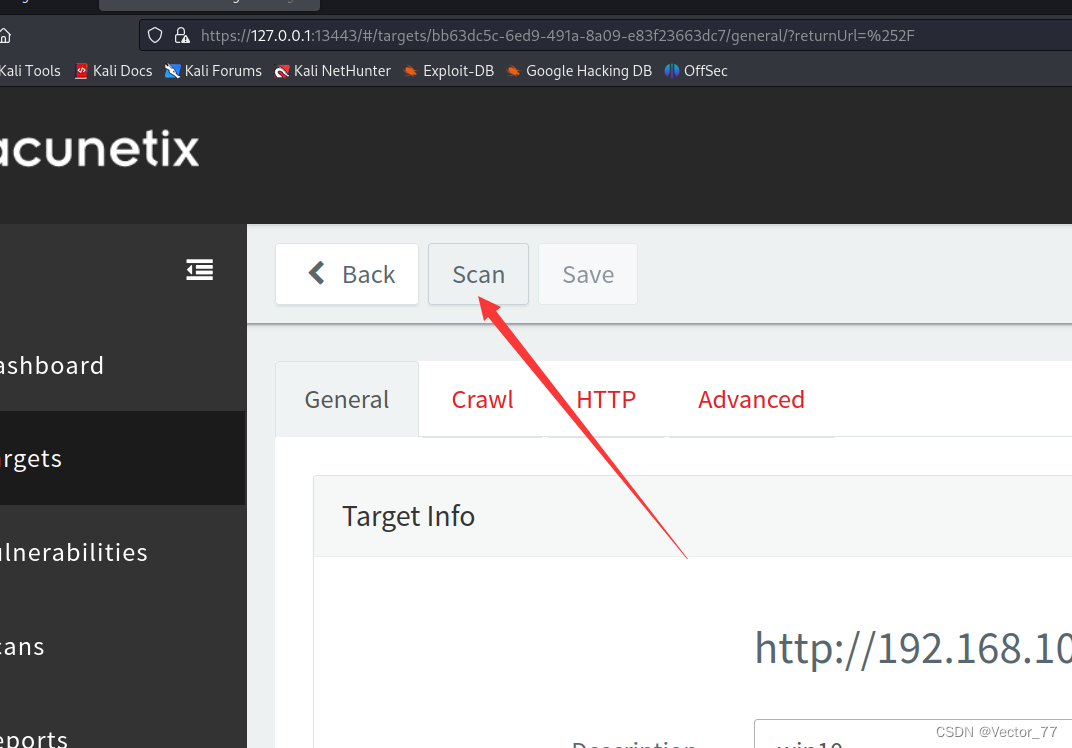

2、使用AWVS扫描win10

1)登入网址

https://127.0.0.1:13443/

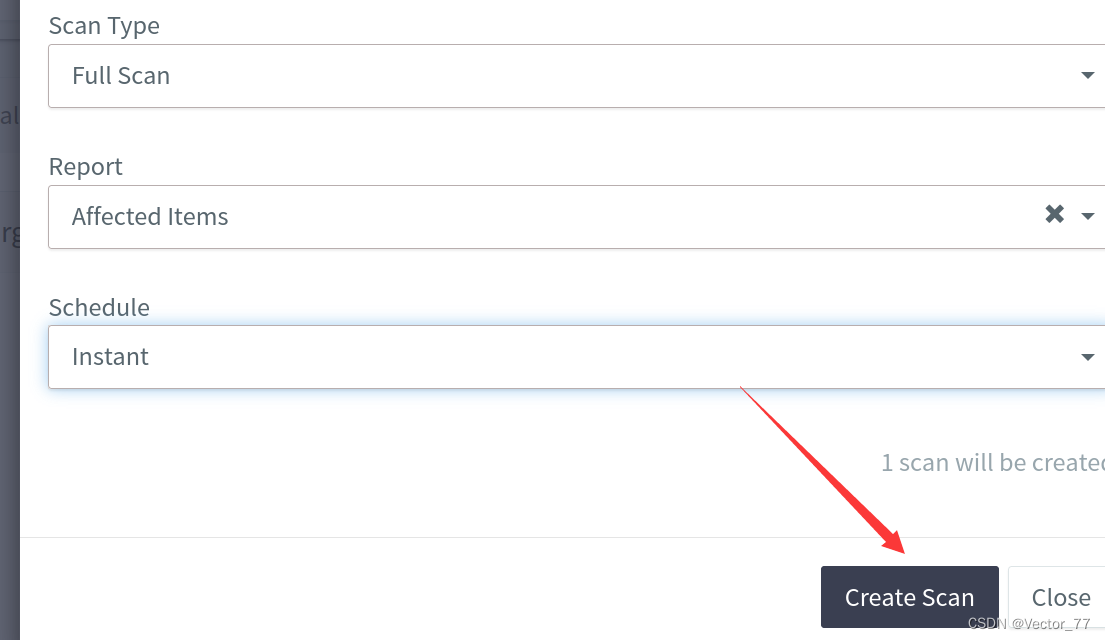

2)扫描win10

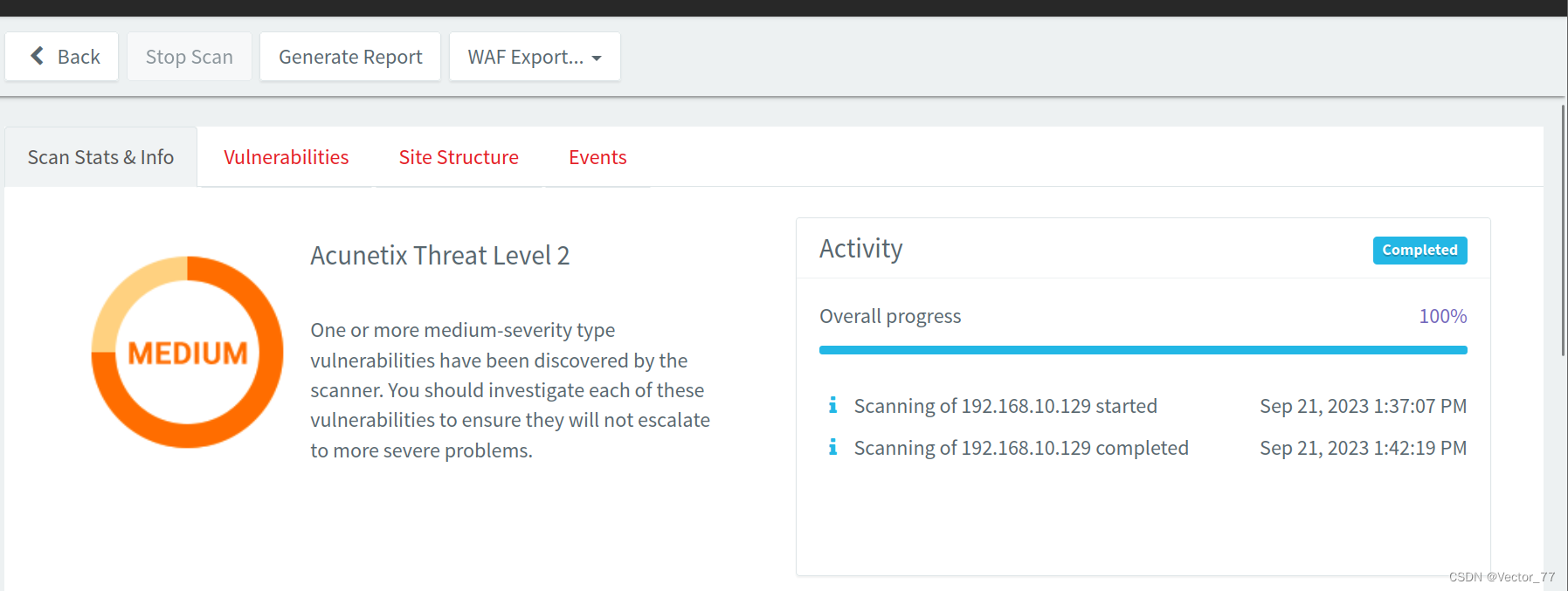

3)等待扫描完成

4)查看结果

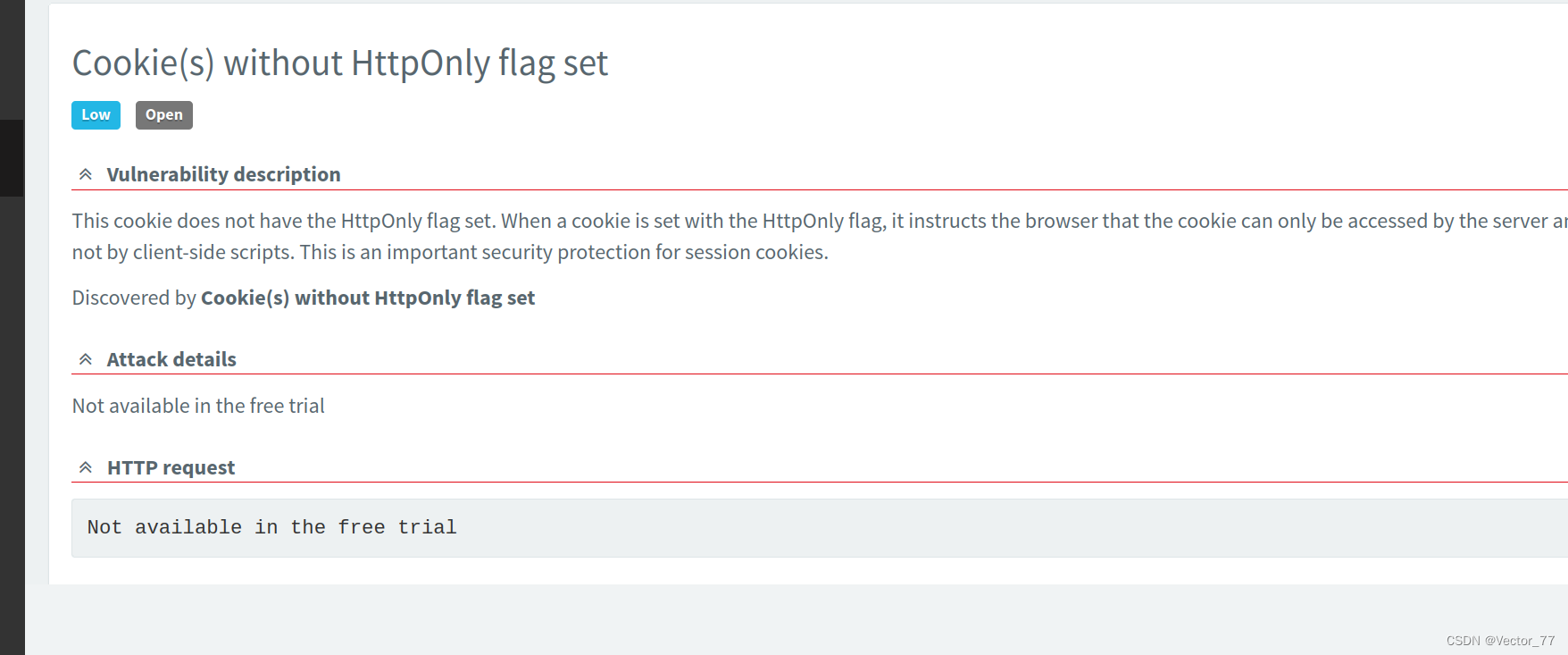

5) 细看一个

cookie容易被窃取的漏洞

二、Nessus

1、安装nessus

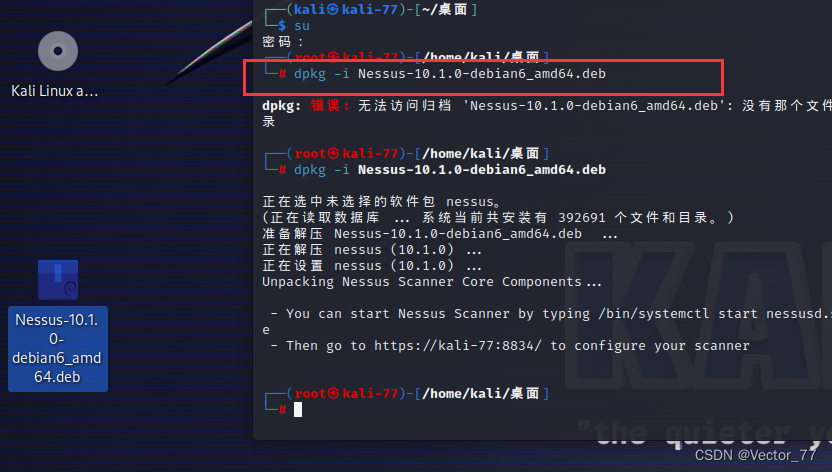

1)安装

dpkg -i Nessus-10.1.0-debian6_amd64.deb

2)启动nessus

3)打开连接https://127.0.0.1:8834/

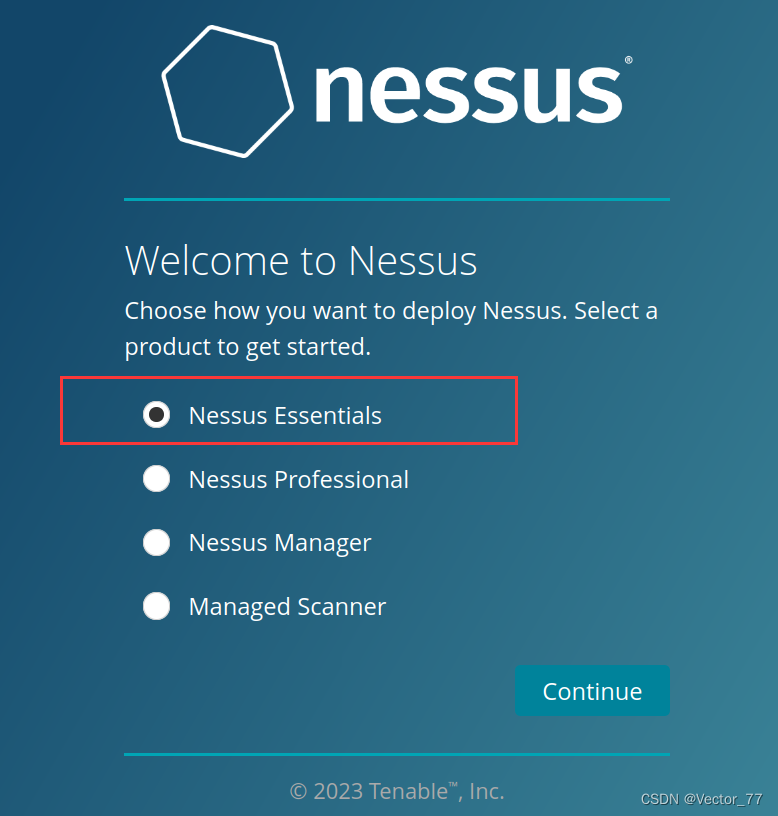

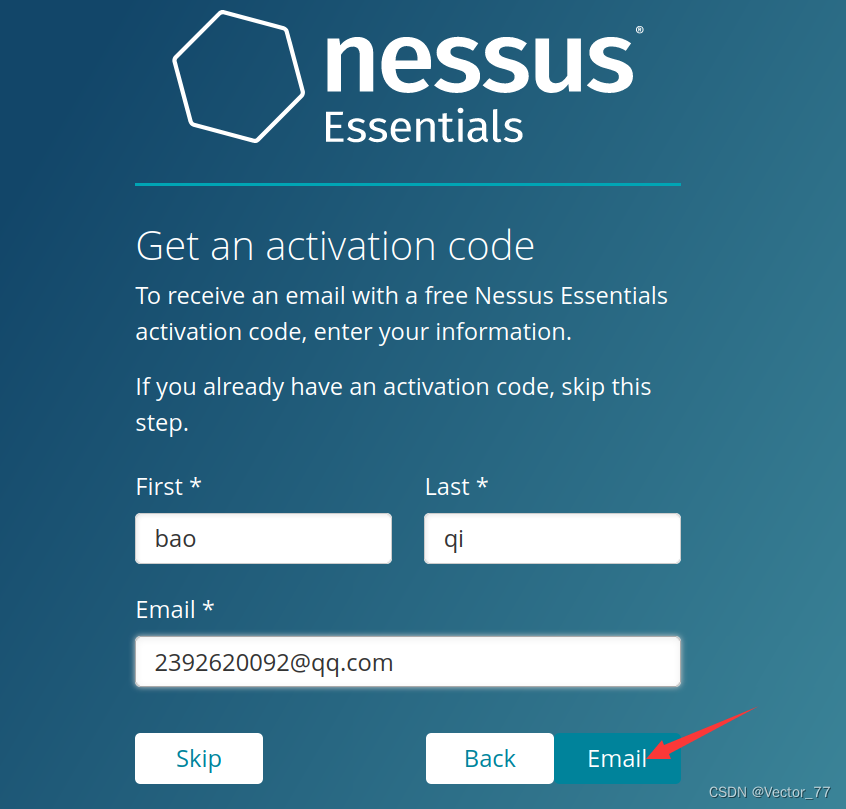

4)注册以获得激活码

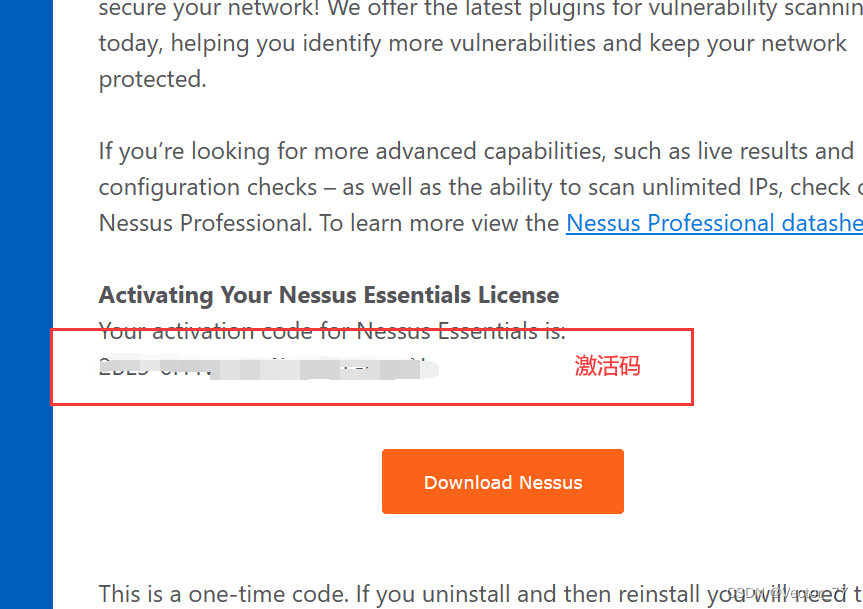

5)打开邮件查看激活码

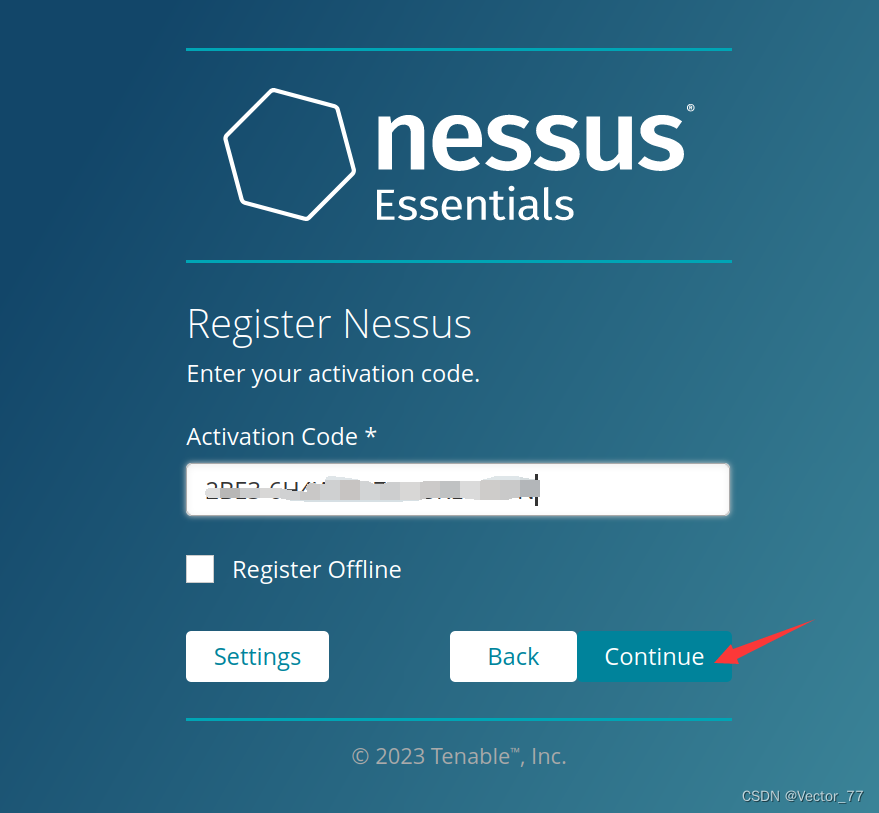

6)输入/验证 激活码

7)设置用户名密码

8)等待下载配置文件

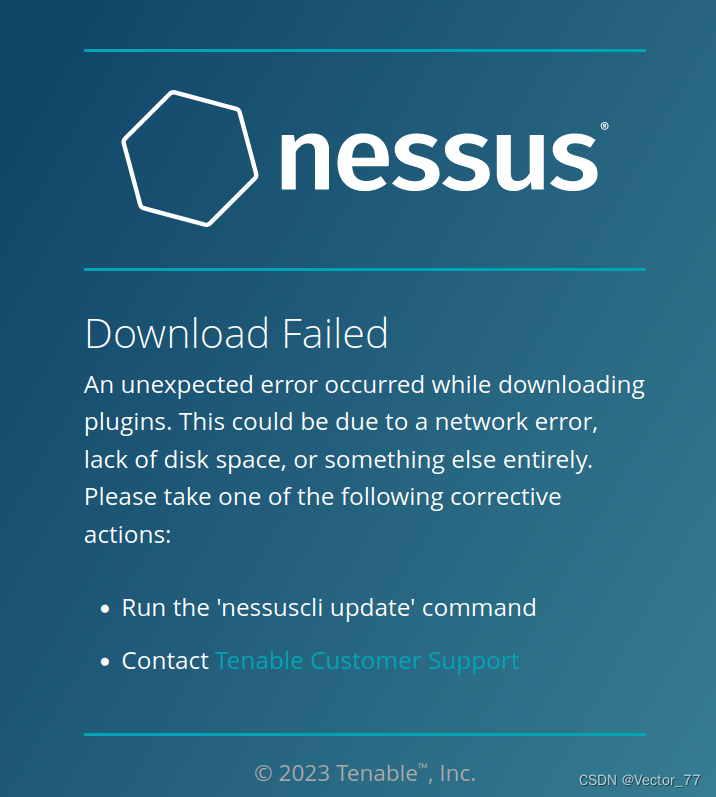

9)出错啦

10)解决就是重启nessus(service nessusd restart),然后重新打开https://127.0.0.1:8834/就好啦

2、使用nessus扫描win10

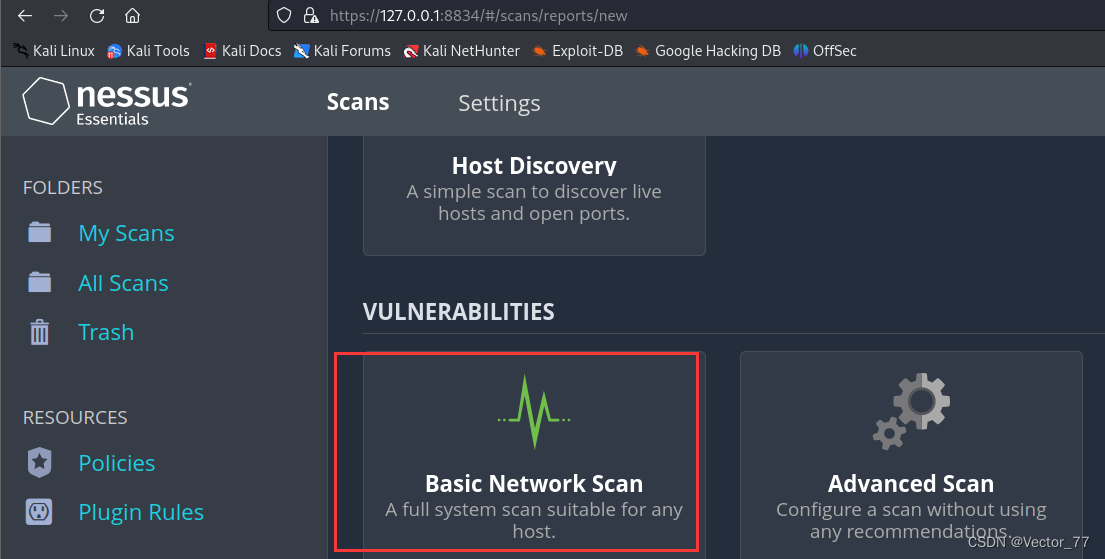

1)新建一个扫描(New Scan)

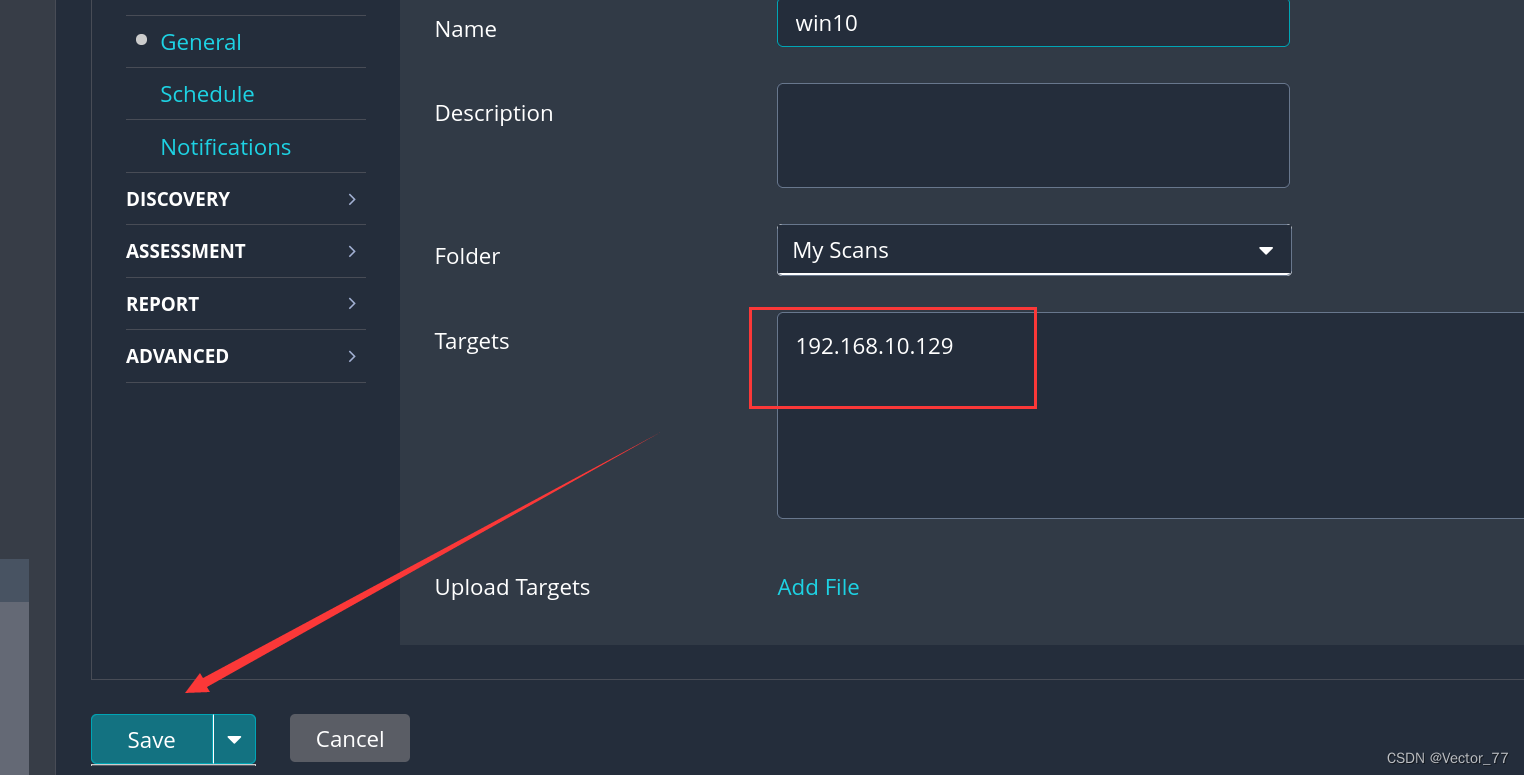

2)输入ip-->save

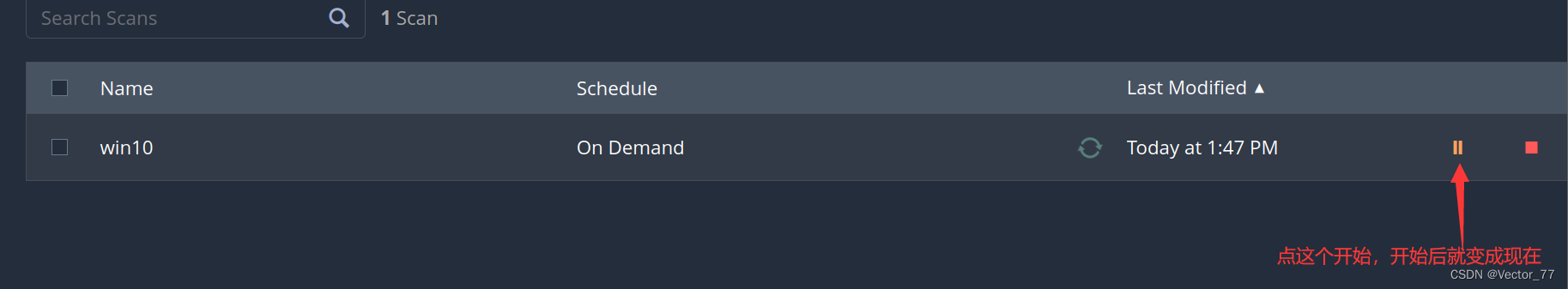

3)点一点开始号等待扫描结果

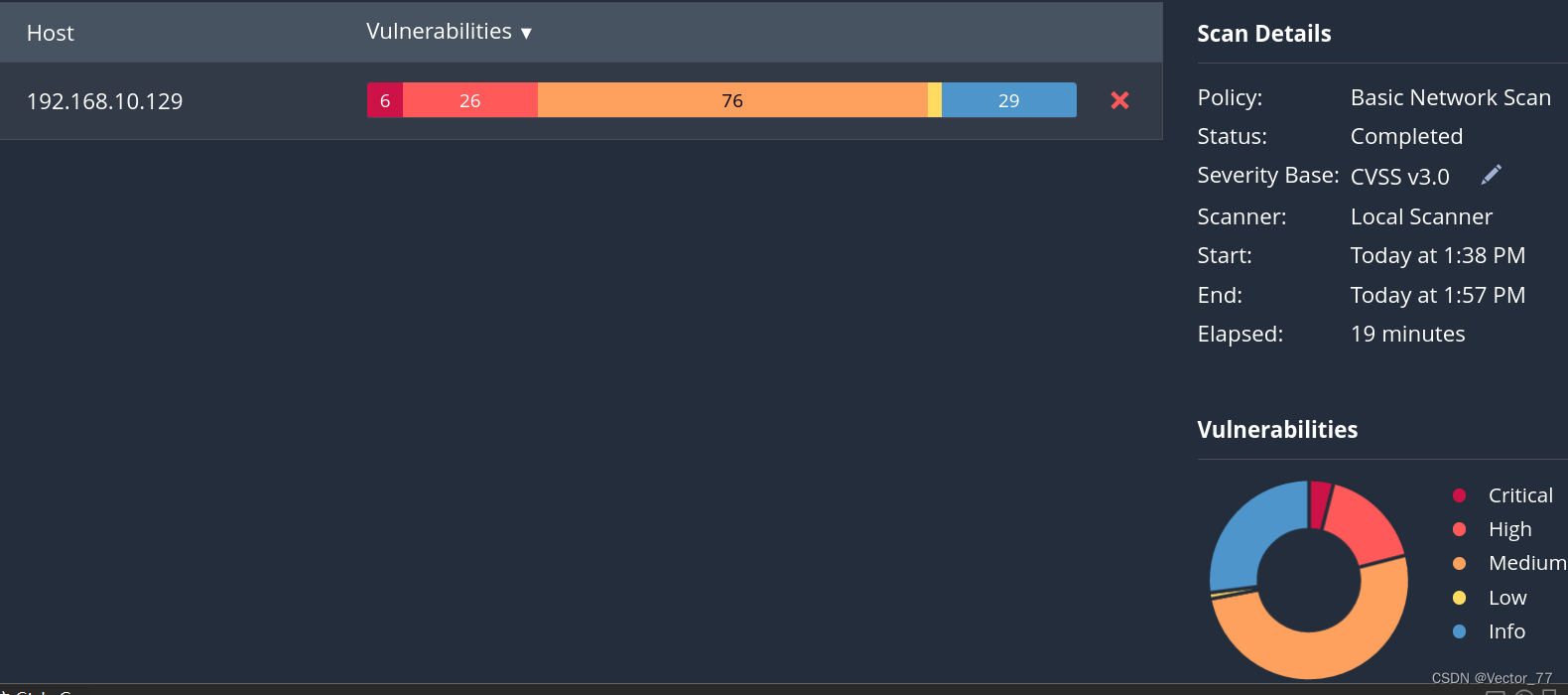

4)查看结果

点进去看看

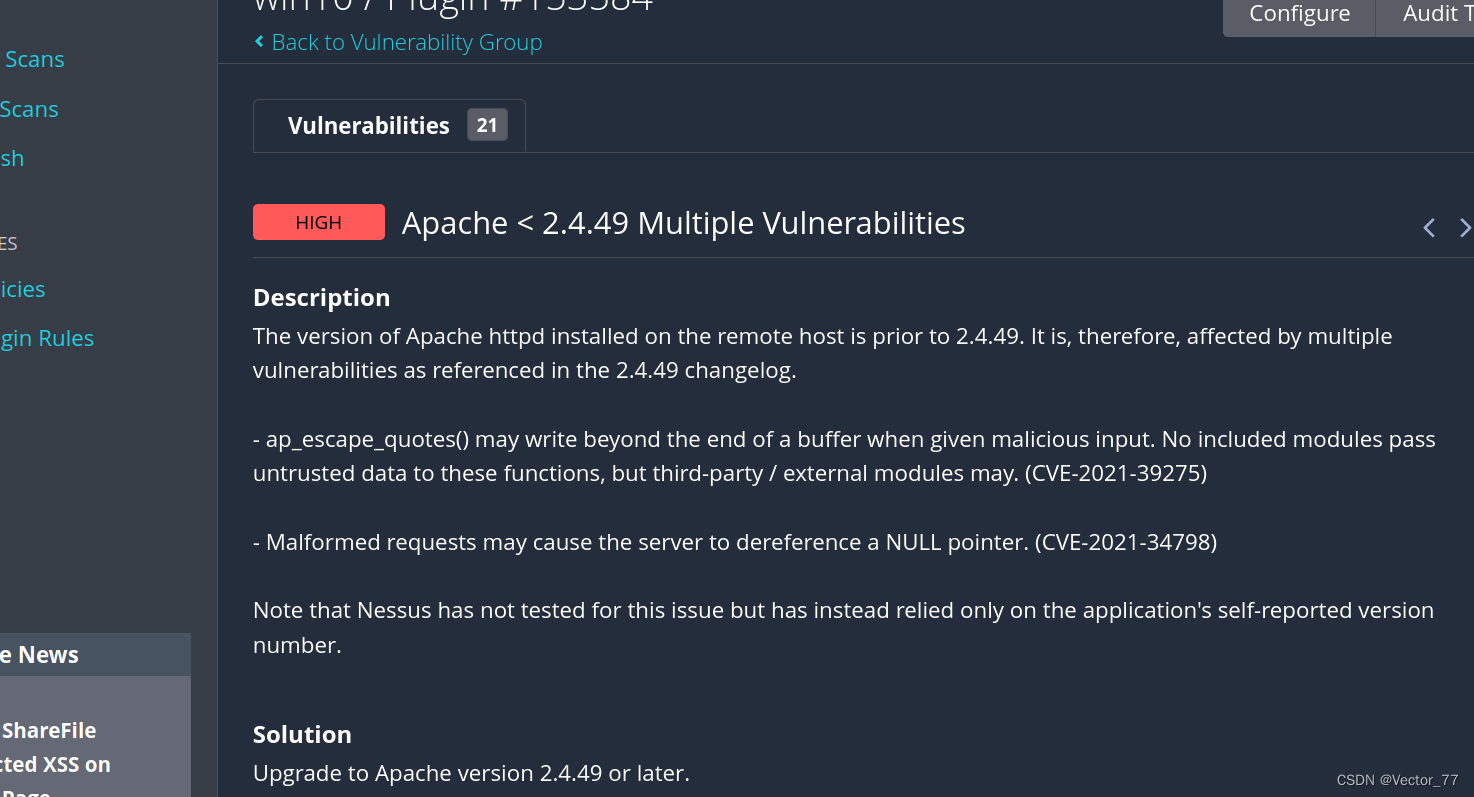

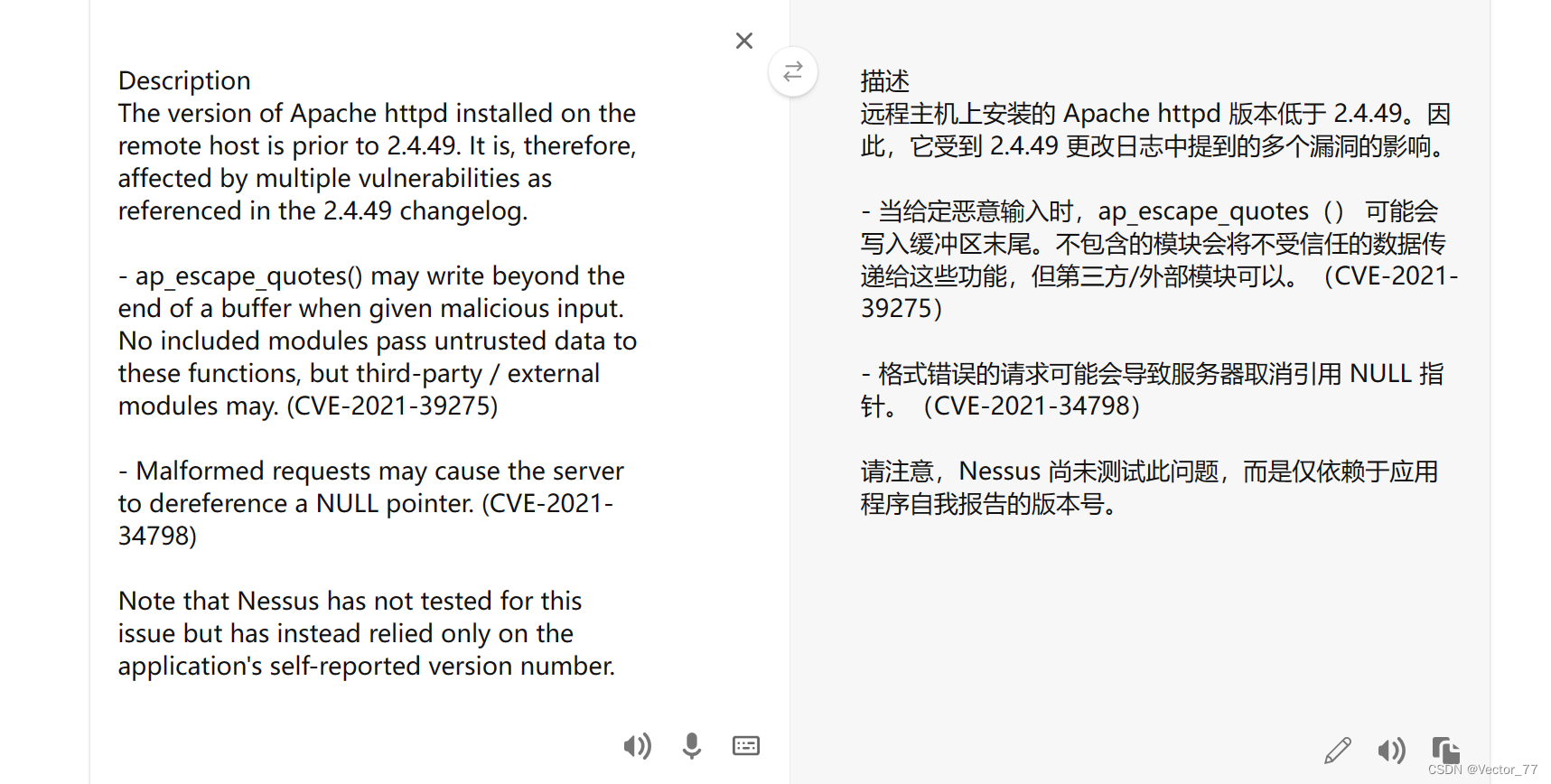

5)查看一个高危漏洞

借助翻译软件:

nessus同样给出了修复建议:升级apache版本

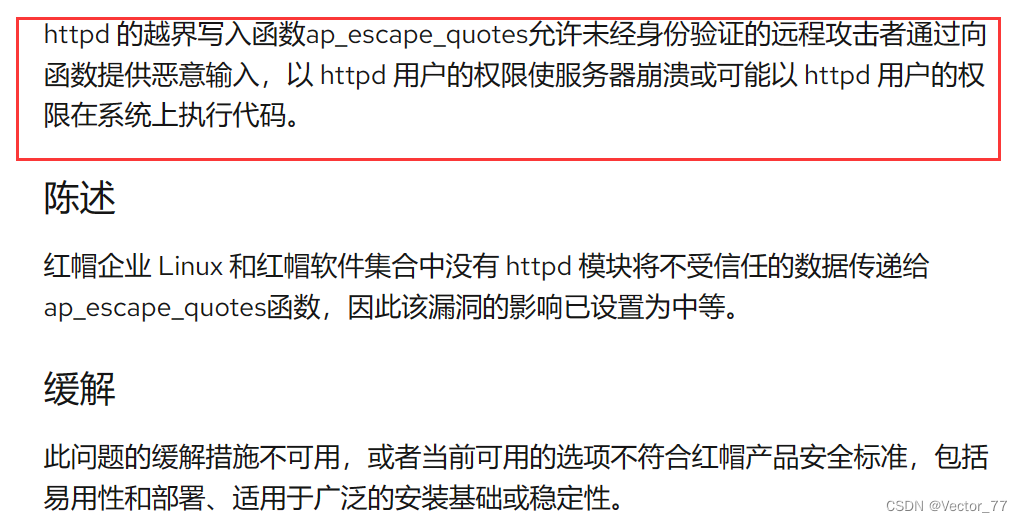

同样我们可以去看看cve-2021-39275漏洞

三、更新kali的火狐浏览器:删除旧版本,下载新版本

(我以为更新后右键有网页翻译功能,结果并没有!!!)

1、下载linux版本火狐

2、解压为tar包,再解压一次为文件夹

3、拖入kali中,删除旧版本

删除旧的浏览器文件

rm -rf /usr/lib/firefox-esr

删除旧的软连接

rm -rf /usr/lib/firefox-bin

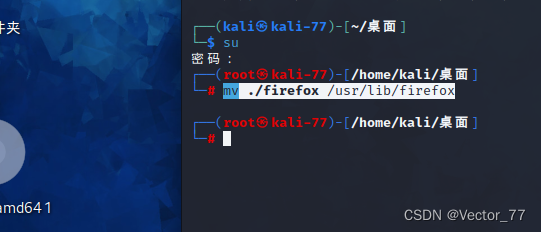

4、安装新的

将新版本的firefox移动至/usr/lib/下

因为我们解压后的firefox文件夹在桌面,所以直接在桌面打开终端

mv ./firefox /usr/lib/firefox

5、创建新的链接

ln -s /usr/lib/firefox/firefox /usr/bin/firefox

报错,所以先删除原来的,再创一次

rm -rf /usr/bin/firefox

点击/usr/lib/firefox中的firefox即可打开

5571

5571

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?