通过对系统登录用户的账号特点生成账号,然后针对登录、注册、密码修改等相关接口

的盲探遍历系统用户分布情况,甚至有哪些用户。

核心阻断方法:

1. 接口层面不透露任何后端用户信息

2. 建立用户正常行为基线

3.启用用户多因素认证

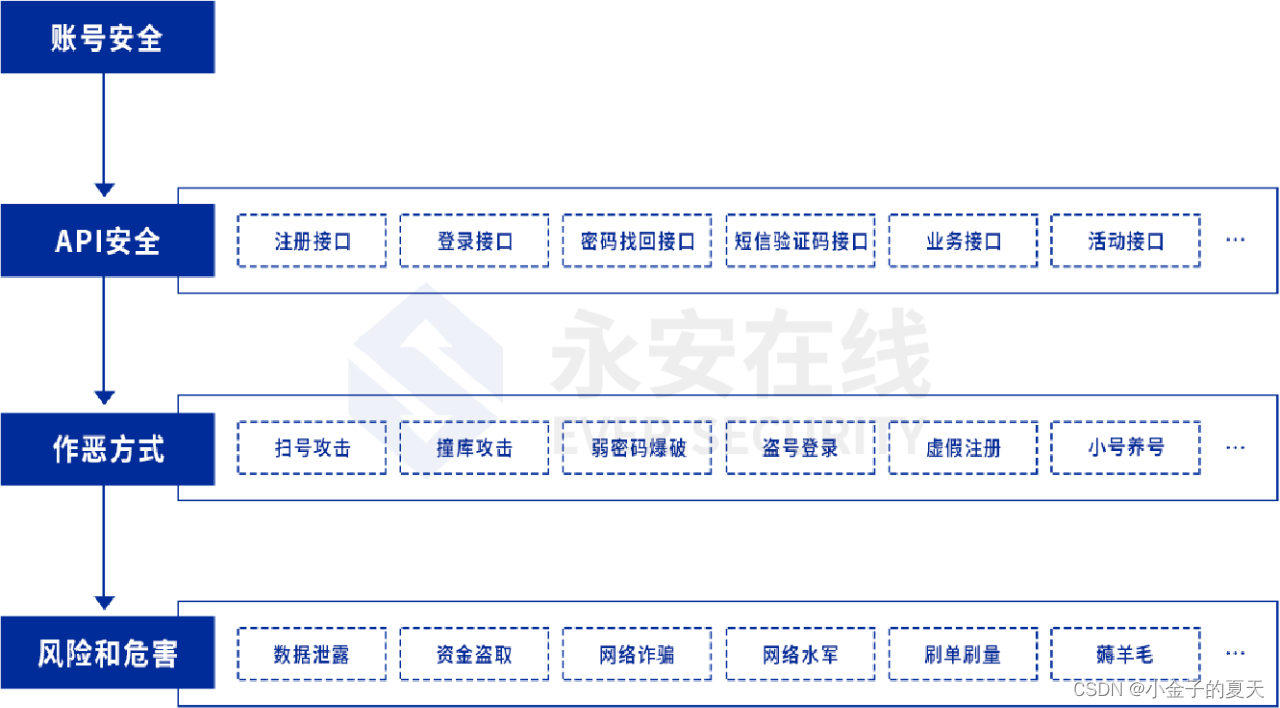

大部分平台都需要通过账号密码进行验证和登录,账号里又包含着各种重要信息如个人手机APP账户、电脑网站账户、银行卡账户密码等。账号安全的重要性也就不言而喻,如果这些信息被泄露或者是被不法分子利用,将会造成数据泄露、资金盗取、网络诈骗等风险。

扫号攻击,指的是黑产通过注册、登录或其他业务接口的返回值,如“账号已存在”或“账号不存在”,“您是老用户”或‘您是新用户’等来判断某个账号(用户名、邮箱、手机号等)是否在该平台注册过。如果接口缺乏安全防护,黑产极易对接口发起大规模的扫号攻击,通过暴力枚举的方式,大量获取平台注册用户的账号。

-

注册/登录接口:

目前仍然有不少企业并未对注册/登录接口的错误提示进行模糊化处理,比如某平台的登录接口,对于已注册的账号,提示“手机号码或密码不正确”;而对于未注册的账号,提示“该号码未注册,请使用验证码登录”。因此,黑产就可根据该提示判断出哪些账号是在该平台注册过的,并对这些注册账号实施撞库攻击。

-

账号查询接口:

常以checkusername、checkmobileIsexist、accountquery等命名,功能单一的接口,提供给注册、登录或其他业务场景调用,判断某个账号是否注册过,对于这类接口,若非必要不建议开放给外部调用。

-

密码找回接口:

密码找回功能的第一步,需要先校验填入的账号是否有注册过,这个信息往往会随着友好的错误提示暴露到前端,比如“您输入的账号有误,请检查后重新输入”。

-

验证码发送接口:

给手机发送短信验证码之前,往往也会先判断填入的手机号是否是平台的注册用户,这个信息同样有可能因为错误提示暴露到前端。

-

活动接口:

某些平台在开展拉新的营销活动的时候,对于新注册的用户会给予比较丰厚的奖励。因此,为了区分新老用户,业务侧有时会临时开发这样的接口:传入手机号,新老用户返回不同的结果,这种临时接口往往由于上线仓促而缺乏安全防护,给了黑产可乘之机。

1199

1199

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?