文章目录

一、网络边界防御概述⭐

1、网络边界

连接不同安全级别的网络之间的边界就称为网络边界

2、边界防御技术

2.1、防火墙

最初的安全网关,控制进入网络的必经通道

工作在网络层、运输层,不能对应用层识别过滤

2.2、多重安全网关

优点:多种安全特性集成

缺点:每种性能普遍弱于单一功能的安全设备

2.3、网闸

网闸:在两个不同安全域之间,同一时间,内网与外网不直接建立连接

安全隔离网闸:切断网络、链路层连接,只能“读”或“写”

理解:安全隔离网闸类似U盘拷取文件

优点:防范一切网络攻击

缺点:对应用支持能力不足;实时性差,效率低

安全性漏洞:U盘也可能中病毒==>网闸+防病毒网关结合使用

2.4、虚拟专用网

VPN:一种在公共网络上建立专用数据通道的技术

种类:链路层VPN、网络层VPN(IPSec)、传输层VPN(SSL)

二、防火墙

1、基础概念⭐

1.1、防火墙

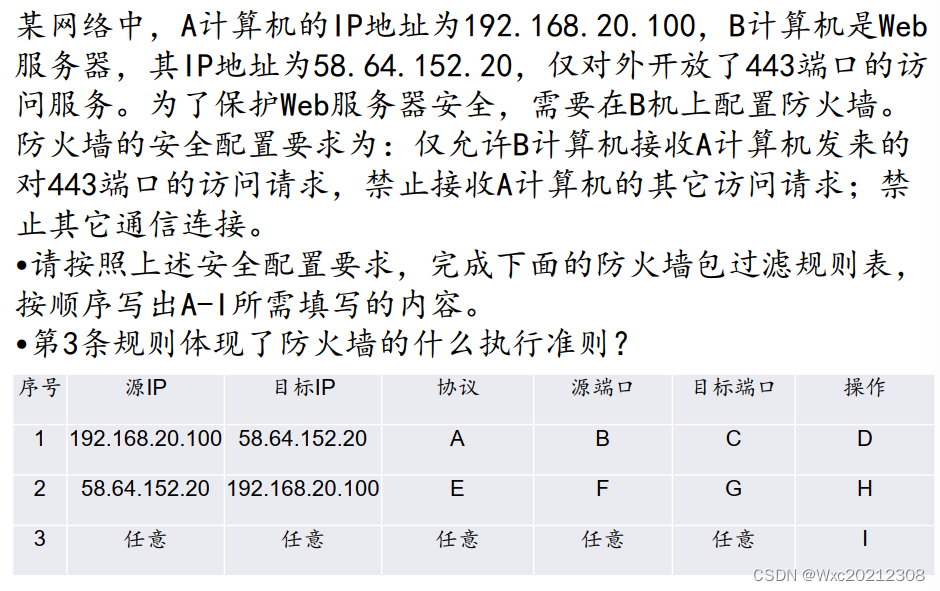

一种**访问控制**设备,按照一定的安全策略(允许、拒绝、监测)控制出入网络的信息流(IP数据包)

1.2、执行准则

一切未被允许的就是禁止的(入站),一切未被禁止的就是允许的(出站)

1.3、功能

保护内网脆弱性服务

控制外网对内网的访问

便于内网安全的集中管理

隐藏内网的敏感信息,强化内网安全

提供日志记录

……

1.4、局限性

▲防火墙无法防范不通过防火墙的攻击。

▲ 防火墙很难防范来自内部的恶意用户和缺乏安全意识的用户带来的安全威胁。

▲防火墙不能防止传送已感染病毒的软件或文件。

▲ 防火墙无法防范数据驱动型的攻击。

▲ 防火墙对用户不完全透明,可能带来传输延迟、瓶颈及单点失效等不良影响。

2、防火墙关键技术⭐⭐⭐

2.1、包过滤技术(静态包过滤)

①工作在网络层,可以检查数据包中的所有信息,一般是网络层的IP头和TCP、 UDP、 ICMP头中的数据,可以对网络层和传输层保护

②无法根据传输数据的内容进行过滤

③过滤依据防火墙系统内设置的过滤规则表

④优缺点

| 优点 | 缺点 |

|---|---|

| 简单快捷 | 对信息处理能力优先,只能的读包头 |

| 对用户透明 | 过滤规则多,维护困难 |

| 路由器即可实现,无需额外设备 | 对于采用动态分配端口的服务很难进行有效的过滤 |

2.2、状态检测技术(动态包过滤)

①工作在网络层和运输层

②检查首包,增加会话表;非首包,查会话表【占用内存,减少时间】

③优缺点

| 优点 | 缺点 |

|---|---|

| 操作简单、执行效率高、安全性高于静态包过滤 | 不能对应用层数据进行过滤 |

2.3、代理服务器技术(应用层代理)

①工作在应用层,内网外网通过其间接通信(阻断TCP、IP)

②运行在防火墙主机上的专门的应用程序或服务器程序(专门的安全策略)

③客户请求数据——>代理服务器==合法性检验——>向服务器请求数据——>服务器回应数据——>代理服务器——>客户

④

| 优点 | 缺点 |

|---|---|

| 将内外网完全隔离,安全性好;可进行用户身份认证;可分析数据包内部的应用命令 | 每一种应用服务都要分别设计代理软件,安全问题各不相同,难以分析 |

3、屏蔽子网的防火墙的部署⭐⭐⭐

屏蔽子网:通过过滤服务器将此子网与内网和外网分开

非军事区(DMZ):内网与外网都可以访问DMZ区,但从DMZ区不能访问内网。

理解:内网 ==连接==> DMZ <==连接== 外网

三、练习题

3157

3157

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?