## 思路

* 解题大致思路

看到题目描述5a6d78685a3374585a57786a6232316c5833527658324e6f5957356e5932686c626d64695a544639

就可以想到是解码首先选择使用16进制转字符解码

## EXP

* 具体攻击代码

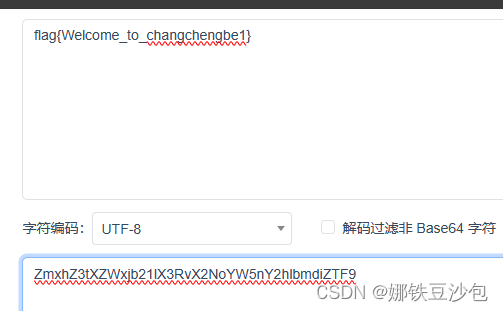

首先尝试使用16进制转字符发现转码的内容为ZmxhZ3tXZWxjb21lX3RvX2NoYW5nY2hlbmdiZTF9

看到便想到使用base64再次进行解码

最后得到flag{Welcome_to_changchengbe1}

在提交时记得需要将flag改为NSSCTF

## 总结

* 对该题的考点总结

16进制转字符

base64解码

评论 1

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?

查看更多评论

添加红包