0x00:假如给我三天光明

首先有一个加密的压缩包和一张图片

图片下面的是盲文,盲文对照得到:kmdonowg

作为密码打开压缩包,里面有一个音频,用Auadcity打开发现是摩斯电码,可以手动码出摩斯电码再解码,这里推荐用摩斯电码在线识别神器

得到flag。但是提交的时候注意一般的格式

flag{wpei08732?23dz}

0x01:FLAG

图片文件格式PNG,用stegsolve查看Analyse→Data Extract

保存为zip,打开的时候发现文件有损坏,

RAR自带zip文件修复功能__Alt+R

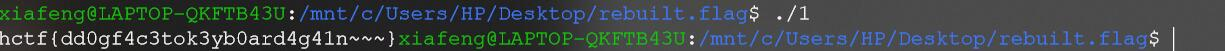

修复后里面有一个1文件,用HxD打开

发现是.ELF文件,可以用kali运行("./ + 文件" 运行),也可以用拖进IDA

发现是.ELF文件,可以用kali运行("./ + 文件" 运行),也可以用拖进IDA

`flag{dd0gf4c3tok3yb0ard4g41n~~~}

`flag{dd0gf4c3tok3yb0ard4g41n~~~}

0x02:easycap

文件的后缀是.pcap用wireshark打开。

分析—追踪流—TCP流

FLAG:385b87afc8671dee07550290d16a8071

0x04:被嗅探的流量

用wireshark打开然后选择TCP协议查看,发现有一张传输图片的数据流,

传输的是一张图片,然后看到了flag关键词

传输的是一张图片,然后看到了flag关键词

这里可以选择

这里可以选择Save as→保存为jpg格式,进行图片分析

也可以直接查找flag关键词

flag{da73d88936010da1eeeb36e945ec4b97}

另一个世界

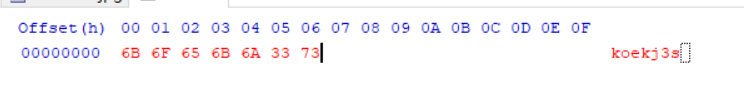

一张jpg图片,拖进HxD看看内核,发现在图片后面是有一串二进制数字。

之前没有总结过二进制与可见字符互相转化的方法,现在总结一个个人用的顺手的方法,以后如果有好的方法在做更新

1. 将二进制数值转化为16进制的数字,然后再用16进制的数放入HxD中,就可以转化为可见字符了。

推荐一个进制转化的优秀网址

推荐一个进制转化的优秀网址

再将16进制的数复制进HxD中

再将16进制的数复制进HxD中

flag{koekj3s}

镜子里的世界

PNG图片,用stegsolve打开看看,发现0通道有问题

PNG图片,用stegsolve打开看看,发现0通道有问题

所以就分析数据

flag{st3g0_ saurus_wr3cks}

370

370

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?