- 实验目的

1、掌握ARP中间人攻击原理

2、掌握DNS欺骗原理

3、熟悉网站钓鱼的原理。

- 实验环境

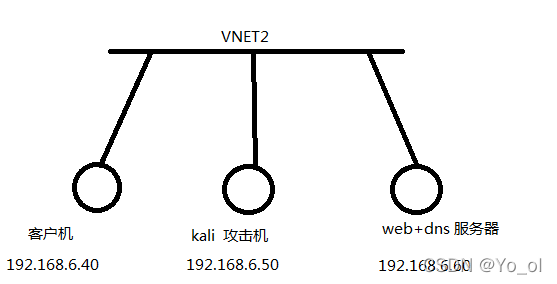

VMware15.0、windows客户端、windows server2008、kali linux系统

jd网站站点素材、 ettercap工具

拓扑图:

- 实验内容

知识背景

钓鱼者运用社会工程学知识诱骗受害者,以在未授权情况下获取对方的姓名、年龄、邮箱账号、甚至银行卡密码等私人信息钓鱼往往和社会工程学相结合进行诱导,而社会工程学是黑客的内功,能否灵活运用可以体现一个黑客的个人基本功。

本实验使用kali系统模拟攻击者,利用中间人的攻击手段对受害者进行DNS欺骗,使受害者通过访问假的京东网站,来获取用户登录的用户名和密码。

- 实验要求

1、完成虚拟机的地址配置,并测试网络相互通。

2、在server2008上搭建京东WEB服务器和DNS服务器。

3、客户机尝试访问搭建好的京东WEB服务器。

4、开启ARP攻击

5、DNS欺骗。

6、网站钓鱼

- 实验步骤

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?