黑客的隐藏术之跳板攻击

今天我们为大家介绍下什么是跳板攻击。

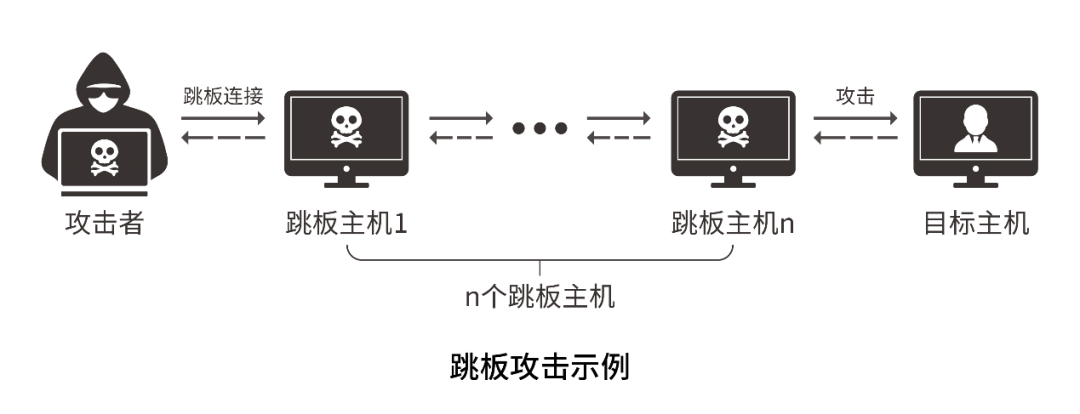

跳板攻击是黑客入侵目标网络的一种常用手段。黑客在实施攻击时,通常不会直接从自己的系统向目标发动攻击,而是先攻破若干中间系统,使之成为“跳板机”,再通过这些跳板机完成攻击行动,这个过程就是跳板攻击。

(注:本文中的跳板机与运维人员常用的跳板机不同,其指已经被黑客控制,且可以访问内网进行横向攻击的肉鸡)

黑客实施跳板攻击的原因主要有两个:一方面是跳板攻击的匿名性比较高,且跳板机越多,溯源难度就越高;另一方面是跳板机所在的位置可能比黑客计算机所在的位置更有利,方便其深入专用网络进行后续攻击。

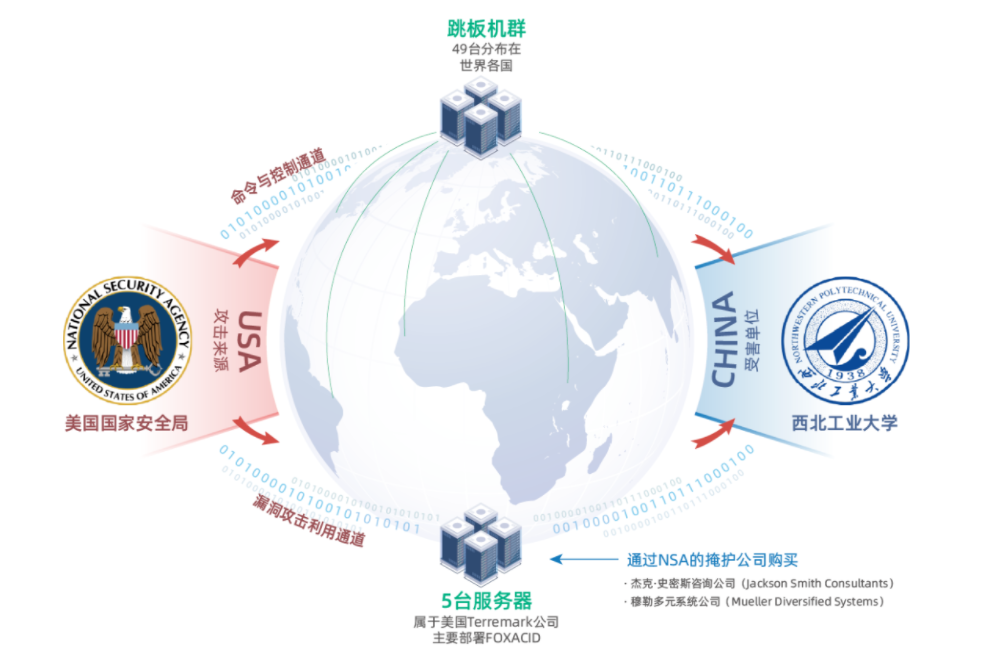

例如在针对西北工业大学的网络攻击中,美国NSA下属TAO攻击了中国周边国家的大批服务器,并控制了大量跳板机,随后精心挑选了其中的49台跳板机和5台代理服务器进行窃密行动,这些跳板机主要分布在日本、韩国、瑞典、波兰、乌克兰等17个国家,其中70%位于中国周边国家,如日本、韩国等。

(图源于《关于西北工业大学发现美国NSA网络攻击调查报告》)

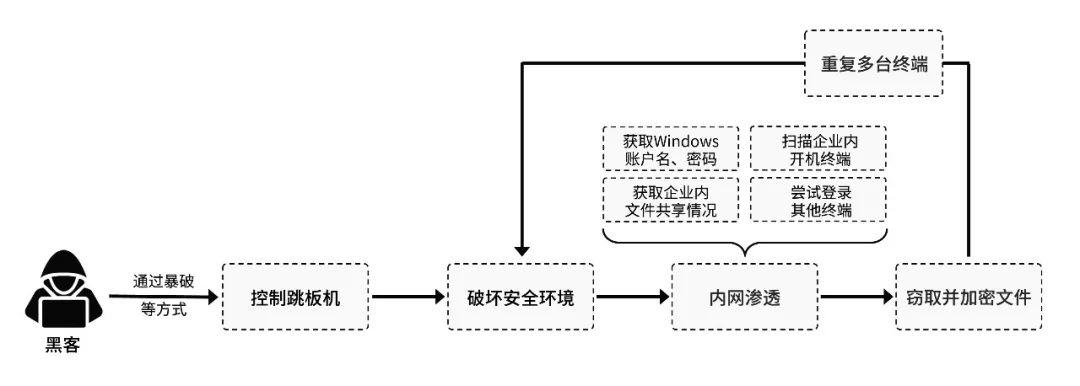

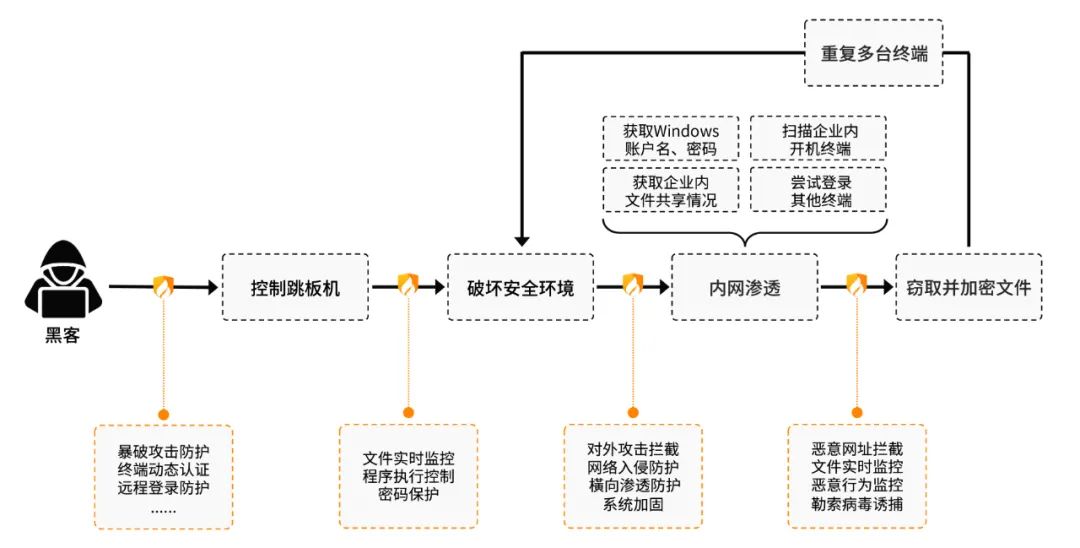

与上述流程类似,下面绒绒以火绒工程师帮助某企业解决的一次实际攻击为例,为大家介绍下跳板攻击的流程。

(以火绒帮助某企业解决的一次实际攻击为例)

0****1

确认目标

黑客利用扫描工具等手段收集目标敏感信息,找到目标脆弱部分,准备实施攻击。

0****2

设计跳板

黑客利用暴破、漏洞等方式,完全远程控制一台或多台电脑,这些被完全远程控制的电脑也就是我们常说的肉鸡。在这些肉鸡中,黑客会筛选出多台不易被发现的肉鸡作为跳板机,为后续攻击作准备。

0****3

跳板入侵

(1)破坏安全环境

黑客在跳板机上卸载或关闭安全软件、防火墙,以便植入病毒,长期维持控制权或入侵时不被拦截。

(2)上传黑客工具

黑客在跳板机中上传用来盗窃信息、破坏系统环境或完全控制电脑的恶意软件程序。

(3)横向攻击并投毒

黑客利用上传的恶意工具作进一步横向渗透,例如进行获取Windows账户名和密码、扫描网络内终端以及获取企业内文件共享情况等操作。以便向内网其他电脑投放勒索病毒、后门程序、蠕虫病毒等高危病毒,获取并控制高价值的目标电脑。

0****4

重复攻击

在内网的其他终端上重复<跳板入侵>的3个步骤,最后利用多个跳板,对目标机器发起攻击。

此外,若企业之前存在网络共享的情况,黑客还可以在入侵网络内任何一家企业后,以该企业为跳板,攻击其它的关联企业。一旦被攻击的其它企业未做防护,将面临各类安全风险。

安全解决方案

- 开启**【密码保护】**功能,可以防止黑客卸载或关闭安全软件,有效避免安全环境被破坏。

- 开启**【程序执行控制】**功能,可限制Hacktool等具有破坏功能的恶意程序在电脑中运行。

- 在重要服务器开启**【远程登录防护】**功能,可根据需要在设置远程登录IP白名单。

- 开启**【文件实时监控】**功能,即时拦截病毒程序,实时保护用户的终端不受病毒侵害。

- 开启**【横向渗透防护】**功能,可及时阻断内网已存在的渗透威胁的同时,做到追本溯源,找到跳板终端。

- 开启**【恶意行为监控】**功能后,可帮助用户监控程序运行的安全性,以增强对终端的防护。

(以帮助某企业解决的一次实际攻击为例)

如今黑客攻击事件日渐增多,用户和企业受到网络攻击的风险和频率也越来越高。因此,为大家整理了一些预防指南,以规避类似安全事件带来的风险:

预防指南

- 尽量关闭不必要的端口,如:135,139,445,3389等端口;

- 关闭不必要的文件共享,若有需要,请设置强密码访问且禁用对共享的匿名访问;

- 勿随意打开陌生邮件,谨慎下载陌生邮件附件,不从不明网站下载软件,若非必要,应禁止启用Office宏代码;

- 建议服务器密码使用高强度且无规律密码,并定期更换密码;

- 对没有互联需求的服务器/工作站内部访问设置相应控制,对于同一网络环境下的其它企业或部门,在无业务需求的情况下,进行网络隔离;

- 及时更新系统和为主机打补丁,修复相应的高危漏洞;

- 使用移动存储设备时,遵循先查杀,后使用原则;

- 对重要文件和数据(数据库等数据)进行定期非本地备份;

问设置相应控制,对于同一网络环境下的其它企业或部门,在无业务需求的情况下,进行网络隔离; - 及时更新系统和为主机打补丁,修复相应的高危漏洞;

- 使用移动存储设备时,遵循先查杀,后使用原则;

- 对重要文件和数据(数据库等数据)进行定期非本地备份;

- 建议企业或单位统一部署终端安全软件,定期升级病毒库,全盘杀毒。

-# 学习计划安排

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴可以扫描下方CSDN官方合作二维码免费领取哦,无偿分享!!!

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

190

190

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?