牛!渗透大佬用14个部分讲明白Kail Linux渗透测试(学完吃牢饭)

前言

先介绍下网络安全

网络安全指对网络攻击、侵入、干扰、破坏和非法使用以及意外事故的必要防范,使网络和信息系统处于稳定、安全、可靠的运行状态,以及保障信息数据的完整性、保密性、可用性。随着国内信息安全政策法规持续完善优化,网络安全市场规范性逐步提升,政府及企业客户在产品和服务上的投入稳步增长,国内网络安全市场规模不断扩大。数据显示,2018年国内网络安全市场整体规模达到495.2亿元。随着数字经济的发展,网络安全作为必要保障,其投入将持续增加。预计2021年网络安全人才缺口达200万之巨而市场规模将达到926.8亿元。

可以看出网络安全这行业市场是又大又缺人,

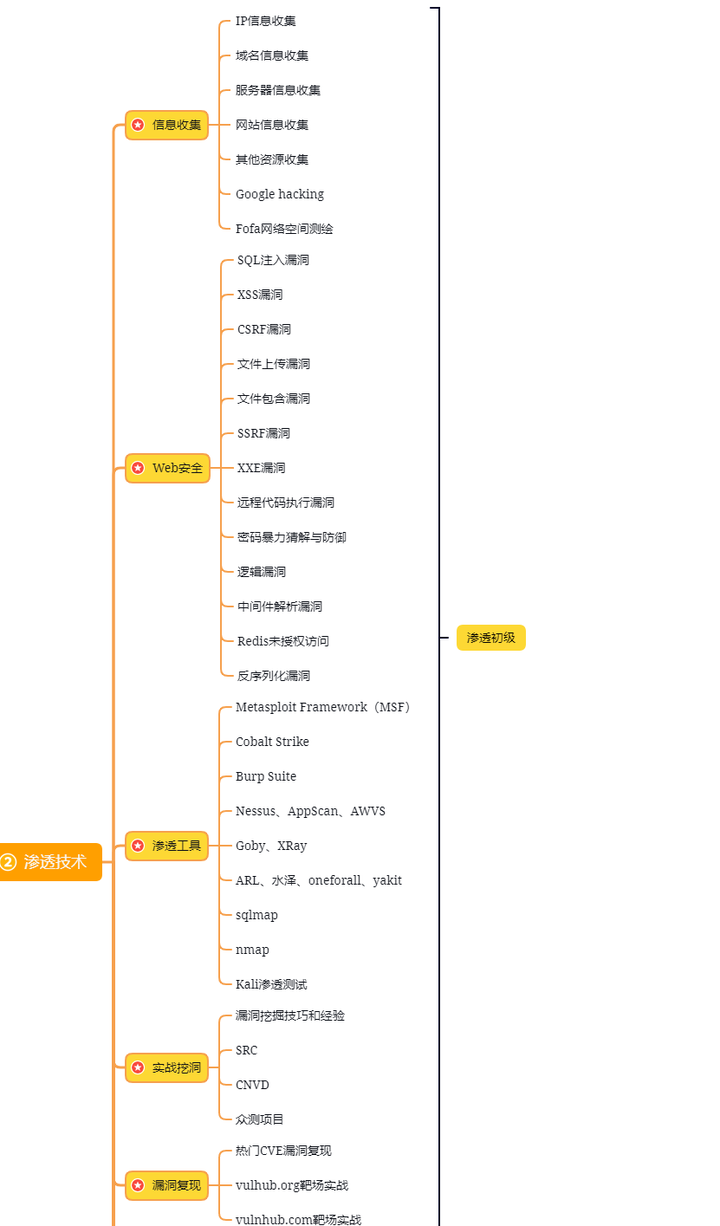

然而学好网安Kail Linux渗透测试这块肯定是要掌握的,那我们在学Kail Linux的时候要怎么才能高效学习呢 ?

在这里为大家整理出一篇Kail Linux 渗透测试手册 希望可以帮到有需要的朋友

当我看到这份手册的时候我就感觉很良心 大规模搜查 漏洞评估 无线搜查 攻击远程访问等等。。。 而且还是高清带图无水印广告。。

需要这份手册的朋友请关注后私信【手册】获取资料

首先来介绍下本手册内容

本手册致力于介绍如何使用Kail Linux对网络、系统、应用执行渗透测试。渗透测试可以模拟内部或外部的恶意攻击者对网络或系统进行的 攻击。不同于漏洞评估,渗透测试包括漏洞利用阶段。因此,漏洞是存在的,而且如果不采取相应的措施将会有很大风险。在本手册中,“渗透测试人员”“攻击者”和“黑客”使用完全相同的技术 及工具评估网络和数据系统的安全性。他们之间唯一的区别是他们的目标——数据网络的安全或数据的外泄。 简而言之,本手册将带你踏上渗透测试者之旅:使用一些成熟的工具,在使用Kali Linux的网络上打败最新的防御,从选择最有效的工具,到网络安全快速响应,再到最重要的避免检测技术。

然后我们来看看目录

1、基于目标的渗透测试

2、开源情报和被动侦查

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-BfpE1NGR-1690336862235)(https://p3-sign.toutiaoimg.com/pgc-image/87a1b449bf814c3aad8e7bbfd0185124~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=aYnFLtr63u9w9BumQ0AHGEfGjIo%3D)]

3、外网和内网的主动侦查

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-f5Iy1BsJ-1690336862238)(https://p3-sign.toutiaoimg.com/pgc-image/b36856b5d4414737bfda94fc2591ae2c~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=aZuGPFaJkP2udTYWisZB0Z3W5Zk%3D)]

4、漏洞评估

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-qer4Bxbs-1690336862239)(https://p3-sign.toutiaoimg.com/pgc-image/5fec6c4f37df49be8ddca40676b612c8~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=yI1NO26n3JWXAWJ0FkfQnKEL2HM%3D)]

5、物理安全和社会工程学

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-sUTsGX0t-1690336862240)(https://p3-sign.toutiaoimg.com/pgc-image/1346b547f2f041a599e6abee1c93350a~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=K1jfq5kwerrzHAyh4%2FawopbF0nw%3D)]

6、无线攻击

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-i13w8nDS-1690336862241)(https://p3-sign.toutiaoimg.com/pgc-image/e72e9579d8dd4754ac749481669d6ef6~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=IrbfLDQWWZcrCVJtG%2FpdGd%2BizRk%3D)]

7、基于Web应用的侦查与利用

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-YFBP1hs7-1690336862242)(https://p3-sign.toutiaoimg.com/pgc-image/1c696b57731942dfa2d6bcb377e3f7b6~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=3uZpAudwerWLnkS%2BaSqWJ2j14eU%3D)]

8、攻击远程访问

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-nX39uunJ-1690336862242)(https://p3-sign.toutiaoimg.com/pgc-image/e6dae56953ea4c9d9ad59963df6e21a9~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=NjpbkSvMRKvw5vfHiKGLwxQip%2Fk%3D)]

9、客户端攻击技术详解

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-aBjLBGKh-1690336862243)(https://p3-sign.toutiaoimg.com/pgc-image/3124f782dc534bf7b32809b0aa92e5e6~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=TLKBwhnsdRSFKrGvu%2BLpbqAauUE%3D)]

10、绕过安全控制

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-iWda5xfc-1690336862243)(https://p3-sign.toutiaoimg.com/pgc-image/de803f3309e64413accd021636582811~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=YnNWGeNit0HtFR763PmQmOuEg9s%3D)]

11、漏洞利用

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-6ROvo1gf-1690336862244)(https://p3-sign.toutiaoimg.com/pgc-image/b4633851d7034c20b37c5eaf3d5b3807~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=yjCxTquVaMBlDqObJ%2BX2N1DSf2E%3D)]

12、行动的目的

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-CWUodfkA-1690336862244)(https://p3-sign.toutiaoimg.com/pgc-image/0ffb8c65d28f41a3a18855e10f1ca1a7~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=adB%2BXJs3kQ5BxkSTsJs0SBl5XNM%3D)]

13、特权升级

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-TWqxihPN-1690336862245)(https://p3-sign.toutiaoimg.com/pgc-image/dfabe8b5f9aa42948f5cece5bc8e4fe0~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=gstvEsLe%2Ff%2FJR2gDO64ZJHmrg14%3D)]

14、命令和控制

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-MoTpnnBD-1690336862245)(https://p3-sign.toutiaoimg.com/pgc-image/4cb0585954314f608454f9c99b61f4f5~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=QYJd%2BOpX8BN2pE70fNkQPChofNk%3D)]

需要完整手册的同学请关注+转发 私信【手册】获取完整版

内容一览

ping扫描

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-XDnk3wmc-1690336862246)(https://p3-sign.toutiaoimg.com/pgc-image/cd727769d38941bc96fd683216d6fde7~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=LaVi8RyZpMJ6t1mgnplOKnuB0XM%3D)]

Testssl的介绍

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-VYxBfOjW-1690336862246)(https://p3-sign.toutiaoimg.com/pgc-image/d492a78b5be44036b42a7b80fad60423~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=krG50WVnkbemF4oJgGI%2FGzMacq8%3D)]

绕过UAC

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-2oCa1pEj-1690336862247)(https://p3-sign.toutiaoimg.com/pgc-image/572f3de0876e4e15904a605b217ff526~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=yCygsNMPRCXa5jxezrt3pFQUt7o%3D)]

Metasploit框架体系结构的组成

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-DVTGQW6a-1690336862247)(https://p3-sign.toutiaoimg.com/pgc-image/070ca58808e3473eacb96b2b4ee14a4e~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=r9qnsvOFxglUgsBOQFiIXRDD3Gw%3D)]

Web应用攻击方法

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-rzk6F5H7-1690336862248)(https://p3-sign.toutiaoimg.com/pgc-image/17acd5cf91bc40a1a0c57dcd25a6860e~noop.image?_iz=58558&from=article.pc_detail&x-expires=1675932502&x-signature=lBcBtrdLxl3%2FbZnxa46BLHotJ7g%3D)]

总结:

可以看出在学习Kail Linux 渗透测试的时候会用到很多知识版块,每一部分都是必不可少的。希望LZ的分享可以对大家学习Kail Linux 渗透测试的过程中有一定的帮助

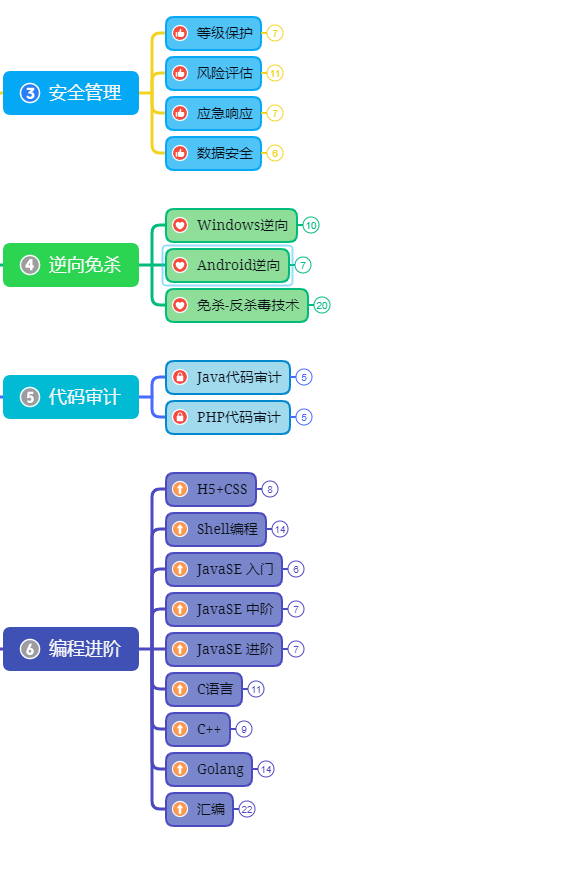

网络安全工程师(白帽子)企业级学习路线

第一阶段:安全基础(入门)

第二阶段:Web渗透(初级网安工程师)

第三阶段:进阶部分(中级网络安全工程师)

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

学习资源分享

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-8JUtN1dF-1690336862250)(C:\Users\Administrator\Desktop\网络安全资料图\微信截图_20230201105953.png)]

…(img-wZDqZapL-1690336862249)]

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

学习资源分享

[外链图片转存中…(img-8JUtN1dF-1690336862250)]

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?