攻防世界第一天

攻防世界web new bird区前十个靶场

攻防世界web new bird区的前十个靶场

1、第一题:view_source

题目描述:X老师让小宁同学查看一个网页的源代码,但小宁同学发现鼠标右键好像不管用了。

题目解析:题目要求我们查看一个网页的源代码,并且已知鼠标右键不能使用,即需要我们使用其他方法来查看网页源代码。

题目解答:

1、方法一

首先我们点击”点击获取在线场景“,然后加载结束后点击网址进行跳转,会显示如下图,接下来按F12,查看网页源代码,然后找到FLAG,即可通关。

2、方法二

首先我们点击”点击获取在线场景“,然后加载结束后点击网址进行跳转,会显示如下图,然后使用快捷键”Ctrl+U“查看网页源代码,然后找到FLAG,即可通关。

3、方法三

首先我们点击”点击获取在线场景“,然后加载结束后点击网址进行跳转,会显示如下图,在浏览器的设置菜单框中,找到“更多工具”,然后再找开发者工具,也可以查看网页源代码,然后找到FLAG,即可通关。

FLAG=cyberpeace{edad9f75e285b5569525a02d5c5a3e11}

2、第二题:robots

题目描述:X老师上课讲了Robots协议,小宁同学却上课打了瞌睡,赶紧来教教小宁Robots协议是什么吧。

题目解析:题目要求我们了解Robots协议是指在网站的根目录下有robots.txt来告诉网络搜索引擎的漫游器,网站的哪些内容是不应由搜索引擎的漫游器获取的,哪些是可以被漫游器获取的。

题目解答:

1、方法一

在网址后面加上/robot.txt,然后就能够列出全部内容,然后将/flag_1s_h3re.php放到网址后面就可以得到flag。

3、第三题:backup

题目描述:X老师忘记删除备份文件,他派小宁同学去把备份文件找出来,一起来帮小宁同学吧!

题目解答:

1、方法一

在地址后面加上index.php.bak,回车后提示下载文件,下载后用记事本打开,flag就在这个文件中。

4、第四题:cookie

题目描述:X老师告诉小宁他在cookie里放了些东西,小宁疑惑地想:‘这是夹心饼干的意思吗?’

题目解答:

1、方法一

F12打开开发者工具,然后找到network,在name里面找到cookie,然后打开cookie.php,再次重复操作,找到flag。

5、第五题:disabled button

一个不能按的按钮,打开开发者工具,disabled 属性规定应该禁用 input 元素。

被禁用的 input 元素既不可用,也不可点击。可以设置 disabled 属性,然后,就需要通过 JavaScript 来删除 disabled 值,将 input 元素的值切换为可用。

6、第六题:weak_auth

输入用户名密码,显示错误,用burpsuite进行抓包,然后进行爆破,得到密码,找到flag。

7、第七题:simple_php

观察代码,发现需要以get的方式传入两个参数a和b。

a参数的要求 a必须等于0且a为真

b参数的要求 b不能为数字且b大于1234

于是在网址后面加上?a=00&&b=12345a

得到flag

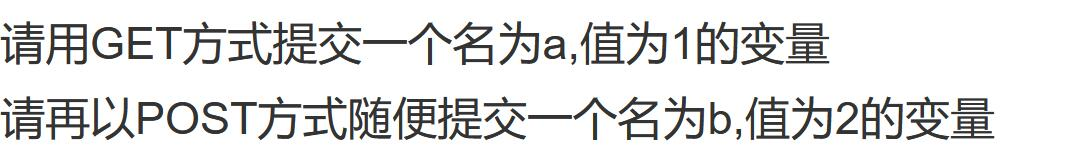

8、第八题:get_post

http请求方式有很多,get传参方法为直接在网址后面加?a=1

然后得到

然后再用post方法传参

根据网上信息的整合,用火狐浏览器的Hackbar传参最方便

在火狐浏览器上安装Hackbar插件,重启,然后F12,点击Hackbar——Load URL——Post data

输入需要传的参数b=2,点击Execute

9、第九题:xff_refer

xff:是X-Forwarded-For的简写,用来识别通过HTTP代理或负载均衡方式连接到Web服务器的客户端最原始的IP地址的HTTP请求头字段。

referer:是告诉服务器我是从哪个地方来的

这道题跟今年强网杯web第一题基本一样,只有去增加或者修改xff和referer的值即可

用burp解题如下:

1、构造X-Forwarded-For=123.123.123.123;

2、构造referer:https://www.google.com;

得到flag

10、第十题:webshell

考查后门的利用,对于这道题我们用菜刀工具。

一连接服务器,就看到flag.txt

打开便可拿到flag值

3399

3399

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?