测试代码:

int main(int argc, char **argv){

int fd;

if(argc != 2){

printf("Usage Error\n");

exit(0);

}

//使用access函数检测实际用户对一个文件的读权限

if(access(argv[1],R_OK) == -1){

fprintf(stderr,"Real User is not allowed to read: %s\n",strerror(errno));

}

else{

printf("Real user is allowed to read %s.\n", argv[1]);

}

//以有效用户身份打开一个文件, 看有效用户是什么身份

if((fd = open(argv[1],O_RDONLY)) == -1){

fprintf(stderr,"Effective user is not allowed to read: %s\n",strerror(errno));

exit(0);

}

else{

printf("Effective user is allowed to read %s.\n", argv[1]);

}

close(fd);

exit(0);

}

编译生成可执行文件access

测试过程

-

此时access的所有者为普通用户

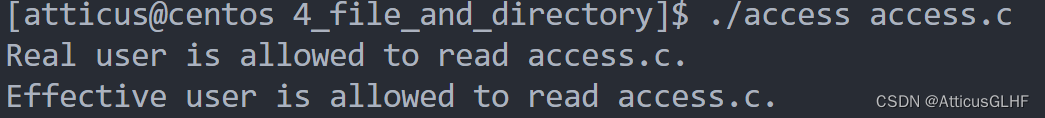

执行命令`./access access`的结果如下:

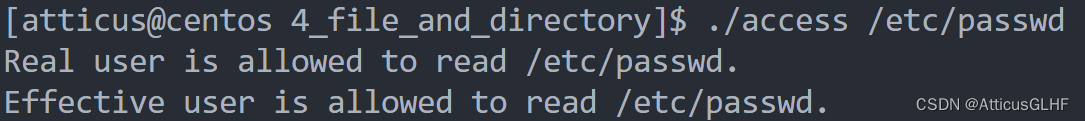

执行命令./access /etc/passwd的结果如下:

-

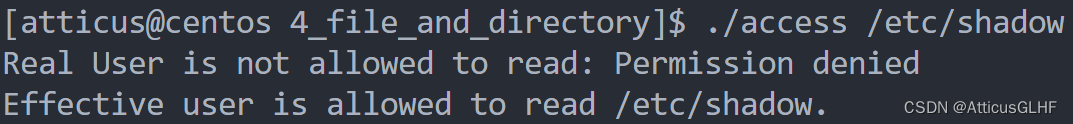

将access的所有者改为root并设置用户位

执行命令`./access /etc/passwd`的结果如下:

实际用户vs有效用户

- 实际用户: 登陆的用户是谁, 谁在shell上运行了这个可执行文件(access), 启动了这个进程, 谁就是实际用户

- 有效用户: 访问access这个文件的用户是谁, 一般就是实际用户, 但如果文件设置了set_uid位, 那么访问access时就是以该文件的所有者身份, 所以此时有效用户就是文件所有者. 也就是说, 当一个文件的所有者是root且该文件设置了设置用户位, 那么该文件被访问(如果是一个可执行程序就会启动一个进程, 在该进程中的有效用户就是root)是以root身份进行的

实验结论

一个进程访问文件时是根据进程的有效用户ID来判断访问权限的

4648

4648

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?