网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

sysctl -p /etc/sysctl.d/userns.conf

OpenShift Container Platform 4.5和4.4可以通过从提供给pod的默认cri-o功能中删除“CAP\_NET\_RAW”来缓解这种情况(注意:这可能会阻止“ping”在非特权pod中工作。此修复程序尚未针对OpenShift 4.3或更低版本进行验证):

apiVersion: machineconfiguration.openshift.io/v1

kind: MachineConfig

metadata:

labels:

machineconfiguration.openshift.io/role: worker

name: 50-reset-crio-capabilities

spec:

config:

ignition:

version: 2.2.0

storage:

files:

- contents:

source: data:text/plain;charset=utf-8;base64,W2NyaW8ucnVudGltZV0KZGVmYXVsdF9jYXBhYmlsaXRpZXMgPSBbCiAgICAiQ0hPV04iLAogICAgIkRBQ19PVkVSUklERSIsCiAgICAiRlNFVElEIiwKICAgICJGT1dORVIiLAogICAgIlNFVEdJRCIsCiAgICAiU0VUVUlEIiwKICAgICJTRVRQQ0FQIiwKICAgICJORVRfQklORF9TRVJWSUNFIiwKICAgICJTWVNfQ0hST09UIiwKICAgICJLSUxMIiwKXQo=

filesystem: root

mode: 0644

path: /etc/crio/crio.conf.d/reset-crio-capabilities.conf

对于单个可执行程序,getcap 命令和 setcap 命令分别用来查看和设置程序文件的 capabilities 属性,执行如下关闭:

查看程序的 cap 权限

getcap /bin/ping //默认输出如下

/bin/ping = cap_net_admin,cap_net_raw+p

删除 cap_net_raw 权限

setcap cap_net_raw-ep /bin/ping

检查

getcap /bin/ping //输出应如下

/bin/ping =

#也可以检查执行文件是否设置了SUID,即-s权限,如果有,普通用户就可以执行这些命令了

chmod 755 /bin/ping #在移除 SUID 权限后,普通用户在执行 ping 命令时碰到了 “ping: socket: Operation not permitted” 错误

#恢复

setcap cap_net_admin,cap_net_raw+ep /bin/ping

#移除,命令中的 ep 分别表示 Effective 和 Permitted 集合,+ 号表示把指定的 capabilities 添加到这些集合中,- 号表示从集合中移除(对于 Effective 来说是设置或者清除位)。

setcap cap_net_admin,cap_net_raw-ep /bin/ping

相关链接:[redhat漏洞描述]( )、[Linux capabilities]( )、[Linux/容器的权限(Capabilities)控制模型]( )

#### 2.6、Linux Kernel 权限提升 漏洞(CVE-2023-1829)

漏洞编码:CVE-2023-1829

漏洞描述:Linux 内核流量控制索引过滤器 (tcindex) 中存在释放后使用漏洞,由于tcindex\_delete 函数在某些情况下不能正确停用过滤器,同时删除底层结构,可能会导致双重释放结构,本地低权限用户可利用该漏洞将其权限提升为 root。

漏洞影响范围:2.6.12-rc2 <= Linux Kernel版本 < 6.3

修复措施:目前该漏洞已经修复,受影响用户可将Linux内核更新到以下版本:

Linux Kernel 4.14.308

Linux Kernel 4.19.276

Linux Kernel 5.4.235

Linux Kernel 5.10.173

Linux Kernel 5.15.100

Linux Kernel 6.1.18

Linux Kernel 6.2.5

Linux Kernel 6.3

#### 2.7、Linux Kernel权限提升漏洞(CVE-2023-0386)

漏洞编码:CVE-2023-0386

漏洞描述:在 Linux 内核中发现了一个缺陷,在 Linux 内核的 OverlayFS 子系统中发现了未经授权访问具有功能的 setuid 文件的执行,即用户如何将一个有能力的文件从一个 nosuid 挂载复制到另一个挂载。这个 uid 映射错误允许本地用户提升他们在系统上的权限。

漏洞影响范围:linux kernel v2.6.12-rc2 to v6.2-rc6

修复措施:目前该漏洞已经修复,https://git.kernel.org/pub/scm/linux/kernel/git/torvalds/linux.git/commit/?id=4f11ada10d0ad3fd53e2bd67806351de63a4f9c3

下载地址:https://git.kernel.org/pub/scm/linux/kernel/git/torvalds/linux.git/refs/,打补丁fs/overlayfs/copy\_up.c

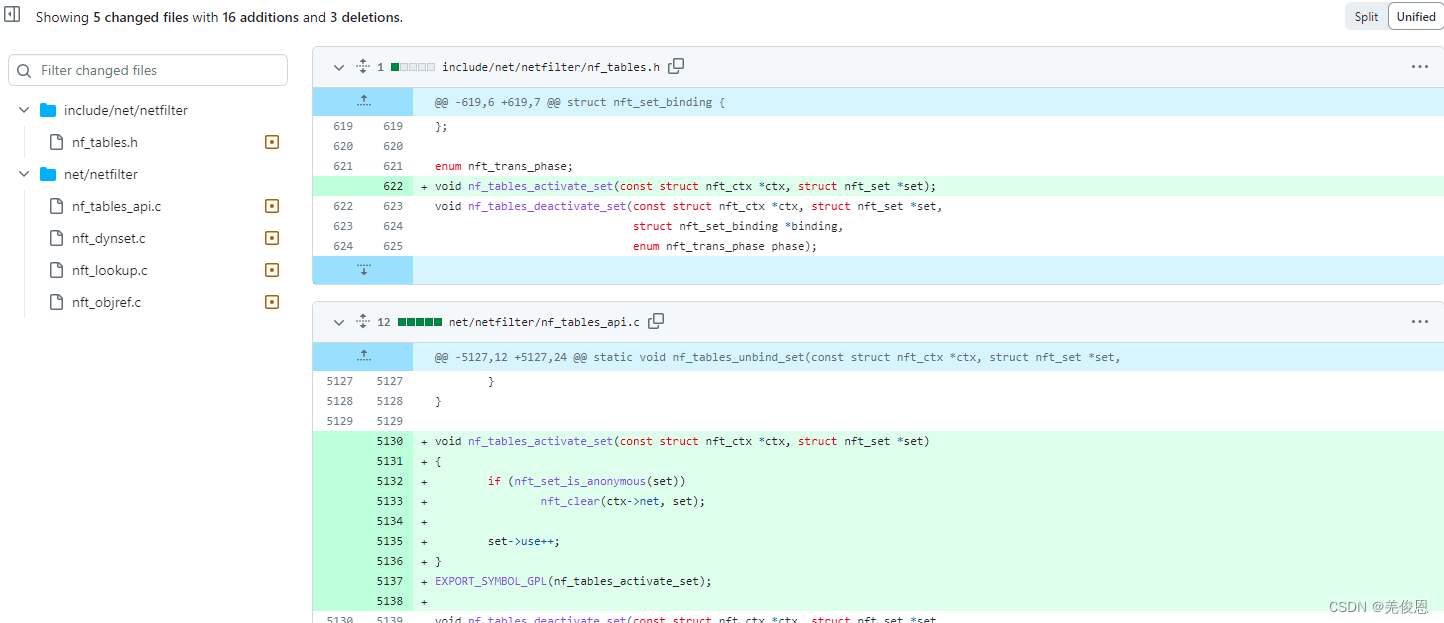

#### 2.8、Linux Kernel 权限提升漏洞(CVE-2023-32233)

漏洞编码:CVE-2023-32233

漏洞描述:Linux内核Netfilter nf\_tables中存在一个UAF漏洞,成功利用该漏洞可实现本地提权。

漏洞影响范围:v5.1-rc1 <= Linux Kernel <= 6.3.1

修复措施:目前该漏洞已经修复,参考链接:https://github.com/torvalds/linux/commit/c1592a89942e9678f7d9c8030efa777c0d57edab;打补丁include/net/netfilter/nf\_tables.h和net/netfilter/nf\_tables\_api.c

、net/netfilter/nft\_dynset.c、net/netfilter/nft\_lookup.c、net/netfilter/nft\_objref.c合计5个补丁包:

现场验证对比补丁文件和Linux 6.4.7对应内核文件,相关漏洞内容已覆盖,即已修复;其中,内核中对应补丁文件内容如下:

#补丁中内容

void nf_tables_activate_set(const struct nft_ctx *ctx, struct nft_set *set)

{ if (nft_set_is_anonymous(set))

nft_clear(ctx->net, set);

set->use++;

}

EXPORT_SYMBOL_GPL(nf_tables_activate_set);

#内核转给你对应文件

nf_tables_activate_set(const struct nft_ctx *ctx, struct nft_set *set) { if (nft_set_is_anonymous(set)) { if (set->flags & (NFT_SET_MAP | NFT_SET_OBJECT)) nft_map_activate(ctx, set); nft_clear(ctx->net, set); } nft_use_inc_restore(&set->use); } EXPORT_SYMBOL_GPL(nf_tables_activate_set);

说明如下:

>

> 第一段段代码是一个C语言函数,名为nf\_tables\_activate\_set,它接受两个参数:const struct nft\_ctx \*ctx和struct nft\_set \*set。

> 函数的作用是激活一个nft\_set(nft\_set是一个nftables的数据结构),并将其引用计数加1。代码逻辑如下:

>

> 首先,通过调用nft\_set\_is\_anonymous(set)函数判断nft\_set是否是匿名的。

> 如果nft\_set是匿名的,则调用nft\_clear(ctx->net, set)函数来清除nft\_set的内容。

> 然后,将nft\_set的引用计数加1,通过set->use++操作实现。

> 最后,通过EXPORT\_SYMBOL\_GPL(nf\_tables\_activate\_set)将该函数导出为一个可供其他模块使用的符号。

>

> 第二段代码是一个C语言函数nf\_tables\_activate\_set,它接受两个参数:const struct nft\_ctx \*ctx和struct nft\_set \*set。

> 函数的作用是激活一个nft\_set(nft\_set是nftables的数据结构),并增加其引用计数。代码逻辑如下:

>

> 首先,通过调用nft\_set\_is\_anonymous(set)函数判断nft\_set是否是匿名的。

> 如果nft\_set是匿名的,则继续执行下面的代码块。

> 在代码块中,首先通过检查set->flags中的标志位来判断nft\_set的类型是否为NFT\_SET\_MAP或NFT\_SET\_OBJECT。如果是,则调用nft\_map\_activate(ctx, set)函数来激活nft\_set。

> 接着,调用nft\_clear(ctx->net, set)函数来清除nft\_set的内容。

> 最后,调用nft\_use\_inc\_restore(&set->use)函数来增加nft\_set的引用计数。

> 函数的最后一行通过EXPORT\_SYMBOL\_GPL(nf\_tables\_activate\_set)将该函数导出为一个可供其他模块使用的符号。

>

>

>

#补丁文件

if (nft_set_is_anonymous(set))

nft_deactivate_next(ctx->net, set);

……

#内核文件

if (nft_set_is_anonymous(set)) {

if (set->flags & (NFT_SET_MAP | NFT_SET_OBJECT))

nft_map_activate(ctx, set);

……

说明如下:

>

> 第一段代码是一个条件语句,判断nft\_set是否是匿名的。如果nft\_set是匿名的,则调用nft\_deactivate\_next(ctx->net, set)函数来停用nft\_set的下一个元素。具体的逻辑如下:

>

> 首先,通过调用nft\_set\_is\_anonymous(set)函数判断nft\_set是否是匿名的。

> 如果nft\_set是匿名的,则执行下面的代码块。

> 在代码块中,调用nft\_deactivate\_next(ctx->net, set)函数来停用nft\_set的下一个元素。

>

> 第二段代码是一个条件语句的嵌套。首先判断nft\_set是否是匿名的,如果是,则继续执行内部的代码块。

> 在内部的代码块中,首先通过检查set->flags中的标志位来判断nft\_set的类型是否为NFT\_SET\_MAP或NFT\_SET\_OBJECT。如果是,则调用nft\_map\_activate(ctx, set)函数来激活nft\_set。具体的逻辑如下:

>

> 首先,通过调用nft\_set\_is\_anonymous(set)函数判断nft\_set是否是匿名的。如果nft\_set是匿名的,则执行下面的代码块。

> 在代码块中,首先通过检查set->flags中的标志位来判断nft\_set的类型是否为NFT\_SET\_MAP或NFT\_SET\_OBJECT。

> 如果nft\_set的类型是NFT\_SET\_MAP或NFT\_SET\_OBJECT,则调用nft\_map\_activate(ctx, set)函数来激活nft\_set。

>

>

>

综上,执行升级linux 6.8.7即可。

### 三、Linux OS打补丁

#### 3.1、补丁修补过程

关于内核打补丁,因linux内核源码较多,在修改完内核并发布新内核的时候,一般同步采用补丁的方式进行发布,而不是整个内核打包发布。

**1)生成补丁**

Linux中,我们可以使用**Patch命令**给代码打补丁,用于修复BUG、漏洞等问题,帮助用户更新和修复Linux 内核中存在的一些安全漏洞;而补丁⽂件是使用**diff命令**⽣成的, diff命令它的功能就是逐**⾏⽐较两个⽂件的不同**,然后**输出**⽐较的结果输出**到补丁文件**。还可以使用Diffstat命令比较属性;⽣成补丁⽂件的命令使⽤格式如下:

语法格式:

>

> **diff 【选项】 源文件(夹) 目的文件(夹)** #就是要给源文件(夹)打个补丁,使之变成目的文件(夹),术语所谓“升级”。

>

>

>

diff -uNr oldfile newfile > patch_file.patch

**参数解析:**

-u:以统⼀格式创建补丁⽂件,这种格式⽐缺省格式更紧凑些

-N:确保补丁⽂件将正确地处理已经创建和删除⽂件的情况

-r:递归,会将两个不同版本源代码⽬录中的所有对应⽂件全部都进⾏⼀次⽐较,包括⼦⽬录⽂件

oldfile:源⽂件(⽬录),未进⾏修改的

newfile:以oldfile为基础,根据需求对⾥⾯的⽂件内容修改之后结果

patch_file.patch:补丁文件⼀般以.patch为后缀。

注解:补丁命令的功能就是**逐个**⽐较源⽂件(夹)和⽬标⽂件(夹)的所有⽂件,将差异信息记录到patch\_file.patch中。下面对补丁文件内容进行讲解:

**※ 补丁头部分:**

1、--- test1.txt 表示源文件(被修改的文件)

2、+++ test2.txt 表示目的文件

**※ 块部分( `@@` 表示一个块的开始):**

3、@@ -1,3 表示源文件从第1行开始,一共有3行有差异

4、@@ 1,3 表示目的文件从第1行开始,一共有3行有差异

**※ 正文:**

5、-zzzzzxxccv 表示被修改的文件要删除这一行

6、+bbbbbbbbgd表示被修改的文件要增加这一行

**※ 比如如下补丁说明:**

**2)打补丁**

往往补丁文件是通过官方发布的,我们直接通过patch命令将发布的Patch文件中的内容补丁到自己的代码中即可,即完成代码的升级。打补丁**patch**命令的使⽤格式如下(这⾥只介绍对源⽂件(夹)进⾏打补丁操作):

patch -pN < xxx.patch

#去除补丁,恢复旧版本

patch -RE -p0 < xxx.patch

#内核打补丁

gunzip …/setup-dir/ patch-2.4.21-rmk1.gz #发布的补丁文件都是使用gzip压缩的

cd linux-2.4.21 #进入你的内核源代码目录

patch –p1 < …/…/setup-dir/patch-2.4.21-rmk1 #打补丁

**参数解析:**

>

> pN:打补丁时要忽略掉第N层⽬录。

> -R:说明在补丁文件中的“新”文件和“旧”文件要调换过来了(实际上相当于给新版本打补丁,让它变成老版本)

> -E:表如果发现了空文件,就删除它

>

>

>

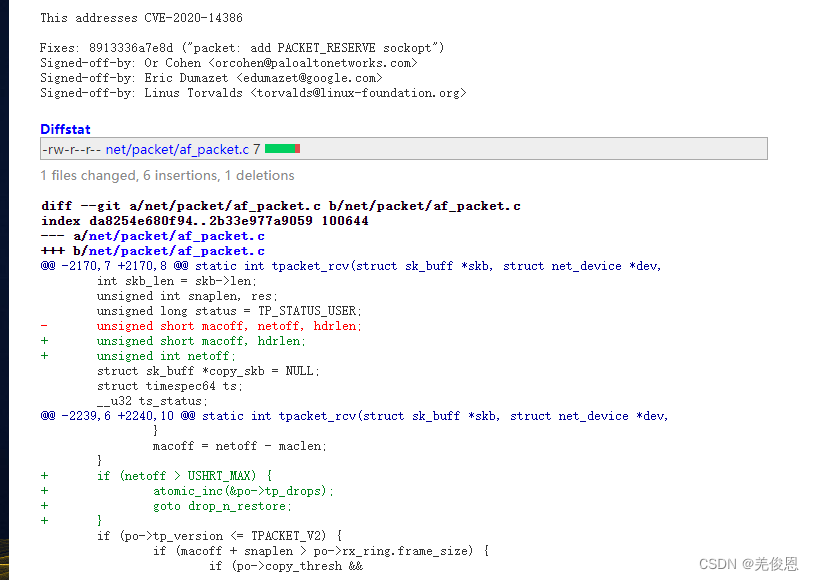

例子: 如果补丁文件包含路径名称/net/packet/af\_packet.c,那么:

>

> -p 0 使用完整路径名;因此一般建议使用diff命令制作patch时一定不要使用绝对路径,否则在打patch时就需要从根目录开始数当前处于哪一级了

> -p 1 除去前导斜杠,留下 net/packet/af\_packet.c。

> -p 3 除去前导斜杠和前l两个目录,留下 af\_packet.c。

>

>

>

示例:在用上图中的说明,,通过执行:`diff --git a/net/packet/af_packet.c b/net/packet/af_packet.c` 输出如下:

— a/net/packet/af_packet.c

+++ b/net/packet/af_packet.c

@@ -2170,7 +2170,8 @@ static int tpacket_rcv(struct sk_buff *skb, struct net_device *dev,

int skb_len = skb->len;

unsigned int snaplen, res;

unsigned long status = TP_STATUS_USER;

- unsigned short macoff, netoff, hdrlen;

- unsigned short macoff, hdrlen;

- unsigned int netoff;

struct sk_buff *copy_skb = NULL;

struct timespec64 ts;

__u32 ts_status;

@@ -2239,6 +2240,10 @@ static int tpacket_rcv(struct sk_buff *skb, struct net_device *dev,

}

macoff = netoff - maclen;

} - if (netoff > USHRT_MAX) {

-

atomic_inc(&po->tp_drops); -

goto drop_n_restore; - }

if (po->tp_version <= TPACKET_V2) {

if (macoff + snaplen > po->rx_ring.frame_size) {

if (po->copy_thresh &&

说明:补丁头是分别由`---/+++`开头的两行,用来表示要打补丁的文件。`---`开头表示旧文件,+++开头表示新文件。一个补丁文件中可能包含以—/+++开头的很多节,每一节用来打一个补丁。所以在一个补丁文件中可以包含好多个补丁。

>

> 如果使用参数-p0,那就表示从当前目录找一个叫做a的文件夹,在它下面寻找net/packet/下的af\_packet.c文件来执行patch操作。

>

> 如果使用参数-p1,那就表示忽略第一层目录(即不管a),从当前目录寻找net/packet/的文件夹,在它下面找af\_packet.c。这样的前提是当前目录必须为a所在的目录。而**diff补丁文件则可以在任意位置**,只要指明了diff补丁文件的路径就可以了。当然,可以用相对路径,也可 以用绝对路径。

>

>

>

3)linux内核安装与编译、打补丁

| Linux版本 | 最低GCC版本 |

| --- | --- |

| 5.16.12 | 5.1.0 |

| 6.4.7 | 5.1.0 |

更多参见:[Current Minimal Requirements]( );

#下载内核

wget https://git.kernel.org/pub/scm/linux/kernel/git/torvalds/linux.git/snapshot/linux-6.5-rc3.tar.gz

#不用最新的也可以去如下网站下载内核

https://mirrors.edge.kernel.org/pub/linux/kernel/v6.x/

https://mirrors.aliyun.com/linux-kernel/

wget https://mirrors.edge.kernel.org/pub/linux/kernel/v6.x/linux-6.4.6.tar.gz

wget https://mirrors.edge.kernel.org/pub/linux/kernel/v6.x/patch-6.4.6.xz

#全部补丁

wget https://mirrors.edge.kernel.org/pub/linux/kernel/v6.x/patch-6.4.xz

#内核3.10.x补丁,30-Jun-2013 22:51发布的,可修复之前暴漏的漏洞

wget https://mirrors.edge.kernel.org/pub/linux/kernel/v3.x/patch-3.10.gz

#国内镜像网站最新版内核,2023-07-27 15:08

wget https://mirrors.aliyun.com/linux-kernel/v6.x/linux-6.4.7.tar.gz

wget https://mirrors.aliyun.com/linux-kernel/v6.x/patch-6.4.7.xz

//或

wget https://mirrors.edge.kernel.org/pub/linux/kernel/v6.x/linux-6.4.6.tar.gz

wget https://mirrors.edge.kernel.org/pub/linux/kernel/v6.x/patch-6.4.6.xz

#将新内核和补丁包放到如下目录

mv linux-6.4.7.tar.gz patch-6.4.7.xz /usr/src/kernels/

#检查漏洞对应的补丁包文件,本次主要涉及如下:

对比https://github.com/torvalds/linux/commit/c1592a89942e9678f7d9c8030efa777c0d57edab下的nf_tables.h、nf_tables_api.c、nft_dynset.c、nft_lookup.c、nft_objref.c这5个补丁包(v6.5-rc3 中更新的),如果6.4.6或6.4.7对应文件的内容没有更新相关内容,或补丁报里对应文件没有相关内容,就进行替换,尝试编译

还有一个文件:https://git.kernel.org/pub/scm/linux/kernel/git/torvalds/linux.git/commit/?id=acf69c946233259ab4d64f8869d4037a198c7f06中的af_packet.c

#进到目录

cd /usr/src/kernels

yum install epel-release -y

yum install xz -y #一般cenos7已安装

#解压

tar -zxvf linux-6.5-rc3.tar.gz

tar -xvf linux-6.4.6.tar.gz -C /usr/src/kernels/

xz -d patch-6.4.6.xz

cp patch-6.4.6.patch /usr/src/kernels/linux-6.4.6

//配置内核,同make olddefconfig

cp -v /boot/config-$(uname -r) /usr/src/kernels/linux-6.4.7/.config #现场centos7.5显示/boot/config-3.10.0-862.el7.x86_64;类似如下:

Automatically generated file; DO NOT EDIT.

Linux/x86_64 3.10.0-862.el7.x86_64 Kernel Configuration

CONFIG_64BIT=y

CONFIG_X86_64=y

CONFIG_X86=y

CONFIG_INSTRUCTION_DECODER=y

CONFIG_OUTPUT_FORMAT=“elf64-x86-64”

CONFIG_ARCH_DEFCONFIG=“arch/x86/configs/x86_64_defconfig”

CONFIG_LOCKDEP_SUPPORT=y

CONFIG_STACKTRACE_SUPPORT=y

CONFIG_HAVE_LATENCYTOP_SUPPORT=y

……

//打补丁的话直接跳转到打补丁那一步

//内核6.5.3 配置linux内核特性和模块,未使用可跳过,看内核打补丁

cd linux-6.5-rc3

#安装配置编译工具

yum install build-essential libncurses-dev bison flex libssl-dev libelf-dev bzip2 -y

yum install ncurses-devel -y

make mrproper #每次配置并重新编译内核前需要先执行“make mrproper”命令清理源代码树,包括过去曾经配置的内核配置文件“.config”都将被清除。即进行新的编译工作时将原来老的配置文件给删除到,以免影响新的内核编译。相当于Remove all generated files + config + various backup files

#以下这一步要求gcc最低版本5.1.0

make menuconfig //用它生成的内核配置文件,决定将内核的各个功能系统编译进内核还是编译为模块还是不编译

#升级gcc版本到5.2.0,GCC依赖于gmp 4.2+, mpfr 2.4+和mpc 0.8+,官方:https://gcc.gnu.org/install/index.html

#gcc 5.2参考:https://gcc.gnu.org/gcc-5/

yum install -y gcc-c++ glibc-static gcc

wget --no-check-certificate https://mirrors.tuna.tsinghua.edu.cn/gnu/gcc/gcc-5.2.0/gcc-5.2.0.tar.gz

//或者

wget ftp://ftp.gnu.org/gnu/gcc/gcc-5.2.0/gcc-5.2.0.tar.bz2

tar -zxvf gcc-5.2.0.tar.gz

cd gcc-5.2.0

./contrib/download_prerequisites #分析依赖,新的GCC源码内置了依赖库的获取脚本, GCC所依赖的mpfr, gmp, mpc, isl都可以使用内置脚本直接获取

//或者,下载按需编译,这里假设所有的库都直接装到/usr/local目录下的对应目录,生产环境上要先备份,最好新建其他目录

wget https://gmplib.org/download/gmp/gmp-6.0.0a.tar.bz2

wget http://www.mpfr.org/mpfr-current/mpfr-3.1.3.tar.bz2 #mpfr依赖于gmp

wget ftp://ftp.gnu.org/gnu/mpc/mpc-1.0.3.tar.gz #mpc依赖于gmp和mpfr

cd …

//完成后安装编译GCC,注:轻易不要去编译gcc、不要去编译gcc、不要去编译gcc,尤其生产环境

gcc --version #验证

gcc (GCC) 4.8.5 20150623 (Red Hat 4.8.5-44)

Copyright © 2015 Free Software Foundation, Inc.

This is free software; see the source for copying conditions. There is NO

warranty; not even for MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE.

mkdir obj #创建编译目录

cd obj

yum -y install texinfo #报错: makeinfo: command not found安装

…/gcc-5.2.0/configure --prefix=/usr/local/sharelib/gcc_5.2.0 --enable-languages=c,c++,fortran,go --enable-threads=posix --disable-multilib --with-system-zlib --enable-checking=release

//上面执行后make报错,请逐步删除–enable-languages=c,c++,fortran,go 后内容,常见报错:make: *** [all] Error 2

//或者,我们采用上面的方式

./configure

–with-gmp-include=/usr/local/include

–with-gmp-lib=/usr/local/lib

–with-mpfr-include=/usr/local/include

–with-mpfr-lib=/usr/local/lib

–with-mpc-include=/usr/local/include

–with-mpc-lib=/usr/local/lib

–enable-languages=c,c++

–enable-threads=posix

–disable-multilib #/关闭交叉编译功能

make -j $(nproc --all)

#gcc和g++默认被安装到/usr/local/bin目录下,libgcc和libstdc++默认被安装到/usr/local/lib64,生产环境建议用一单独的目录,最后软连接到生产库

make install #要root权限

##验证

ls /usr/local/sharelib/gcc_5.2.0/ //输出如下

bin include lib lib64 libexec share

ls /usr/local/sharelib/gcc_5.2.0/bin/ //输出如下

c++ g++ gcc-ar gcc-nm gcov x86_64-unknown-linux-gnu-c++ x86_64-unknown-linux-gnu-gcc x86_64-unknown-linux-gnu-gcc-ar x86_64-unknown-linux-gnu-gcc-nm

cpp gcc gccgo gcc-ranlib gcov-tool x86_64-unknown-linux-gnu-g++ x86_64-unknown-linux-gnu-gcc-5.2.0 x86_64-unknown-linux-gnu-gccgo x86_64-unknown-linux-gnu-gcc-ranlib

/usr/local/sharelib/gcc_5.2.0/bin/gcc --version //输出如下

gcc (GCC) 5.2.0

Copyright © 2015 Free Software Foundation, Inc.

This is free software; see the source for copying conditions. There is NO

warranty; not even for MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE.

#更新链接库

find /usr/ -name libstdc++.so.6 //确认链接库位置

/usr/lib64/libstdc++.so.6

/usr/src/kernels/gcc-5.2.0/x86_64-unknown-linux-gnu/libstdc+±v3/src/.libs/libstdc++.so.6

/usr/src/kernels/gcc-5.2.0/stage1-x86_64-unknown-linux-gnu/libstdc+±v3/src/.libs/libstdc++.so.6

/usr/src/kernels/gcc-5.2.0/prev-x86_64-unknown-linux-gnu/libstdc+±v3/src/.libs/libstdc++.so.6

/usr/local/sharelib/gcc_5.2.0/lib64/libstdc++.so.6

/usr/local/elasticsearch-8.6.2/modules/x-pack-ml/platform/linux-x86_64/lib/libstdc++.so.6

/usr/lib/libstdc++.so.6

ll /usr/lib64/libstdc++.so.6 //输出如下

lrwxrwxrwx 1 root root 19 Jul 10 2022 /usr/lib64/libstdc++.so.6 -> libstdc++.so.6.0.19

ll /usr/local/sharelib/gcc_5.2.0/lib64/libstdc++.so.6 //输出如下

lrwxrwxrwx 1 root root 19 Aug 4 10:32 /usr/local/sharelib/gcc_5.2.0/lib64/libstdc++.so.6 -> libstdc++.so.6.0.21

cd /usr/local/sharelib/gcc_5.2.0/lib64/

#更新

cp -pr libstdc++.so.6.0.21 /usr/lib64/

mv libstdc++.so.6 libstdc++.so.6.19

ln -s /usr/lib64/libstdc++.so.6.0.21 /usr/lib64/libstdc++.so.6

ll /usr/lib64/libstdc++.so.6* //输出如下

lrwxrwxrwx 1 root root 30 Aug 4 11:50 /usr/lib64/libstdc++.so.6 -> /usr/lib64/libstdc++.so.6.0.21

-rwxr-xr-x 1 root root 995840 Sep 30 2020 /usr/lib64/libstdc++.so.6.0.19

-rwxr-xr-x 1 root root 11475136 Aug 4 10:32 /usr/lib64/libstdc++.so.6.0.21

lrwxrwxrwx 1 root root 19 Jul 10 2022 /usr/lib64/libstdc++.so.6.19 -> libstdc++.so.6.0.19

mv /bin/gcc /bin/gcc_4.8.5

mv /bin/gcc-ar /bin/gcc-ar_4.8.5

mv /bin/gcc-nm /bin/gcc-nm_4.8.5

mv /bin/gcc-ranlib /bin/gcc-ranlib_4.8.5

#替换

cp -pr /usr/local/sharelib/gcc_5.2.0/bin/gcc-* /bin/

#验证

gcc --version //输出如下

gcc (GCC) 5.2.0

Copyright © 2015 Free Software Foundation, Inc.

This is free software; see the source for copying conditions. There is NO

warranty; not even for MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE.

strings /usr/lib64/libstdc++.so.6|grep ^GLIBCXX_ //输出如下

GLIBCXX_3.4

GLIBCXX_3.4.1

GLIBCXX_3.4.2

GLIBCXX_3.4.3

GLIBCXX_3.4.4

GLIBCXX_3.4.5

GLIBCXX_3.4.6

GLIBCXX_3.4.7

GLIBCXX_3.4.8

GLIBCXX_3.4.9

GLIBCXX_3.4.10

GLIBCXX_3.4.11

GLIBCXX_3.4.12

GLIBCXX_3.4.13

GLIBCXX_3.4.14

GLIBCXX_3.4.15

GLIBCXX_3.4.16

GLIBCXX_3.4.17

GLIBCXX_3.4.18

GLIBCXX_3.4.19

GLIBCXX_3.4.20

GLIBCXX_3.4.21

GLIBCXX_DEBUG_MESSAGE_LENGTH

GLIBCXX_3.4.21

GLIBCXX_3.4.9

GLIBCXX_3.4.10

GLIBCXX_3.4.16

GLIBCXX_3.4.1

GLIBCXX_3.4.20

GLIBCXX_3.4.12

GLIBCXX_3.4.2

GLIBCXX_3.4.6

GLIBCXX_3.4.15

GLIBCXX_3.4.19

GLIBCXX_3.4.3

GLIBCXX_3.4.7

GLIBCXX_3.4.18

GLIBCXX_3.4.8

GLIBCXX_3.4.13

GLIBCXX_3.4.17

GLIBCXX_3.4.4

//gcc升级完成后,继续执行:

cd /usr/src/kernels/linux-6.4.7

ll -a .config //如果没有执行如下命令

cp -v /boot/config-KaTeX parse error: Expected 'EOF', got '#' at position 66: …ke menuconfig #̲报错如下 gcc: unkno…LD_LIBRARY_PATH:/usr/local/sharelib/gcc_5.2.0/lib64/

rm -f /bin/gcc /bin/g++

ln -s /usr/local/sharelib/gcc_5.2.0/bin/gcc /bin/gcc

ln -s /usr/local/sharelib/gcc_5.2.0/bin/g++ /bin/g++

ln -s /usr/local/sharelib/gcc_5.2.0/bin/c++ /bin/

ln -sv /usr/local/sharelib/gcc_5.2.0/include/c++ /usr/include/gcc

#再次验证

gcc -v //输出如下

Using built-in specs.

COLLECT_GCC=gcc

COLLECT_LTO_WRAPPER=/usr/local/sharelib/gcc_5.2.0/libexec/gcc/x86_64-unknown-linux-gnu/5.2.0/lto-wrapper

Target: x86_64-unknown-linux-gnu

Configured with: …/gcc-5.2.0/configure --prefix=/usr/local/sharelib/gcc_5.2.0 --enable-languages=c,c++,x --disable-multilib

Thread model: posix

gcc version 5.2.0 (GCC)

#再次执行make menuconfig就可成功了

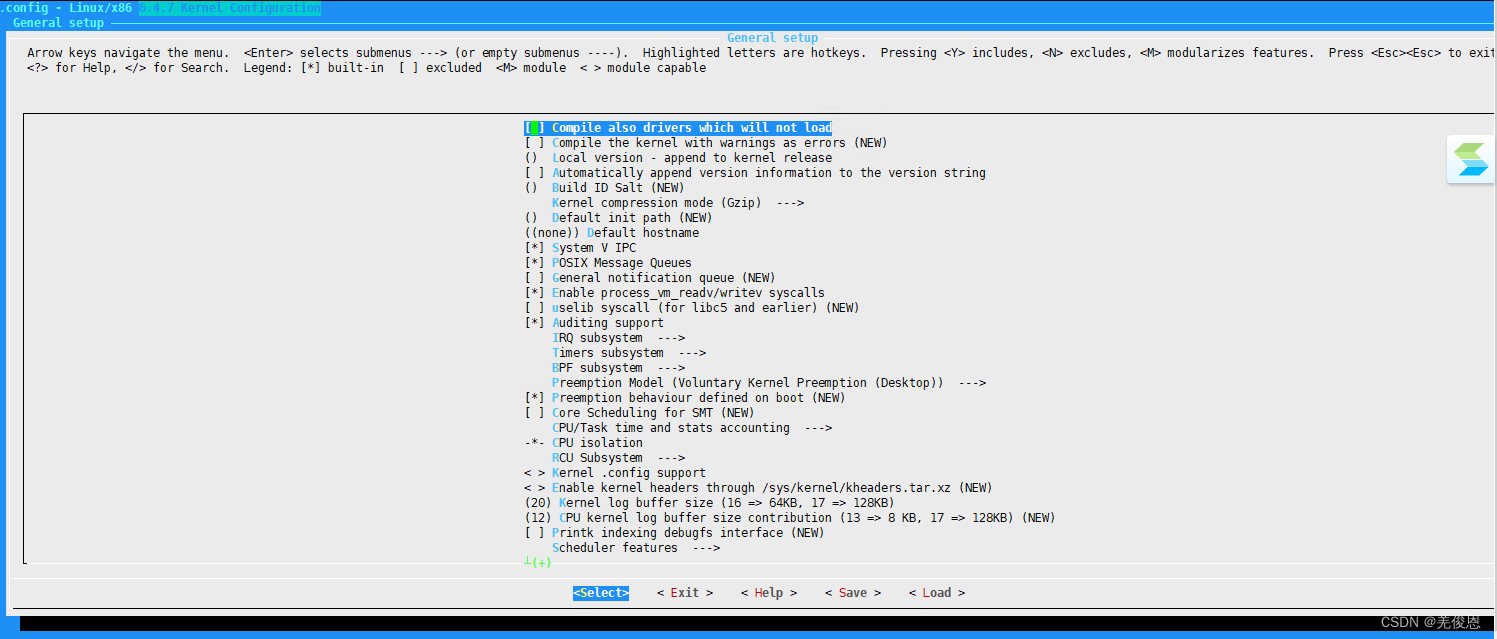

make menuconfig //弹出如下图蓝色界面,执行完会生成新的.config文件

ll .config* //输出如下

-rw-r----- 1 root root 230526 Aug 4 16:57 .config

-rw-r----- 1 root root 153619 Aug 2 11:10 .config.old

make oldconfig //鉴于生产环境,为求稳定,还是用老的配置,在现有.config基础上是否新增,默认回车,然系统悬着新增就可以

#查看config文件

cat .config.old|wc -l

6530

cat .config|wc -l

10477

scripts/diffconfig .config.old .config|less //无输出内容

cat .config|less

Automatically generated file; DO NOT EDIT.

Linux/x86 6.4.7 Kernel Configuration

CONFIG_CC_VERSION_TEXT=“gcc (GCC) 5.2.0”

CONFIG_CC_IS_GCC=y

CONFIG_GCC_VERSION=50200

CONFIG_CLANG_VERSION=0

CONFIG_AS_IS_GNU=y

CONFIG_AS_VERSION=22700

CONFIG_LD_IS_BFD=y

CONFIG_LD_VERSION=22700

CONFIG_LLD_VERSION=0

CONFIG_CC_CAN_LINK=y

CONFIG_CC_CAN_LINK_STATIC=y

CONFIG_PAHOLE_VERSION=0

CONFIG_IRQ_WORK=y

CONFIG_BUILDTIME_TABLE_SORT=y

CONFIG_THREAD_INFO_IN_TASK=y

cp -pr ./gmp /usr/local/sharelib/gcc_5.2.0/libexec/gcc/x86_64-unknown-linux-gnu/

cp -pr ./mpfr /usr/local/sharelib/gcc_5.2.0/libexec/gcc/x86_64-unknown-linux-gnu/

cp -pr ./mpc /usr/local/sharelib/gcc_5.2.0/libexec/gcc/x86_64-unknown-linux-gnu/

#报错后,删除.config,再次执行

cp -v /boot/config-3.10.0-1160.71.1.el7.x86_64 /usr/src/kernels/linux-6.4.7/.config

yes “” | make oldconfig #使用旧的配置

#编译

make dep #生成内核功能间的依赖关系,为编译内核做好准备。如果内核从未编译过,此步可跳过

make clean #remove most generated files but keep the config and enough build support to build external modules;如果内核从未编译过,此步可跳过

make -j $(nproc --all) #make -j $(nproc --all) ,生成内核模块、bzImage、System.map等文件;如果-j后不跟任何数字,则不限制处理器并行编译的任务数

make bzImage #可选项,bzImage命令会生成一个启动映像文件bzImage

make modules -j $(nproc --all)

make modules_install -j $(nproc --all) #编译成功后,系统会在/lib/modules目录下生成一个新内核版本的子目录,里面存放着新内核的所有可加载模块(即将编译好的modules,也就是所生成的驱动文件放到/lib/modules/目录中去);

make install -j $(nproc --all) #将所生成的驱动文件放到/boot/目录中去,增加:

#cp .config /boot/config-6.4.0

#cp System.map /boot/System.map-6.4.0

#cp /arch/i386/boot/bzImage /boot/vmlinuz-6.4.0

#升级

update-initramfs -c -k 6.5-rc3 #或

mkinitramfs #敲入命令生成内核版本相对应的img 文件:

#mkinitramfs 6.4.0 –o /boot/initrd.img-6.4.0 #至此,升级内核所需的所有文件config、System.map、vmlinuz、initrd.img 都已全部完成

update-grub #更新启动文件grub.cfg,将6.4.0添加至系统启动选项中

#完成后重启

reboot

//打补丁

cd /usr/src/kernels/linux-6.4.6

patch -p1 < …/xx.patch #据现场实际来

#配置内核,安装依赖

yum install ncurses-devel

make mrproper #相当于Remove all generated files + config + various backup files,会检查有无不正确的.o文件和依赖关系,如果是下载的完整的源程序包即第一次进行编译,那么本步可以省略

make olddefconfig #将当前系统存在的.config 文件拷贝至新内核源码目录,采用已有的.config文件的参数作为默认参数,同时升级依赖属性,新属性设置为默认值不再提醒。说明见下文

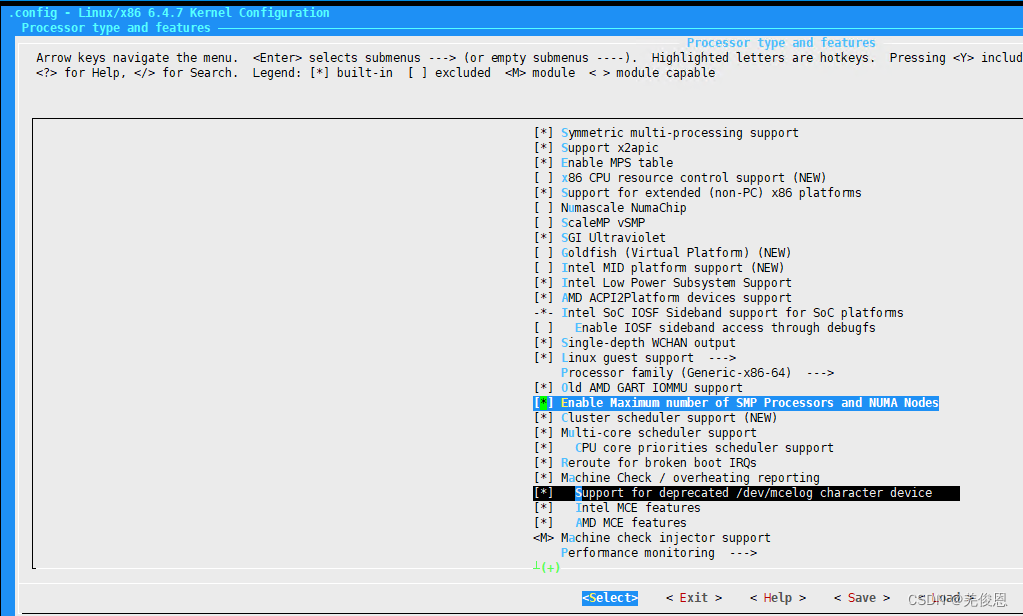

make menuconfig //先 load(加载本地的 .config)

General setup

Preemption Model (Voluntary Kernel Preemption (Desktop)) —> //内核抢占模式

(X) Preemptible Kernel (Low-Latency Desktop) //抢占式低延时,或者:

(*)Fully Preemptible Kernel (Real-Time) //完全抢占内核

#保存退出。

//打完后重新编译安装内核

nproc #确定内核核数,比如是24个

make -j24

make modules -j24

make modules_install -j24

make install -j24

#验证

ls -lh /boot //查看是否有新增的内核版本

#确认当前启动的内核配置

cat /boot/grub2/grub.cfg |grep "menuentry " //查看所有可用内核

grub2-mkconfig -o /boot/grub2/grub.cfg //重新生成 gurb 配置

grub2-set-default ‘CentOS Linux (3.10.0-862.el7.x86_64) 7 (Core)’ //设置默认启动的内核

grub2-editenv list //查看内核修改结果,类似如下

saved_entry=CentOS Linux (3.10.0-862.el7.x86_64) 7 (Core)

tuned-adm profile latency-performance //系统设置为低延迟的性能模式

//其他方式更新grub配置,有的系统没有如下这个命令,可跳过

update-initramfs -c -k 5.4.87

update grub

##重启生效

reboot

>

> make menuconfig #报错如下

> gcc: unknown C compiler

> scripts/Kconfig.include:44: Sorry, this C compiler is not supported.

> make[2]: \*\*\* [menuconfig] Error 1

> make[1]: \*\*\* [menuconfig] Error 2

> make: \*\*\* [\_\_sub-make] Error 2

>

>

>

**kernel 配置菜单说明:** [更多参看内核配置说明]( )、[kernel config]( )、[mcelog]( )

>

> 箭头表示含有子菜单

> enter选择子菜单

> 高亮的字母表示热键

> <Y>表示包含

> <N>表示除外

> <M>模块化功能

> 按 Esc Esc 两次退出

> <?>表示帮助

> </>表示查询

> [ ] 表示可以内置或者移除,但 括号中为\*,M或者空白时表示内置,以模块编译或者单独的执行该功能;如要改变这些功能选项,则可以将光标移动到对应选项上进行高亮选中,然后按<Y>来内置,<M>模块化功能,或<N>来移除;也可以通过按空格键来循环可选项(ie. Y->N->M->Y)

> <>表示可以内置,模块化或者移除

> { }表示内置或模块化(根据其他功能选择)

> - - 根据其他功能选择

>

>

>

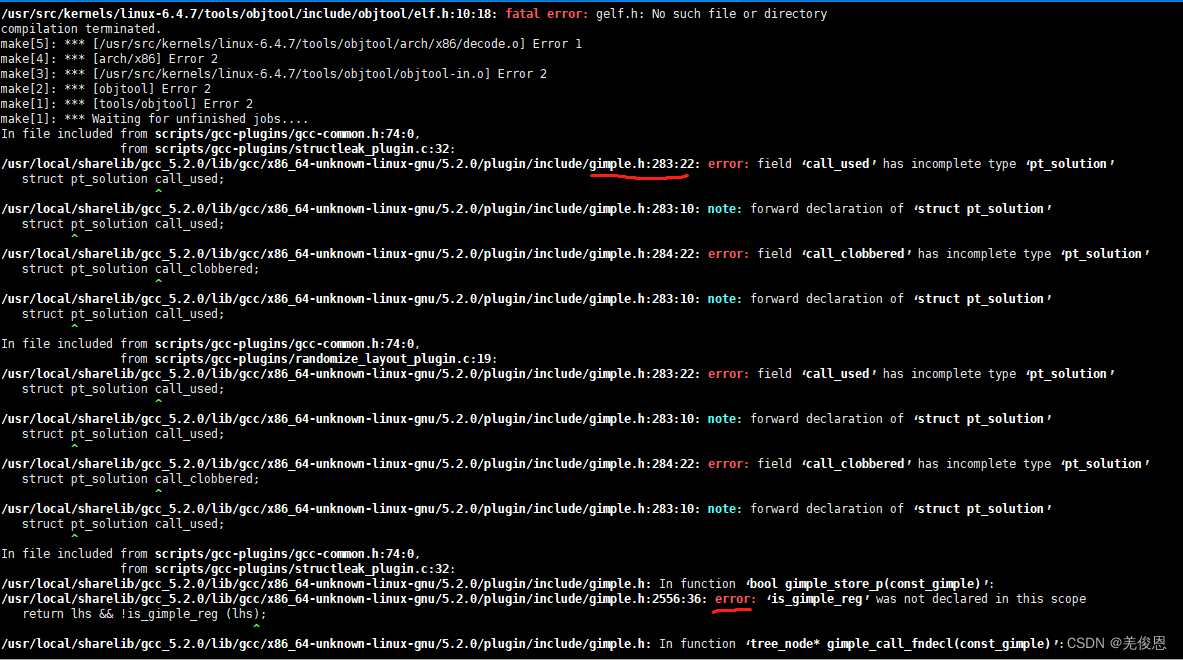

上述报错找到gcc的对应依赖将对应文件复制到gcc下的

cp -pr …/gcc-5.2.0/mpfr-2.4.2/mpfr.h /usr/local/sharelib/gcc_5.2.0/lib/gcc/x86_64-unknown-linux-gnu/5.2.0/plugin/include/

cp -pr …/gcc-5.2.0/mpc-0.8.1/src/mpc.h /usr/local/sharelib/gcc_5.2.0/lib/gcc/x86_64-unknown-linux-gnu/5.2.0/plugin/include/

cp -pr …/gcc-5.2.0/host-x86_64-unknown-linux-gnu/mpc/mpc.h /usr/local/sharelib/gcc_5.2.0/lib/gcc/x86_64-unknown-linux-gnu/5.2.0/plugin/include/

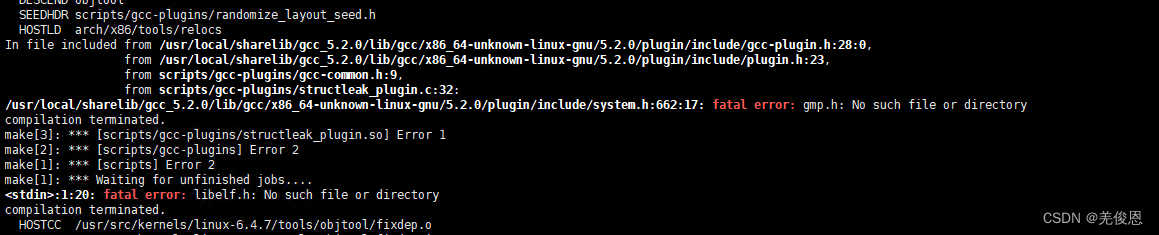

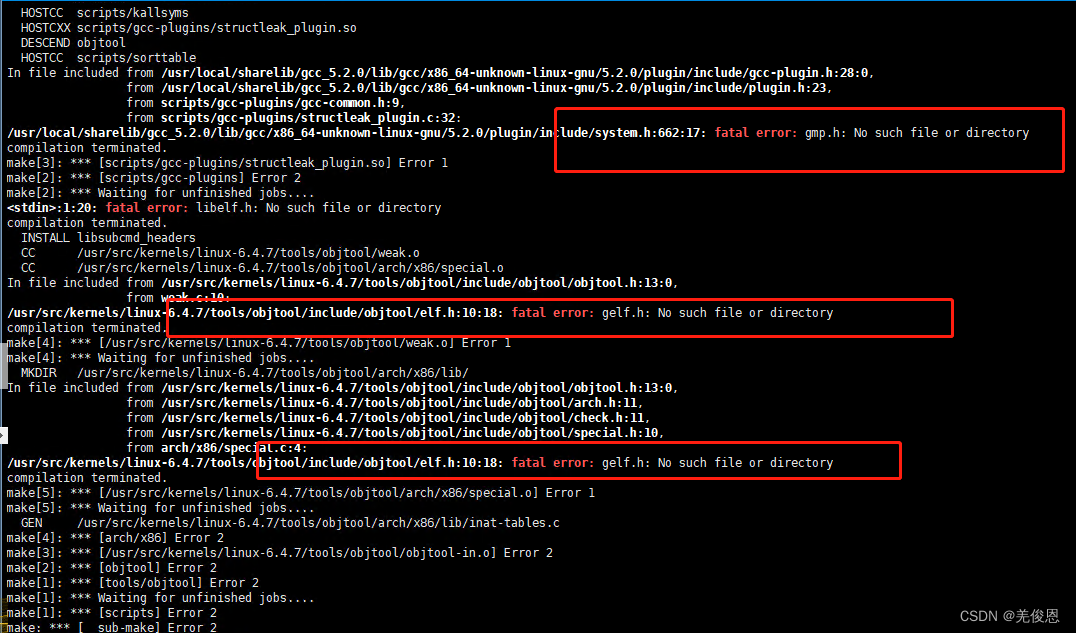

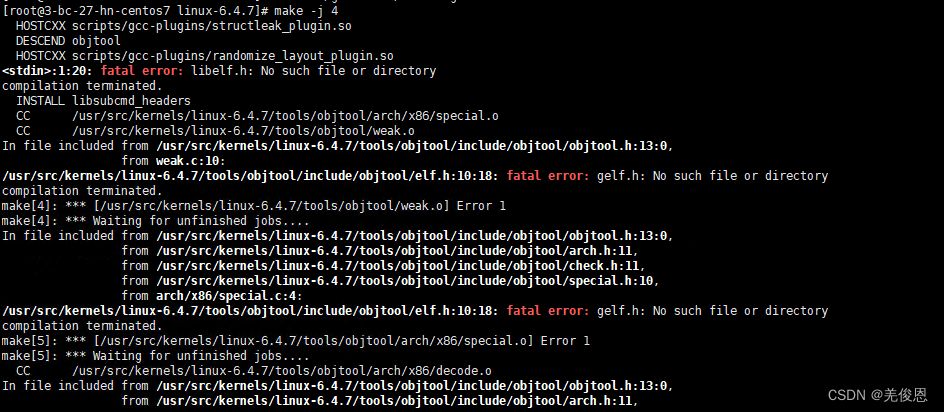

上图报错fatal error: libelf.h: No such file or directory,执行:`yum install -y libelf-devel,sudo apt-get install libdw-dev,yum install elfutils-libelf-devel-*.x86* -y`

注意:安装时却出现:Depends: libelf1 (= 0.158-0ubuntu5.3) but 0.176-1.1build1 is to be installed,需要先卸载安装的libelf1:sudo apt-get purge libelf1

对于:fatal error: gelf.h: No such file or directory,执行:`yum install -y libelf-devel,sudo apt-get install libdw-dev,yum install elfutils-libelf-devel-*.x86* -y`

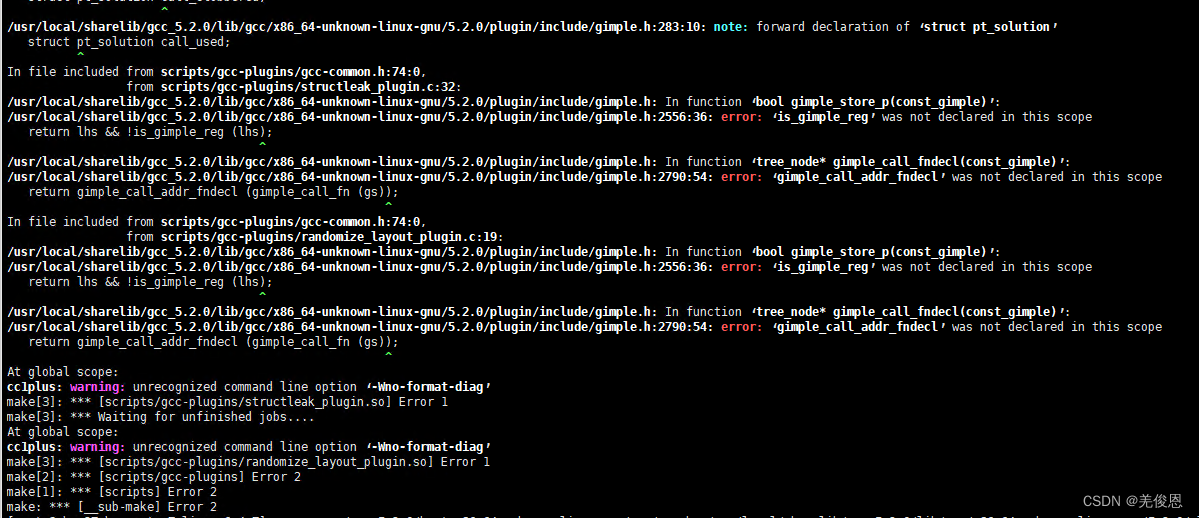

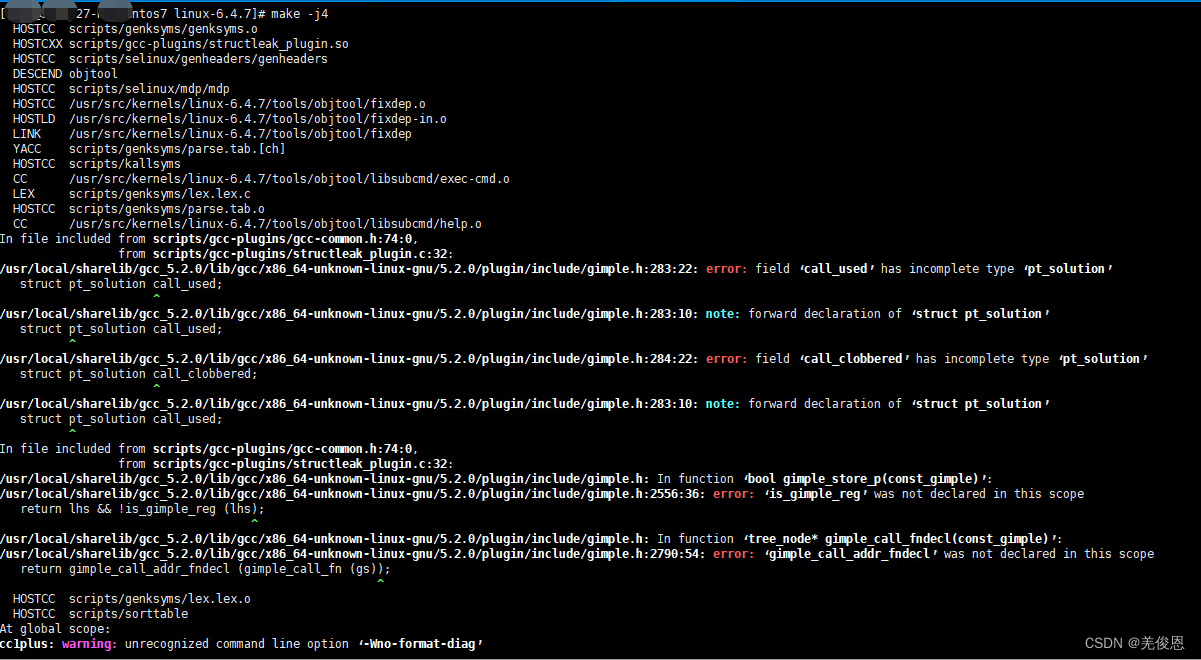

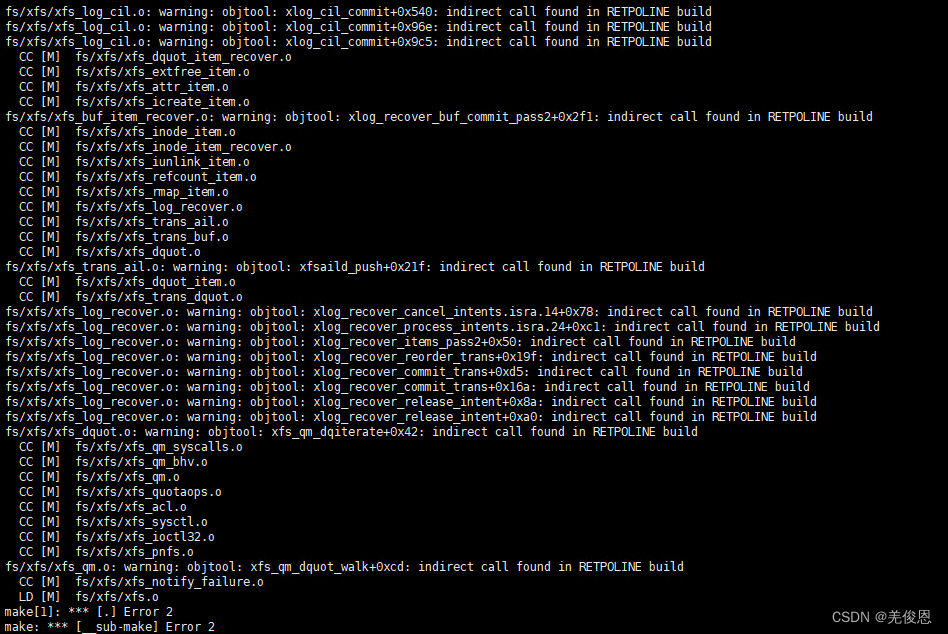

执行完,报错如下:

重新make后报错:

上面的报错还是编译过程或依赖或makefile文件有问题:

Linux内核升级及编译按照部分更多参看:[Linux系统升级及内核版本升级]( );

### 四、附录

#### 4.1、内核编译文件说明

**1).config文件**

被用来使用make menuconfig 生成的内核配置文件,决定将内核的各个功能系统编译进内核还是编译为模块还是不编译。

**2)vmlinuz 和 vmlinux**

vmlinuz是**可引导**的、压缩的内核,“vm”代表“Virtual Memory”。Linux 支持虚拟内存,不像老的操作系统比如DOS有640KB内存的限制,Linux能够使用硬盘空间作为虚拟内存,因此得名“vm”。vmlinuz是**可执行的Linux内核**,vmlinuz的建立有**两种方式**:一是编译内核时通过“make zImage”创建,zImage**适用于小内核**的情况,它的存在是为了向后的兼容性;二是内核编译时通过命令`make bzImage`创建,bzImage是**压缩的内核映像**,注意的是:bzImage不是用bzip2压缩的,bzImage中的bz容易引起误解,bz表示“big zImage”,bzImage中的b是“big”意思。 zImage(vmlinuz)和bzImage(vmlinuz)都是`用gzip压缩`的。它们不仅是一个压缩文件,而且在这两个文件的开头部分内嵌有gzip解压缩代码,所以你不能用gunzip 或 gzip –dc解包vmlinuz。 内核文件中包含一个微型的gzip用于解压缩内核并引导它。两者的不同之处在于,老的zImage解压缩内核到低端内存(第一个640K),bzImage解压缩内核到高端内存(1M以上)。如果内核比较小,那么可以采用zImage 或bzImage之一,两种方式引导的系统运行时是相同的。大的内核采用bzImage,不能采用zImage。 vmlinu**x**是未压缩的内核,vmlinu**z**是vmlinux的压缩文件。

**3)initrd.img**

initrd是“initial ramdisk”的简写。initrd一般被用来**临时引导**硬件到实际内核vmlinuz能够接管并继续引导的状态。比如initrd- 2.4.7-10.img主要是用于加载ext3等文件系统及scsi设备的驱动。如果你使用的是scsi硬盘,而内核vmlinuz中并没有这个 scsi硬件的驱动,那么在装入scsi模块之前,内核不能加载根文件系统,但scsi模块存储在根文件系统的/lib/modules下。为了解决这个问题,可以引导一个能够读实际内核的initrd内核并用initrd修正scsi引导问题,initrd-2.4.7-10.img是用gzip压缩的文件。initrd映象文件是使用`mkinitrd`创建的,mkinitrd实用程序能够创建**initrd映象文件**,这个命令是**RedHat专有**的,其它Linux发行版或许有相应的命令。更多请看帮助:man mkinitrd

**4)System.map**

System.map是一个特定内核的内核符号表,由“nm vmlinux”产生并且不相关的符号被滤出。下面几行来自/usr/src/linux-2.4/Makefile:

nm vmlinux | grep -v ‘(compiled)|(.o ) ∣ ( [ a U w ] ) ∣ ( . . n g )|( [aUw] )|(..ng )∣([aUw])∣(..ng)|(LASH[RL]DI)’ | sort > System.map

在进行程序设计时,会命名一些变量名或函数名之类的符号。Linux内核是一个很复杂的代码块,有许许多多的全局符号, Linux内核不使用符号名,而是通**过变量或函数**的地址来识别变量或函数名,比如不是使用size\_t BytesRead这样的符号,而是像c0343f20这样引用这个变量。 对于使用计算机的人来说,更喜欢使用那些像size\_t BytesRead这样的名字,而不喜欢像c0343f20这样的名字。**内核主要是用c写**的,所以编译器/连接器允许我们编码时使用符号名,而内核运行时使用地址。 然而,在有的情况下,我们需要知道符号的地址,或者需要知道地址对应的符号,这由符号表来完成,符号表是所有符号连同它们的地址的列表。

Linux 符号表使用到**2个文件**: /proc/ksyms 、System.map 。`/proc/ksyms`是一个“proc file”,在内核**引导时创建**。实际上,它并不真正的是一个文件,它只不过是内核数据的表示,却给人们是一个磁盘文件的假象,这从它的文件**大小是0**可以看 出来。然而,`System.map`是存在于你的文件系统上的实际文件。当你编译一个新内核时,各个符号名的地址要发生变化,你的老的System.map 具有的是错误的符号信息,每次内核编译时产生一个新的System.map,你应当用新的System.map来取代老的System.map。

虽然内核本身并不真正使用System.map,但其它程序比如klogd, lsof和ps等软件需要一个正确的System.map。如果你使用错误的或没有System.map,klogd的输出将是不可靠的,这对于排除程序故障会带来困难。没有System.map,你可能会面临一些令人烦恼的提示信息。 另外少数驱动需要System.map来解析符号,没有为你当前运行的特定内核创建的System.map它们就不能正常工作。

Linux的内核日志守护进程klogd为了执行名称-地址解析,klogd需要使用System.map。System.map应当放在使用它的软件能够找到它的地方。执行:man klogd可知,如果没有将System.map作为一个变量的位置给klogd,那么它将按照下面的顺序,在三个地方查System.map:/boot/System.map、/System.map、/usr/src/linux/System.map

System.map也有版本信息,klogd能够智能地查找正确的映象(map)文件。

#### 4.2、make menuconfig过程

当我们在执行make menuconfig这个命令时,系统到底帮我们做了哪些工作呢?这里面一共涉及到了以下几个文件:

>

> 1.Linux内核根目录下的scripts文件夹;scripts文件夹存放的是跟make menuconfig配置界面的图形绘制相关的文件,我们作为使用者无需关心这个文件夹的内容

>

> 2.arch/$ARCH/Kconfig文件、各层目录下的Kconfig文件

>

> 3.Linux内核根目录下的makefile文件、各层目录下的makefile文件

>

> 4.Linux内核根目录下的的.config文件、arch/$ARCH/configs/下的文件

>

> 5.Linux内核根目录下的 include/generated/autoconf.h文件

>

>

>

当我们执行make menuconfig命令出现如下配置界面以前,系统帮我们做了以下工作:

>

> 首先系统会读取arch/$ARCH/目录下的Kconfig文件生成整个配置界面选项(Kconfig是整个linux配置机制的核心),那么ARCH环境变量的值等于多少呢?它是由linux**内核根目录**下的makefile文件决定的,在makefile下有此环境变量的定义:

>

>

>

SUBARCH := $(shell uname -m | sed -e s/i.86/i386/ -e s/sun4u/sparc64/

-e s/arm.*/arm/ -e s/sa110/arm/

-e s/s390x/s390/ -e s/parisc64/parisc/

-e s/ppc.*/powerpc/ -e s/mips.*/mips/

-e s/sh[234].*/sh/ )

…

export KBUILD_BUILDHOST := $(SUBARCH)

ARCH ?= $(SUBARCH)

CROSS_COMPILE ?=

比如是通过 make ARCH=arm menuconfig命令来生成的配置界面,系统就会读取arm/arm/kconfig文件生成配置选项。

其次,它的一些默认配置选项,存放在arch/$ARCH/configs/目录下,对于arm来说就是arch/arm/configs文件夹,此文件夹中有许多选项,系统会读取哪个呢?内核默认会读取linux内核根目录下.config文件作为内核的默认选项。我们可以选择直接修改.config文件然后执行make menuconfig命令读取新的选项。但是一般并不这样做,在menuconfig配置界面中,我们可通过空格、esc、回车选择某些选项选中或者不选中,最后保存退出的时候,Linux内核会把新的选项更新到.config中,此时我们可以把.config重命名为其它文件保存起来(当执行make distclean时系统会把.config文件删除),以后我们再配置内核时就不需要再去arch/arm/configs下考取相应的文件了,省去了重新配置的麻烦,直接将保存的.config文件复制为.config文件load即可。

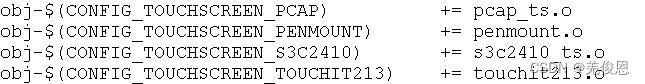

通过过以上两步,我们就可以正确的读取、配置我们需要的界面了,那么他们如何跟makefile文件建立编译关系呢?当你保存make menuconfig选项时,系统会除了会自动更新.config外,还会将所有的选项以宏的形式保存在Linux内核根目录下的 include/generated/autoconf.h文件下。内核中的源代码就都会这些.h文件,根据宏的定义情况进行条件编译。当我们需要对一个文件整体选择是否编译时,还需要修改对应的makefile文件,例如:

我们选择是否要编译s3c2410\_ts.c这个文件时,makefile会根据CONFIG\_TOUCHSCREEN\_S3C2410来决定是编译此文件,此宏是在**Kconfig文件**中定义,当我们配置完成后,会出现在.config及autconf中,至此,我们就完成了整个linux内核的编译过程。最后我们会发现,整个linux内核配置过程中,留给用户的接口其实**只有各层Kconfig、makefile文件以及对应的源文件**。

比如我们如果想要给内核增加一个功能,并且通过make menuconfig控制其声称过程首先需要做的工作是:修改对应目录下的Kconfig文件,按照Kconfig语法增加对应的选项;其次执行make menuconfig选择编译进内核或者不编译进内核,或者编译为模块,.config文件和autoconf.h文件会自动生成;最后修改对应目录下的makefile文件完成编译选项的添加;最后的最后执行make命令进行编译。

#### 4.3、config和Makefile文件

Linux**内核源码树**的每个目录下都有两个文档Kconfig和Makefile。分布到各目录的Kconfig构成了一个**分布式的内核配置数据库**,每个Kconfig分别描述了所属目录源文档相关的**内核配置菜单**。在执行内核配置`make menuconfig`时,从Kconfig中读出菜单,用户选择后保存到\*\*.config的内核配置文档\*\*中。在内核编译时,由Makefile调用这 个.config,就知道了用户的选择。这个内容说明Kconfig就是对应着内核的每级配置菜单。

假如要想添加新的驱动到内核的源码中,要**修改Kconfig**,这样就能够选择这个驱动,假如想使这个驱动**被编译**,则要修改Makefile。添加新的驱动时需要修改的文档有两种(如果添加的只是文件,则只需修改当前层Kconfig和Makefile文件;如果添加的是目录,则需修改当前层和目录下 的共一对Kconfig和Makefile)Kconfig和Makefile。要想知道怎么修改这两种文档,就要知道两种文档的语法结构,Kconfig的语法参见参考文献《【linux-2.6.31】kbuild》。

Makefile 文件包含 5 部分:

| 内核文件 | 说明 |

| --- | --- |

| Makefile | 顶层的 Makefile |

| .config | 内核配置文件 |

| arch/$(ARCH)/Makefile | 体系结构 Makefile |

| scripts/Makefile.\* | 适用于所有 kbuild Makefile 的通用规则等 |

| kbuild Makefiles | 大约有 500 个这样的文件 |

顶层 Makefile 读取内核配置,产生的.config 文件,顶层 Makefile 构建两个主要的目标:vmlinux(内核映像)和 modules(所有模块文件)。它通过**递归访问**内核源码树下的子目录来构建这些目标。访问哪些子目录取决于内核配置。顶层 Makefile 包含一个体系结构 Makefile,由 arch/$(ARCH)/Makefile 指定。体系结构 Makefile 文件为顶层 Makefile 提供了特定体系结构的信息。每个子目录各有一个 kbuild文件和Makefile 文件来执行从上层传递下来的命令。kbuild和Makefile文件利用.config 文件中的信息来构造由 kbuild 构建内建或者模块对象使用的各种文件列表。scripts/Makefile.\*包含所有的定义/规则,等等。这些信息用于使用 kbuild和 Makefile 文件来构建内核。

注:不分摘自http://blog.chinaunix.net/uid-26497520-id-3593098.html#0

#### 4.3、linux内核打补丁场景参考

1)使 2.6.23.11 升级到 2.6.23.12. 我应该先把 2.6.23.11 回退成 2.6.23 然后再打 2.6.23.12 的补丁:

>

> bzcat …/patch-2.6.23.11.bz2|patch -p1 -R #回退到 2.6.23

> bzcat …/patch-2.6.23.12.bz2|patch -p1 #打到 2.6.23.12

>

>

>

2)2.6.22.9 先要降级到 2.6.22 然后升级到 2.6.23. 再升级到 2.6.23.9

>

> bzcat …/patch-2.6.22.9.bz2|patch -p1 -R #使用 R 命令意思是取消补丁。这样我们就把 22.9 降到 22

> zcat …/patch-2.6.23.gz|patch -p1 #这样就升级到了 2.6.23

> zcat …/patch-2.6.23.11.bz2|patch -p1 # 这样就升级到了 2.6.23.11 这是现在 stable 的最新版

>

>

>

#### 4.4、make defconfig、 make menuconfig、 make savedefconfig、 make olddefconfig 、make localmodconfig 、make oldconfig区别

**1) make defconfig**

首先通过make xxx\_defconfig,生成最开始的.config,相当于把 XXX\_defconfig 文件**复制**为 .config 文件,其中 defconfig 是最小的 config 项,kernel编译会根据 .config 文件去编译驱动情况,加载过该指令后,后面的 make menuconfig 就会基于现在的 .config 去配置 config ;

**2)make menuconfig**

make menuconfig (图像界面,基于ncurses库)的作用类似于 make config (后者是文本类型的对话),就是基于界面去配置 config 文件,make config 的作用是加载 “ .config ” 作为默认的配置,配置它就是相当于用图形化界面配置 .config 文件;

**3)make savedefconfig**

执行 make saveconfig 作用是通过执行.config 生成**最小的** defconfig 文件;

**4)make olddefconfig**

通过make oldconfig将刚增加的config项的.config做依赖检查重新生成新的.config文件,且新生成的.config和以前的不同是,将旧的.config重命名为.config.old文件。可通过执行`diffconfig .config.old .config` ,对比一下新老内核配置的区别

**5)make localmodconfig**

通make localmodconfig 会执行 lsmod 命令查看当前系统中加载了哪些模块 (Modules), 并最后将原来的 .config 中不需要的模块去掉,仅保留前面 lsmod 出来的这些模块,从而简化了内核的配置过程,多用于快速测试场景中 。缺点:该方法仅能使编译出的内核支持当前内核已经加载的模块,当前一直未使用的模块就不会被编译到后续的内核中;优点:编译内核小,编译快。

**6)make oldconfig 作用如下:**

>

> 1、如果.config不存在,运行make config/menuconfig时的缺省设置由固化在各个Kconfig文件中各项目的缺省值决定。

> 2. 如果.config存在,运行make config/menuconfig时的缺省设置即是当前.config的设置,若对设置进行了修改,.config将被更新。

> 3. arch/arm/defconfig是一个缺省的配置文件,make defconfig时会根据这个文件生成当前的.config。

> 4. arch/arm/configs文件夹中有许多命名为xxx\_defconfig的配置文件,如果运行make xxx\_defconfig,当前.config文件会由xxx\_defconfig文件生成。

> 5. make oldconfig的作用是备份当前.config文件为.config.old,如若make config/menuconfig设置不当可用于恢复先前的.config

>

>

>

“make config” Plain text interface.

“make menuconfig” Text based color menus, radiolists & dialogs.

“make nconfig” Enhanced text based color menus.

“make xconfig” Qt based configuration tool.

“make gconfig” GTK+ based configuration tool.

“make oldconfig” Default all questions based on the contents of

your existing ./.config file and asking about

new config symbols.在现有基础上是否新增,默认回车,然系统悬着新增就可以

“make olddefconfig”

Like above, but sets new symbols to their default

values without prompting.

“make defconfig” Create a ./.config file by using the default

symbol values from either arch/

A

R

C

H

/

d

e

f

c

o

n

f

i

g

o

r

a

r

c

h

/

ARCH/defconfig or arch/

ARCH/defconfigorarch/ARCH/configs/${PLATFORM}_defconfig,

depending on the architecture.

"make

P

L

A

T

F

O

R

M

_

d

e

f

c

o

n

f

i

g

"

C

r

e

a

t

e

a

.

/

.

c

o

n

f

i

g

f

i

l

e

b

y

u

s

i

n

g

t

h

e

d

e

f

a

u

l

t

s

y

m

b

o

l

v

a

l

u

e

s

f

r

o

m

a

r

c

h

/

{PLATFORM}\_defconfig" Create a ./.config file by using the default symbol values from arch/

PLATFORM_defconfig"Createa./.configfilebyusingthedefaultsymbolvaluesfromarch/ARCH/configs/${PLATFORM}_defconfig.

Use “make help” to get a list of all available

platforms of your architecture.

“make allyesconfig”

Create a ./.config file by setting symbol

values to ‘y’ as much as possible.

“make allmodconfig”

Create a ./.config file by setting symbol

values to ‘m’ as much as possible.

“make allnoconfig” Create a ./.config file by setting symbol

values to ‘n’ as much as possible.

“make randconfig” Create a ./.config file by setting symbol

values to random values.

“make localmodconfig” Create a config based on current config and

loaded modules (lsmod). Disables any module

option that is not needed for the loaded modules.

To create a localmodconfig for another machine,

store the lsmod of that machine into a file

and pass it in as a LSMOD parameter.

Also, you can preserve modules in certain folders

or kconfig files by specifying their paths in

parameter LMC_KEEP.

target$ lsmod > /tmp/mylsmod

target$ scp /tmp/mylsmod host:/tmp

host$ make LSMOD=/tmp/mylsmod \

LMC\_KEEP="drivers/usb:drivers/gpu:fs" \

localmodconfig

The above also works when cross compiling.

“make localyesconfig” Similar to localmodconfig, except it will convert

all module options to built in (=y) options. You can

also preserve modules by LMC_KEEP.

“make kvmconfig” Enable additional options for kvm guest kernel support.

“make xenconfig” Enable additional options for xen dom0 guest kernel

support.

“make tinyconfig” Configure the tiniest possible kernel.

#### 4.5、GCC编译选项说明

>

> **–enable-bootstrap** 用第一次编译生成的程序进行第二次编译,然后用再次生成的程序进行第三次编译,并且检查比较第二次和第三次结果的正确性,也就是进行冗余的编译检查工作。 非交叉编译环境下,默认已经将该值设为 enable,可以不用显示指定;交叉编译环境下,需要显示将其值设为 disable。

>

> **–enable-checking=release** 以软件发布版的标准来对编译时生成的代码进行**一致性检查**;设置该选项为 enable并不会改变编译器生成的二进制结果,但是会**导致编译的时间增加**;该选项**仅支持gcc**编译器; 总体而言,对于上面这个选项,机器的硬件配置较低,以及不愿等待太久编译时间,可以设置为 disable;但是这会增加产生未预期的错误的风险,所以应该慎用。 可以同时设置 —disable-bootstrap 与 —disable-checking,这对编译过程的提速很有帮助。

>

> **–enable-threads=posix** 顾名思义,启用posix标准的线程支持 ,要让程序能在符合POSIX规范的linux发布版上正确运行,就应该启用该选项,取决于宿主或目标操作系统的类型,其它可用值有:aix,dec,solaris,win32等,如果你是**其它的类UNIX**系统,就需要设置相应的值。

>

> **–enable-languages=c,c++** 支持的高级语言类型和运行时库,可以设置的所有语言包括 ada,c,c++,Fortran,java,objc,obj-c++,GO 等语言。这里只开启了c和c++,因为**支持的语言越多**,就需要**安装越多的相应静态与动态库**,还有五花八门的依赖库,这会让管理变得困难,体积也会变得庞大。

>

> **–disable-multilib** 如果你的操作系统是32位,默认就已经设置为 disable,这意味着gcc仅能生成32位的可执行程序;如果你的操作系统是**64位**,默认就已经设置为 enable,这意味着用gcc编译其它源文件时可以通过 **-m32** 选项来决定是否生成32位机器代码。如果在64位系统上,要**禁止生成32位代码**, 设置 —disable-multilib。

>

> **–enable-gather-detailed-mem-stats** 允许收集详细的内存使用信息,如果设置该参数为 enable,则将来编译好的gcc可执行程序,可以通过 -fmem-report 选项来输出编译其它程序时的实时内存使用情况。

>

> **–with-long-double-128** 指定 long double 类型为128位(16字节!);设置为 without,则 long double类型将为64位(8字节),这将与普通的 double 类型一样。 基于 Glib 2.4以上版本编译时,默认已经是128位。

>

>

>

#### 4.6、gcc编译出现 make: \*\*\* [all] Error 2

#### 4.7、make menuconfig 内核检查

在编译linux内核时,linux会检查当前使用的gcc的版本,如果太老的话,就无法编译linux。执行命令**make ARCH=x86\_64 defconfig**或make menuconfig时,提示如下错误:

*** C compiler is too old.

*** Your GCC version: 4.8.5

*** Minimum GCC version: 5.1.0

scripts/Kconfig.include:44: Sorry, this C compiler is not supported.

make[2]: *** [menuconfig] Error 1

make[1]: *** [menuconfig] Error 2

make: *** [__sub-make] Error 2

检查逻辑如下所示:

./scripts/Kconfig.include --> 获取编译器的name和版本:

>

> #Get the compiler name, version, and error out if it is not supported.

> cc-info :=

>

>

>

>

> (

>

>

> s

>

>

> h

>

>

> e

>

>

> l

>

>

> l

>

>

> ,

>

>

>

> (shell,

>

>

> (shell,(srctree)/scripts/cc-version.sh $(CC))

>

>

>

>

>

> (

>

>

> e

>

>

> r

>

>

> r

>

>

> o

>

>

> r

>

>

> −

>

>

> i

>

>

> f

>

>

> ,

>

>

>

> (error-if,

>

>

> (error−if,(success,test -z “

>

>

>

>

> (

>

>

> c

>

>

> c

>

>

> −

>

>

> i

>

>

> n

>

>

> f

>

>

> o

>

>

> )

>

>

> "

>

>

> )

>

>

> ,

>

>

> S

>

>

> o

>

>

> r

>

>

> r

>

>

> y

>

>

>

> (cc-info)"),Sorry

>

>

> (cc−info)"),Sorry(comma) this compiler is not supported.)

> cc-name := $(shell,set – $(cc-info) && echo $1)

> cc-version := $(shell,set – $(cc-info) && echo KaTeX parse error: Expected 'EOF', got '#' at position 53: …会检查版本是否符合要求。 \ #̲!/bin/sh \# SPD…@” -E -P -x c - 2>/dev/null

> #if defined(**clang**)

> Clang **clang\_major** **clang\_minor** **clang\_patchlevel**

> #elif defined(\_\_INTEL\_COMPILER)

> ICC \_\_INTEL\_COMPILER \_\_INTEL\_COMPILER\_UPDATE

> #elif defined(**GNUC**)

> GCC **GNUC** **GNUC\_MINOR** **GNUC\_PATCHLEVEL**

> #else

> unknown

> #endif

> EOF

> }

>

> # 将版本信息转换为一个可以比较的整数

> # Convert the version string x.y.z to a canonical 5 or 6-digit form.

> get\_canonical\_version()

> {

> IFS=.

> set – $1

> echo $((10000 \* $1 + 100 \* $2 + $3))

> }

>

> # $@ instead of

>

>

>

>

> 1

>

>

> b

>

>

> e

>

>

> c

>

>

> a

>

>

> u

>

>

> s

>

>

> e

>

>

> m

>

>

> u

>

>

> l

>

>

> t

>

>

> i

>

>

> p

>

>

> l

>

>

> e

>

>

> w

>

>

> o

>

>

为了做好运维面试路上的助攻手,特整理了上百道 **【运维技术栈面试题集锦】** ,让你面试不慌心不跳,高薪offer怀里抱!

这次整理的面试题,**小到shell、MySQL,大到K8s等云原生技术栈,不仅适合运维新人入行面试需要,还适用于想提升进阶跳槽加薪的运维朋友。**

本份面试集锦涵盖了

* **174 道运维工程师面试题**

* **128道k8s面试题**

* **108道shell脚本面试题**

* **200道Linux面试题**

* **51道docker面试题**

* **35道Jenkis面试题**

* **78道MongoDB面试题**

* **17道ansible面试题**

* **60道dubbo面试题**

* **53道kafka面试**

* **18道mysql面试题**

* **40道nginx面试题**

* **77道redis面试题**

* **28道zookeeper**

**总计 1000+ 道面试题, 内容 又全含金量又高**

* **174道运维工程师面试题**

> 1、什么是运维?

> 2、在工作中,运维人员经常需要跟运营人员打交道,请问运营人员是做什么工作的?

> 3、现在给你三百台服务器,你怎么对他们进行管理?

> 4、简述raid0 raid1raid5二种工作模式的工作原理及特点

> 5、LVS、Nginx、HAproxy有什么区别?工作中你怎么选择?

> 6、Squid、Varinsh和Nginx有什么区别,工作中你怎么选择?

> 7、Tomcat和Resin有什么区别,工作中你怎么选择?

> 8、什么是中间件?什么是jdk?

> 9、讲述一下Tomcat8005、8009、8080三个端口的含义?

> 10、什么叫CDN?

> 11、什么叫网站灰度发布?

> 12、简述DNS进行域名解析的过程?

> 13、RabbitMQ是什么东西?

> 14、讲一下Keepalived的工作原理?

> 15、讲述一下LVS三种模式的工作过程?

> 16、mysql的innodb如何定位锁问题,mysql如何减少主从复制延迟?

> 17、如何重置mysql root密码?

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化的资料的朋友,可以点击这里获取!](https://bbs.csdn.net/topics/618542503)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

>

> p

>

>

> l

>

>

> e

>

>

> w

>

>

> o

>

>

为了做好运维面试路上的助攻手,特整理了上百道 **【运维技术栈面试题集锦】** ,让你面试不慌心不跳,高薪offer怀里抱!

这次整理的面试题,**小到shell、MySQL,大到K8s等云原生技术栈,不仅适合运维新人入行面试需要,还适用于想提升进阶跳槽加薪的运维朋友。**

[外链图片转存中...(img-c04JEHRo-1715120997969)]

本份面试集锦涵盖了

* **174 道运维工程师面试题**

* **128道k8s面试题**

* **108道shell脚本面试题**

* **200道Linux面试题**

* **51道docker面试题**

* **35道Jenkis面试题**

* **78道MongoDB面试题**

* **17道ansible面试题**

* **60道dubbo面试题**

* **53道kafka面试**

* **18道mysql面试题**

* **40道nginx面试题**

* **77道redis面试题**

* **28道zookeeper**

**总计 1000+ 道面试题, 内容 又全含金量又高**

* **174道运维工程师面试题**

> 1、什么是运维?

> 2、在工作中,运维人员经常需要跟运营人员打交道,请问运营人员是做什么工作的?

> 3、现在给你三百台服务器,你怎么对他们进行管理?

> 4、简述raid0 raid1raid5二种工作模式的工作原理及特点

> 5、LVS、Nginx、HAproxy有什么区别?工作中你怎么选择?

> 6、Squid、Varinsh和Nginx有什么区别,工作中你怎么选择?

> 7、Tomcat和Resin有什么区别,工作中你怎么选择?

> 8、什么是中间件?什么是jdk?

> 9、讲述一下Tomcat8005、8009、8080三个端口的含义?

> 10、什么叫CDN?

> 11、什么叫网站灰度发布?

> 12、简述DNS进行域名解析的过程?

> 13、RabbitMQ是什么东西?

> 14、讲一下Keepalived的工作原理?

> 15、讲述一下LVS三种模式的工作过程?

> 16、mysql的innodb如何定位锁问题,mysql如何减少主从复制延迟?

> 17、如何重置mysql root密码?

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化的资料的朋友,可以点击这里获取!](https://bbs.csdn.net/topics/618542503)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

8454

8454

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?