目录

虚拟机Kali Linux 2022.4 靶机OWASP_Broken_Web_Apps_VM_1.2

OWASP ZAP

ZAP则是OWASP里的工具类项目,也是旗舰项目,全称是OWASP Zed attack proxy,是一款web application 集成渗透测试和漏洞工具,同样是免费开源跨平台的。

ZAP主要覆盖了安全性测试里渗透测试即对系统进行模拟攻击和分析来确定其安全性漏洞。ZAP能够以代理的形式来实现渗透性测试,它将自己和浏览器之间设置一个中间人的角色,

浏览器与服务器的任何交互都将经过ZAP,ZAP则可以通过对其抓包进行分析、扫描。

实验环境:

虚拟机Kali Linux 2022.4 靶机OWASP_Broken_Web_Apps_VM_1.2

OWASP ZAP下载

下载地址:OWASP ZAP – Download

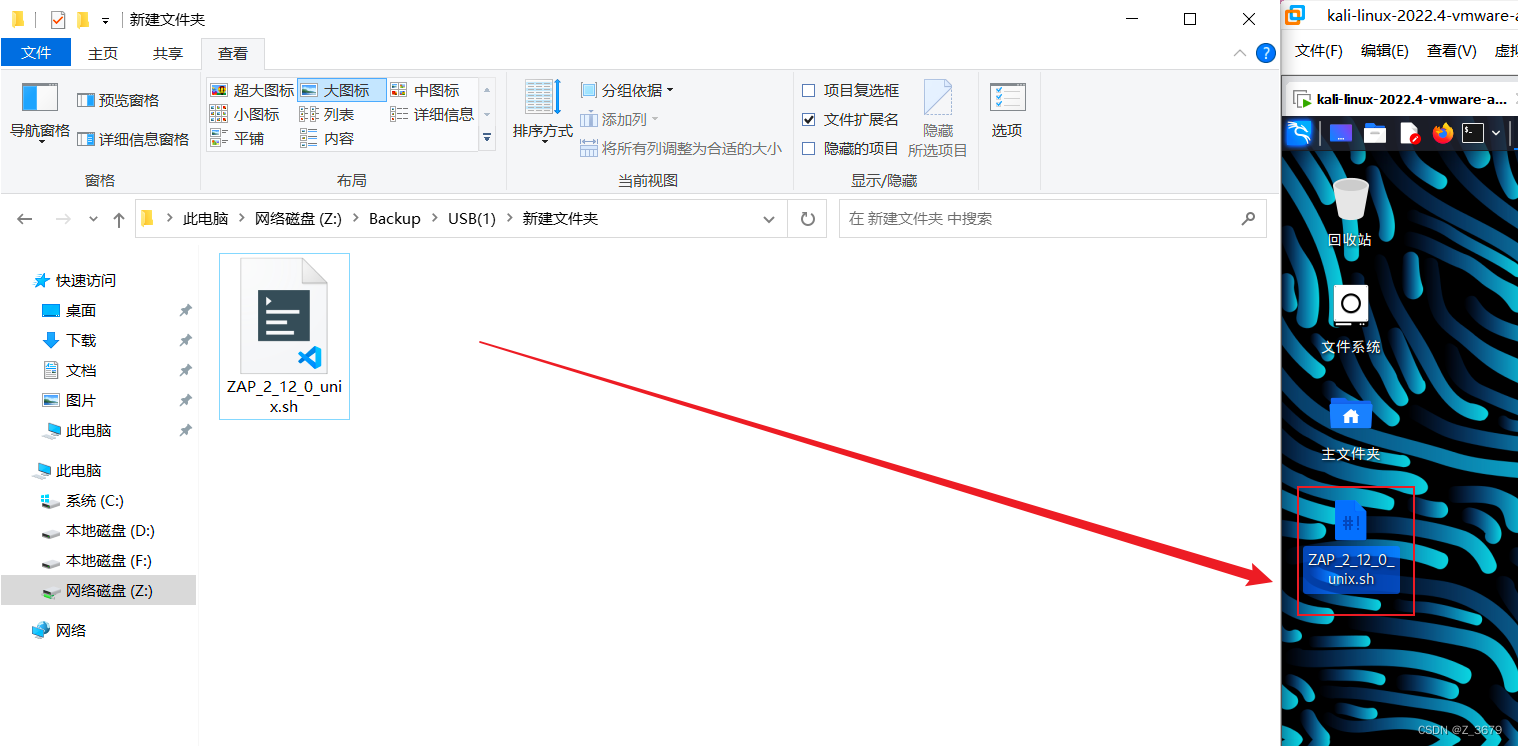

下载完成后将脚本文件拖入kali点击运行等待脚本安装完成

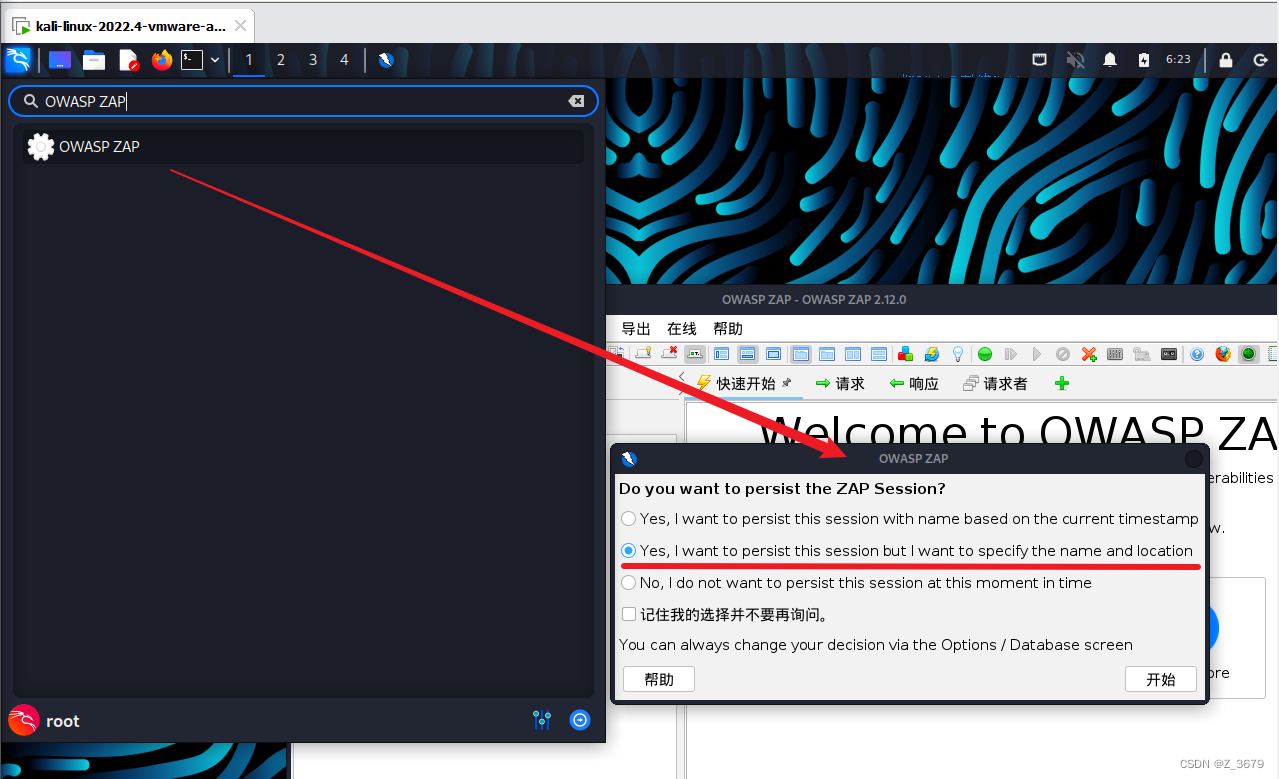

打开OWASP ZAP

打开ZAP它会后会询问是否要保存进程,以及如何保存,这里我选择第二项指定保存名称和位置,如果只是简单的学习zap的话可以选择第三项,那么当前的进程就不会被保存。

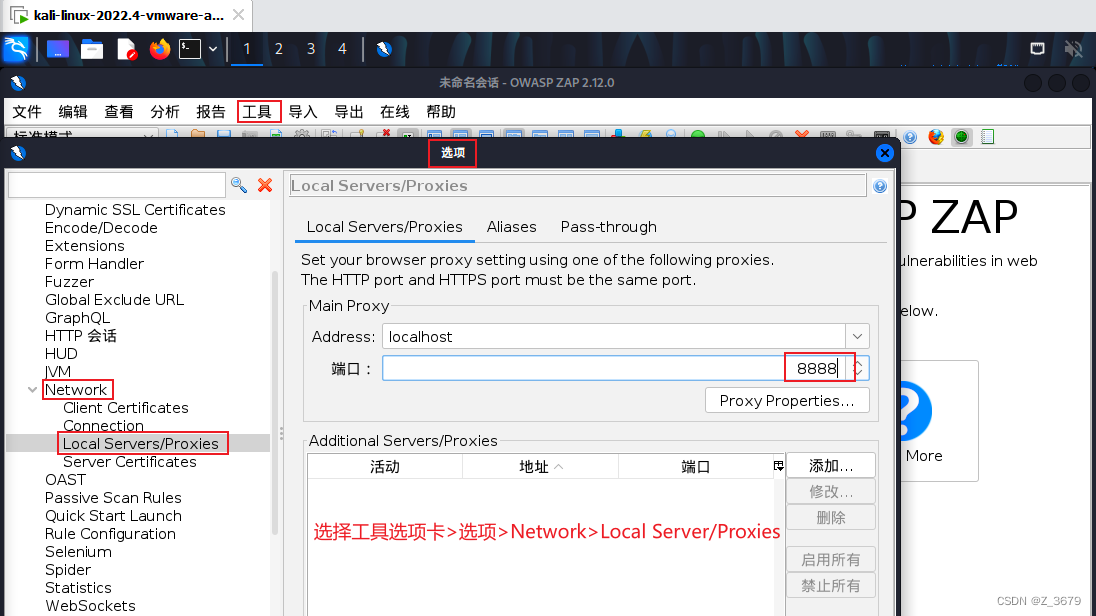

代理修改

OWASP ZAP 代理修改

本次实验将会使用OWASP ZAP做为代理浏览器,如果正在运行Burp Suite或者其他代理程序的话会对其干扰这时候就要对ZAP的端口进行修改为8888以免端口号被占用防止内部干扰。

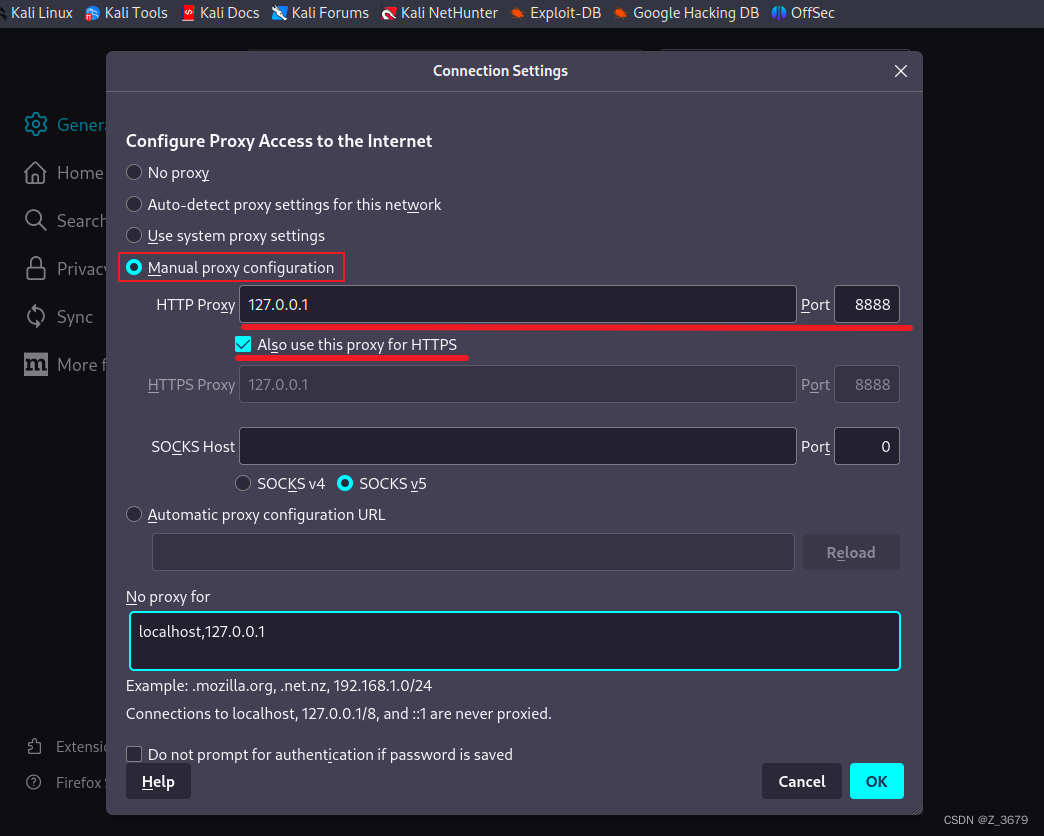

修改Kali Linux中的火狐浏览器代理

进入火狐浏览器选择右上角三条横杠图标open application menu>Settings>Settings..(划到底部),配置手动代理127.0.0.1(本地环回地址)端口号也改为8888,勾选Also use this proxy for HTTPS将其配置到https,最后在No proxy for 输入localhost,127.0.0.1完成OK。

该步骤修改完成后浏览器通过ZAP上网,所有的流量都会通过ZAP。

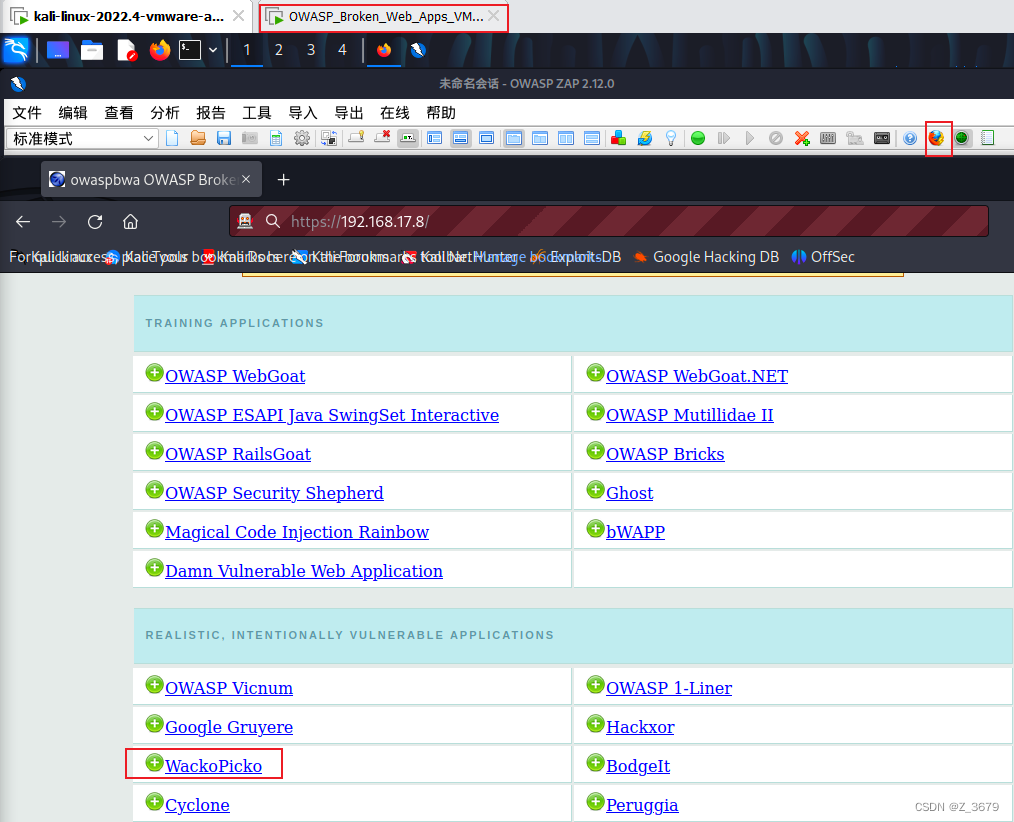

在kali linux中使用火狐浏览器打开靶场网页

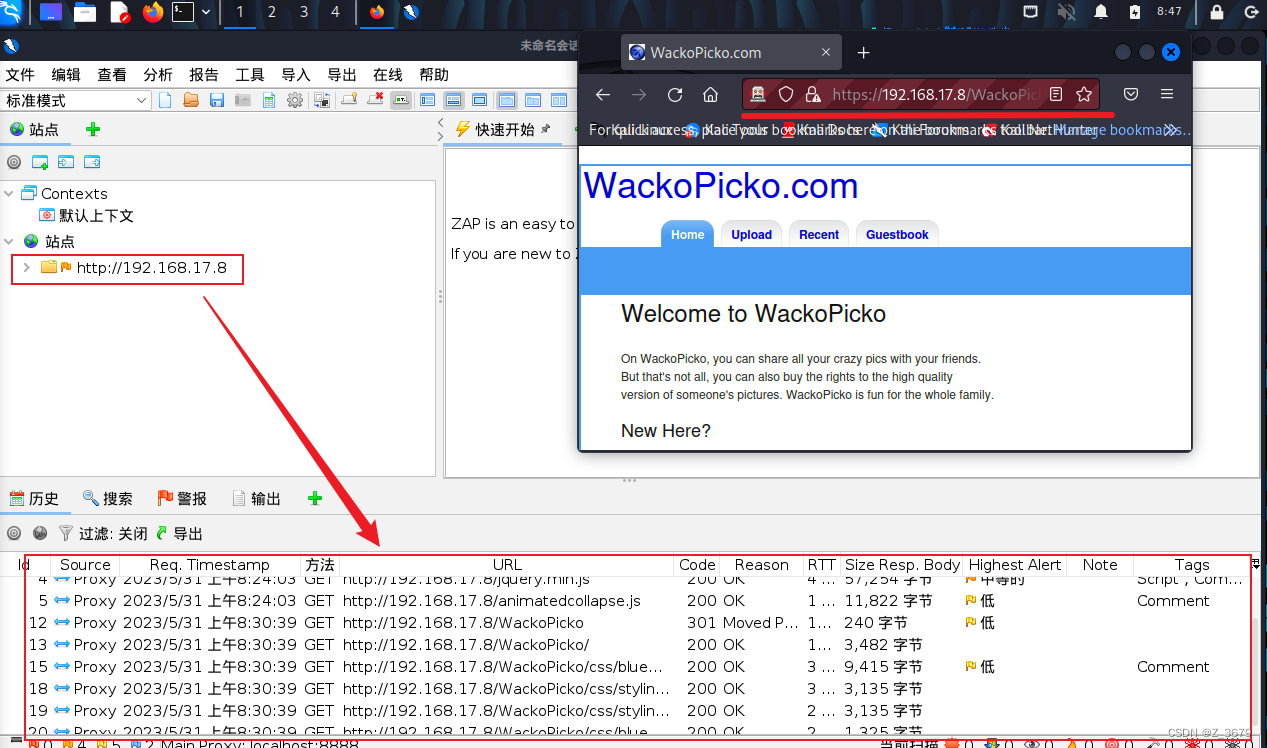

选择ZAP右上角的浏览器标志进入在URL输入http://192.168.17.8/(OWASP的ip),打开页面后点击WackPicko选项 。当我们进入WackoPicko后这时ZAP产生数据我们的行为操作会被记录下来形成一个站点目录,什么时候访问的那个地址那个网页都会被记录。

在底部面板中,我们将看到强制浏览选项卡被显示出来。这里我们可以看到扫描的进展和结果。

总结

代理是一个应用程序,充当客户端和服务器之间的中介,或者为一个服务器组提供不同的服务。客户端从代理请求服务,代理能够将请求转发到适当的服务器并获取来自客户端的回复。

当将浏览器使用ZAP作为代理时,并且ZAP正在监听时,它不会直接发送请求到想要浏览网页的服务器,而是发送到定义的地址。然后ZAP将请求转发给服务器,但发送的是没有注册和分析过的信息。

ZAP的强制浏览与DirBuster的工作方式相同,需要配置相应的字典,并向服务器发送请求,就像它试图浏览列表中的文件一样。如果文件存在,服务器将相应地做出响应,如果它们不存在或者当前用户无法访问,则服务器将返回错误。

5289

5289

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?