1.首先我们就IPSEC VPN的部署场景来做简要分析:

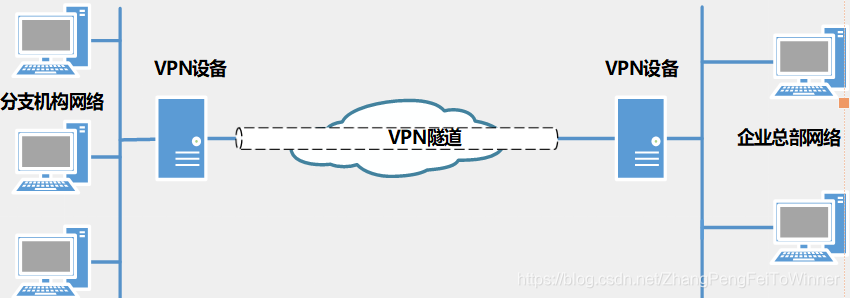

场景1:如图所示,企业的总部与分支机构分别架设了VPN设备,分支机构的需求是同步企业内部的业务数据(属企业内部的机密信息),那麽就必须确保数据在公网上是安全包密传递的。这种情况下我们可以直接用IPSEC VPN的隧道工作模式或传输工作模式(用传输工作模式的前提是底层要有隧道),使用IPSEC VPN的ESP(封装安全载荷)协议(使用ESP协议是因为ESP可以同时完成对数据的加密及校验)来保障数据在公网上是安全、加密传输的。

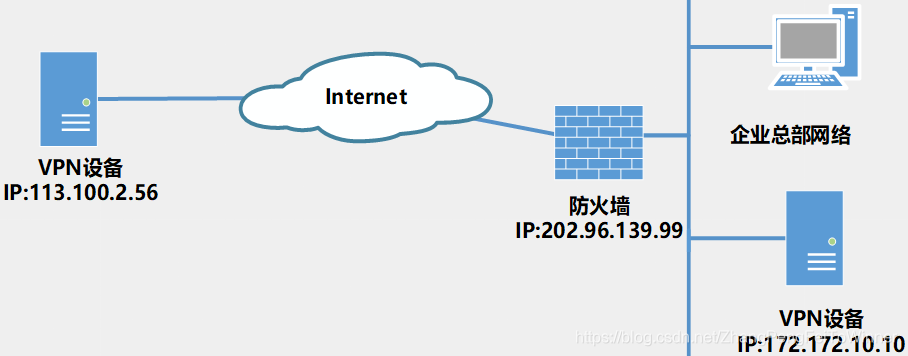

场景2:如图所示,企业一般为了自己内网的安全考虑,在自己内部局域网的出口上是会架设防火墙的,并且会要求内部的所有设备通过防火墙的代理来上公网,那麽这就必然要使用NAT技术,但是使用了NAT技术就会带来一个新的问题,我们对这个问题来从两个方面入手分析:

1) 企业总部与分支机构都只架设一台VPN设备的情况下,并且企业总部方面是通过防火墙的代理来与分支构建VPN通道,那麽NAT技术此时是没有问题的,数据包出内网时经过改头换面可以到达对端VPN设备上,而分支机构给总部回包的话数据包是可以正常回到总部边界的防火墙上的,因为数据包在出内网时经过了NAT的转换,所以会在防火墙上形成一张地址转换列表,当分支回给总部的包到了防火墙上时,防火墙可以根据地址转换表将数据包转到VPN设备之上。

技术方面:总部这边应用了防火墙来代理上网的话,总部与分支之间的VPN设备对接就可以直接应用IPSEC的隧道工作模式,并且选用IPSEC VPN的野蛮模式来进行对接,因为经过NAT,数据包的IP地址发生了转换(对于主模式来说IP地址发生改变,会导致协商失败的,因为主模式

NAT-T技术原理简单分析及应用实验解析

最新推荐文章于 2022-10-11 14:30:27 发布

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

7160

7160

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?