来自大哥的评价:写的不错,但还是不明白 GET 传参

于是小弟我就写了网络安全Web学习记录———CTF---Web---SQL注入(GET和POST传参)例题-CSDN博客

推荐 CS入门 技能树:

编辑 网页链接

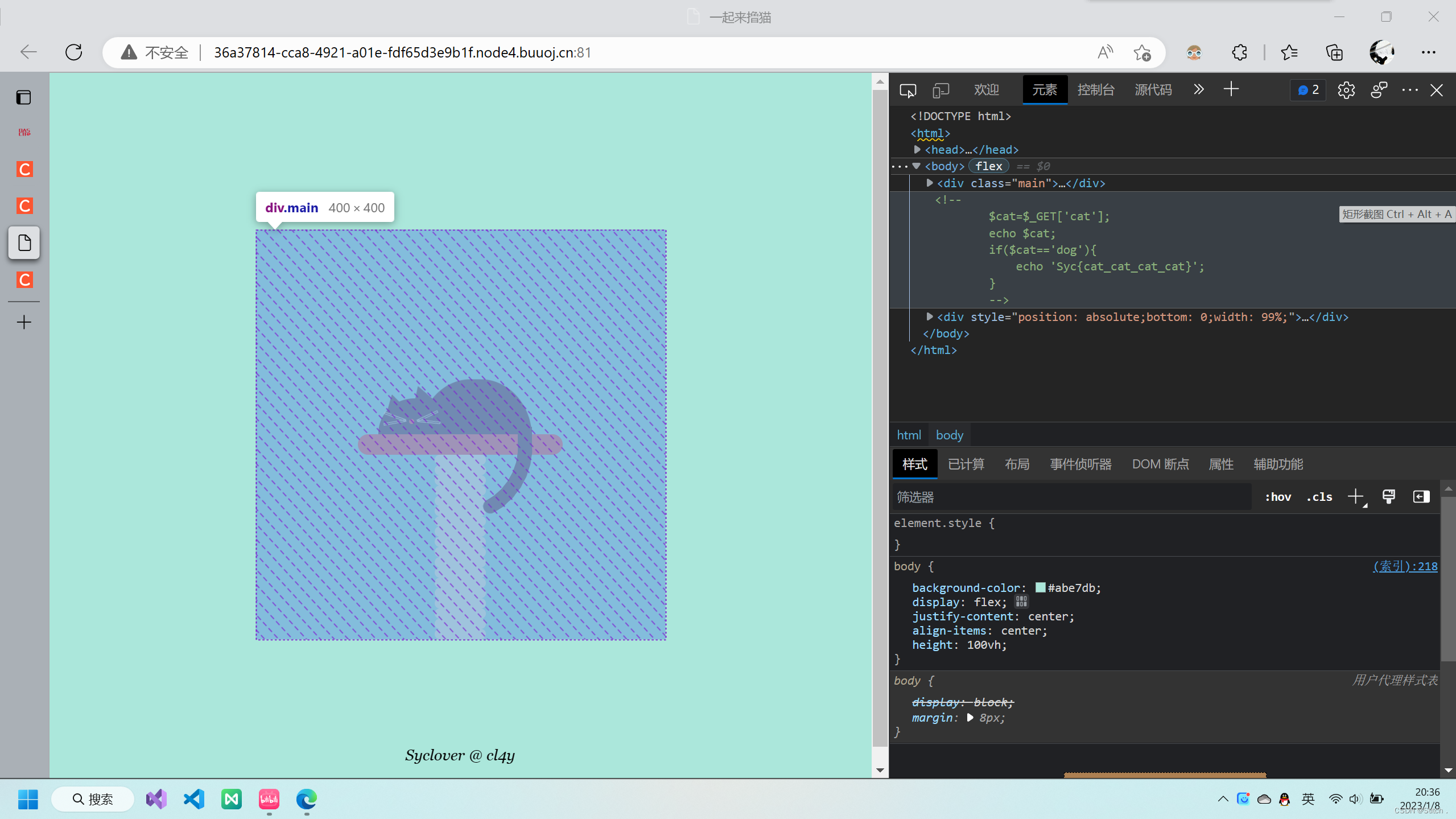

第一步,打开网址

打开网址后按F12查看。

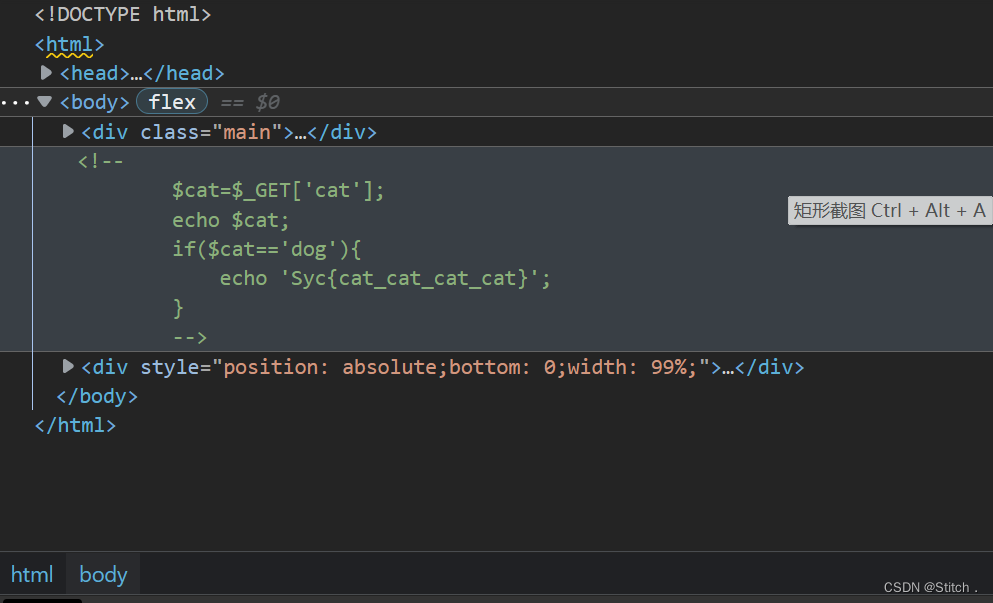

第二步,看见一段被注释掉的PHP语言。

eg:

开始以为直接找到flag

以为代码中的echo 'Syc{cat_cat_cat_cat}';显示就是答案flag。

结果flag错误,后面分析一下if($cat=='dog'){......

以为flag不是Syc{cat_cat_cat_cat}

而是Syc{dog_dog_dog_dog},哈哈哈哈哈当然还是错的/(ㄒoㄒ)/~~

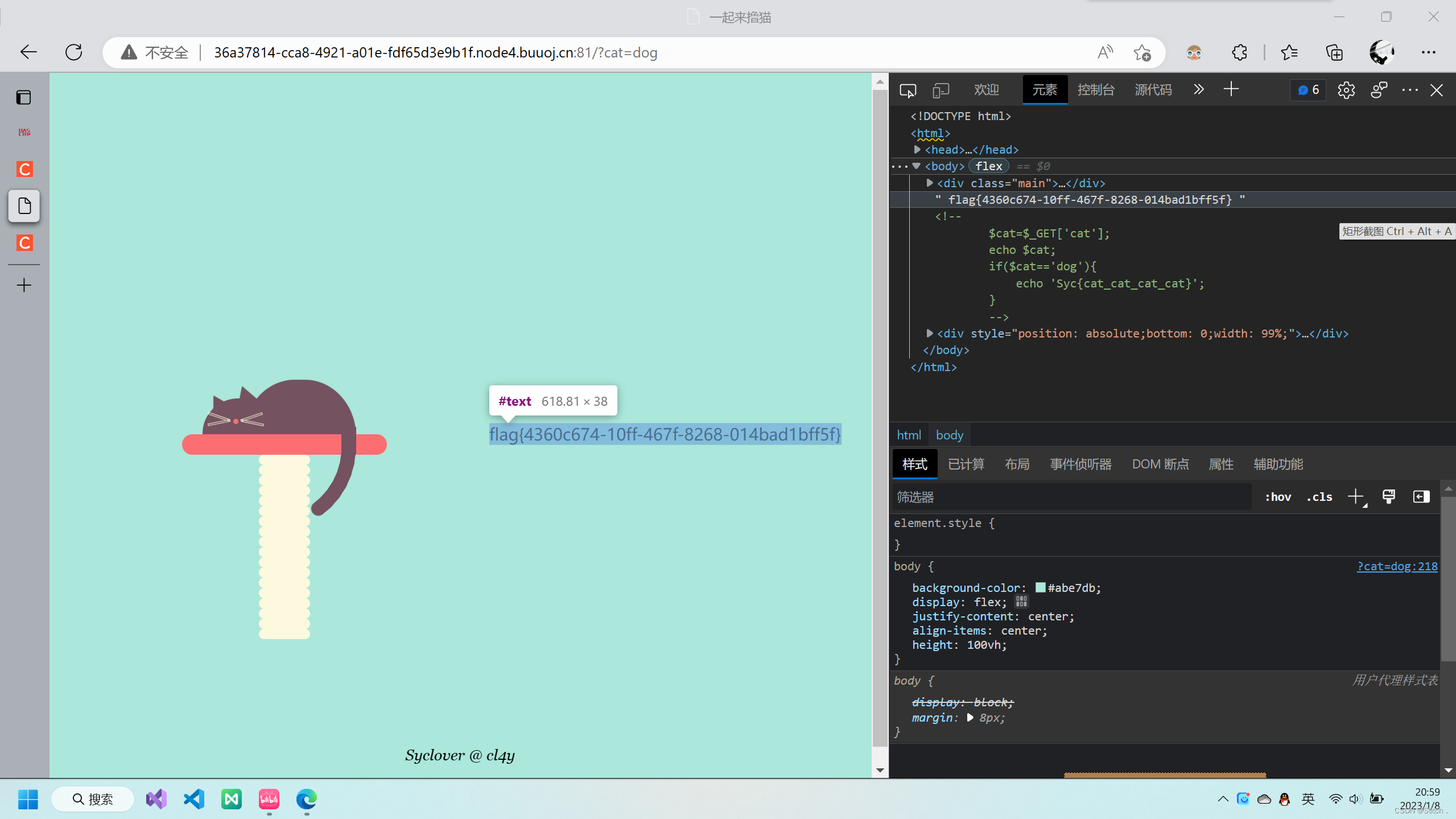

第三步,

在网址后进行操作(第一次知道)

于是在网址一起来撸猫![]() http://36a37814-cca8-4921-a01e-fdf65d3e9b1f.node4.buuoj.cn:81/后输入?cat=dog

http://36a37814-cca8-4921-a01e-fdf65d3e9b1f.node4.buuoj.cn:81/后输入?cat=dog

一起来撸猫 (buuoj.cn)![]() http://36a37814-cca8-4921-a01e-fdf65d3e9b1f.node4.buuoj.cn:81/?cat=dog

http://36a37814-cca8-4921-a01e-fdf65d3e9b1f.node4.buuoj.cn:81/?cat=dog

回车之后出现新世界

显示出flag:

flag{4360c674-10ff-467f-8268-014bad1bff5f}

这道题也就做完了。

纯小白的第一道CTF(激动 !!!waku waku~)

331

331

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?