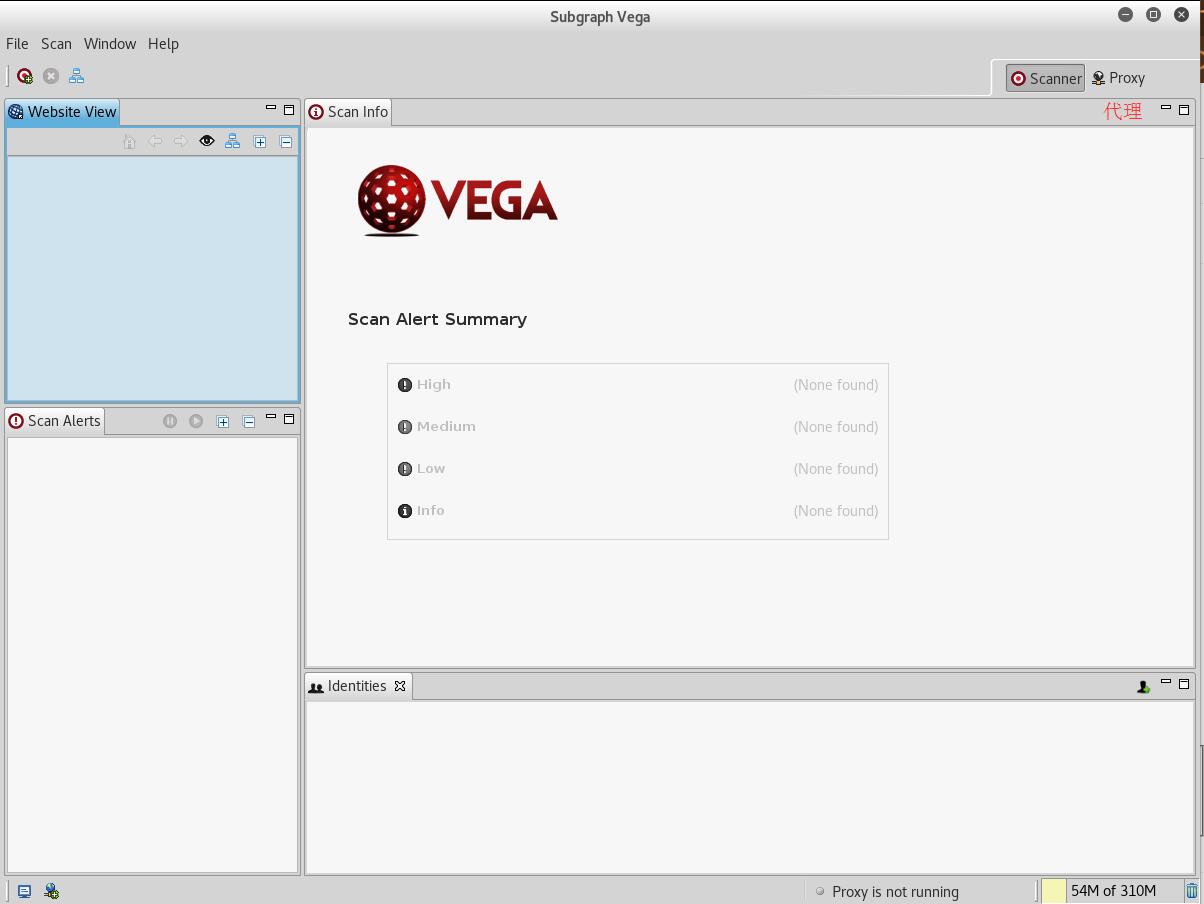

WEB扫描工具-Vega

纯图形化界面,Java编写的开源web扫描器。两种工作模式:扫描模式和代理模式【主流扫描功能】。用于爬站。处理表单,注入测试等。支持SSL:http://vega/ca.crt

专注于应用程序代码方面的漏洞

Vega

#基于字典发现网站目录

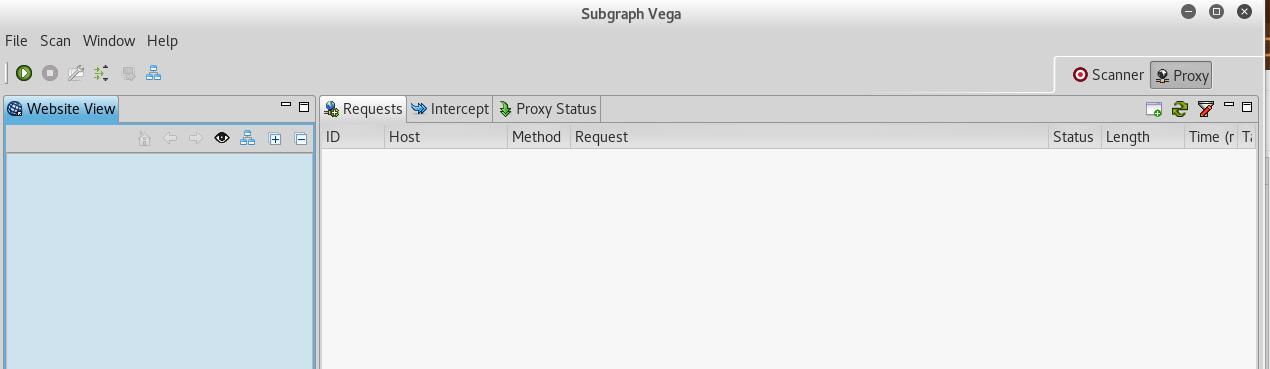

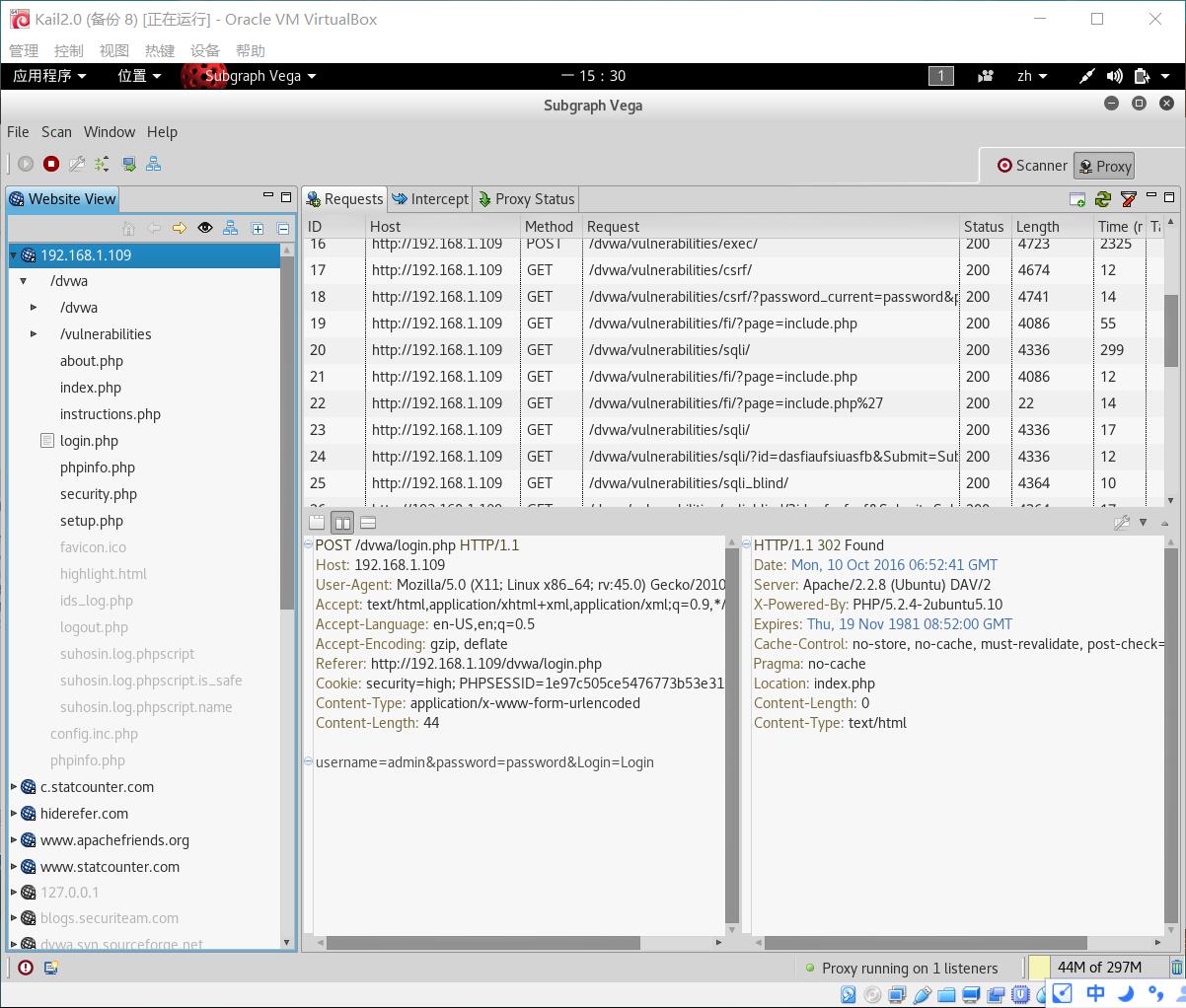

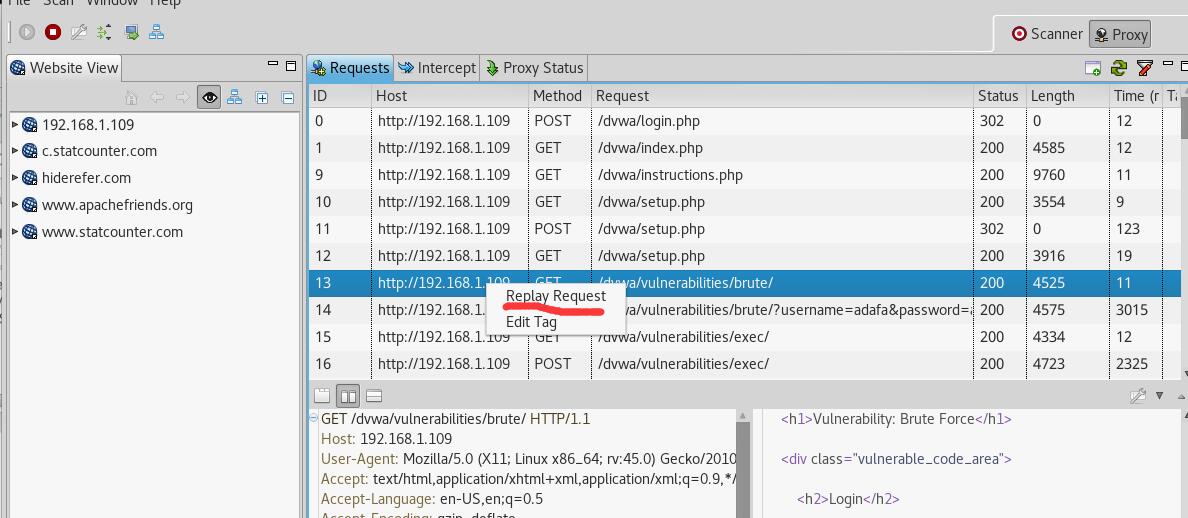

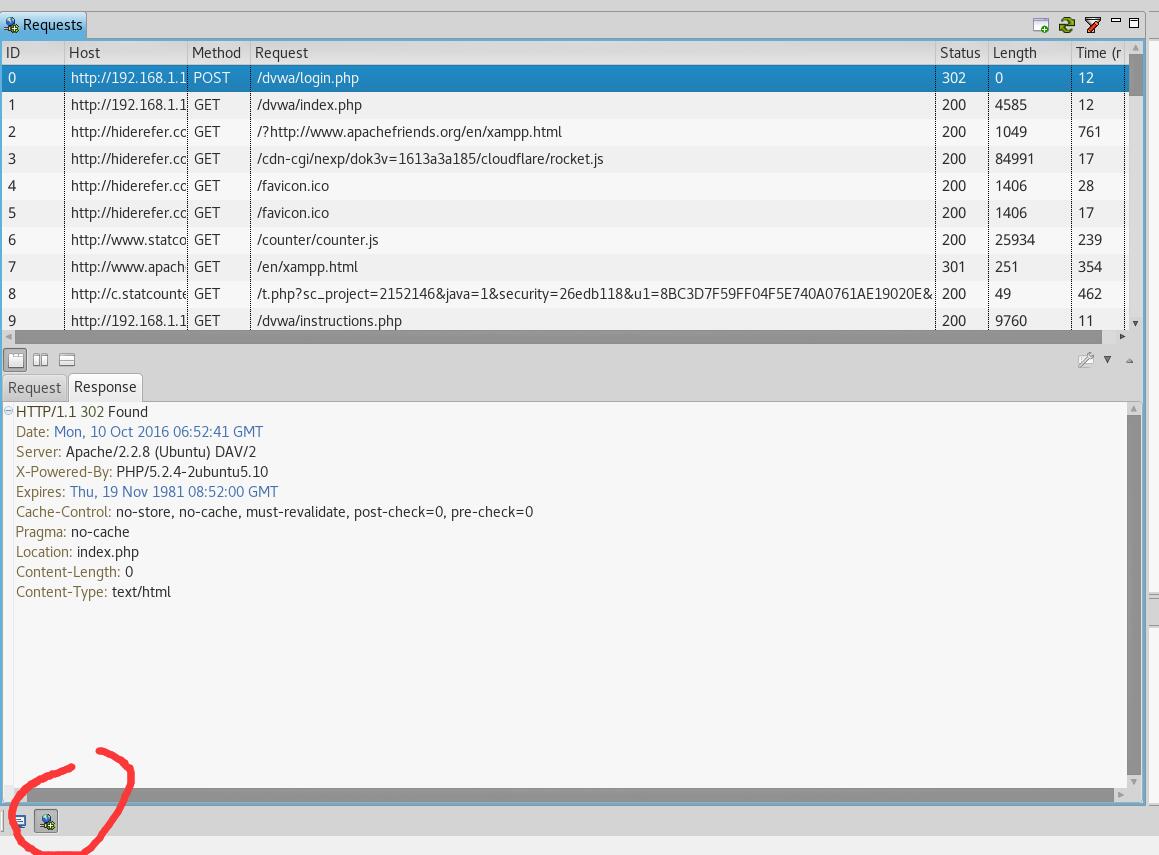

代理模式

被动收集信息,结合手动爬站【即页面中能点击的链接全部点击一遍,能提交数据的地方,全部提交一遍】

#连接到网站外面的链接可以暂时不用管

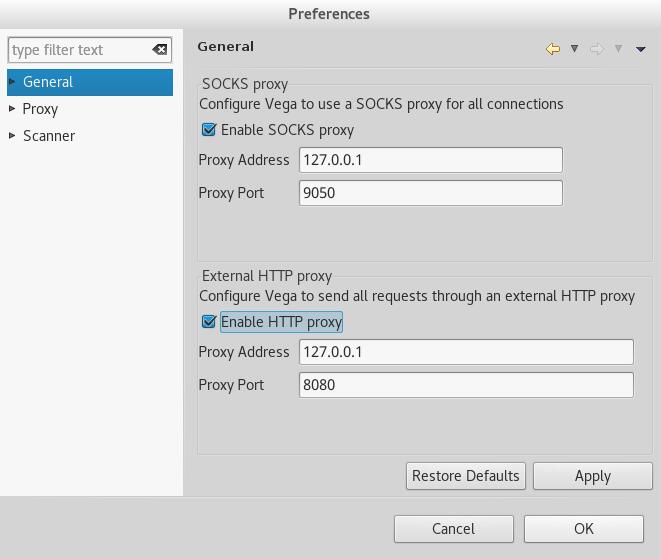

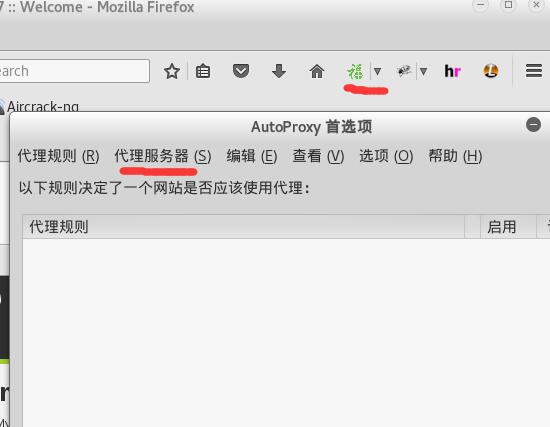

#设置外部代理服务器

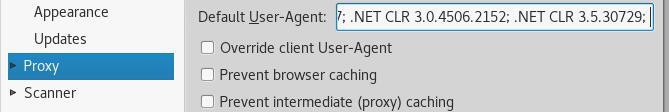

#删除user-agent尾部的vega字样

#设置代理

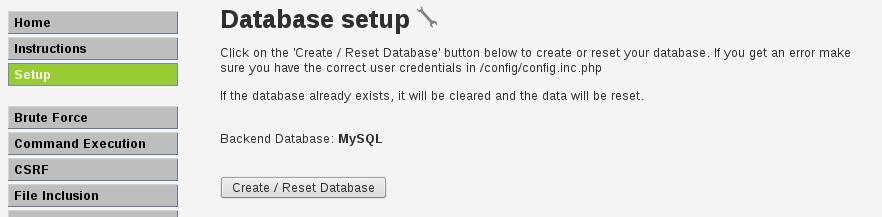

1、setup重置【方便用户初始安装和配置】

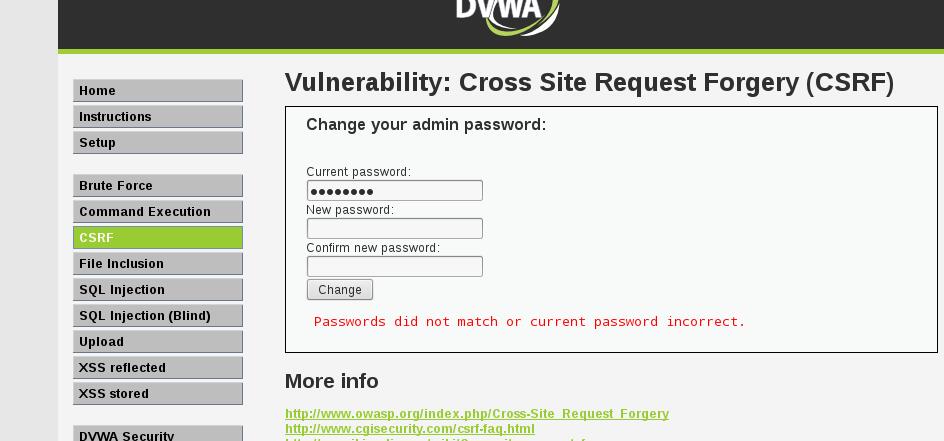

设置安装完成后,一定要删掉,不能留在服务器。如果权限设置不当,通过非授权访问到,可篡改数据库内容

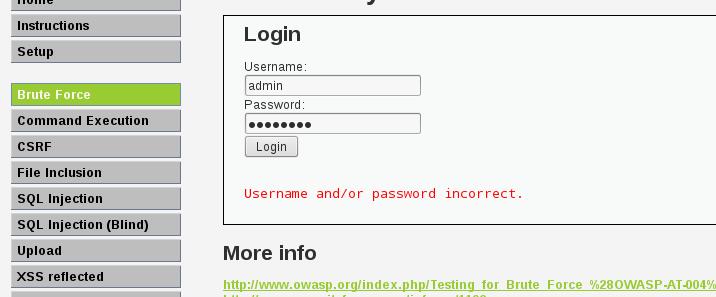

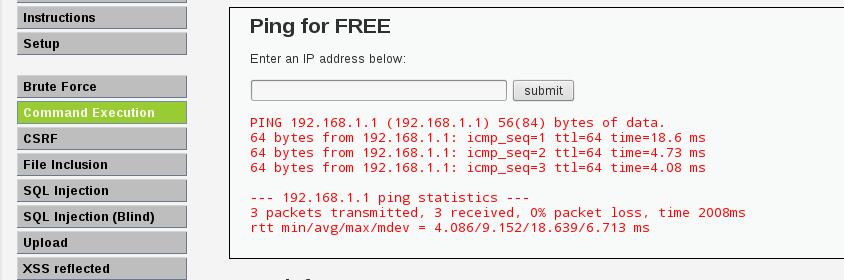

2、提交数据【随便输入,目的:被Vega抓取数据】

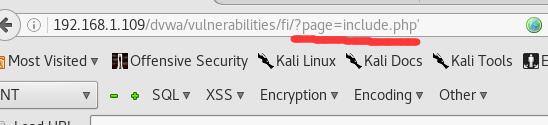

3、URL【?参数=***】

在等号后面的值,添加不正常的内容,看返回结果

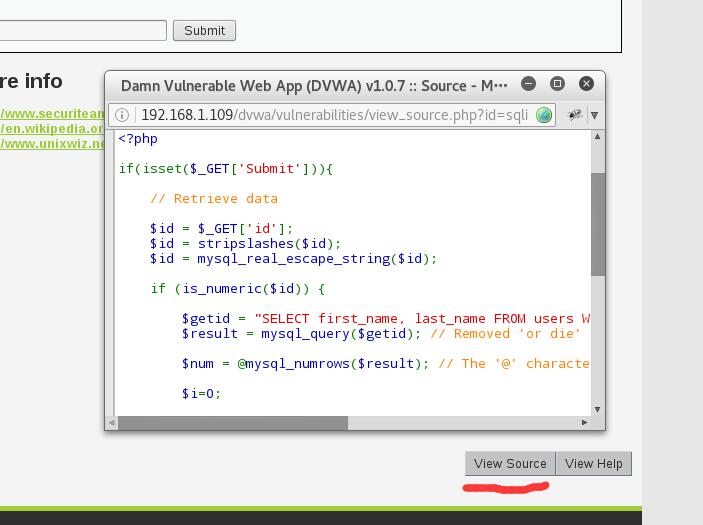

4、view source【服务器端源代码,正常Web application中没有此功能,只为了分析漏洞而提供的功能】

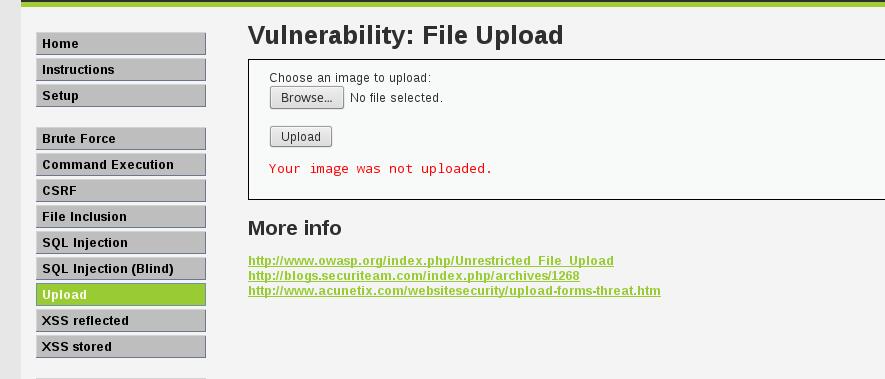

5、上传位置【同理:成功与否,无所谓】

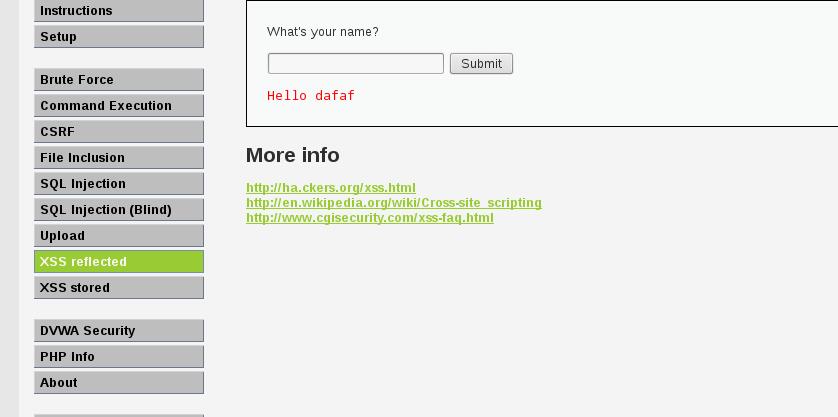

6、反射性XSS【输入什么内容,就返回什么内容】

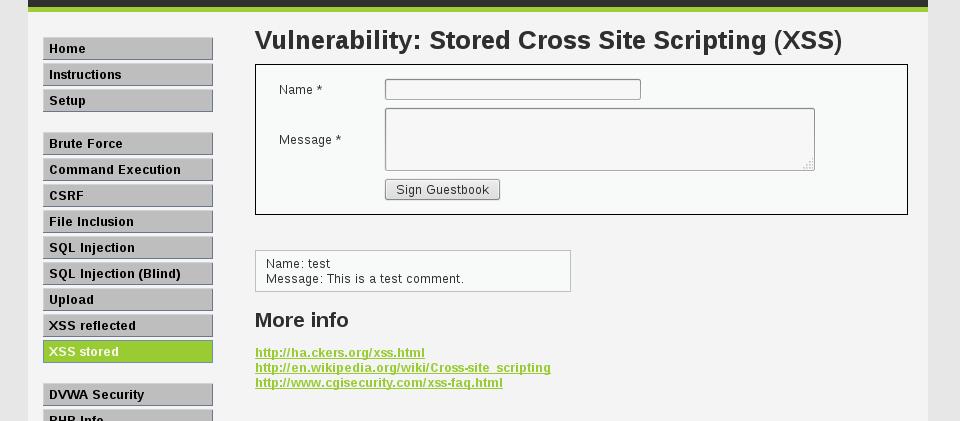

7、论坛或收集反馈的典型表单页面【】

8、phpinfo #安装PHP后,测试是否能否正常工作 【泄漏大量服务器配置信息】

#左边灰白色为页面中存在的链接

#部分扫描结果

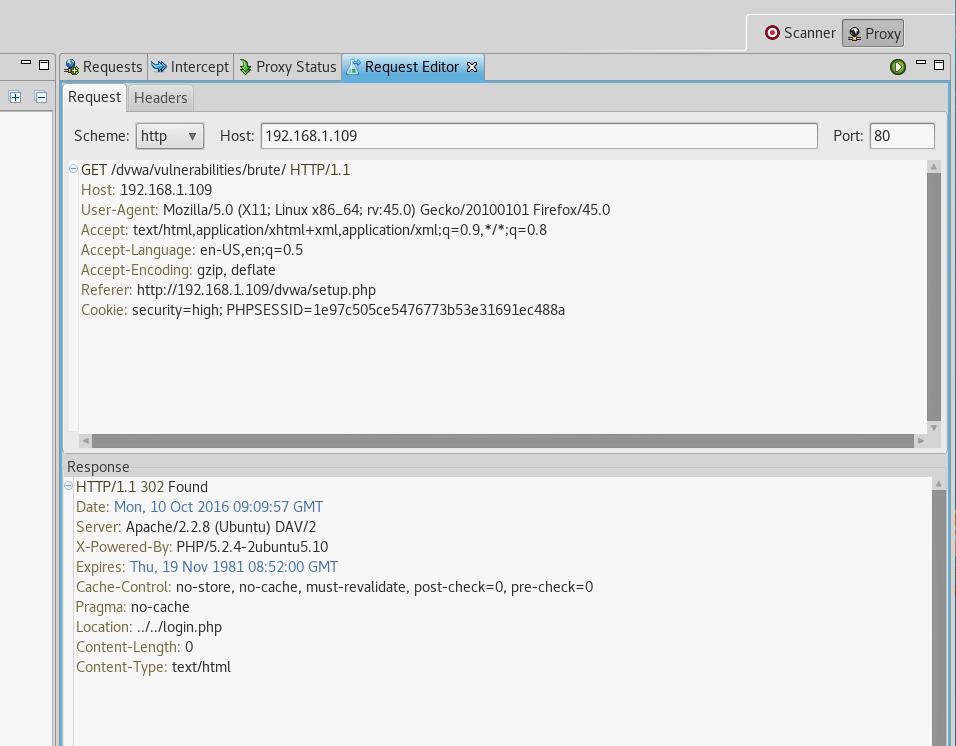

9、事后操作-修改内容重放【在时间失效之前】

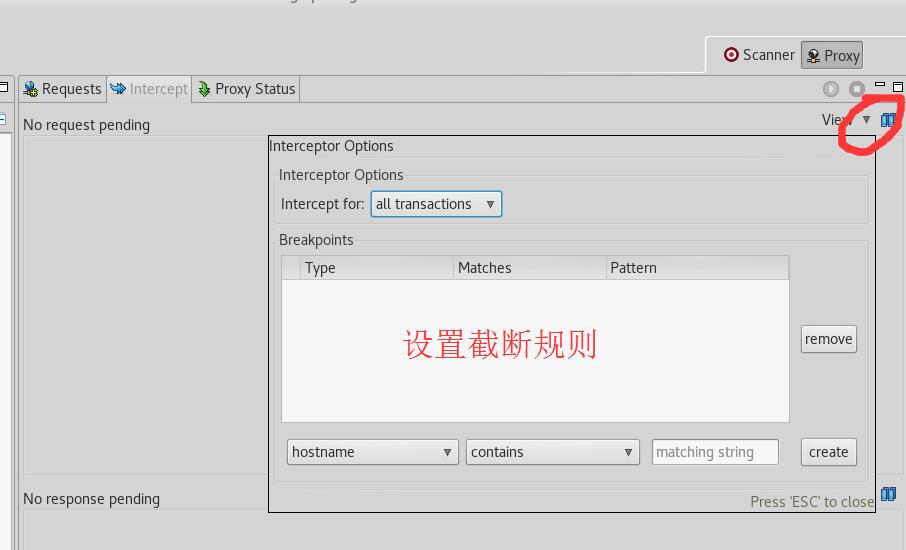

截断功能【代理方面有所欠缺】

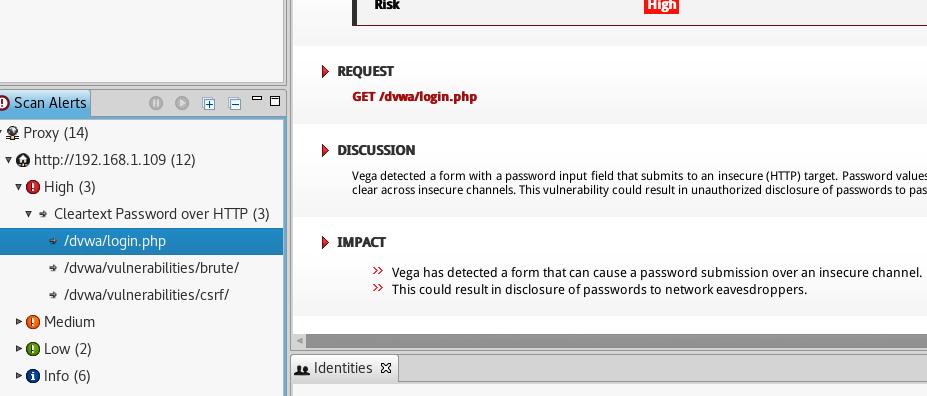

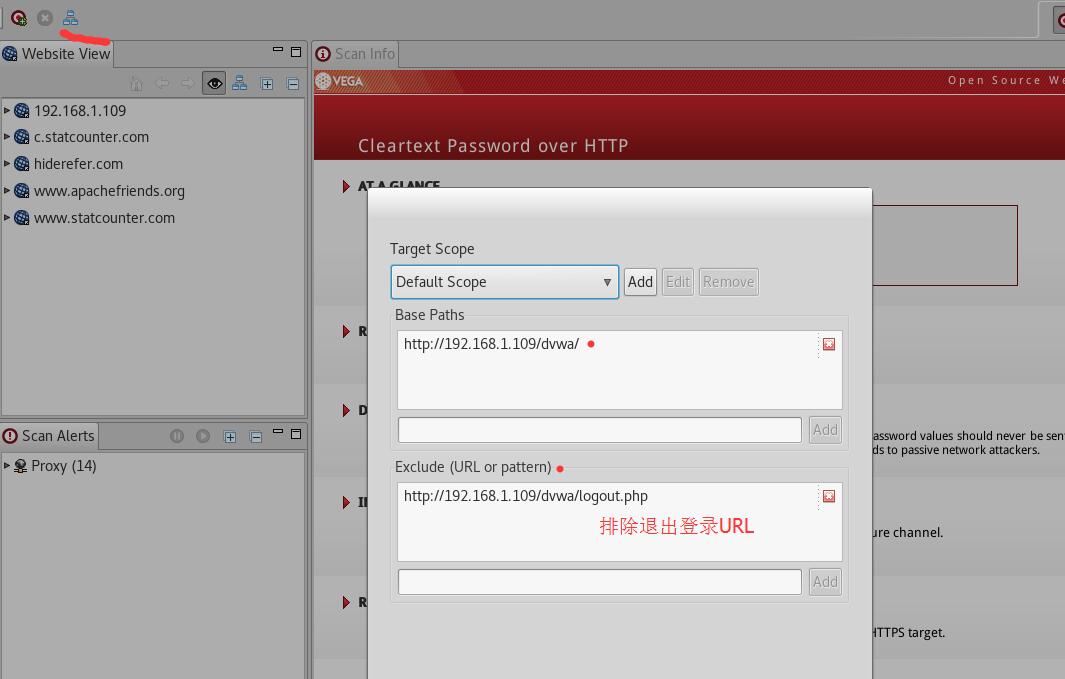

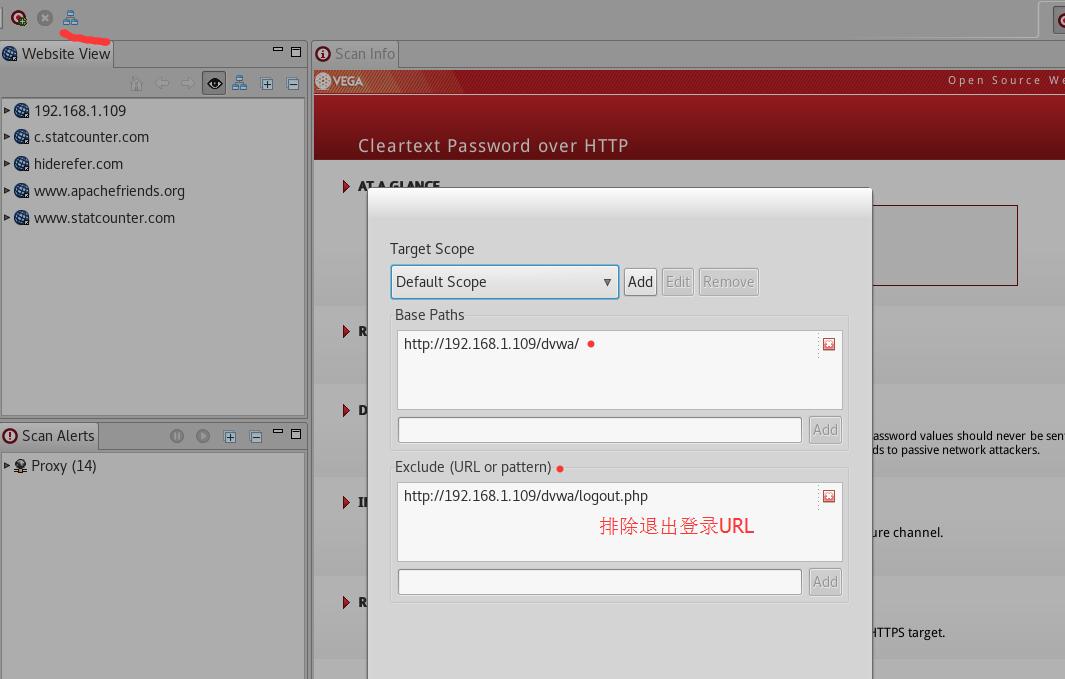

扫描模式【切换】

vega主动,对页面中的内容、参数进行扫描

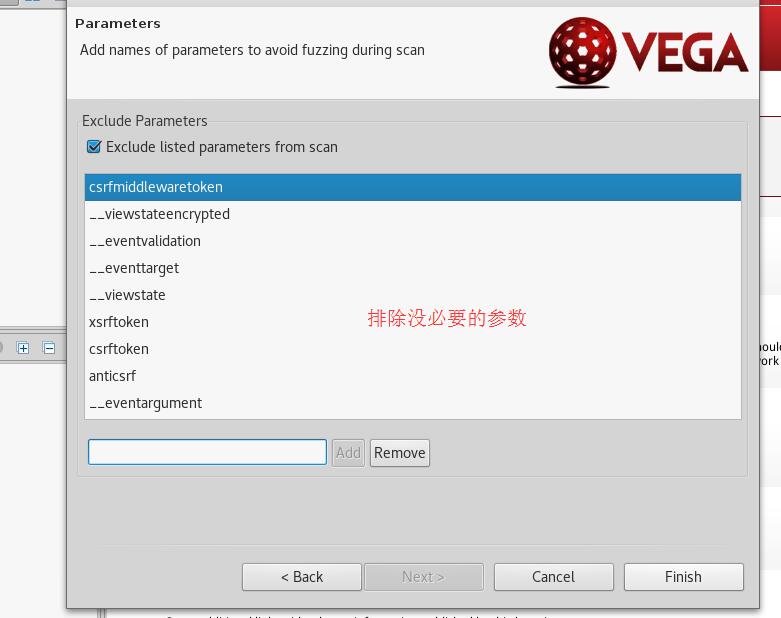

配置

1、准备

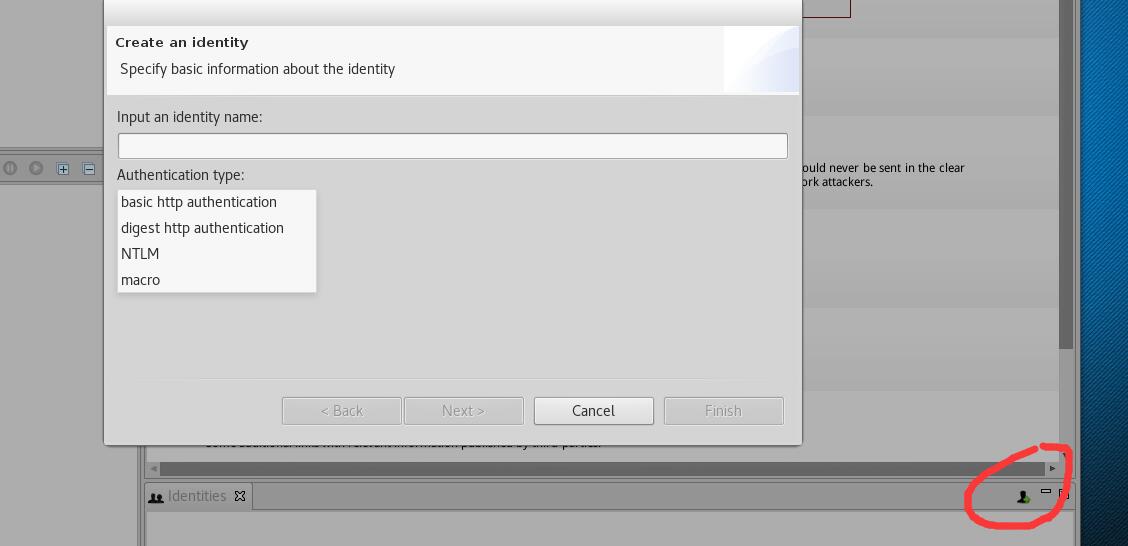

#定义身份认证信息

1、basic http authentication #http基本身份认证

2、digest http authentication #http摘要身份认证

3、NTLM #windows系统账号密码认证【未加入域】

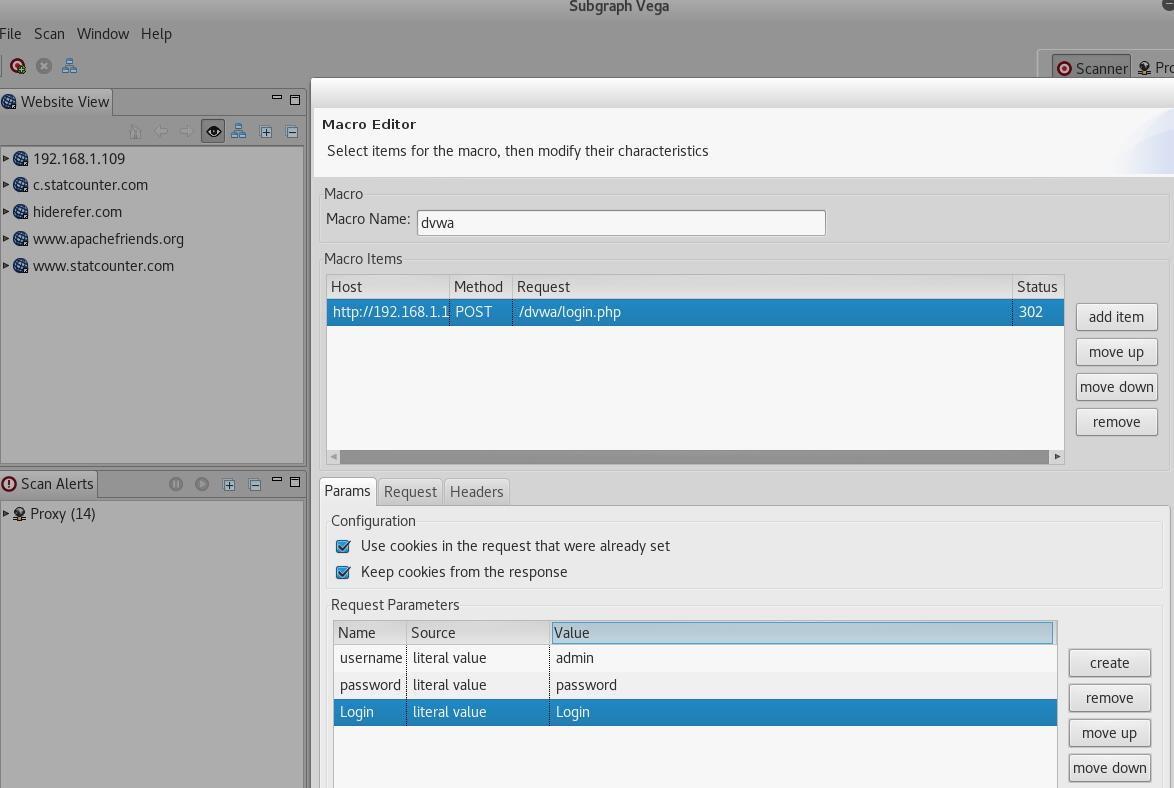

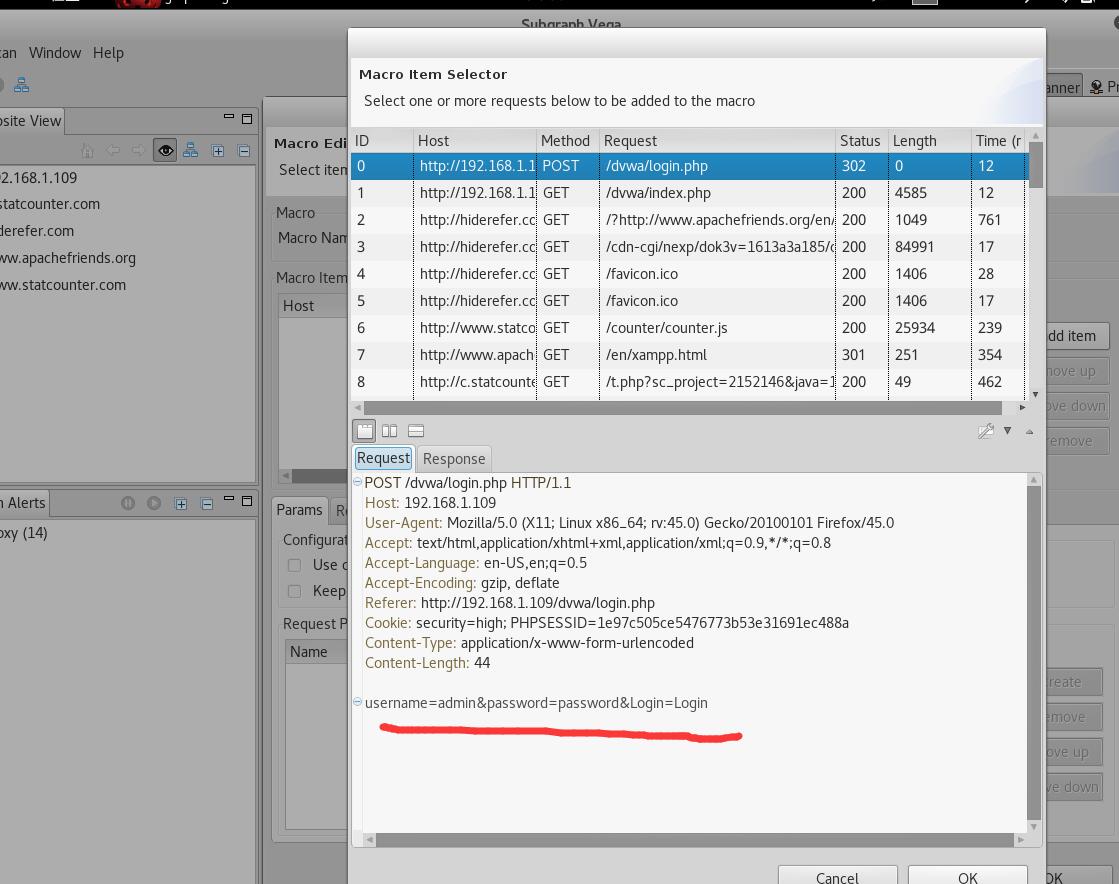

4、macro #基于表单【大部分web应用身份认证】

#创建宏

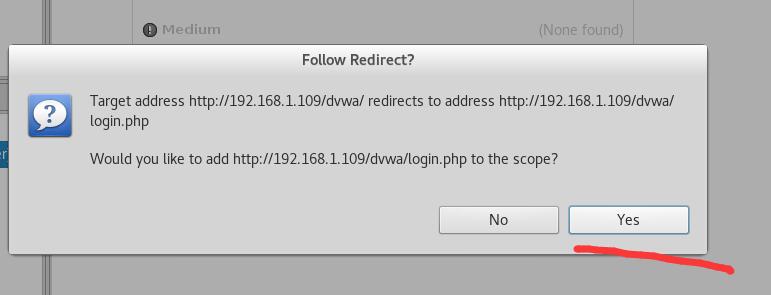

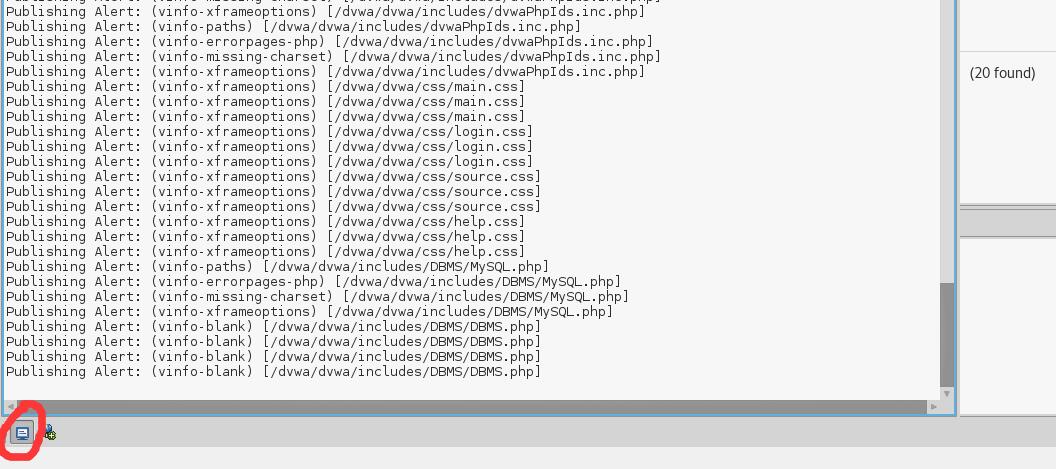

2、开始

#查看详细信息console

#请求内容的过程

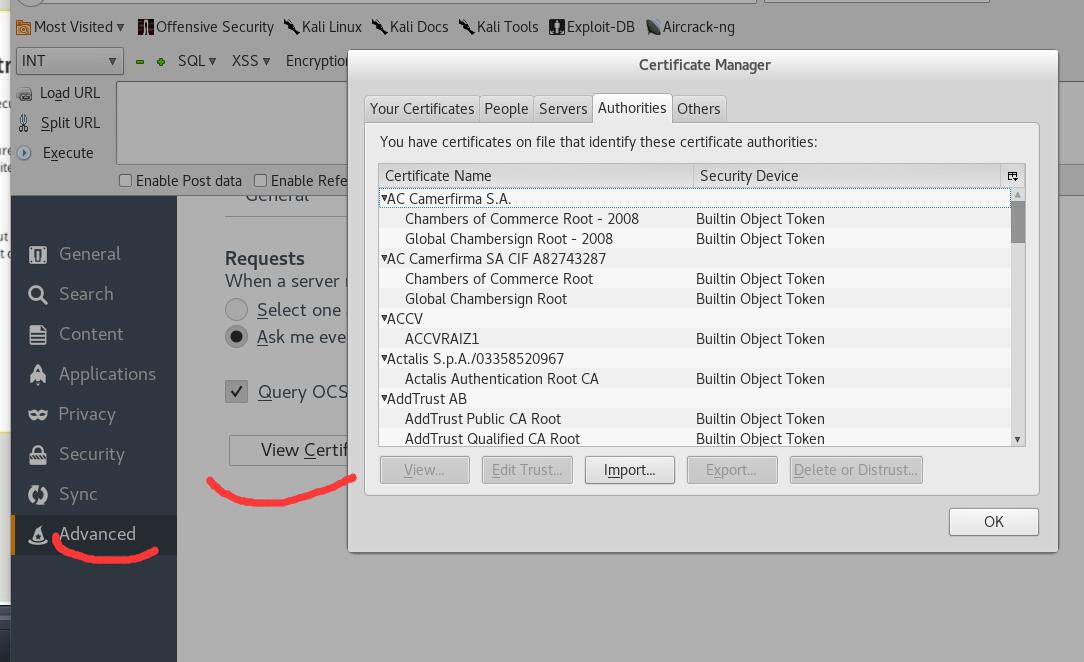

https证书加密网站【即其既是一个服务网站,又是一个可信证书颁发机构】的扫描【截断代理】

签名证书:由权威颁发机构颁发给服务器或者个人用于证明自己身份的东西,默认客户端都是信任的。主要目的是用来加密和保证数据的完整性和不可抵赖性

自签名证书:由服务器自己颁发给自己,用于证明自己身份的东西,非权威颁发机构发布,默认客户端都是不信任的,主要目的是用来加密和保证数据的完整性和不可抵赖性,与签名证书相同.

创建自签名SSL证书:http://www.cnblogs.com/lihuang/articles/4205540.html

也是类似,通过vega作为代理服务器,伪造证书,进行信息劫持,进行但要注意:

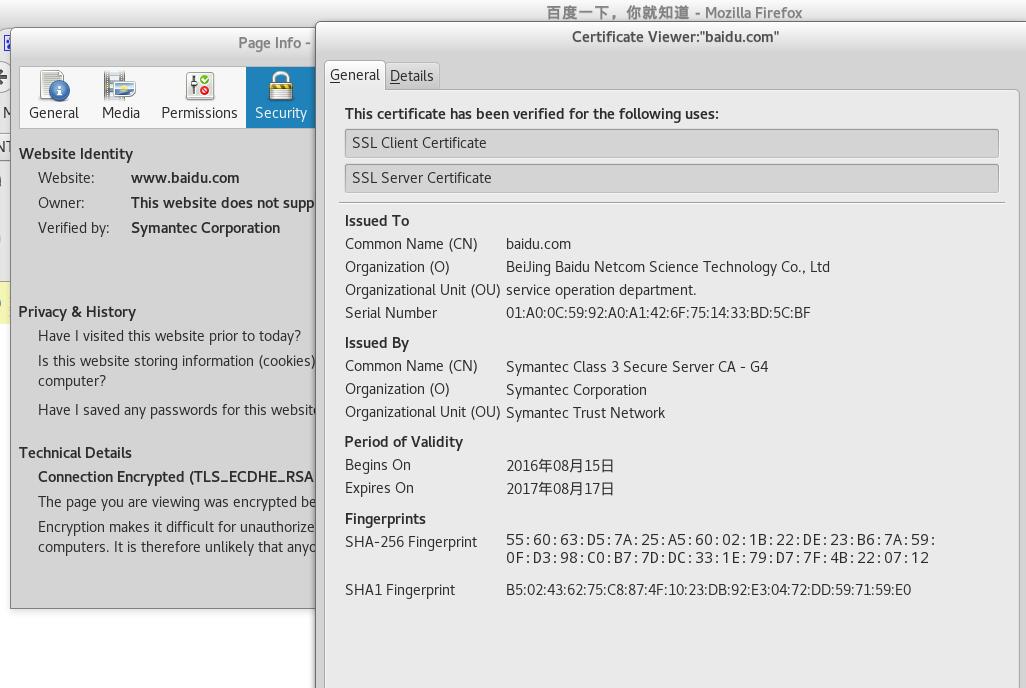

####当访问网站出现信任报错时,可能是有人伪造了证书【如:百度号称全站https,淘宝、阿里、facebook】

查看证书

#右键 View Page info

3846

3846

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?