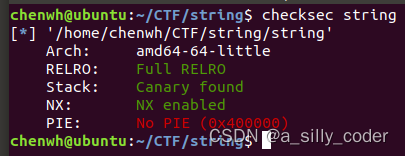

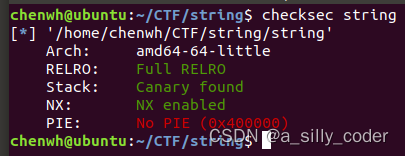

首先检查保护

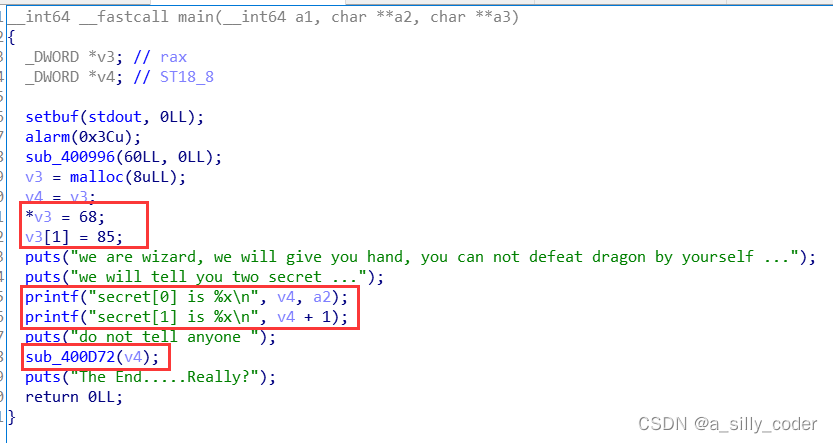

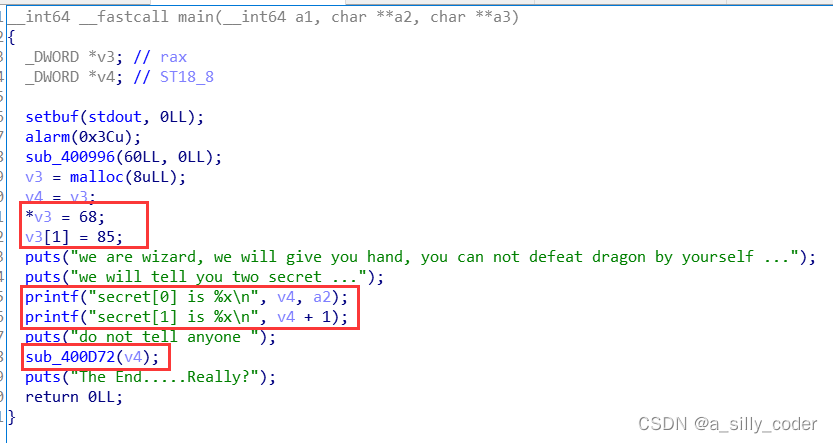

将文件拖入64位ida

查看代码逻辑,发现这个代码有些复杂,但是大多数都是无效信息,很多输入都是指引程序进行的,扰乱我们的视线。

关键信息有:v3v4的数值地址都给出来了,然后查看sub_400D72函数

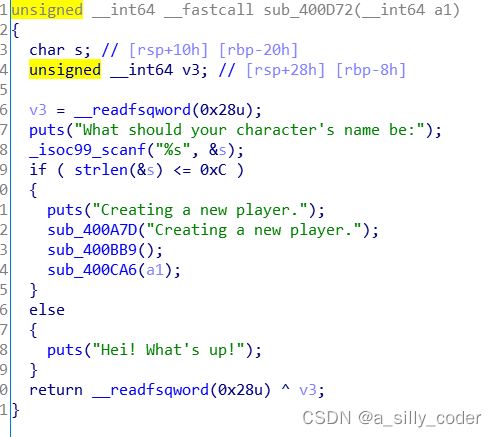

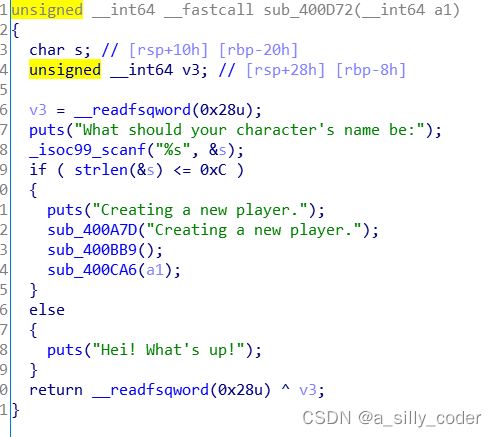

这里首先输入一个name,这是干扰输入,只要不超过0xC的长度即可。然后sub_400A7D也是干扰输入,只需要跟着代码输入就可以了。接着查看sub_400BB9与sub_400CA6

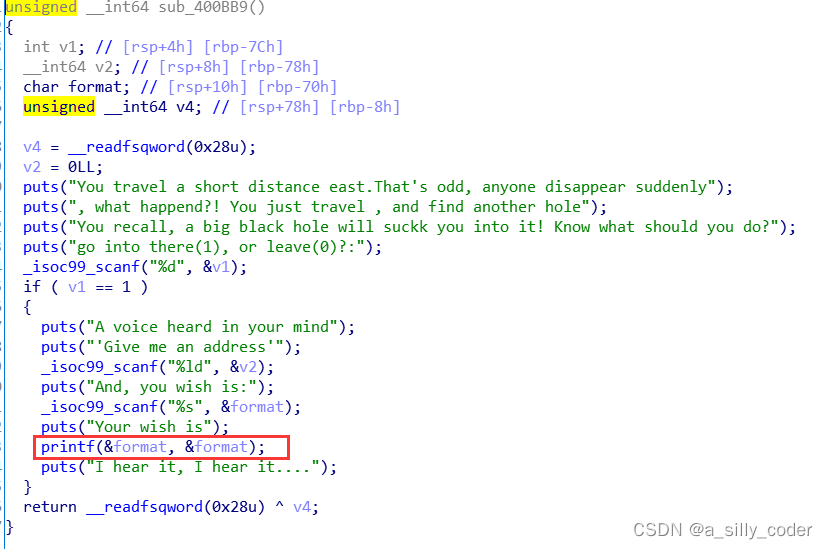

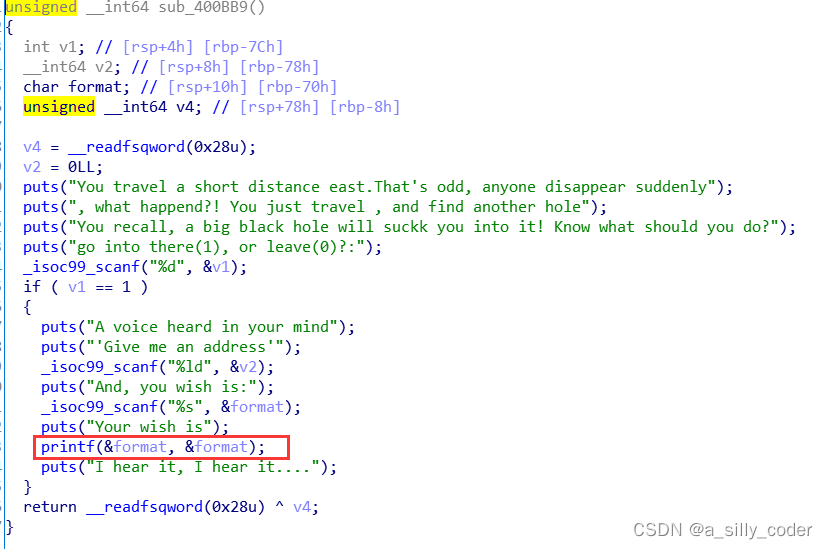

sub_400BB9这里很显然是有一个格式化字符串漏洞。</

首先检查保护

将文件拖入64位ida

查看代码逻辑,发现这个代码有些复杂,但是大多数都是无效信息,很多输入都是指引程序进行的,扰乱我们的视线。

关键信息有:v3v4的数值地址都给出来了,然后查看sub_400D72函数

这里首先输入一个name,这是干扰输入,只要不超过0xC的长度即可。然后sub_400A7D也是干扰输入,只需要跟着代码输入就可以了。接着查看sub_400BB9与sub_400CA6

sub_400BB9这里很显然是有一个格式化字符串漏洞。</

1561

1561

382

382

812

812

281

281

695

695

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?