6.helloword

是一个apk文件,android逆向;

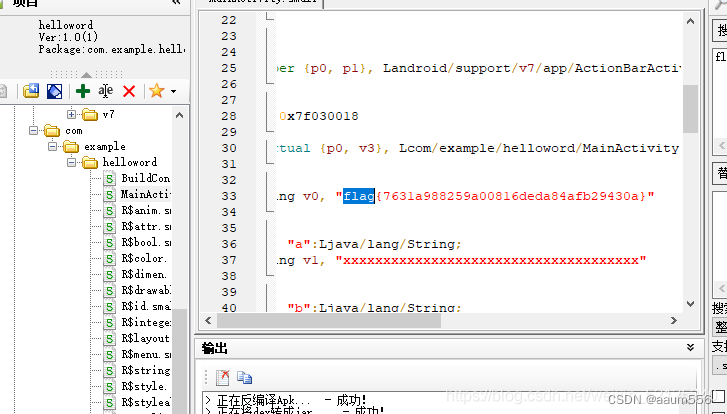

用APKIDE打开附件

搜索flag

flag{7631a988259a00816deda84afb29430a}

7.xor

异或运算,没有加壳;

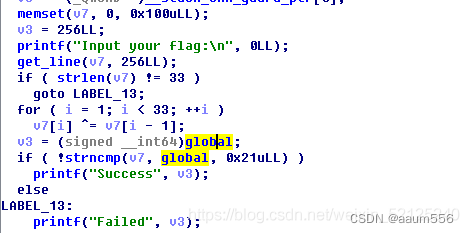

拖进IDA看一下;

逻辑很简单,就是把下一个和之前的一个异或,然后保存。

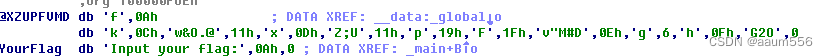

这里的数据比较奇怪了,既有数据,又有字符。所以不要单纯的复制下来,要转换为ascii码,然后进行异或,最后贴上脚本。

a=[0x66,0x0A,0x6b,0x0C,0x77,0x26,

0x4f,0x2e,0x40,0x11,0x78,0x0D,

0x5a,0x3b,0x55,0x11,

0x70,0x19,0x46,0x1F,0x76,0x22,

0x4d,0x23,0x44,0x0E,0x67,

0x06,0x68,0x0F,0x47,0x32,0x4f]

s=' '

s+='f'

for i in range(1,len(a)):

s+=chr(a[i]^a[i-1])

print(s)

得出来flag;

flag{QianQiuWanDai_YiTongJiangHu}

5365

5365

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?