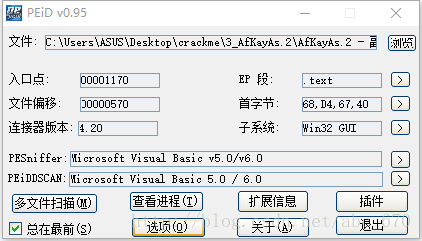

| 3 | Afkayas | ★★ | Nag,Name/Serial(VB5) |

VB程序逆向反汇编常见的函数http://www.cnblogs.com/bbdxf/p/3780187.html

VB程序逆向反汇编常见的函数(下断用)http://blog.sina.com.cn/s/blog_80deaf0c0102vnxr.html

查壳无壳

程序的nag,说实话,挺丑的

1.去nag

刚才提到这个crackme是VB写的,破解这个nag我想了挺久的,后来在吾爱破解找到了资源,有教程已经总结了如何破解VB程序的nag窗口,链接: https://pa n.baidu.com/s/1mkqYZt2 密码: q9e7

在窗口定位到入口处push的地址,可以看到字符串VB5,应该是VB5写的

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

923

923

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?