在春季安全课程的这篇文章中,我们将研究春季安全会话固定以及如何防止春季应用程序中的会话劫持。

春季安全会话固定

会话固定是一种非常常见且最常见的攻击类型,恶意攻击者可以通过访问站点来创建会话,然后诱使其他用户使用相同的会话登录(例如,通过向他们发送包含会话标识符作为参数的链接)。将会话固定视为一种漏洞,攻击者会诱骗您登录到应用程序,然后使用您的会话访问同一站点。请记住以下要点,以便更好地理解。

- 这与会话劫持不同。在会话劫持中,攻击者将窃取经过身份验证的会话以访问应用程序。

- 在会话固定中,攻击者将首先从应用程序获取有效会话,然后将用户重定向到登录页面以允许您登录,以便他们可以使用会话登录到应用程序。

1. 了解会话固定攻击

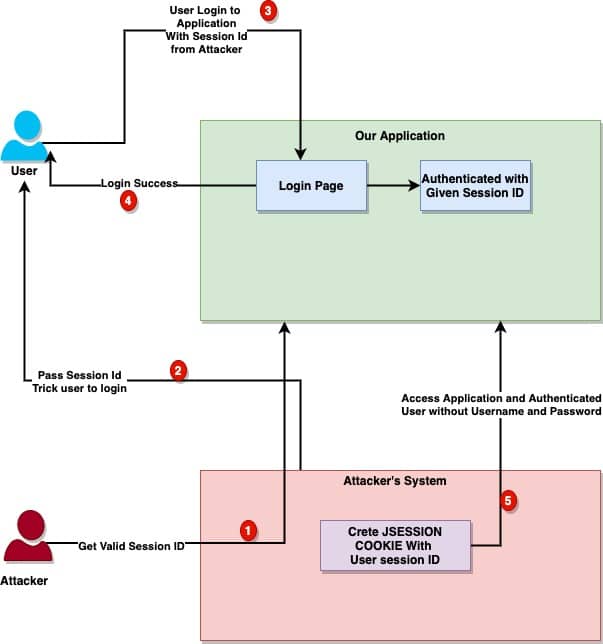

在我们详细介绍春季安全会话固定以及安全性如何帮助我们解决此潜在问题之前,请务必清楚地了解问题。会话固定是一种攻击,可以通过多种方式完成。以下是高级攻击的外观:

- 攻击者从我们的应用程序获取有效的会话 ID。

- 他们诱骗受害者进行身份验证,攻击者将在身份验证请求中传递相同的会话 ID。

- 受害者使用相同的会话 ID 进行身份验证(我们稍后将讨论相同的会话 ID)。

- 攻击者现在可以使用相同的会话 ID 访问应用程序的安全区域,因为此会话已由应用程序进行身份验证。

如果用户未登录,这不是问题,但如果应用程序在用户进行身份验证后继续使用相同的会话 ID,则会变得严重。请记住,Spring 安全身份验证依赖于会话 ID 来检查会话是否经过身份验证。使用相同的会话 ID,恶意攻击者可以使用相同的会话 ID 进行身份验证,不通过用户名或密码。这种攻击有多种变体,让我们检查其中的几种:

1.1 随机 SID

有许多应用程序不仅可以接受会话 ID,还可以接受客户端提供的任何其他 ID。如果是这种情况,攻击者很容易简单地生成一个随机 ID 并将其与登录请求一起传递。

1.2 服务器会话标识

如果应用程序仅允许应用程序生成的会话 ID,它将添加一个步骤,供攻击者从应用程序获取有效的会话 ID,然后才能诱骗受害者使用其会话 ID 登录。在这种方法中,攻击者几乎没有其他挑战。

- 应用程序会话 ID 有时间限制。他们需要确保没有使用无效的会话 ID,并且会话可以在使用之前超时。

获得会话后,他们可以将客户重定向到使用其会话 ID 的登录页面:。这只是一个示例,但请记住,在典型的基于 Java 的 Web 应用程序中,您可以使用以下选项传递会话 ID:https://www.javadevjournal.com/login?SID=987654321

URLCookiesSSL

这是一个高级工作流程,可让您更清楚地了解会话固定攻击的工作原理

2. 使用 Spring 安全会话固定进行保护

默认情况下,Spring 安全性通过在用户登录时创建新会话或以其他方式更改会话 ID 来保护会话固定攻击。Spring 安全性会话固定确保攻击者无法使用旧会话来访问应用程序。您可以使用以下配置控制 Spring 安全会话固定策略:sessionManagement

@Override

protected void configure(HttpSecurity http) throws Exception {

http.authorizeRequests()

...

sessionManagement()

.sessionFixation().none();

}Spring 安全性为会话管理和会话固定提供了不同的选项,您可以随时根据需要更改或调整它。

| 会话固定策略 | 描述 |

none() | Spring 安全性将禁用会话固定保护。 |

migrateSession() | 用户成功进行身份验证后,将创建一个新会话,并将旧会话值移动到新会话。(默认且适用于大多数情况) |

newSession() | 用户成功进行身份验证后,将创建一个新会话,并且不会复制旧会话中的属性。 |

changeSessionId() | 这是使用新的 Servlet 容器(Servlet 3.1 及更高版本)完成的。用户身份验证后不会创建新会话,但会更改会话 ID。 |

当会话固定保护发生时,它会导致在应用程序上下文中发布SessionFixationProtectionEvent

3. Spring 安全会话固定的工作原理?

我们知道默认情况下弹簧安全性提供会话固定保护,我们也可以根据需要进行自定义。同样重要的是,我们要了解这种保护如何在内部与 Spring 安全性一起工作。Spring 安全性使用以下类来处理这个问题。

SessionManagementFilter.SessionAuthenticationStrategy

3.1 会话管理过滤器

检查用户是否经过新身份验证,如果经过身份验证,它将把工作移交给 the,以确定如何处理会话(例如,应该迁移或创建新会话。我们可以通过控制这一点)。这是来自过滤器的代码片段:SessionManagementFilterSessionAuthenticationStrategySessionManagementSessionManagementFilter

if (!securityContextRepository.containsContext(request)) {

Authentication authentication = SecurityContextHolder.getContext()

.getAuthentication();

if (authentication != null && !trustResolver.isAnonymous(authentication)) {

// The user has been authenticated during the current request, so call the

// session strategy

try {

sessionAuthenticationStrategy.onAuthentication(authentication,

request, response);

}

// other code

}

}- 筛选器检查以确定用户是否已通过身份验证。

SecurityContextRepository - 如果是新的身份验证,筛选器将调用会话策略来决定应执行哪个会话身份验证策略 (oretc)。

newSessionmigrateSession - 如果用户当前未经过身份验证,筛选器将检查是否请求了无效的会话 ID(例如,由于超时),并将调用配置的会话 ID。

InvalidSessionStrategy

3.2 会话身份验证策略

这是一个接口,用于确定在用户通过身份验证后应使用哪个 Spring 安全会话固定策略。有不同的策略可用于具有弹簧安全性的OOTB,它们将根据配置触发。例如,SessionFixationProtectionStrategy将处理以下两种用例。

migrateSession()并复制现有会话的所有属性。newSession(),它们不会从旧会话复制任何属性。

使用此功能时,请注意以下可能导致某些问题且难以调试的潜在问题:

- 如果您在自定义对象中使用 并使用它,则复制会话属性可能会导致一些问题。

HttpSessionBindingListener - 一个例子是使用 Spring 会话范围的 bean,其中从会话中初始删除 bean 将导致调用接口,假设不再需要 bean。

DisposableBean - 在为应用程序设计安全性时,请记住以下几点。

总结

在本文中,我们讨论了Spring 安全会话固定保护。本文的源代码作为 Spring 安全教程的一部分在GitHub上提供。总而言之,我们了解到:

- 什么是会话固定问题?

- 会话固定攻击如何工作?

- 什么是 Spring 安全会话固定保护和不同的选项?

- 会话固定在春季安全内部如何工作?

1380

1380

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?