学习笔记(一)

模拟arp地址解析(局域网内):

一、前提:本机副网卡IP(192.168.137.1)、目标地址(192.168.137.206)

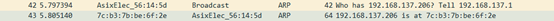

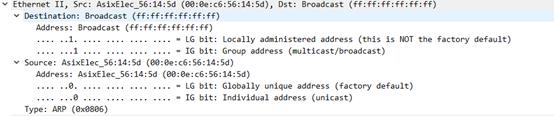

arp –a //查看arp缓存, 存在IP206及其MAC地址 arp –d //清除缓存Wireshark开始在副网卡抓包,主机ping该目标地址。结束后停止抓包,过滤arp二、协议分析:ARP寻址广播发送,单播回应。Destination:broadcast (ff:ff:ff:ff:ff:ff:ff)广播包。

以太网包中有三个字段,目的地址、原地址、帧类型

以太网包中有三个字段,目的地址、原地址、帧类型

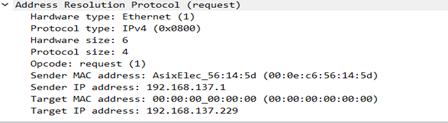

寻址请求,此时目标地址的MAC是未知状态(00:00:00:00:00:00):

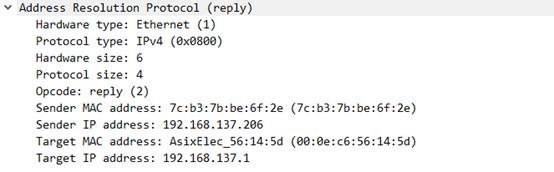

ARP,得到192.168.137.206的MAC(7c:b3:7b:be:6f:2e)地址并存入缓存:

字节为单位,共28位。包括硬件类型、协议类型、源、目标方信息。Opcode操作字段(arp request 1\arp repl

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2069

2069

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?