一、实验需求

需求一:PC1可以访问3.0网段,但是PC2不行

需求二:PC1可以访问PC3,但是不能访问PC4

需求三:要求PC1可以ping通R2,但是不能telnet R2

二、拓扑图

需求一和需求二:

需求三:

三、IP 路由规划

| 设备 | 地址 |

|---|---|

| R1 | g0/0/0:192.168.1.1 /24 g0/0/1 :192.168.2.1 /24 |

| R2 | g0/0/0:192.168.3.1/24 g0/0/1:192.168.2.2 /24 |

| PC1 | 192.168.1.11 |

| PC2 | 192.168.1.12 |

| PC3 | 192.168.3.11 |

| PC4 | 192.168.3.12 |

四、基础配置

需求一:

基础ACL的位置原则:由于基础ACL仅关注数据包中的源IP地址,故调用的时候应尽量靠近目标,目的避免对其他访问造成限制。

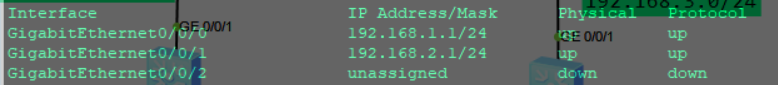

1.在每个路由器上配置IP:

R1:

[r1]int g0/0/0

[r1-GigabitEthernet0/0/0]ip add 192.168.1.1 24

[r1-GigabitEthernet0/0/0]int g0/0/1

[r1-GigabitEthernet0/0/1]ip add 192.168.2.1 24

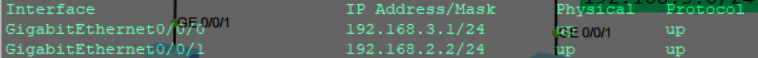

R2:

[r2]int g0/0/0

[r2-GigabitEthernet0/0/0]ip add 192.168.3.1 24

[r2-GigabitEthernet0/0/0]int g0/0/1

[r2-GigabitEthernet0/0/1]ip add 192.168.2.2 24

PC1:

PC2:

PC3:

PC4:

所有IP配好 但是不能通 ;因为缺少路由。

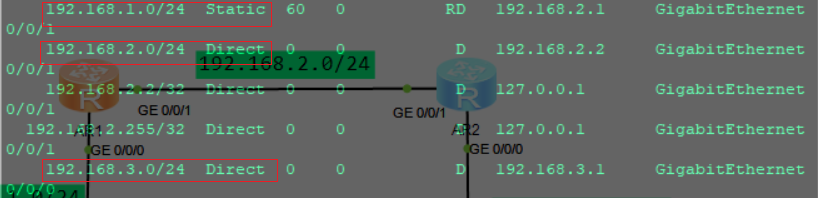

路由配置信息:

R1:

[r1]ip route-static 192.168.3.0 24 192.168.2.2

R2:

[r2]ip route-static 192.168.1.0 24 192.168.2.1

此时是可以全网可达

测试:

做一个基础ACL;然后满足需求一。

第一步找一个看门老大爷!!!

1,创建ACL列表

[r2]acl ?

INTEGER<2000-2999> Basic access-list(add to current using rules) ----- 基础ACL

INTEGER<3000-3999> Advanced access-list(add to current using rules) ---- 高级ACL

INTEGER<4000-4999> Specify a L2 acl group ---L2ACL

ipv6 ACL IPv6

name Specify a named ACL

number Specify a numbered ACL

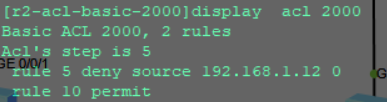

[r2]acl 2000

[r2-acl-basic-2000] ---- 创建基础ACL列表

2,在ACL列表中添加规则

[r2-acl-basic-2000]rule deny source 192.168.1.12 0.0.0.0--- 通配符 ---- 0代表不可变,1代表可以变

[r2-acl-basic-2000]rule permit source any --- 允许所有

[r2]display acl 2000 --- 查看ACL列表

华为默认以5为不掉自动添加规则序号,其目的是为了匹配时便于插入规则。

[r2-acl-basic-2000]undo rule 6 --- 删除ACL规则

3,在接口上调用ACL列表

[r2-GigabitEthernet0/0/0]traffic-filter outbound acl 2000

注意:一个接口的一个方向只能调用一张ACL列表。

需求二:

先把R2调用删了

[r2-GigabitEthernet0/0/0]undo traffic-filter outbound

高级ACL的位置规则:由于高级ACL时精准匹配,所以可以避免误伤,出于节约链路资源的目

的,应该尽可能的放置在靠近源的位置。

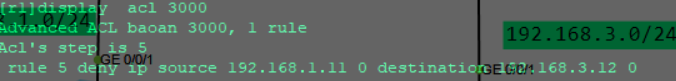

[r1]acl name baoan 3000

[r1-acl-adv-baoan] --- 通过重命名的方式创建高级ACL列表

[r1-acl-adv-baoan]rule deny ip source 192.168.1.11 0.0.0.0 destination 192.168.3.12 0.0.0.0

[r1-GigabitEthernet0/0/0]traffic-filter inbound acl name baoan ---- 通过名称调用ACL列表

需求三:

Telnet — 远程登陆协议

1,通过telnet协议进行远程登陆

2,通过web进行远程登陆

3,通过SNMP协议进行管理

带内管理: — 通过网络对设备进行管理

带外管理:通过console线连接console口对设备进行管理

通过AUX线连接AUX口对设备进行管理

Telnet —C/S架构 TCP 23

被登录 — S

登陆设备 — C

1,登陆设备和被登录设备之间网是通的

2,被登录设备开启telnet服务

开启telnet服务的方法

1,进入aaa服务 — 一个专门存储和管理账号的地方

[r2]aaa

[r2-aaa]

2,创建登陆用户

[r2-aaa]local-user lisi privilege level 15 password cipher 123456

Info: Add a new user.

3,指定登陆用户的服务类型

[r2-aaa]local-user lisi service-type telnet

4,开启虚拟登陆端口

[r2]user-interface vty 0 4

5,设备登陆端口的认证类型

[r2-ui-vty0-4]authentication-mode aaa---此时Telnet已经开启

用路由器充当pc机,因为模拟器PC不能做telnet

[telnet]int g0/0/0

[telnet-GigabitEthernet0/0/0]ip add 192.168.1.10 24

[telnet]ip route-static 0.0.0.0 0 192.168.1.1 ---做一个缺省来模拟PC的网关

这时候改一下 ,R3(Telnet)可以ping通 R2,但是不能Telnet R2

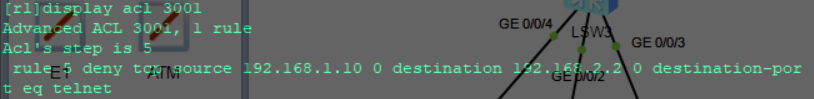

[r1-acl-adv-3001]rule deny tcp source 192.168.1.10 0.0.0.0 destination 192.168.2.2 0.0.0.0 destination-port eq 23

五、测试

需求一:

此时PC1可以访问3.0网段,PC2不可以访问3.0网段。

需求二:

需求三;

修改后的结果:

941

941

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?