打开网页,只有这样一句话。源码里没有注释,没有<head>,响应包里也没什么信息。

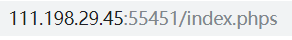

御剑扫目录,扫出index.phps

这里的原理是php有很多后缀名都可以正确解析,这点通常用于绕过文件上传的黑名单限制。结合题目php2也可以想到这一点,不过phps我是真的不知道,所以手工没测出来。

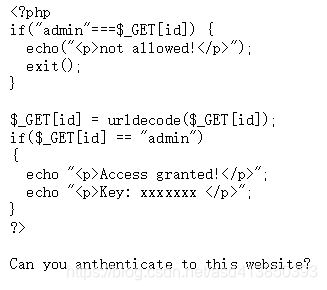

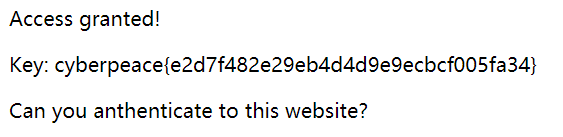

访问获得源码,测试?id=admin可知是index.php的源码

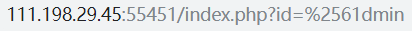

接着分析下面的代码,可知通过url编码可以绕过。这里要注意的是,url发到服务器那里会自动解码一次,然后才传到php代码中。所以我们要进行二次编码才可以绕过:

字母a编码一次:%61

再编码一次:%2561

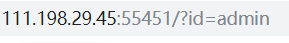

发送:

传到服务器时id变成:%61dmin,在php代码中又解码一次变成admin

【CTF】攻防世界——PHP2(web)

最新推荐文章于 2024-04-19 16:20:43 发布

130

130

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?