网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

+ [Vulnhub靶机下载:](#Vulnhub_9)

+ [Vulnhub靶机安装:](#Vulnhub_12)

+ - * [①:信息收集:](#_16)

* [②:SSH登入:](#SSH_33)

* [③:SUID提权(python2.7):](#SUIDpython27_39)

* [④:获取FALG:](#FALG_66)

+ [Vulnhub靶机渗透总结:](#Vulnhub_71)

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VMware或者Oracle VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

PS:需要获得root权限找到flag

Difficulty:medium

Vulnhub靶机下载:

官网链接:https://download.vulnhub.com/toppo/Toppo.zip

Vulnhub靶机安装:

下载好了把安装包解压 然后使用 VMware打开即可。

①:信息收集:

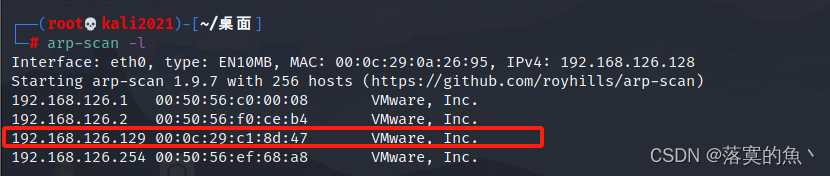

kali里使用arp-scan -l或者netdiscover发现主机

渗透机:kali IP :192.168.126.128 靶机IP :192.168.126.129

渗透机:kali IP :192.168.126.128 靶机IP :192.168.126.129

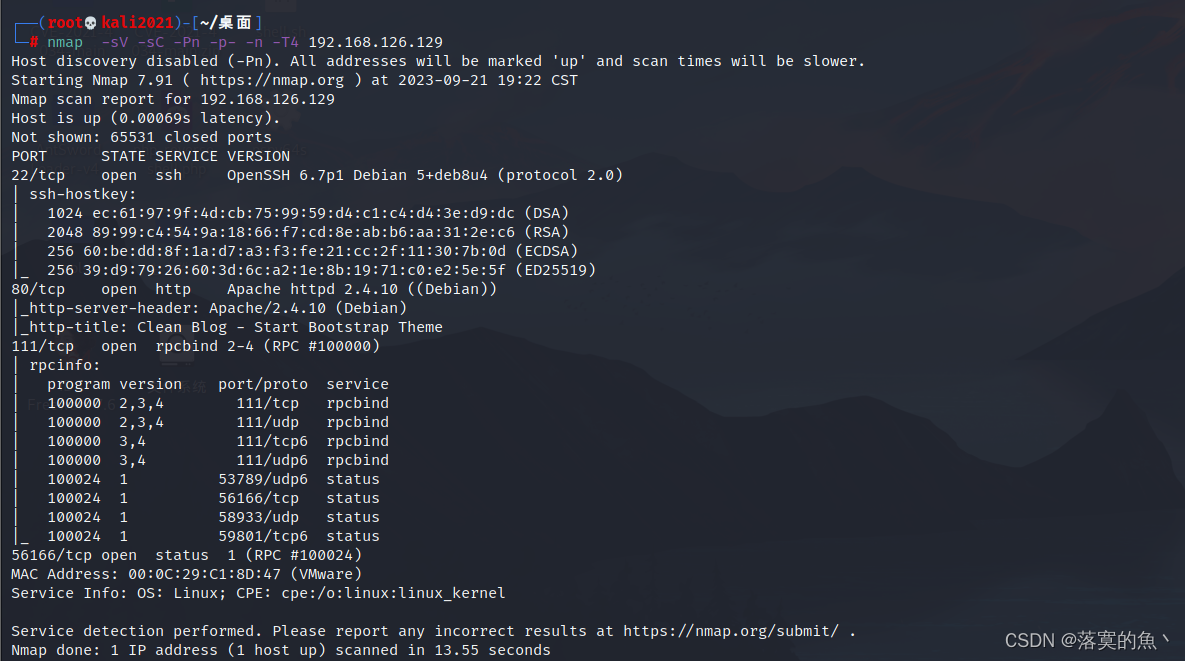

使用命令:nmap -sC -sV -n -T4 -p- 192.168.126.129

开启了22,80,111,56166端口,老样子先看80端口firefox进行访问

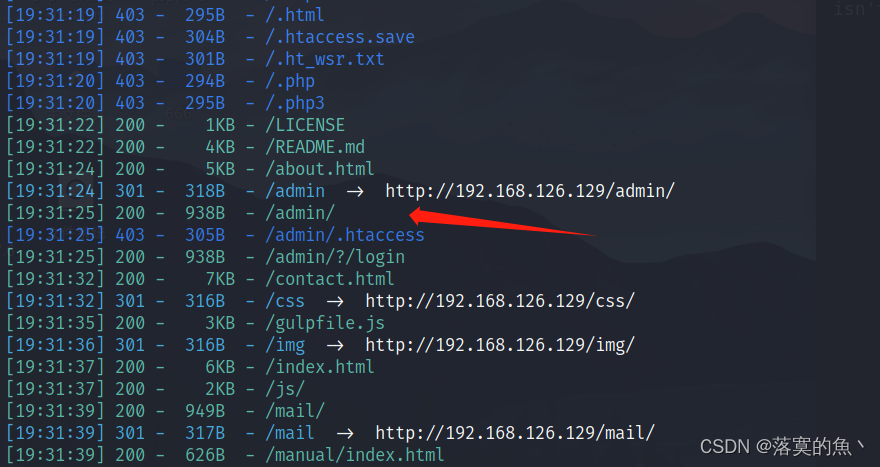

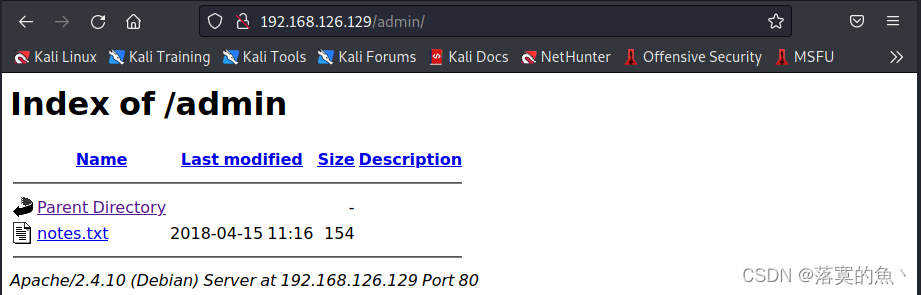

使用工具dirb,dirsearch,gobuster,nikto 扫描后台访问/admin/ 发现有个/notes.txt

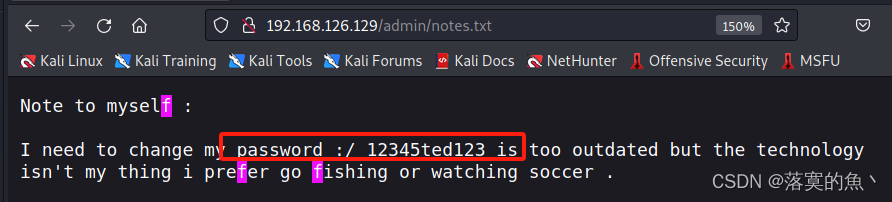

这里发现了得到个密码:12345ted123没账号,通过密码猜测账号为ted 尝试SSH登入!!

②:SSH登入:

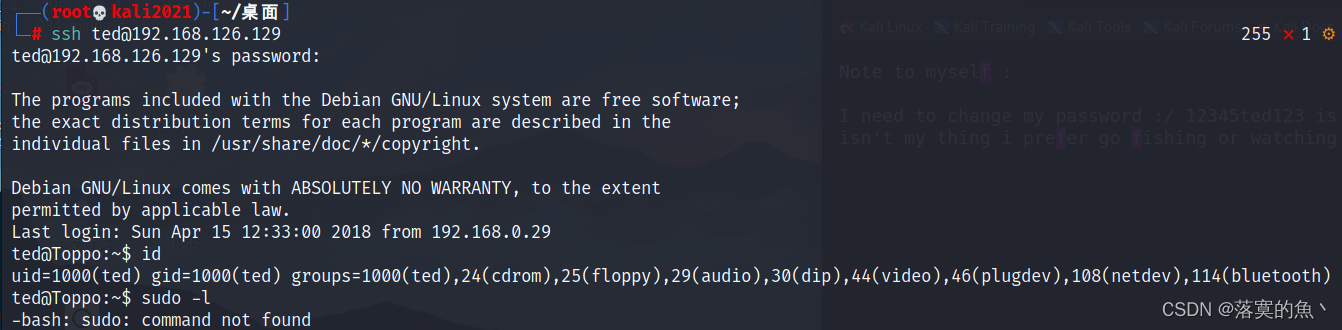

ssh ted@192.168.126.129

③:SUID提权(python2.7):

老样子三件套id,whoami,uname -a 然后 sudo -l 也无果 看就看看 suid 使用命令:

find / -user root -perm /4000 2>/dev/null

这里我来讲一下吧 之前得靶机应该有讲过这里在回顾一下:

/表示从文件系统的顶部<根>开始并找到每个目录

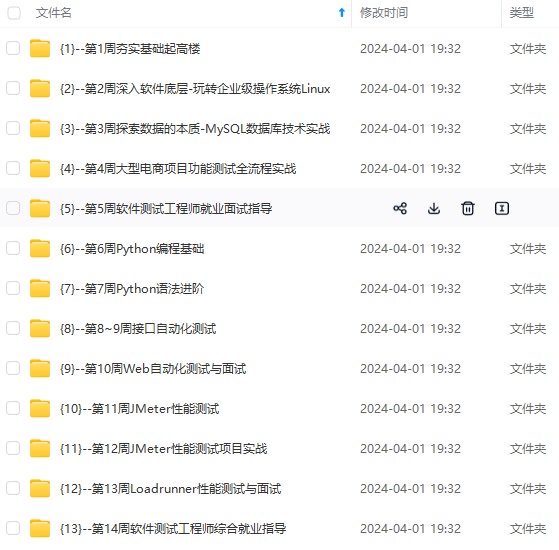

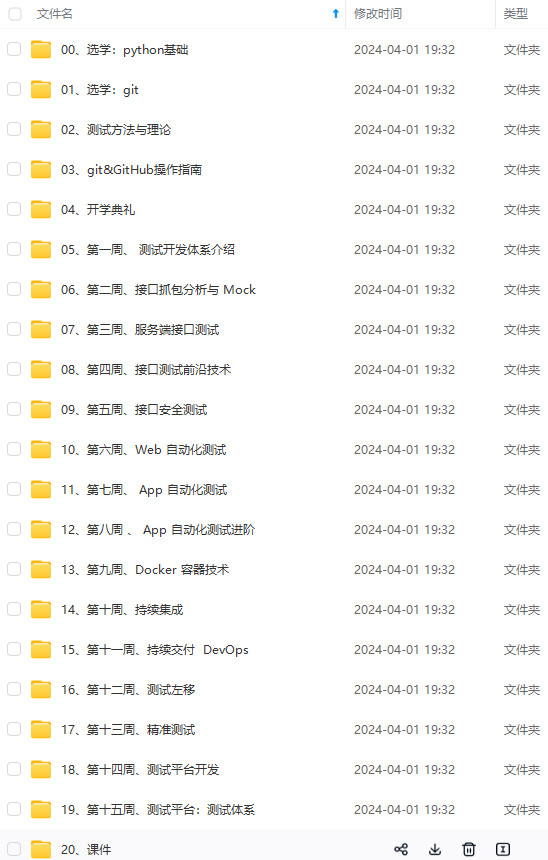

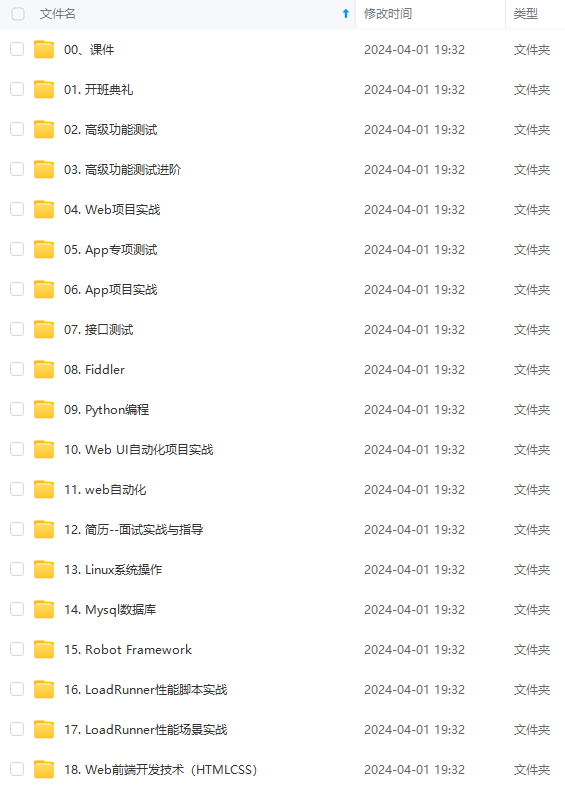

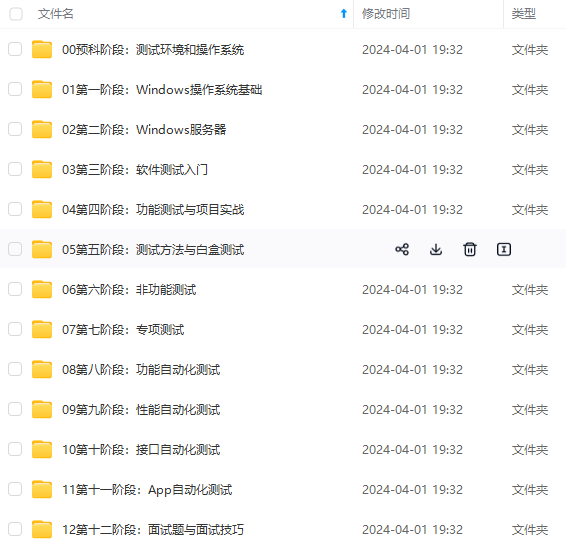

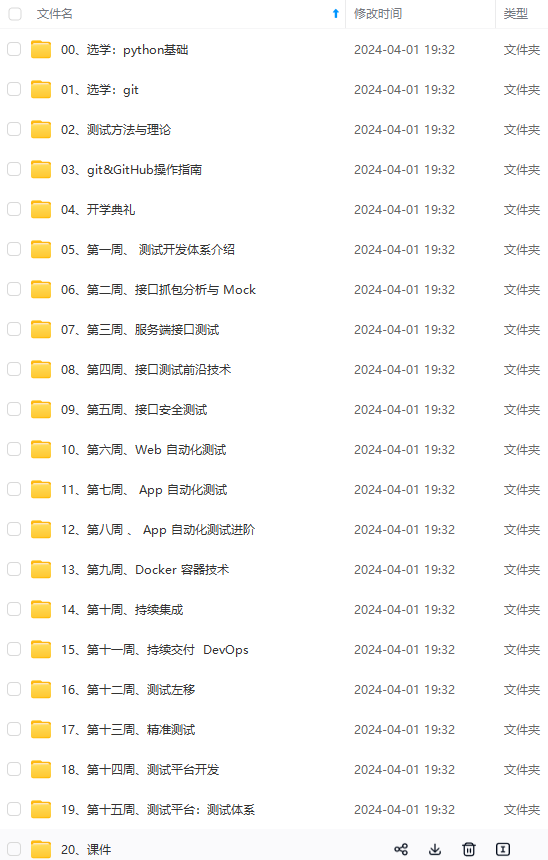

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

路线、讲解视频,并且后续会持续更新**

638

638

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?