SSLTLS协议信息泄露漏洞(CVE-2016-2183)修复

提示:这里可以添加系列文章的所有文章的目录,目录需要自己手动添加

例如:第一章 Python 机器学习入门之pandas的使用

提示:写完文章后,目录可以自动生成,如何生成可参考右边的帮助文档

文章目录

前言

提示:这里可以添加本文要记录的大概内容:

今天准备给新项目部署到生产环境,但是部署之前公司要求对主机进行安全漏洞检查,windows机器检查出现问题:SSLTLS协议信息泄露漏洞(CVE-2016-2183),并且是高危漏洞,必须修复。

下面我就介绍下怎么进行漏洞的扫描和修复。

提示:以下是本篇文章正文内容,下面案例可供参考

一、下载安装nmap

1、Nmap工具的下载

-登录官网:nmap官网下载链接

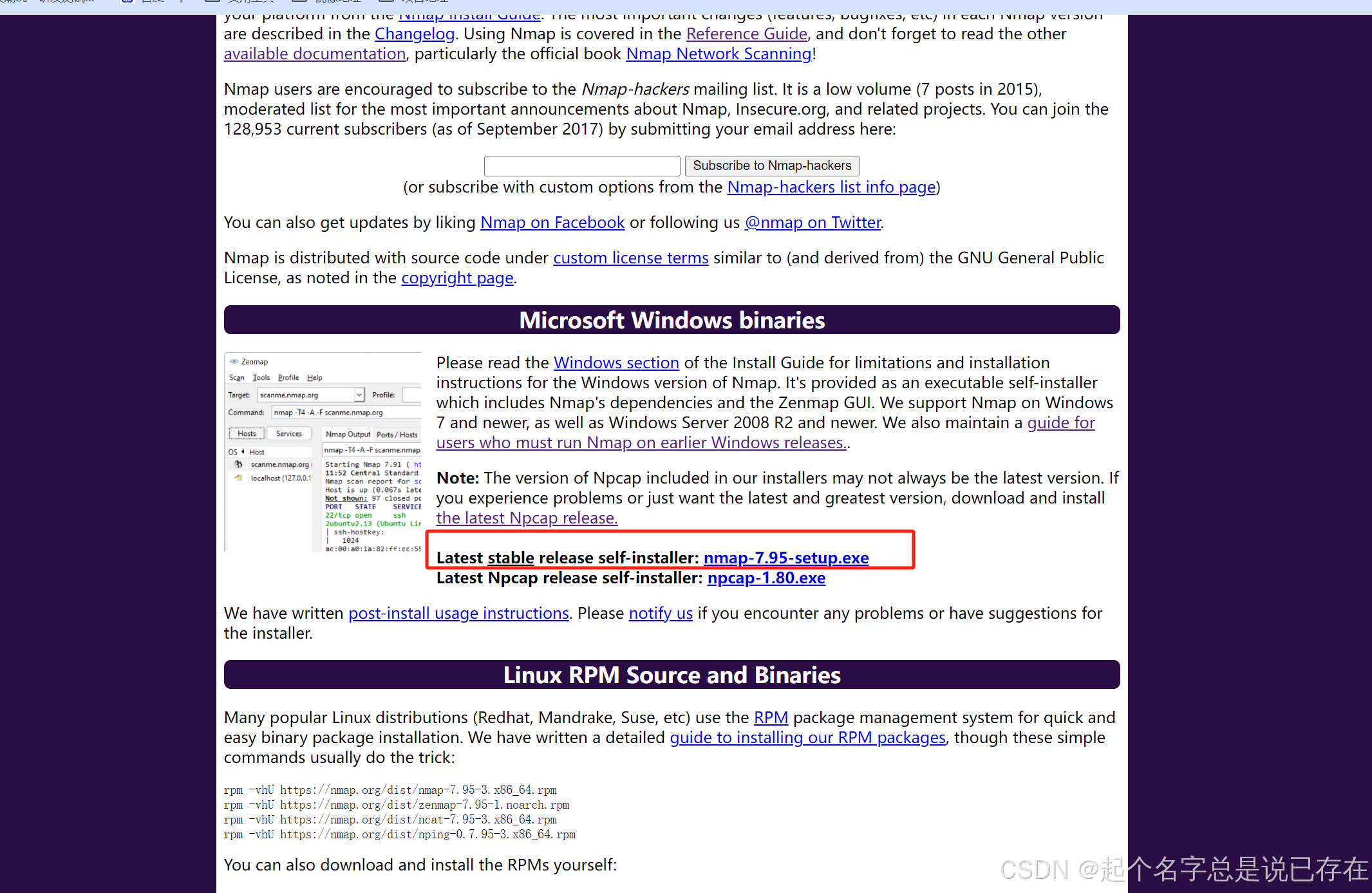

2、点击download,点击下载最新的应用程序

二、安装和使用nmap

1.安装

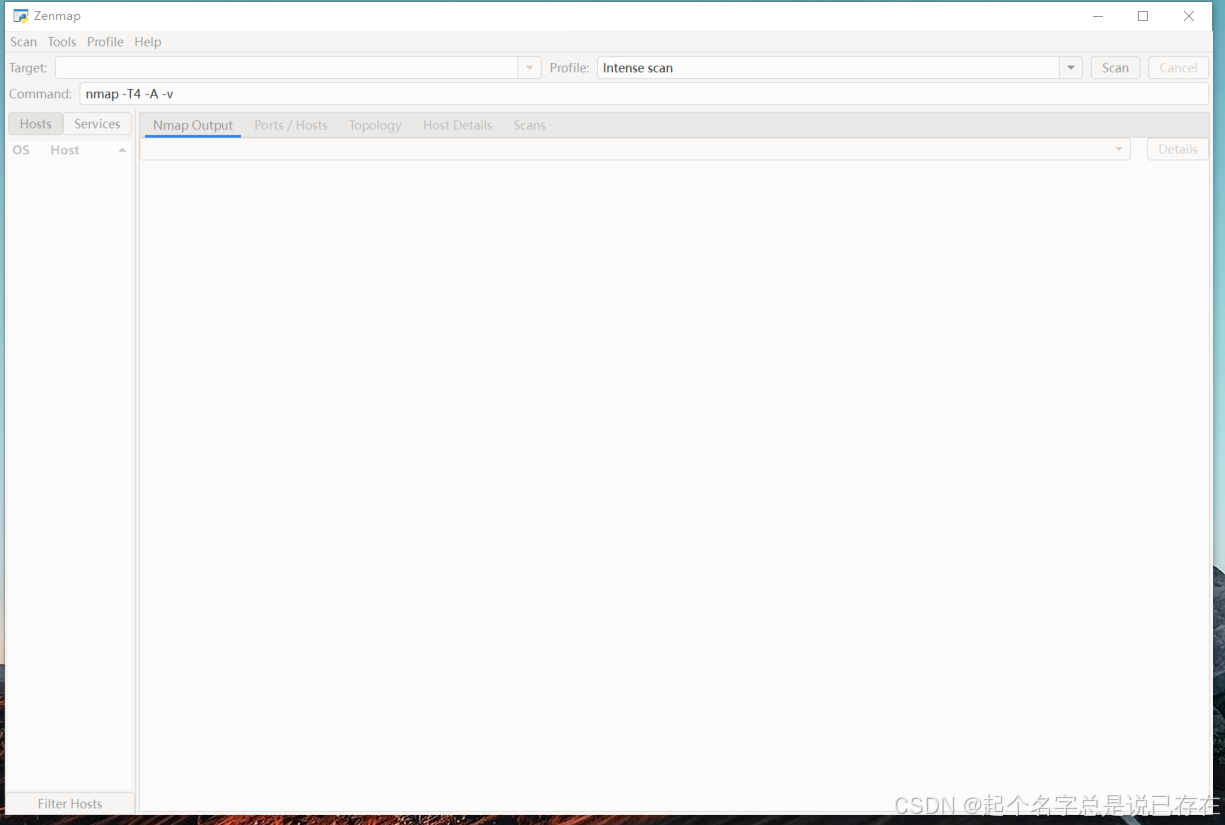

2、打开应用程序

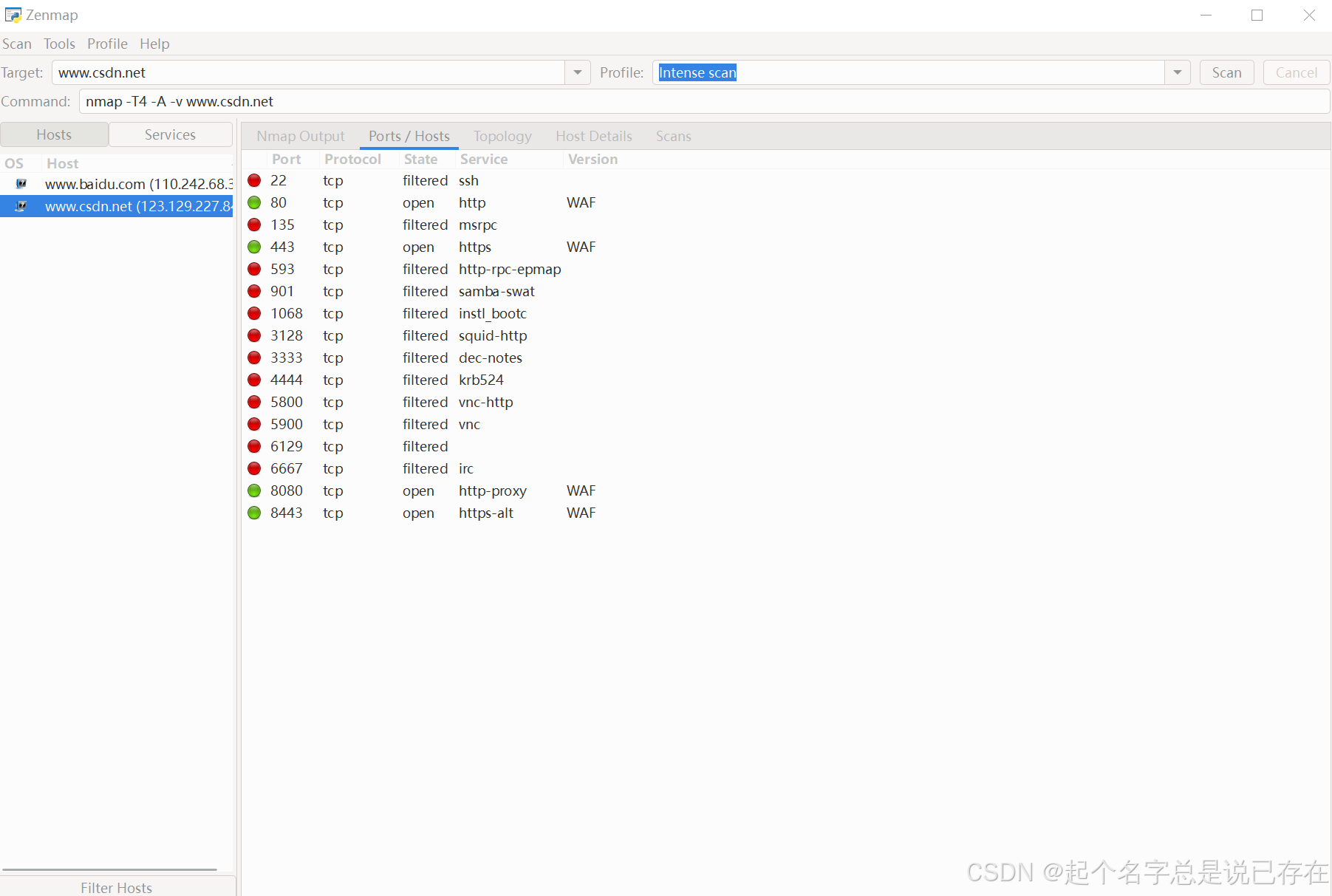

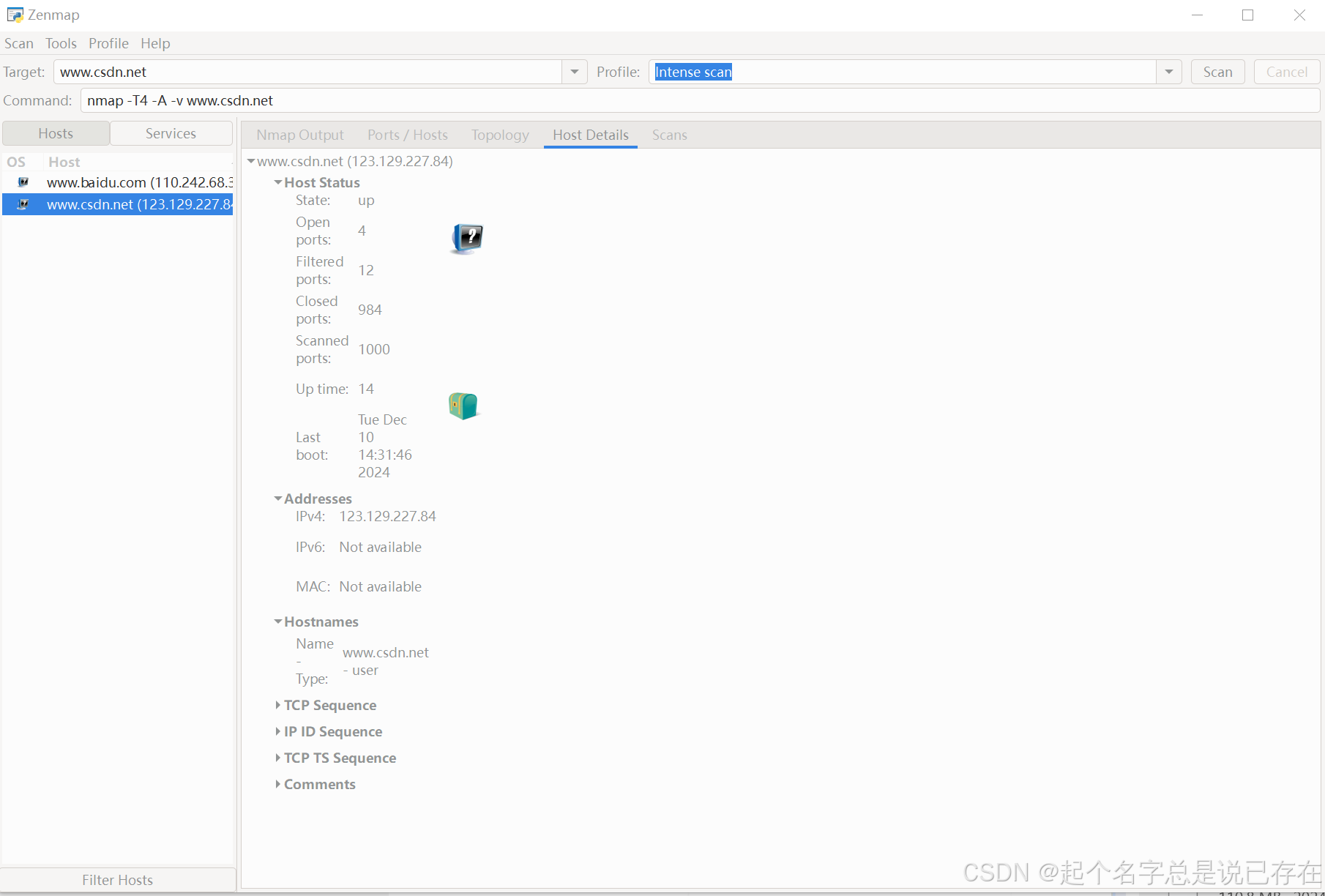

3、扫描csdn官网

--------------nmap扫描信息-----------------

第一种:Intense scan (nmap -T4

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4434

4434

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?